オーディットログは、情報システムにおけるすべてのアクティビティを記録する重要なセキュリティ機能です。現代の企業において、サイバー攻撃の複雑化や法規制の厳格化に伴い、オーディットログの重要性はますます高まっています。応用情報技術者試験においても、情報セキュリティマネジメントの分野で頻繁に出題される重要なトピックの一つです。

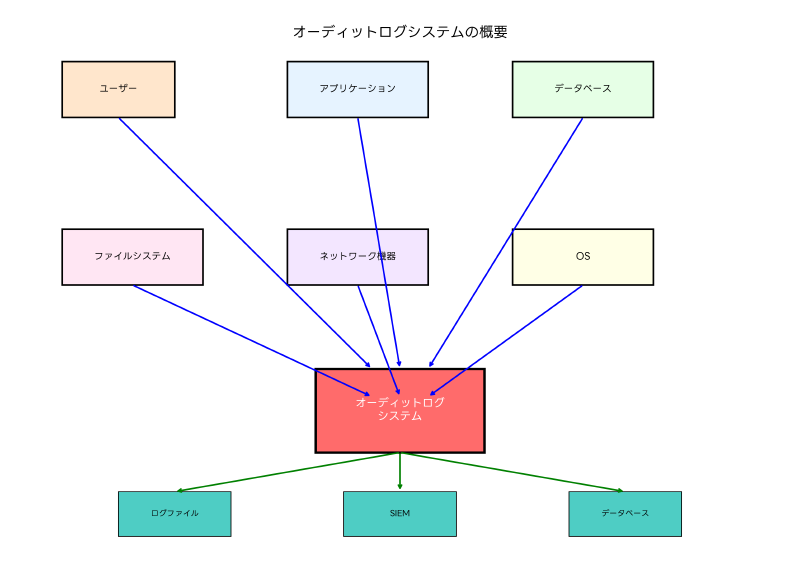

オーディットログとは、システム上で発生したすべての操作やイベントを時系列で記録したデータのことです。これには、ユーザーのログイン・ログアウト、ファイルへのアクセス、データベースの変更、システム設定の変更、ネットワーク通信など、あらゆる活動が含まれます。これらの記録は、セキュリティ監査、コンプライアンス対応、インシデント調査、システムの最適化などに活用されます。

オーディットログの基本概念と目的

オーディットログの主な目的は、システムの透明性と責任の所在を明確にすることです。「誰が、いつ、何を、どのように」行ったかを詳細に記録することで、システムの安全性と信頼性を確保します。これは情報セキュリティの基本原則である否認防止(Non-repudiation)を実現する重要な仕組みでもあります。

企業におけるオーディットログの重要性は年々高まっており、特にデジタルトランスフォーメーションが進む現代では、すべてのビジネスプロセスがデジタル化されているため、その追跡可能性が極めて重要になっています。高性能なログ管理システムの導入により、大量のログデータを効率的に収集・分析することが可能になっています。

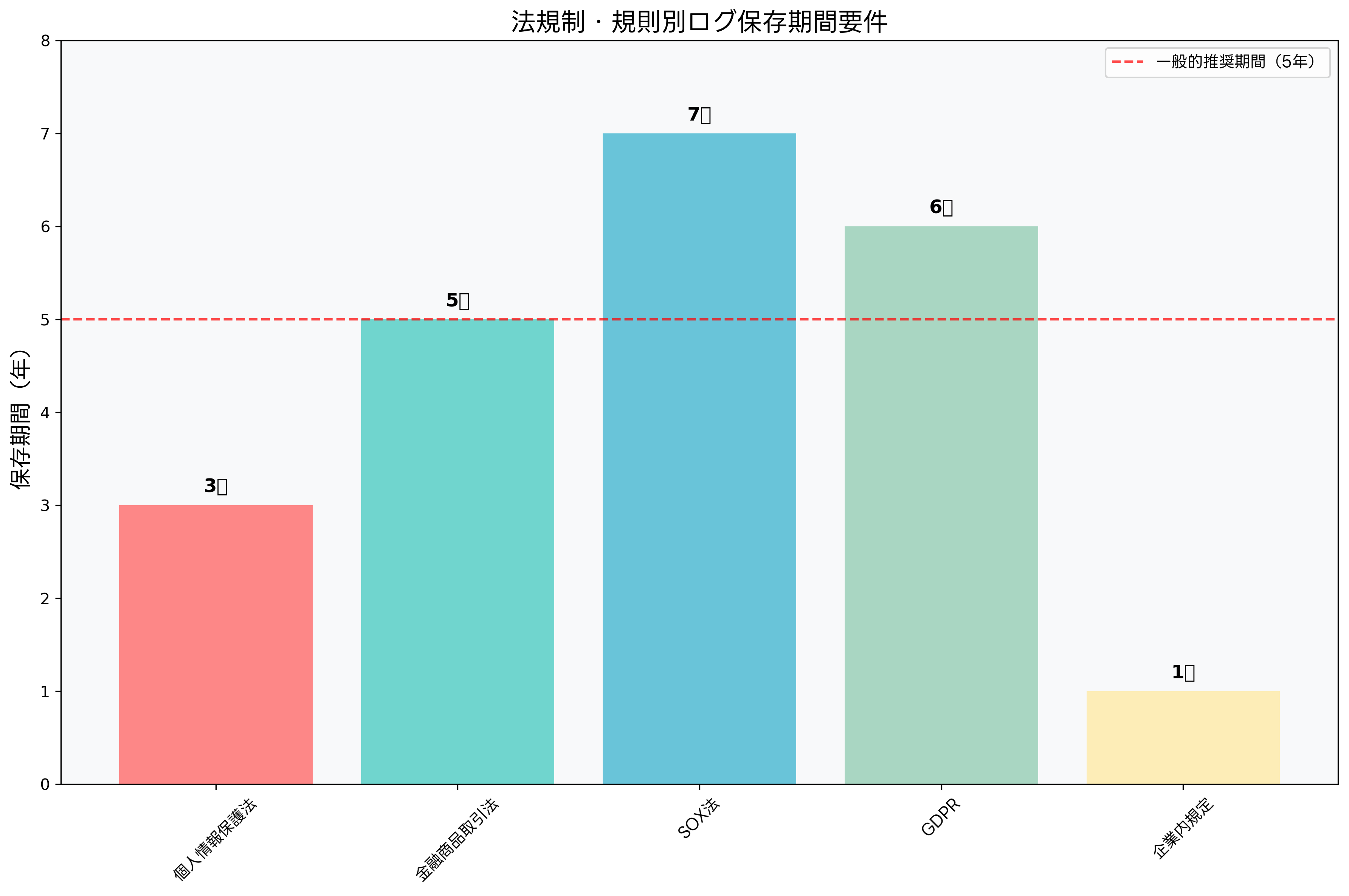

オーディットログには、技術的な側面だけでなく、法的・規制的な側面もあります。個人情報保護法、金融商品取引法、SOX法などの各種法規制では、システムの操作履歴の保存と監査が義務付けられており、適切なログ管理は企業のコンプライアンス体制の根幹を成しています。

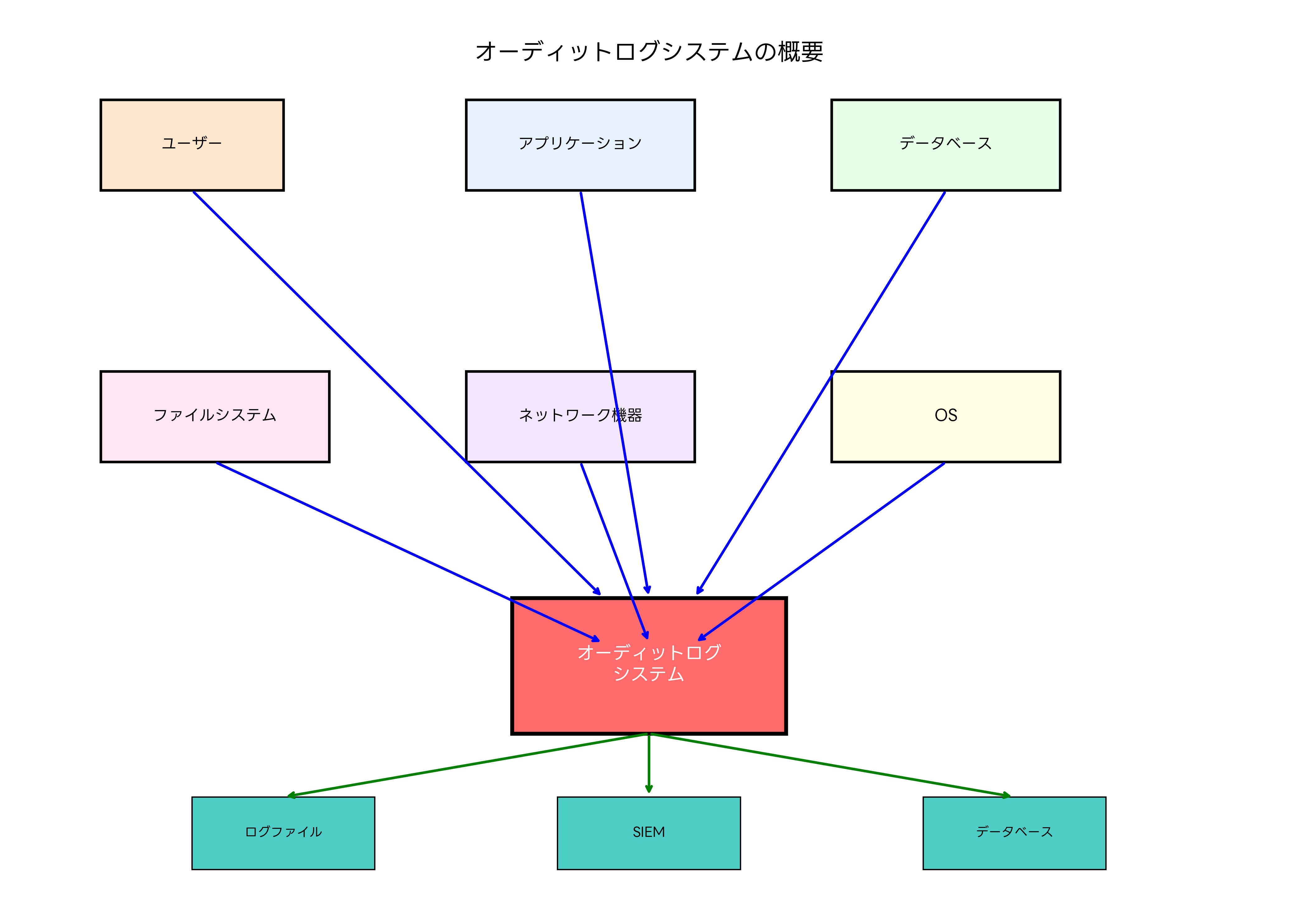

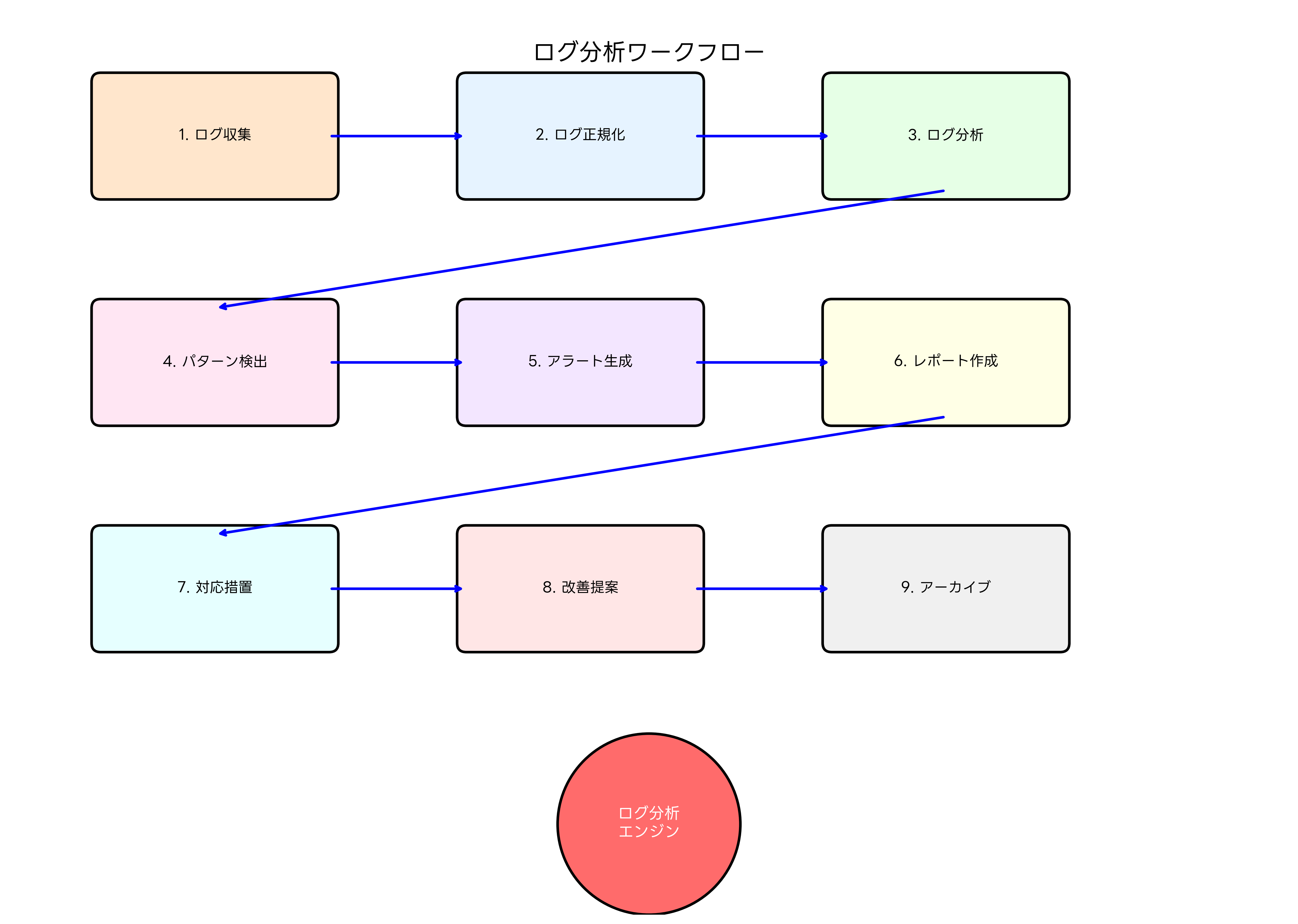

ログの分類においては、重要度に応じて複数のレベルが設定されます。CRITICAL(致命的)、ERROR(エラー)、WARNING(警告)、INFO(情報)、DEBUG(デバッグ)といった階層的な分類により、効率的なログ管理と分析が可能になります。これらのレベル分けは、ログ分析ツールにおいて自動的な優先順位付けやアラート設定に活用されます。

オーディットログの構成要素と記録項目

効果的なオーディットログには、標準化された構成要素が含まれている必要があります。基本的な記録項目として、タイムスタンプ、ユーザーID、操作内容、操作対象、結果、送信元IPアドレス、使用アプリケーションなどが挙げられます。これらの情報を統一的な形式で記録することで、後の分析作業が大幅に効率化されます。

タイムスタンプは、すべてのログエントリにおいて最も重要な要素の一つです。正確な時刻情報により、イベントの因果関係を特定し、インシデントの時系列的な分析が可能になります。システム間の時刻同期を確保するため、NTPサーバーや精密時刻同期装置の導入が推奨されます。

ユーザー識別情報は、操作の責任者を特定するために不可欠です。単純なユーザーIDだけでなく、セッションID、役職、部署などの属性情報も併せて記録することで、より詳細な分析が可能になります。統合認証システムと連携することで、一元的なユーザー管理とログ記録が実現できます。

操作内容の記録では、単に「ファイルアクセス」ではなく、「顧客データベース内の特定のテーブルに対する読み取り操作」といった具体的な情報を記録します。これにより、セキュリティインシデント発生時の影響範囲を正確に把握できます。

ログ分析のプロセスと手法

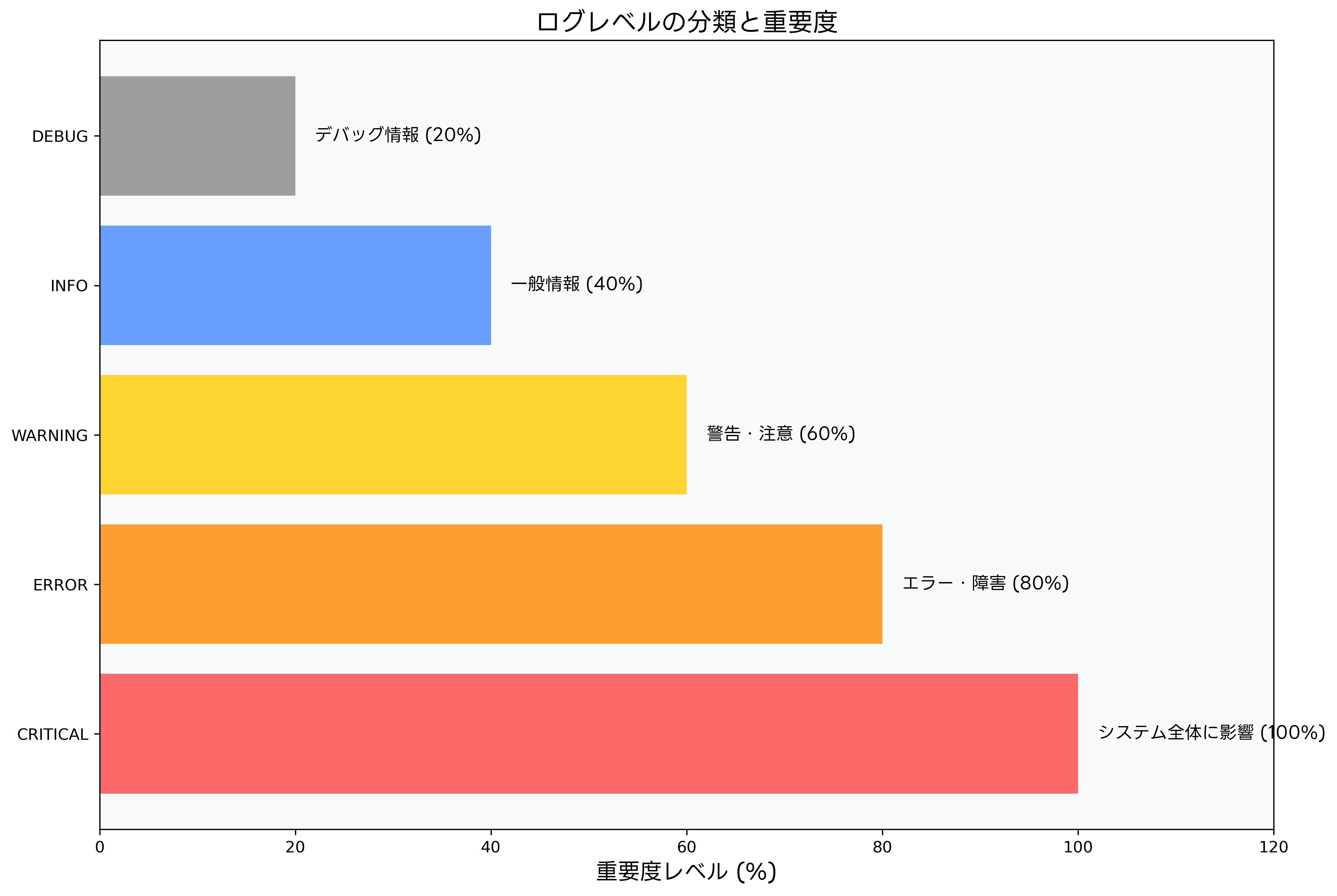

オーディットログの価値は、記録することではなく、適切に分析することにあります。効果的なログ分析には、体系的なワークフローが必要です。まず、様々なシステムから収集されたログデータを正規化し、統一的な形式に変換します。次に、パターン認識や異常検知のアルゴリズムを適用して、潜在的な脅威や問題を特定します。

現代のログ分析では、機械学習と人工知能の技術が積極的に活用されています。AI搭載セキュリティ情報・イベント管理システム(SIEM)により、従来では見逃されがちな微細な異常パターンも検出できるようになりました。これらのシステムは、大量のログデータをリアルタイムで処理し、自動的にセキュリティアラートを生成します。

ベースライン分析は、正常な活動パターンを確立し、異常を検出するための基礎となります。平常時のシステム利用パターンを学習することで、通常とは異なる活動を迅速に識別できます。ベースライン分析ツールを使用することで、この process を自動化し、継続的な監視体制を構築できます。

相関分析では、異なるシステムやログソース間の関連性を分析し、複合的な攻撃パターンを検出します。単独では問題ないように見える複数のイベントが、実際には協調的な攻撃の一部である可能性があります。ログ相関分析エンジンにより、こうした高度な攻撃パターンの検出が可能になります。

セキュリティインシデントの検出と対応

オーディットログは、セキュリティインシデントの早期発見と適切な対応において中核的な役割を果たします。不正アクセス、データ漏洩、マルウェア感染、内部不正などの様々な脅威を、ログ分析により検出できます。

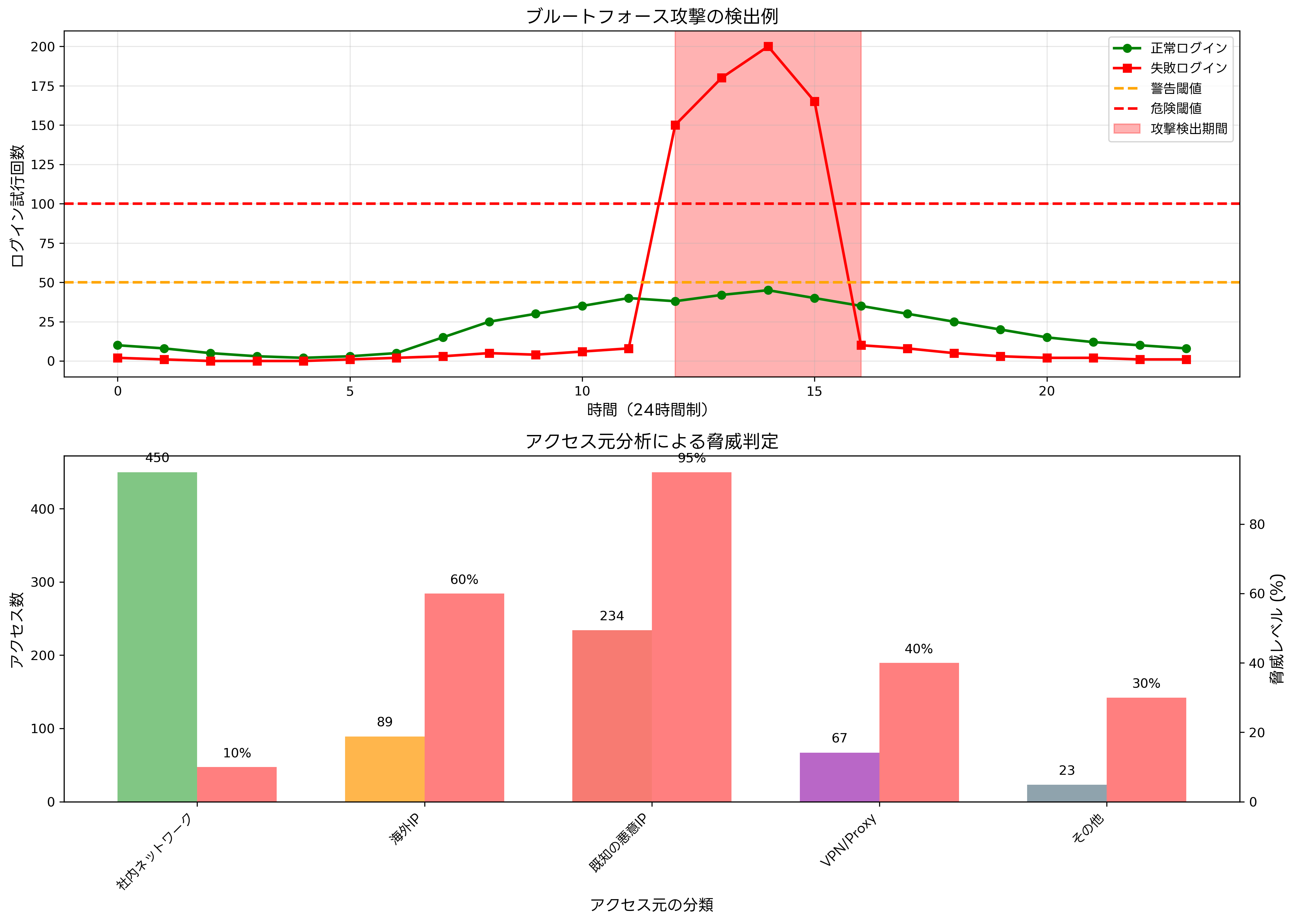

ブルートフォース攻撃の検出は、オーディットログ分析の典型的な例です。短時間内に同一アカウントに対する大量のログイン失敗が記録された場合、自動的にアラートが発生し、該当アカウントの一時的なロックやアクセス元IPアドレスのブロックが実行されます。自動脅威対応システムにより、人的介入なしに迅速な対応が可能になります。

内部不正の検出では、従業員の通常の活動パターンから逸脱した行動を特定します。深夜や休日の不審なデータアクセス、通常業務で必要のない機密情報への接触、大量のデータダウンロードなどが検出対象となります。内部脅威検出システムは、こうした微細な異常を継続的に監視し、早期警告を提供します。

APT(Advanced Persistent Threat)攻撃のような長期間にわたる高度な攻撃では、攻撃の各フェーズでわずかな痕跡がログに残されます。これらの断片的な証拠を時系列で分析し、攻撃の全体像を把握することで、適切な対策を講じることができます。

フォレンジック調査においては、オーディットログは決定的な証拠となります。法的措置を取る場合には、ログの完全性と信頼性が極めて重要であり、デジタルフォレンジック用証拠保全システムにより、法廷で有効な証拠として扱われるレベルでのログ管理が必要になります。

コンプライアンスと法規制対応

現代の企業にとって、オーディットログは法規制遵守の重要な要素です。各種法律や業界標準では、システムの操作履歴の保存と監査体制の整備が義務付けられており、適切なログ管理は企業の社会的責任の一環でもあります。

個人情報保護法では、個人データの取り扱い状況を記録し、適切な管理体制を維持することが求められています。顧客情報へのアクセスログ、データの変更履歴、削除記録などを詳細に保存し、監査に備える必要があります。個人情報保護法対応ログ管理システムにより、法的要件を満たすログ管理が実現できます。

金融業界では、金融商品取引法や銀行法により、更に厳格なログ管理が要求されます。取引記録、顧客情報の閲覧履歴、システム設定の変更記録などを長期間にわたって保存し、監査法人や金融庁の検査に対応できる体制を整備する必要があります。金融業界向けコンプライアンス管理システムは、これらの要件を包括的にサポートします。

SOX法(サーベンス・オクスリー法)に対応する企業では、財務報告に関連するITシステムの内部統制が重要です。財務データへのアクセス、承認プロセス、データの変更履歴などを詳細に記録し、独立監査人の監査に耐えうる証跡を維持する必要があります。

GDPR(一般データ保護規則)では、個人データの処理活動の記録が義務付けられており、データ主体の権利行使(アクセス権、訂正権、削除権など)に関する詳細なログが必要です。GDPR対応データ管理システムにより、EU市場での事業展開に必要なコンプライアンス体制を構築できます。

ISO27001やISO27002などの国際標準では、情報セキュリティマネジメントシステムの一環として、包括的なログ管理体制が要求されます。これらの標準に準拠することで、国際的な信頼性を獲得し、グローバルなビジネス展開を支援します。

技術的実装と運用の課題

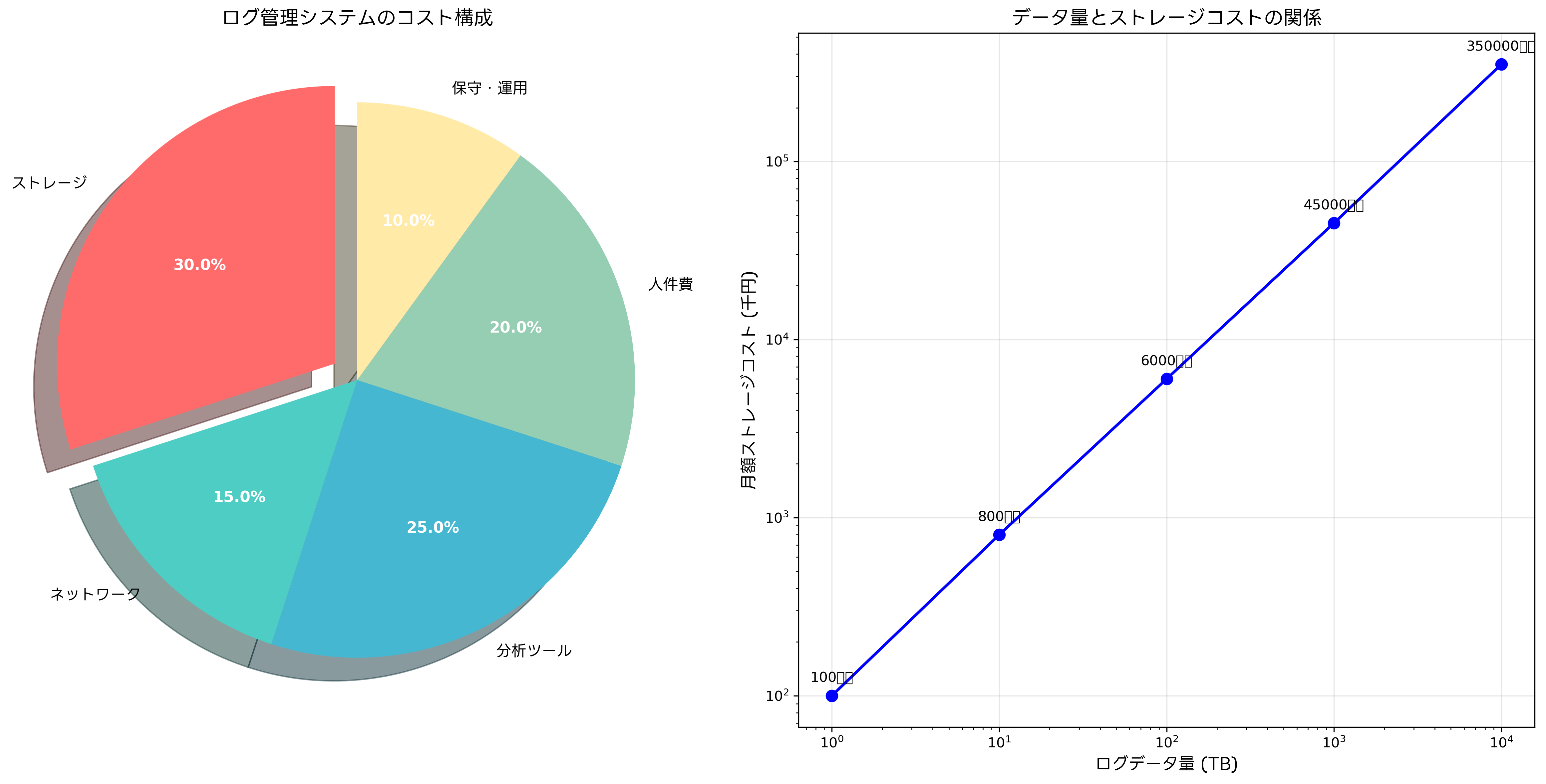

オーディットログシステムの技術的実装には、多くの課題と考慮事項があります。まず、システムのパフォーマンスへの影響を最小限に抑えながら、包括的なログ記録を実現する必要があります。過度なログ記録は、システムのレスポンス時間の悪化やストレージ容量の急速な消費を引き起こす可能性があります。

ストレージ管理は、オーディットログシステムの重要な課題の一つです。大規模なシステムでは、日々テラバイト級のログデータが生成されるため、効率的なストレージ戦略が必要です。階層ストレージ管理システムにより、アクセス頻度に応じてデータを適切なストレージ層に配置し、コストパフォーマンスを最適化できます。

ログデータの圧縮と重複排除技術により、ストレージ使用量を大幅に削減できます。データ重複排除システムを導入することで、同一または類似のログエントリを効率的に管理し、ストレージコストを削減しながら検索性能を維持できます。

ログの完全性保護は、セキュリティと法的観点から極めて重要です。悪意のある内部者や外部攻撃者がログを改ざんまたは削除することを防ぐため、暗号化、デジタル署名、ブロックチェーン技術などが活用されます。ログ完全性保護システムにより、法的証拠として有効なログの維持が可能になります。

リアルタイム処理と大量データ処理の両立も重要な技術課題です。セキュリティインシデントの迅速な検出のためにはリアルタイム分析が必要ですが、同時に大量の履歴データに対するバッチ処理も効率的に実行する必要があります。ハイブリッドログ処理システムにより、両方の要件を満たすアーキテクチャを構築できます。

高度なログ分析技術と新技術の活用

現代のオーディットログ分析では、従来の規則ベースの手法に加えて、機械学習や人工知能を活用した高度な分析技術が導入されています。これらの技術により、人間では発見困難な複雑なパターンや微細な異常を検出できるようになりました。

教師なし学習アルゴリズムは、正常な活動パターンを自動的に学習し、異常な活動を検出するために使用されます。クラスタリングや異常検知アルゴリズムにより、事前に定義された規則では発見できない新しいタイプの脅威を特定できます。機械学習ベースログ分析プラットフォームにより、継続的な学習と改善が可能な分析システムを構築できます。

自然言語処理技術は、アプリケーションログやエラーメッセージの分析に活用されます。テキスト形式のログエントリから意味のある情報を抽出し、問題の根本原因を特定することが可能になります。NLP対応ログ分析ツールにより、非構造化ログデータからの価値抽出が実現されます。

グラフ分析技術は、複雑なネットワーク構造やユーザー間の関係を可視化し、高度な攻撃パターンを検出するために使用されます。攻撃者の横展開や権限昇格の経路を特定し、攻撃の全体像を把握することができます。

ブロックチェーン技術をログ管理に応用することで、改ざん不可能な監査証跡を作成できます。分散台帳技術により、単一障害点を排除し、高い可用性と完全性を実現します。ブロックチェーンベースログ管理システムにより、次世代の信頼性の高いログ管理が可能になります。

エッジコンピューティング環境では、分散したログデータの効率的な収集と分析が課題となります。エッジログ管理ソリューションにより、帯域幅の制約やレイテンシの問題を解決し、リアルタイムな分析を実現できます。

応用情報技術者試験での出題傾向と対策

応用情報技術者試験においては、オーディットログに関する問題が情報セキュリティマネジメントの分野で頻繁に出題されています。特に、ログの記録項目、分析手法、法規制対応、技術的実装などの知識が問われます。

午前問題では、オーディットログの基本概念、ログレベルの分類、保存期間の要件、分析手法の特徴などが選択問題として出題されます。例えば、「セキュリティインシデントの検出に最も有効なログ分析手法はどれか」といった実践的な問題や、「GDPR対応で必要となるログ保存期間はどれか」といったコンプライアンス関連の問題が見られます。

午後問題では、企業のセキュリティ管理体制の中でのオーディットログの活用方法が問われます。具体的なインシデント事例を基に、ログ分析により原因を特定し、対策を提案するといった実践的な問題解決能力が評価されます。

試験対策としては、応用情報技術者試験の情報セキュリティ分野の専門書により理論的基礎を固めることが重要です。また、ログ分析・SIEM関連の技術書により実践的な知識を深めることも有効です。

実務経験がある場合は、自社のログ管理システムを実際に操作し、様々な分析手法を試すことで理解を深めることができます。ログ分析実習キットを使用して、擬似的なインシデント分析を体験することも学習効果が高いです。

組織的な取り組みとガバナンス

効果的なオーディットログ管理には、技術的な実装だけでなく、組織的なガバナンス体制の整備が不可欠です。ログ管理ポリシーの策定、責任者の明確化、定期的な監査の実施などが重要な要素となります。

ログ管理ポリシーでは、記録対象の範囲、保存期間、アクセス権限、分析手順、インシデント対応プロセスなどを明文化します。企業向けポリシー管理システムにより、組織全体で一貫したポリシーの適用と管理が可能になります。

CSIRT(Computer Security Incident Response Team)やSOC(Security Operations Center)との連携により、ログ分析結果を迅速なインシデント対応に活用できます。統合セキュリティ運用プラットフォームにより、各部門間の情報共有と協調的な対応が実現されます。

従業員の教育とトレーニングも重要な要素です。ログ分析の基本スキル、インシデント対応手順、コンプライアンス要件などについて、定期的な研修を実施する必要があります。セキュリティ教育プラットフォームにより、効果的な教育プログラムを提供できます。

第三者監査への対応も考慮する必要があります。外部監査人がログデータにアクセスし、コンプライアンス状況を確認する際の手順とセキュリティ確保が重要です。監査対応管理システムにより、監査の効率化と品質向上が図れます。

今後の展望と新たな挑戦

オーディットログの分野は、技術の進歩とともに継続的に進化しています。クラウドコンピューティング、IoT、5G通信などの新技術により、ログデータの量と複雑性は飛躍的に増大しており、従来の手法では対応困難な課題が生まれています。

クラウドネイティブなログ管理では、マルチクラウド環境での統一的なログ収集と分析が課題となります。クラウドネイティブログ管理プラットフォームにより、異なるクラウドプロバイダー間でのシームレスなログ管理が可能になります。

ゼロトラストアーキテクチャでは、すべてのアクセスを継続的に検証するため、より詳細なログ記録と高速な分析が要求されます。ゼロトラスト対応ログ分析システムにより、新しいセキュリティモデルに適応したログ管理が実現されます。

プライバシー強化技術の発展により、個人情報を保護しながら効果的な分析を行う手法が注目されています。差分プライバシーや準同型暗号などの技術により、プライバシーを保護しつつ価値のある分析結果を得ることが可能になります。

まとめ

オーディットログは、現代の情報システムにおいて不可欠なセキュリティ機能です。適切なログ管理により、セキュリティインシデントの早期発見、コンプライアンス対応、システムの最適化などが実現されます。応用情報技術者試験においても重要なトピックであり、理論的な理解と実践的な応用能力の両方が求められます。

技術の進歩とともに、オーディットログの重要性はさらに高まっています。AI・機械学習、ブロックチェーン、エッジコンピューティングなどの新技術を活用することで、より効果的で信頼性の高いログ管理システムを構築できます。組織においては、技術的な実装と並行して、適切なガバナンス体制の整備と人材育成が重要です。

継続的な学習と実践により、変化する脅威環境と規制要件に対応できる能力を身につけることが、情報セキュリティ専門家にとって不可欠です。オーディットログを効果的に活用することで、組織の安全性と信頼性を向上させ、持続可能なビジネス運営を支援することができます。