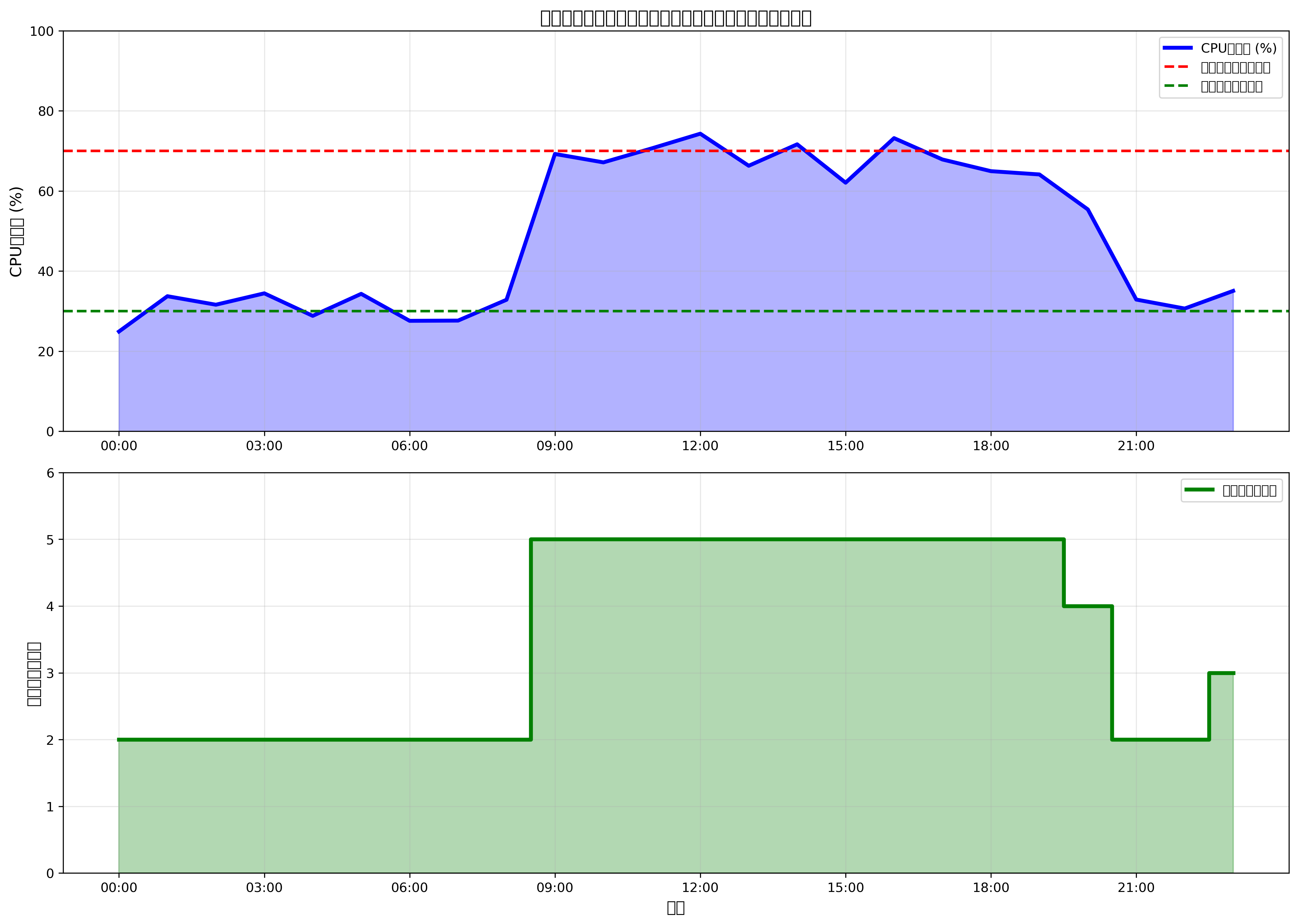

現代のクラウドコンピューティング環境において、オートスケーリングは必要不可欠な技術として広く採用されています。システムの負荷に応じて自動的にリソースを調整する機能は、コスト効率性と可用性を大幅に向上させる一方で、従来の静的セキュリティモデルでは対応困難な新たなセキュリティ課題を生み出しています。応用情報技術者試験においても、クラウドセキュリティの重要な分野として出題頻度が高まっており、実務における重要性も年々増大しています。

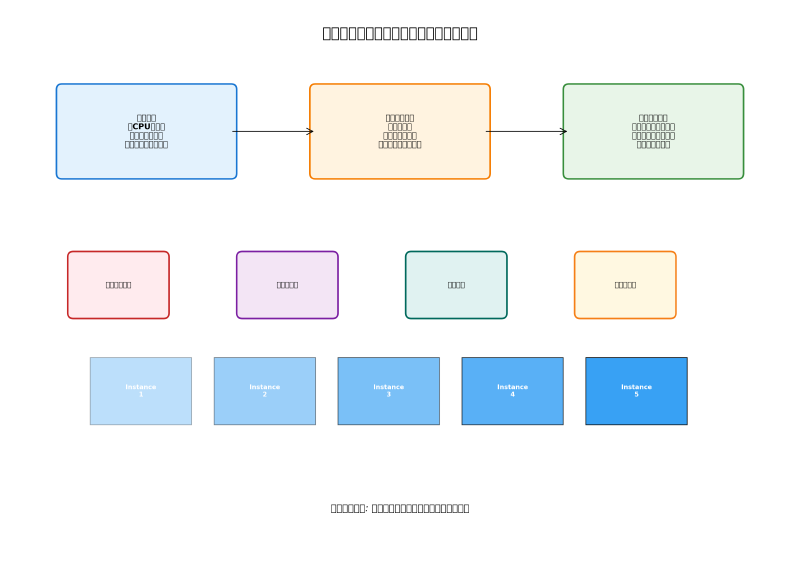

オートスケーリングセキュリティとは、動的にスケールするクラウド環境において、セキュリティポリシーと対策を自動的に適用し、継続的な防御を実現するアプローチです。従来の境界防御モデルとは異なり、エフェメラルなインスタンスや動的なネットワーク構成に対応した柔軟なセキュリティフレームワークが求められています。

オートスケーリング環境におけるセキュリティの複雑性

オートスケーリング環境では、インスタンスが動的に生成・削除されるため、従来の静的なセキュリティ設定では十分な保護を提供できません。新しく起動されるインスタンスには、適切なセキュリティ設定が自動的に適用される必要があり、削除されるインスタンスからは機密データが確実に除去されなければなりません。

この複雑性は、企業のセキュリティ担当者にとって大きな課題となっています。一瞬たりとも停止することのないサービスを提供しながら、同時に高いセキュリティレベルを維持するためには、包括的なクラウドセキュリティソリューションの導入が不可欠です。

動的環境では、インスタンスの識別とアクセス制御も困難になります。IPアドレスが頻繁に変更され、新しいインスタンスが常に生成される環境では、従来のネットワークベースのセキュリティ制御では限界があります。そのため、アイデンティティベースのセキュリティツールを活用した、よりインテリジェントなアクセス制御メカニズムが必要となります。

設定ミスによるセキュリティインシデントは、オートスケーリング環境において最も高いリスクを持つ脅威の一つです。自動的に生成されるインスタンスが適切なセキュリティ設定を持たない場合、攻撃者にとって格好の標的となってしまいます。このリスクを軽減するためには、セキュリティ設定管理ツールを使用して、インスタンス生成時の自動的な設定適用を実現することが重要です。

インフラストラクチャアズコード(IaC)によるセキュリティ統合

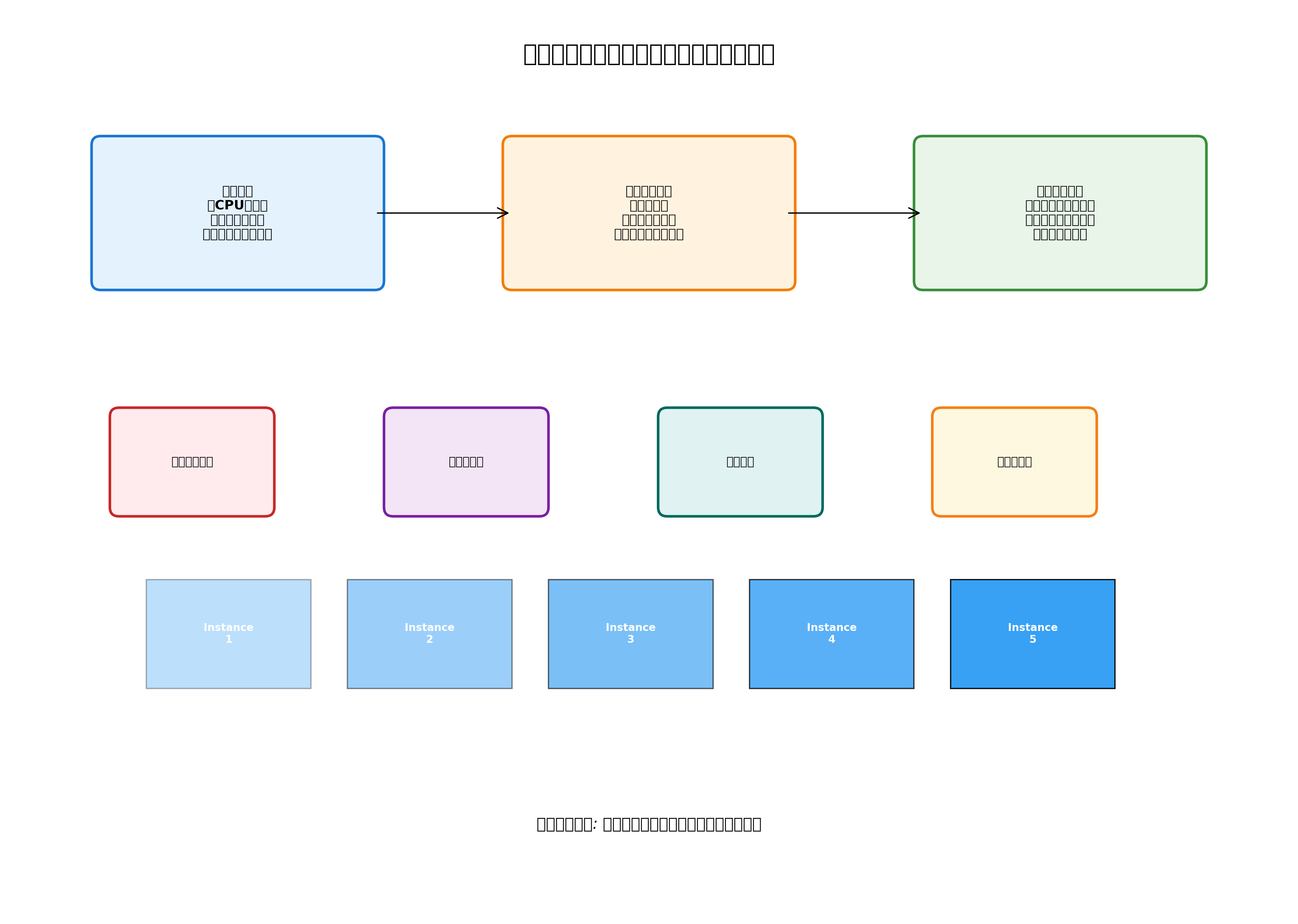

オートスケーリング環境でのセキュリティを確保するためには、インフラストラクチャアズコード(IaC)の活用が欠かせません。TerraformやAWS CloudFormation、Azure Resource Managerなどのツールを使用することで、セキュリティ設定をコードとして管理し、バージョン管理システムで追跡できます。

IaCアプローチにより、新しいインスタンスが起動される際に、事前定義されたセキュリティポリシーが自動的に適用されます。これには、ファイアウォールルール、アクセス制御リスト、暗号化設定、ログ収集設定などが含まれます。IaCセキュリティスキャンツールを導入することで、デプロイメント前にセキュリティリスクを検出し、修正できます。

さらに、GitOpsワークフローを採用することで、セキュリティ設定の変更に対する承認プロセスを確立し、監査証跡を維持できます。GitOpsセキュリティツールを活用することで、セキュリティポリシーの変更履歴を追跡し、問題が発生した場合の迅速なロールバックが可能になります。

動的セキュリティポリシーの実装

オートスケーリング環境では、静的なセキュリティポリシーでは対応できない状況が頻繁に発生します。負荷の変動に応じてインスタンス数が変化する環境では、セキュリティポリシーも動的に調整される必要があります。

例えば、高負荷時にインスタンス数が増加する際には、セキュリティグループの設定を自動的に調整し、新しいインスタンス間の通信を許可する必要があります。同時に、負荷が軽減してインスタンスが削除される際には、不要なアクセス許可を自動的に削除し、攻撃面を最小限に抑える必要があります。

この動的なポリシー管理を実現するためには、自動化されたセキュリティオーケストレーションツールの導入が効果的です。これらのツールは、インフラストラクチャの変更を検知し、適切なセキュリティポリシーを自動的に適用します。

監視とログ管理の自動化

オートスケーリング環境では、インスタンスの短期間での生成・削除により、従来のログ管理手法では重要な情報を見逃すリスクがあります。エフェメラルなインスタンスから継続的にログを収集し、中央集権的な管理システムで分析する仕組みが必要です。

統合ログ管理システムを導入することで、すべてのインスタンスからのログを一元的に収集し、セキュリティインシデントの検出と分析を行えます。特に、機械学習を活用した異常検知機能を持つツールは、大量のログデータから潜在的な脅威を自動的に識別できます。

リアルタイム監視においては、インスタンスの状態変化やネットワークトラフィックの異常を即座に検出する能力が重要です。リアルタイムセキュリティ監視ツールを使用することで、攻撃の兆候を早期に発見し、自動的な対応措置を実行できます。

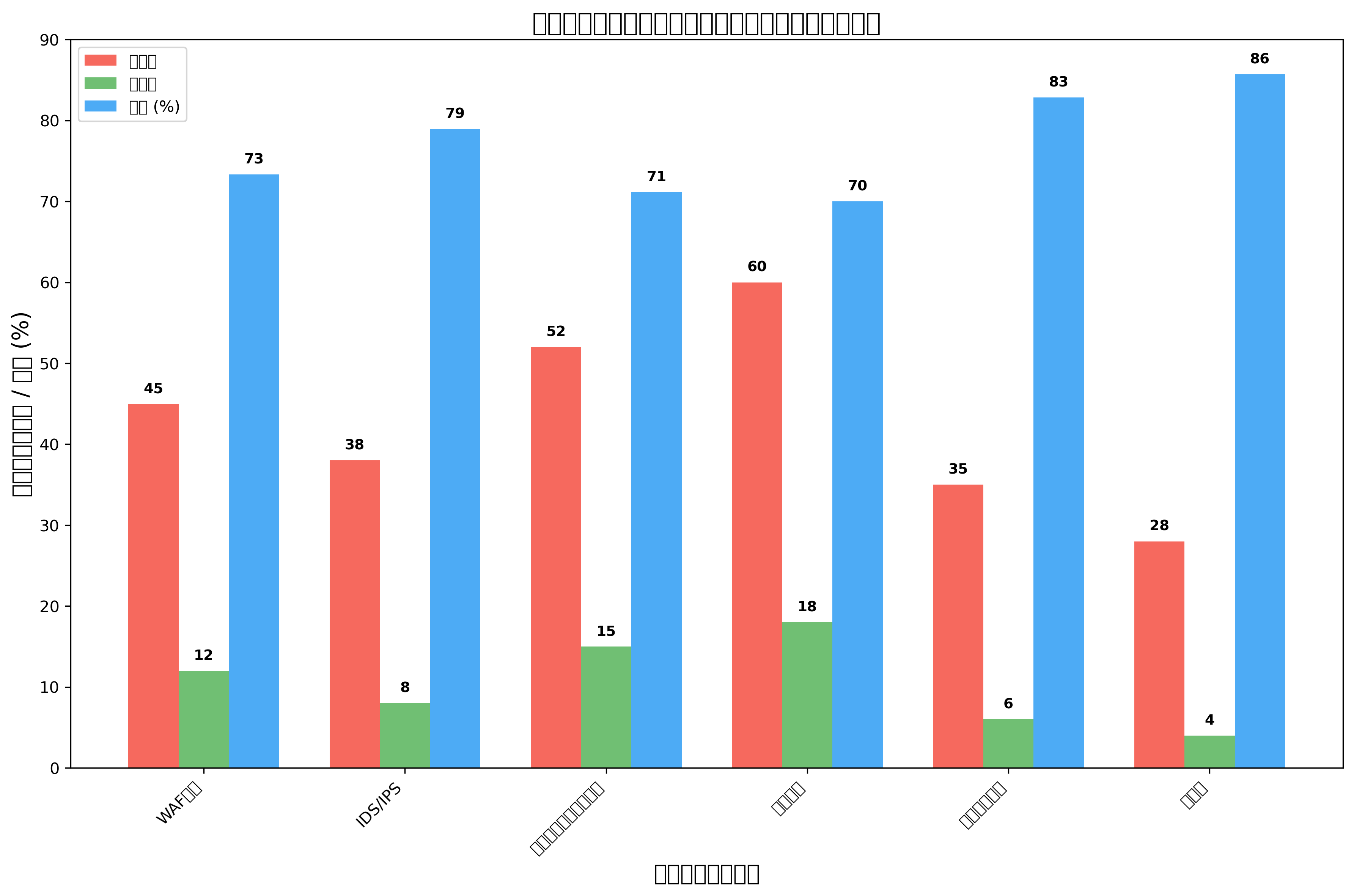

クラウドネイティブセキュリティツールの活用

オートスケーリング環境に最適化されたセキュリティツールの選択は、効果的な防御を実現するために不可欠です。従来のオンプレミス向けツールでは、動的な環境に対応できない場合があります。

コンテナベースのオートスケーリング環境では、コンテナセキュリティスキャナーを使用して、イメージの脆弱性スキャンやランタイム保護を実現できます。これらのツールは、コンテナのライフサイクル全体にわたってセキュリティを監視し、新しい脅威に対して迅速に対応します。

サーバーレス環境では、サーバーレスセキュリティツールを活用して、関数レベルでのセキュリティ制御を実装できます。これらのツールは、関数の実行時間が短いサーバーレス環境に特化した監視と保護を提供します。

ネットワークセキュリティの動的制御

オートスケーリング環境では、ネットワークトポロジーが頻繁に変化するため、従来の静的なファイアウォールルールでは十分な保護を提供できません。動的にネットワークセキュリティポリシーを調整する仕組みが必要です。

ソフトウェア定義ネットワーク(SDN)技術を活用することで、ネットワークセキュリティポリシーをプログラマティックに制御できます。SDNセキュリティソリューションを導入することで、インスタンスの追加・削除に合わせて、ネットワークセグメンテーションやアクセス制御を自動的に調整できます。

マイクロセグメンテーション技術により、個々のワークロード間の通信を細かく制御し、横方向への攻撃拡散を防止できます。マイクロセグメンテーションツールを使用することで、ゼロトラストネットワークアーキテクチャを実現し、より堅牢なセキュリティを提供できます。

データ保護と暗号化戦略

オートスケーリング環境では、データの保護がより複雑になります。インスタンスが動的に生成・削除される環境では、データの暗号化、キー管理、データ削除の確実な実行が重要な課題となります。

クラウドネイティブなキー管理サービスを活用することで、暗号化キーの自動的な配布と管理を実現できます。クラウドキー管理サービスを使用することで、インスタンスの生成時に適切な暗号化キーが自動的に配布され、削除時には確実にキーが無効化されます。

データベースの動的スケーリングにおいては、データベース暗号化ソリューションを導入して、透明なデータ暗号化(TDE)や列レベル暗号化を実装できます。これにより、データベースのスケールアウト時にも一貫したデータ保護を維持できます。

インシデント対応の自動化

オートスケーリング環境では、セキュリティインシデントの対応も自動化される必要があります。手動での対応では、動的に変化する環境に追いつくことができません。

セキュリティオーケストレーション、自動化、および対応(SOAR)プラットフォームを導入することで、インシデントの検出から対応まで自動化できます。SOARプラットフォームを使用することで、定義されたプレイブックに基づいて、自動的にインシデント対応を実行できます。

例えば、不審なアクティビティが検出された場合、該当するインスタンスを自動的に隔離し、フォレンジック調査用のスナップショットを作成し、関連するセキュリティチームにアラートを送信するといった一連の対応を自動化できます。

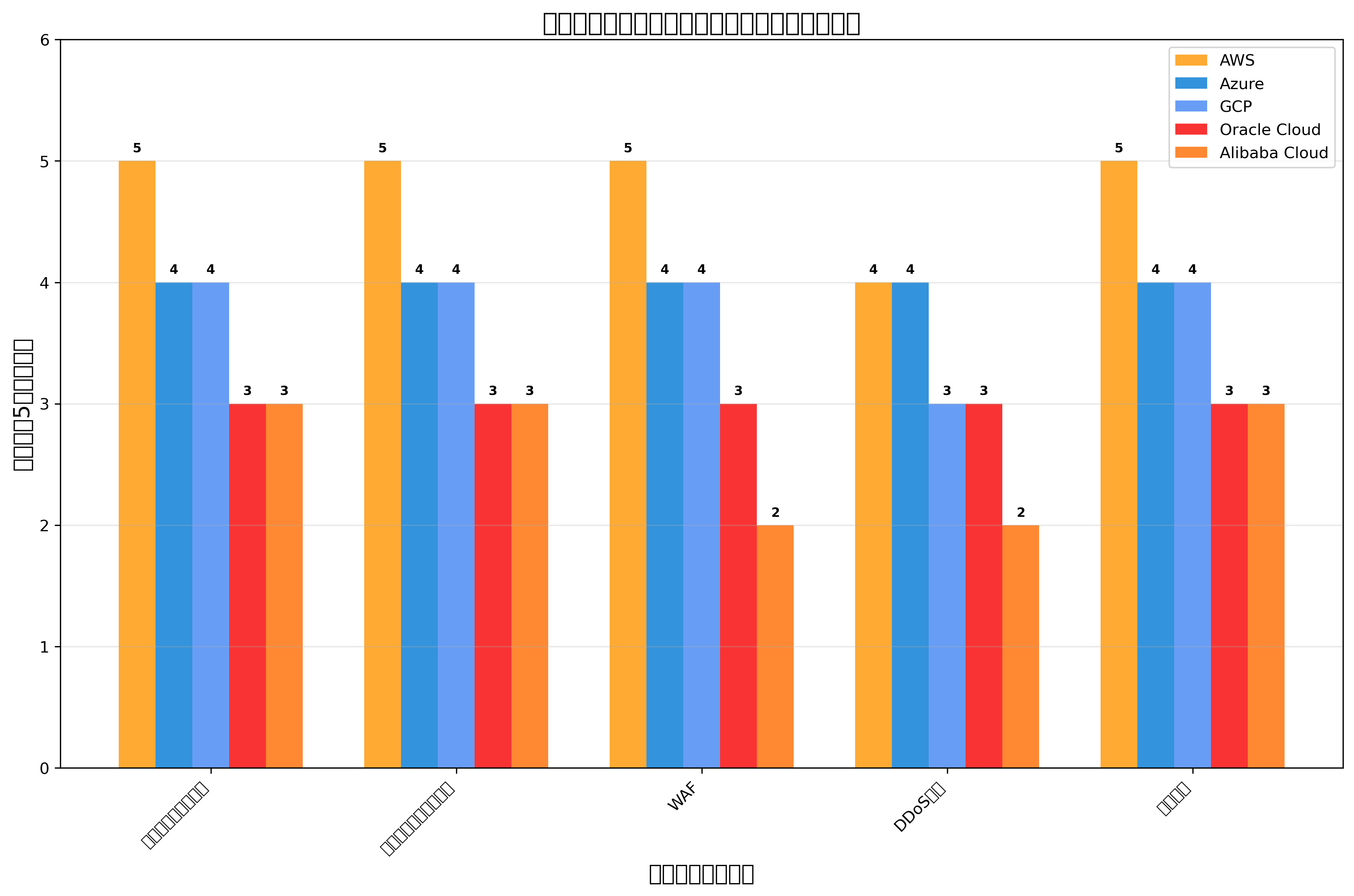

クラウドプロバイダーのセキュリティサービス活用

主要なクラウドプロバイダーは、オートスケーリング環境に特化したセキュリティサービスを提供しています。これらのサービスを効果的に活用することで、より堅牢なセキュリティを実現できます。

Amazon Web Services(AWS)では、AWS Security Hub、Amazon GuardDuty、AWS Configなどのサービスが、オートスケーリング環境でのセキュリティ監視と管理を支援します。AWSセキュリティサービス連携ツールを使用することで、これらのサービスを統合し、一元的なセキュリティダッシュボードを構築できます。

Microsoft Azureでは、Azure Security Center、Azure Sentinel、Azure Policy等が同様の機能を提供します。Azureセキュリティツールを活用することで、ハイブリッドクラウド環境でも一貫したセキュリティポリシーを適用できます。

Google Cloud Platform(GCP)では、Security Command Center、Cloud Security Scanner、Binary Authorizationなどが利用可能です。GCPセキュリティソリューションを導入することで、GCPネイティブなセキュリティ機能を最大限に活用できます。

コンプライアンスと監査の自動化

オートスケーリング環境では、コンプライアンス要件の継続的な監視と監査が困難になります。動的に変化する環境では、手動でのコンプライアンスチェックでは限界があります。

継続的コンプライアンス監視ツールを導入することで、リアルタイムでコンプライアンス状況を監視し、違反が発生した場合に自動的に修正できます。コンプライアンス自動化ツールを使用することで、GDPR、HIPAA、PCI DSS等の規制要件を継続的に満たすことができます。

監査証跡の管理においては、クラウド監査ログ管理システムを活用して、すべてのインスタンスとサービスからの監査ログを中央集権的に収集し、長期保存できます。これにより、監査人が要求する詳細な監査証跡を提供できます。

パフォーマンスとセキュリティのバランス

オートスケーリング環境では、セキュリティ対策がパフォーマンスに与える影響を慎重に考慮する必要があります。過度なセキュリティチェックは、スケーリングの速度を低下させ、アプリケーションの応答性に悪影響を与える可能性があります。

パフォーマンス監視ツールを使用して、セキュリティ対策がシステムパフォーマンスに与える影響を継続的に監視し、最適なバランスを見つけることが重要です。APMセキュリティ監視ツールを導入することで、アプリケーションのパフォーマンスとセキュリティを同時に監視できます。

また、セキュリティ対策の実装においては、レイジーローディングやキャッシュ機能を活用して、パフォーマンスへの影響を最小限に抑える工夫が必要です。高性能セキュリティゲートウェイを使用することで、セキュリティチェックを高速化できます。

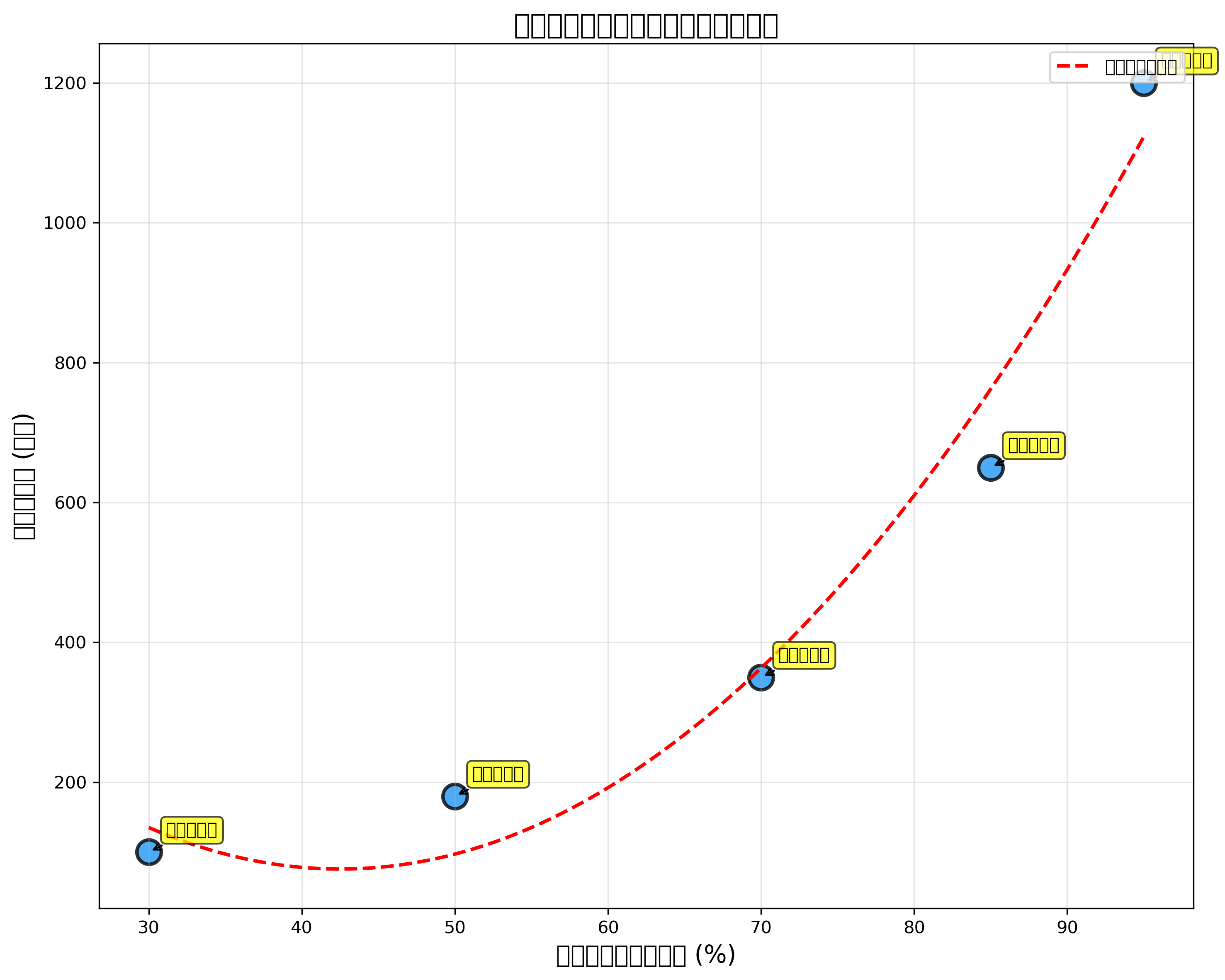

コスト効率的なセキュリティ実装

オートスケーリング環境でのセキュリティ実装においては、コスト効率性も重要な考慮事項です。動的に変化するリソースに対して、適切なセキュリティレベルを維持しながら、コストを最適化する戦略が必要です。

セキュリティ投資の優先順位付けにおいては、リスクベースアプローチを採用し、最も重要な資産に対して重点的にセキュリティ対策を実装します。リスク評価ツールを使用することで、定量的なリスク分析に基づいたセキュリティ投資の決定ができます。

また、セキュリティサービスの利用においては、従量課金モデルを活用して、実際の使用量に応じたコスト最適化を図ります。クラウドコスト最適化ツールを導入することで、セキュリティサービスのコストを継続的に監視し、最適化できます。

DevSecOpsの実践

オートスケーリング環境では、開発、運用、セキュリティチームの緊密な連携が不可欠です。DevSecOpsアプローチを採用することで、セキュリティを開発プロセスの初期段階から組み込み、継続的なセキュリティ改善を実現できます。

CI/CDパイプラインにセキュリティテストを統合することで、コードの変更が本番環境に影響を与える前に、セキュリティ問題を検出し修正できます。CI/CDセキュリティスキャンツールを使用することで、静的コード解析、依存関係スキャン、コンテナイメージスキャンなどを自動化できます。

インフラストラクチャの変更に対しても、セキュリティレビューとテストを自動化し、セキュリティ問題を早期に発見できる体制を構築します。インフラセキュリティテストツールを導入することで、IaCテンプレートのセキュリティ検証を自動化できます。

新興技術との統合

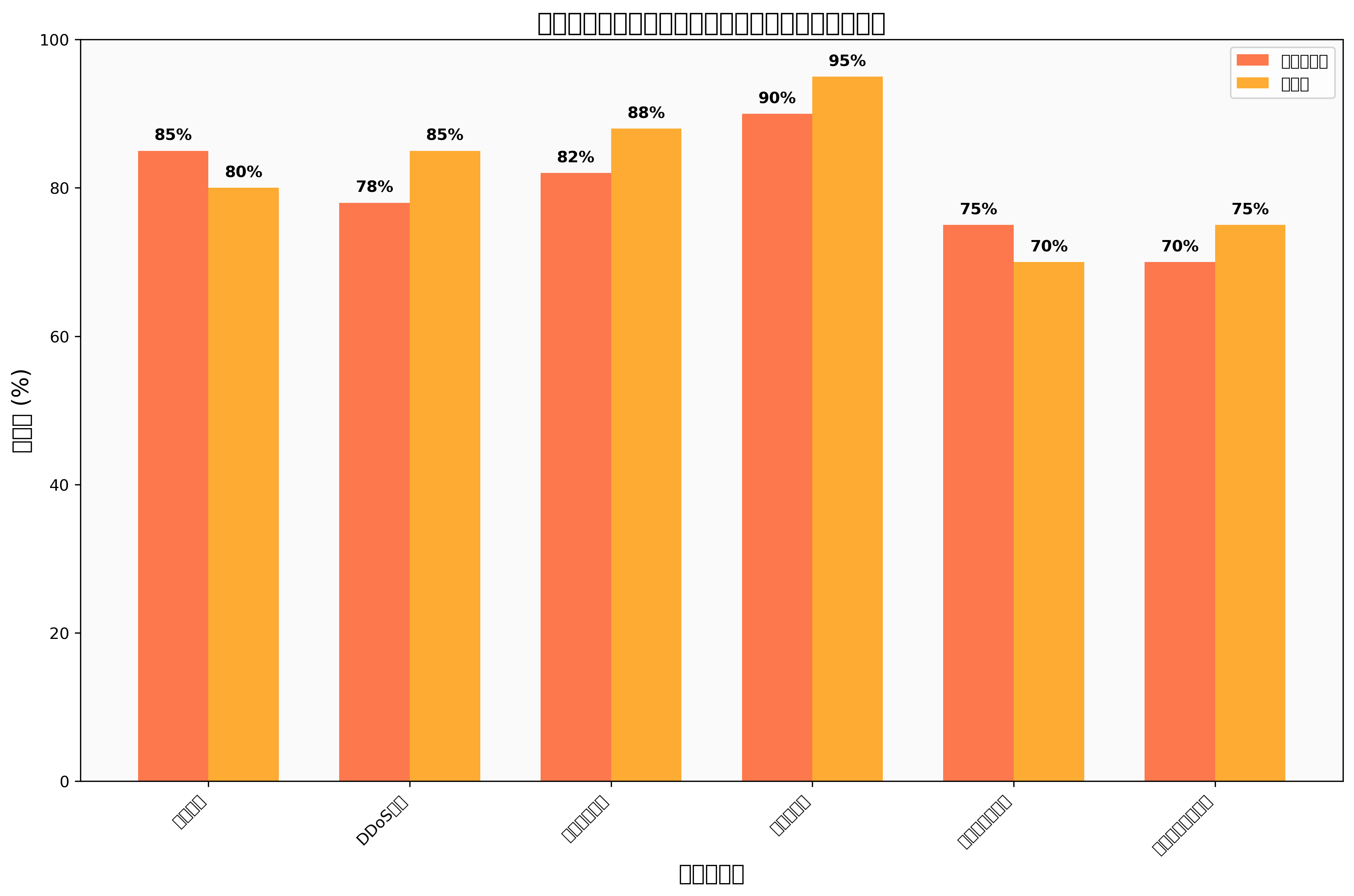

オートスケーリングセキュリティの分野では、人工知能(AI)、機械学習(ML)、ブロックチェーンなどの新興技術の活用が注目されています。これらの技術を統合することで、より高度で効率的なセキュリティ対策を実現できます。

AI/MLを活用した異常検知システムは、従来の署名ベース検知では発見困難な高度な攻撃を検出できます。AI/MLセキュリティソリューションを導入することで、大量のログデータから潜在的な脅威を自動的に識別し、予防的な対策を実行できます。

ブロックチェーン技術は、セキュリティイベントの監査証跡を改ざん不可能な形で記録し、信頼性の高い監査基盤を提供します。ブロックチェーンセキュリティ監査ツールを活用することで、分散環境でのセキュリティイベントを透明性をもって記録できます。

応用情報技術者試験での出題傾向

応用情報技術者試験において、オートスケーリングセキュリティに関する問題は、主にクラウドコンピューティングとセキュリティマネジメントの分野で出題されています。特に、動的環境でのセキュリティ課題とその対策について、実践的な知識が問われる傾向にあります。

午前問題では、オートスケーリングの基本概念、セキュリティリスク、対策技術などについて選択問題が出題されます。例えば、「オートスケーリング環境で最も重要なセキュリティ考慮事項はどれか」といった問題や、「動的環境でのログ管理において適切な手法はどれか」といった問題が見られます。

午後問題では、より実践的な場面設定での問題解決能力が評価されます。企業のクラウド移行プロジェクトにおけるセキュリティ設計、インシデント対応計画の策定、コンプライアンス要件への対応などの文脈で、オートスケーリングセキュリティの知識を活用する能力が問われます。

試験対策としては、クラウドセキュリティ関連の技術書や応用情報技術者試験の専門書を活用して、理論的な知識を体系的に学習することが重要です。また、実際のクラウドプラットフォームでのハンズオン経験も、理解を深めるために有効です。

まとめ

オートスケーリングセキュリティは、現代のクラウドコンピューティング環境における重要な課題であり、従来の静的なセキュリティアプローチでは対応できない複雑な問題を含んでいます。動的に変化する環境において継続的なセキュリティを実現するためには、自動化、統合、継続的監視が不可欠です。

成功するオートスケーリングセキュリティ戦略は、技術的な対策だけでなく、組織的なプロセス、人材育成、コスト最適化を総合的に考慮したアプローチを必要とします。DevSecOpsの実践、新興技術の活用、クラウドネイティブなセキュリティツールの選択により、効果的な防御を実現できます。

今後も技術の進歩とともに、オートスケーリングセキュリティの手法は進化し続けるでしょう。継続的な学習と実践により、変化する脅威に対応できる能力を身につけることが、現代のIT専門家にとって重要な課題となっています。応用情報技術者試験においても、この分野の重要性は増大しており、実務経験と理論的知識の両方を持つことが求められています。