ブルートフォース攻撃は、サイバーセキュリティの世界で最も基本的かつ危険な攻撃手法の一つです。この攻撃手法は、パスワードや暗号鍵を総当たりで試行することにより、システムへの不正アクセスを試みるものです。応用情報技術者試験においても頻出の重要なトピックであり、情報セキュリティ対策の基本として理解しておくべき概念です。

現代のデジタル社会において、ブルートフォース攻撃は日々進化し続けており、企業や個人のセキュリティを脅かす深刻な問題となっています。攻撃者は高性能なコンピューターや分散処理技術を活用し、従来よりもはるかに効率的に攻撃を実行できるようになりました。

ブルートフォース攻撃の基本概念と仕組み

ブルートフォース攻撃とは、可能な組み合わせを体系的に試行することで、正しいパスワードや認証情報を発見しようとする攻撃手法です。この攻撃は「総当たり攻撃」とも呼ばれ、数学的に確実な方法でありながら、時間とコンピューティングリソースを大量に消費する特徴があります。

攻撃の基本的な流れは、まず対象システムのログイン画面や認証インターフェースを特定し、次に自動化されたツールを使用して大量のパスワード候補を順次試行します。攻撃者は通常、高性能なハッキングツールや専用のソフトウェアを使用して、この作業を自動化します。

ブルートフォース攻撃の成功率は、パスワードの複雑さと長さに大きく依存します。単純な数字のみのパスワードや、よく使われる単語の組み合わせは、比較的短時間で破られる可能性があります。一方、複雑な文字列や記号を含むパスワードは、解読に膨大な時間を要するため、実質的に安全とされます。

攻撃者が使用するツールには、様々な種類があります。オープンソースの攻撃ツールから、高度な商用ソフトウェアまで幅広く存在し、それぞれ異なる特徴と能力を持っています。これらのツールの多くは、辞書攻撃とブルートフォース攻撃を組み合わせて使用することで、効率的にパスワードを破ろうとします。

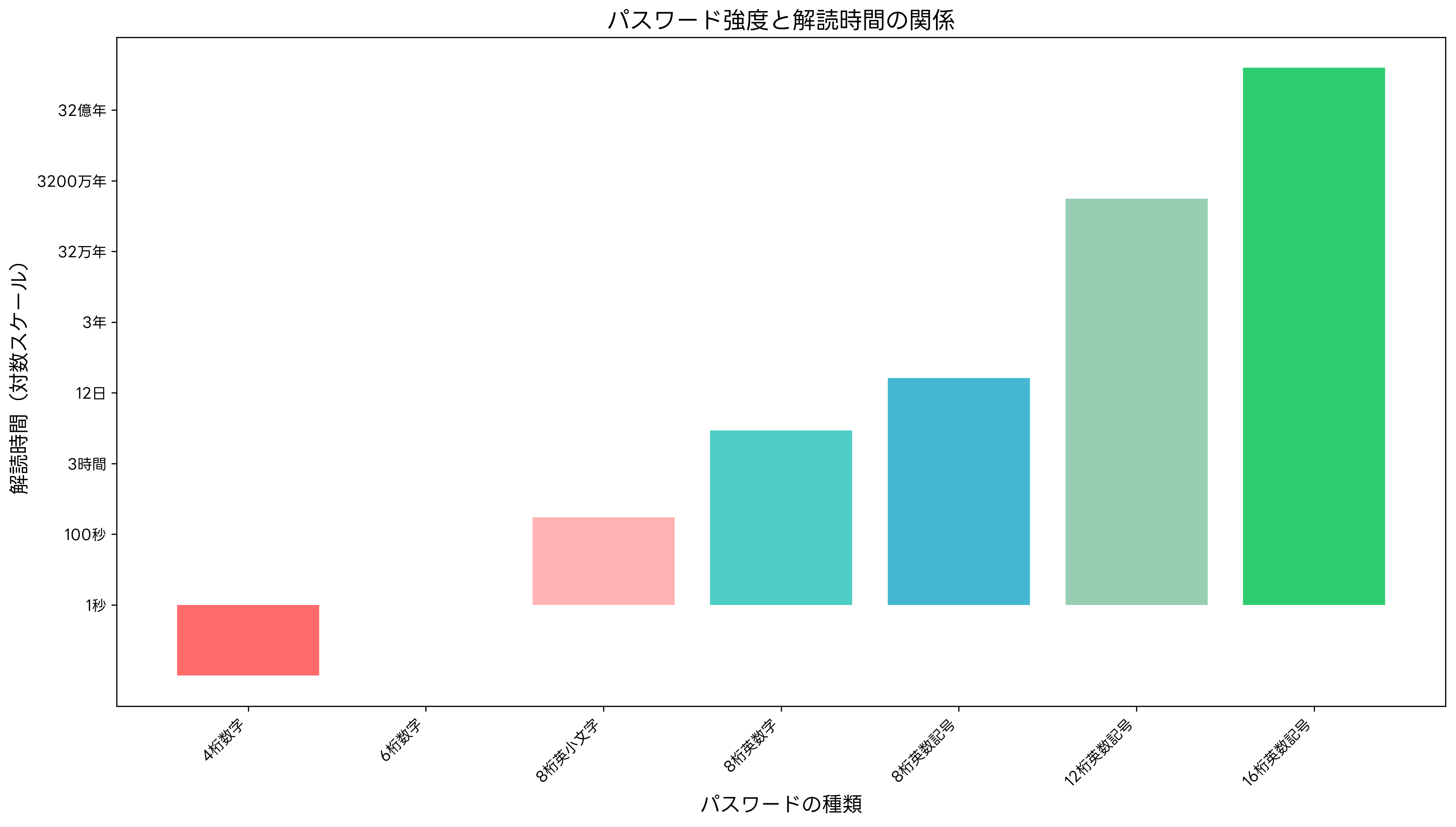

パスワード強度と解読時間の関係

パスワードの強度は、ブルートフォース攻撃に対する耐性を決定する最も重要な要素です。パスワードの長さ、使用する文字種、予測可能性などが組み合わさって、全体的なセキュリティレベルが決まります。

数字のみで構成された4桁のパスワードは、最大10,000通りの組み合わせしか存在せず、現代のコンピューターでは数秒で全てを試行できます。一方、英数字と記号を組み合わせた12桁のパスワードになると、組み合わせ数は天文学的な数字となり、現実的な時間での解読は困難になります。

パスワード強度の計算においては、エントロピーという概念が重要です。エントロピーは情報の不確実性を表す指標であり、パスワードの場合は予測の困難さを示します。高いエントロピーを持つパスワードほど、ブルートフォース攻撃に対する耐性が高くなります。

企業環境では、パスワード管理ソフトウェアを導入することで、強力なパスワードの生成と管理を自動化できます。これらのツールは、ランダムで複雑なパスワードを生成し、安全に保存することで、ユーザーの負担を軽減しながらセキュリティを向上させます。

パスワードポリシーの策定も重要な対策の一つです。組織内で統一されたパスワード要件を設定し、定期的な変更を義務付けることで、セキュリティレベルの維持を図ります。パスワードポリシー管理ツールを活用することで、大規模な組織でも効率的にポリシーを運用できます。

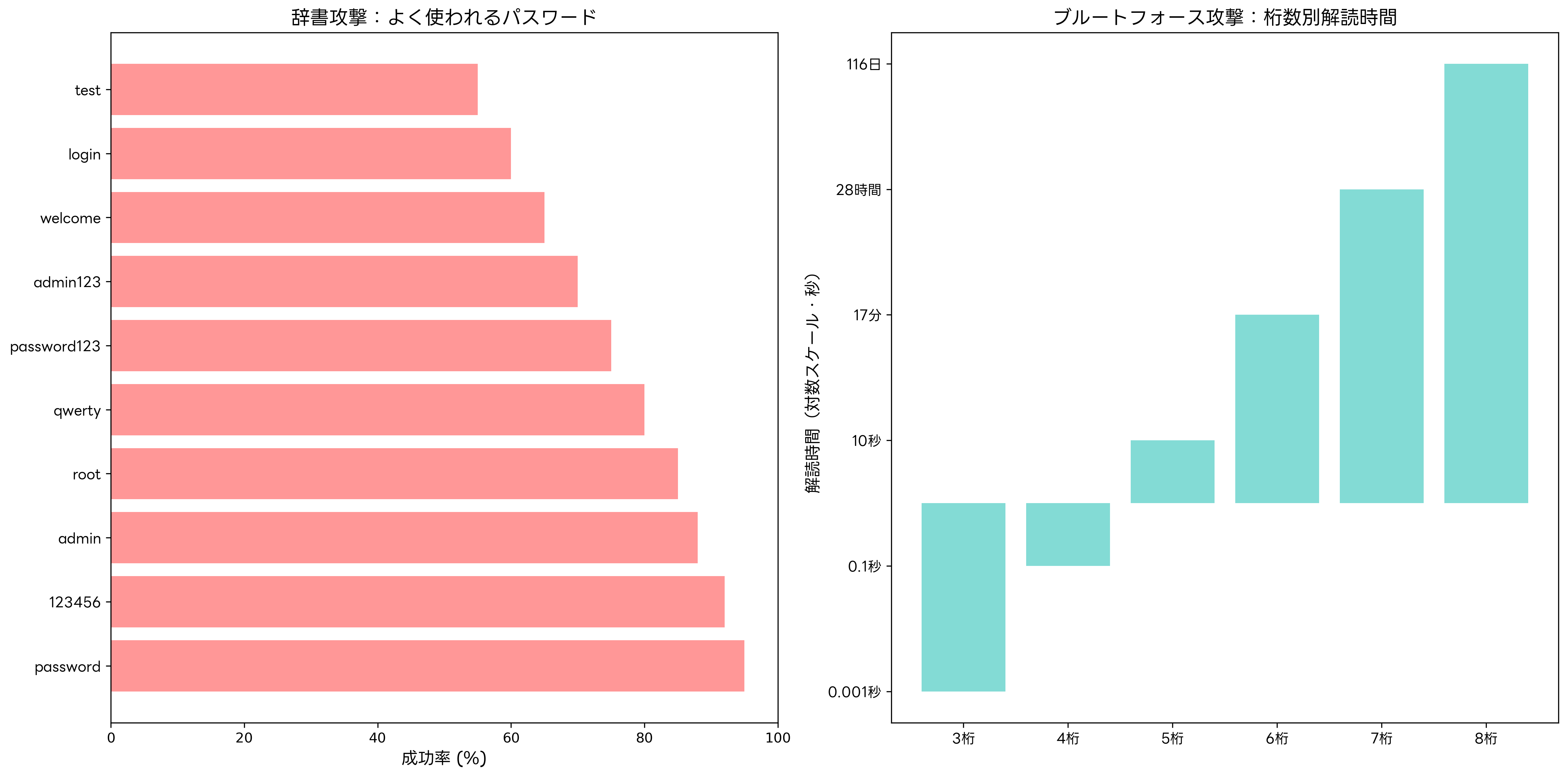

辞書攻撃との比較と特徴

ブルートフォース攻撃と密接に関連する攻撃手法として、辞書攻撃があります。辞書攻撃は、よく使用されるパスワードのリストを基に、効率的に認証を試行する手法です。この二つの攻撃手法は、しばしば組み合わせて使用され、より効果的な攻撃を実現します。

辞書攻撃の特徴は、人間が選びがちなパスワードパターンを利用することです。「password」「123456」「admin」といった一般的なパスワードから試行を開始し、成功率の高い候補を優先的に試します。この手法は、純粋なブルートフォース攻撃よりもはるかに効率的で、短時間で結果を得られる可能性があります。

一方、純粋なブルートフォース攻撃は、全ての可能な組み合わせを体系的に試行するため、確実性は高いものの時間がかかります。しかし、辞書攻撃で見つからないような複雑なパスワードであっても、理論的には必ず発見できるという利点があります。

現代の攻撃ツールは、これら二つの手法を巧妙に組み合わせます。まず辞書攻撃で一般的なパスワードを試行し、それが失敗した場合にブルートフォース攻撃に移行するハイブリッド攻撃が主流となっています。統合攻撃検知システムは、このような複合的な攻撃パターンを識別し、適切な対策を自動的に実行します。

攻撃者が使用するパスワードリストは、過去の情報漏洩事件で収集されたデータや、ソーシャルエンジニアリングで得られた情報を基に作成されます。これらのリストは継続的に更新され、より効果的な攻撃を可能にしています。

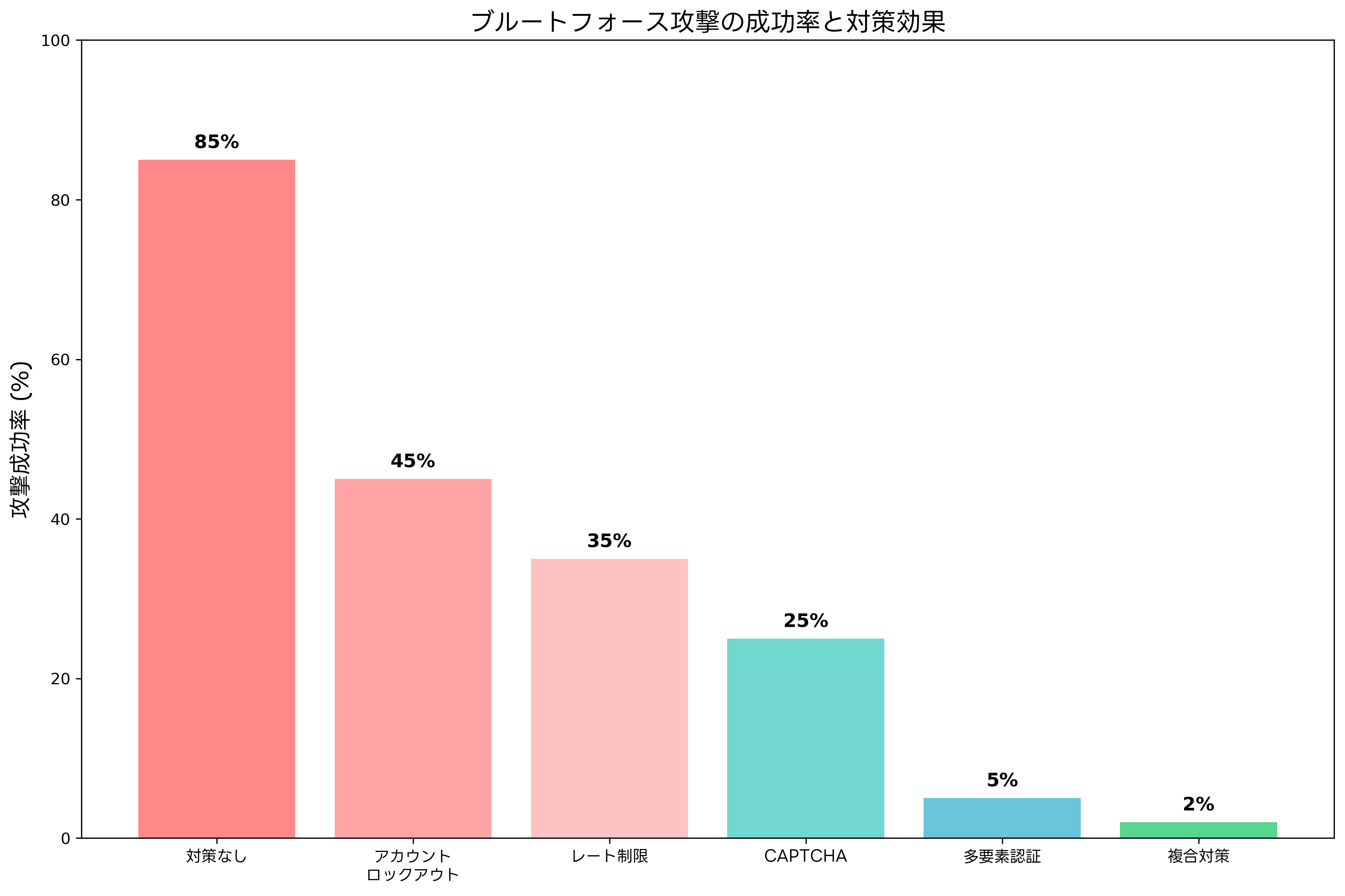

ブルートフォース攻撃の対策手法

ブルートフォース攻撃に対する効果的な対策は、多層防御の考え方に基づいて実装する必要があります。単一の対策では十分な保護を提供できないため、複数の防御メカニズムを組み合わせることが重要です。

最も基本的で効果的な対策は、アカウントロックアウト機能の実装です。一定回数の失敗したログイン試行が検出された場合、該当するアカウントを一時的にロックすることで、攻撃の継続を防ぎます。アカウント管理システムを導入することで、この機能を効率的に運用できます。

レート制限も重要な対策の一つです。特定のIPアドレスからの接続頻度を監視し、異常に高い頻度でのアクセスを検出した場合、接続を制限または遮断します。ネットワークセキュリティアプライアンスを使用することで、リアルタイムでの監視と制御が可能になります。

CAPTCHA(キャプチャ)システムの導入も効果的な対策です。人間とボットを区別するためのテストを実装することで、自動化された攻撃ツールの使用を困難にします。最新のAI対応CAPTCHAシステムは、ユーザビリティを保ちながら高度な保護を提供します。

多要素認証(MFA)の実装は、最も強力な対策の一つとされています。パスワードに加えて、スマートフォンアプリ、SMSコード、生体認証などの追加要素を要求することで、パスワードが破られても不正アクセスを防ぐことができます。エンタープライズ多要素認証システムを導入することで、大規模な組織でも効率的にMFAを運用できます。

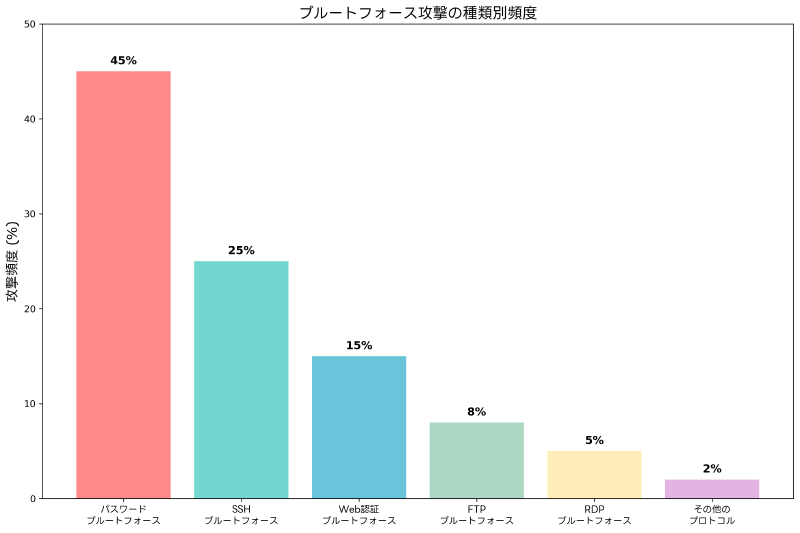

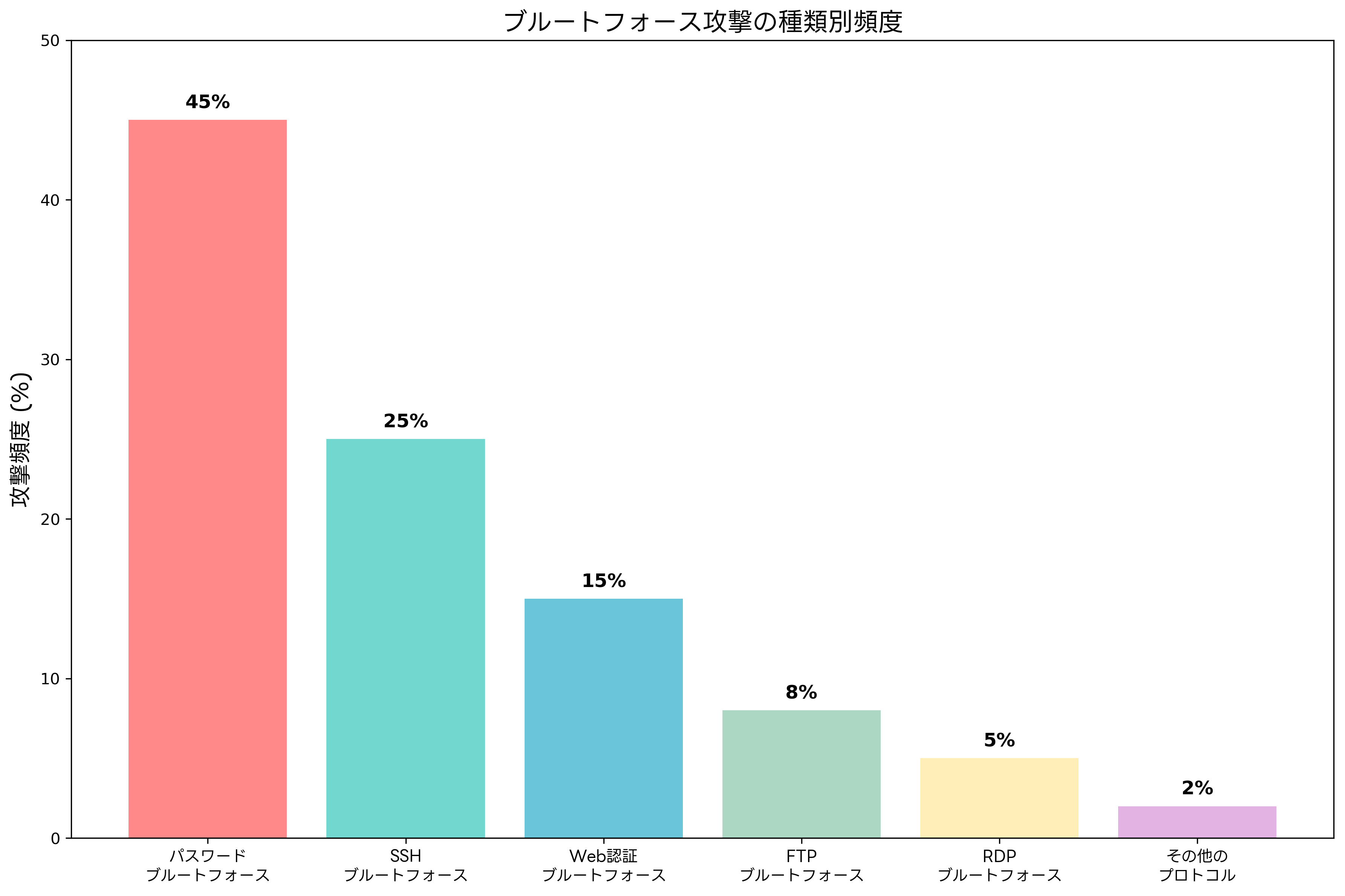

攻撃パターンの分析と検知

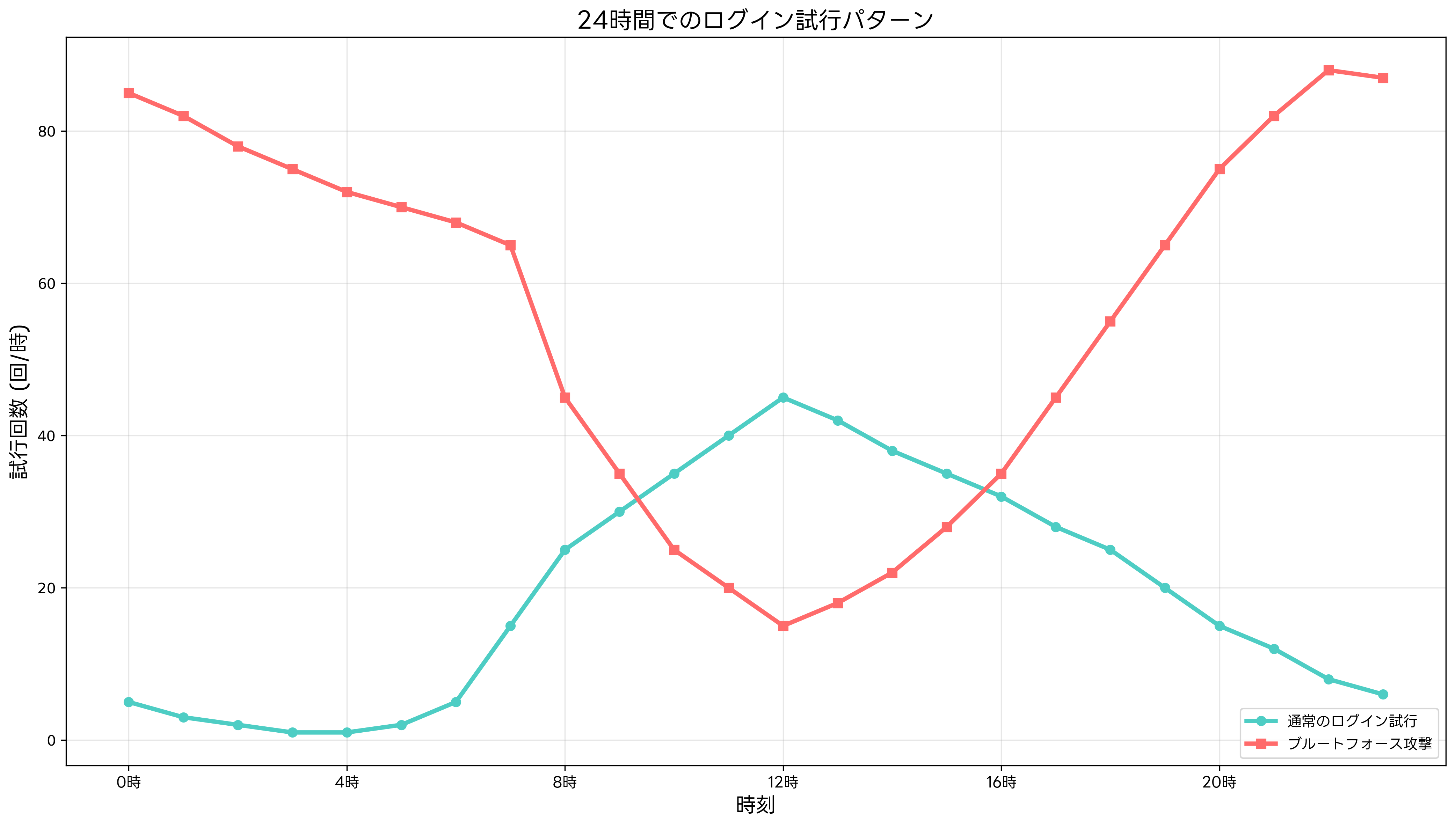

ブルートフォース攻撃を効果的に防御するためには、攻撃パターンの理解と早期検知が不可欠です。攻撃者の行動パターンを分析することで、より精密な防御策を講じることができます。

ブルートフォース攻撃は、通常の利用パターンとは明らかに異なる特徴を示します。短時間での大量のログイン試行、深夜や早朝の異常なアクティビティ、地理的に分散した同時接続などが典型的な兆候です。セキュリティ情報・イベント管理(SIEM)システムを活用することで、これらのパターンをリアルタイムで検知し、自動的に対応措置を実行できます。

機械学習を活用した異常検知システムも、ブルートフォース攻撃の検知に威力を発揮します。正常な利用パターンを学習し、それから逸脱した行動を自動的に識別することで、新しい攻撃手法にも対応できます。AI搭載セキュリティ監視システムは、従来の手法では検出困難な巧妙な攻撃も発見できます。

ログ分析も重要な要素です。認証ログ、アクセスログ、システムログなどの詳細な分析により、攻撃の兆候を早期に発見できます。統合ログ管理システムを使用することで、大量のログデータを効率的に処理し、重要な情報を抽出できます。

攻撃者のIPアドレス情報も貴重な情報源です。既知の悪意のあるIPアドレスのブラックリストと照合し、リスクの高い接続を事前に遮断することで、攻撃の初期段階で防御できます。脅威インテリジェンスサービスを活用することで、最新の脅威情報を取得し、防御システムに自動的に反映できます。

システム設計における対策の考慮事項

セキュアなシステム設計においては、ブルートフォース攻撃に対する耐性を初期段階から考慮することが重要です。後からセキュリティ対策を追加するよりも、設計段階から組み込まれた対策の方が、より効果的で運用しやすいシステムを構築できます。

認証システムの設計では、失敗した認証試行に対する適切な応答時間の設定が重要です。成功した認証と失敗した認証で応答時間に差がある場合、攻撃者がこの情報を利用してより効率的な攻撃を行う可能性があります。セキュア認証フレームワークを使用することで、このような設計上の脆弱性を回避できます。

データベース設計においても、パスワードハッシュの適切な実装が必要です。強力なハッシュアルゴリズムとソルトの使用により、万が一データベースが漏洩した場合でも、パスワードの復元を困難にします。暗号化データベース管理システムは、データの保護とパフォーマンスのバランスを取りながら、高度なセキュリティを提供します。

ネットワークアーキテクチャの設計では、DMZ(非武装地帯)の適切な構成や、内部ネットワークへのアクセス制御が重要です。外部からの攻撃を段階的に防御し、仮に外側の防御が突破されても、内部システムへの影響を最小限に抑える設計が必要です。次世代ファイアウォールを活用することで、高度な脅威に対する多層防御を実現できます。

組織的な対策とポリシー策定

技術的な対策と並んで、組織的な取り組みも重要です。従業員のセキュリティ意識向上、適切なポリシーの策定と運用、インシデント対応計画の整備などが、総合的なセキュリティレベルの向上に貢献します。

セキュリティ教育プログラムの実施により、従業員がブルートフォース攻撃の脅威を理解し、適切な対策を実践できるようになります。セキュリティ教育プラットフォームを活用することで、効果的で継続的な教育を提供できます。

パスワードポリシーの策定と徹底も重要な要素です。最小長、文字種の組み合わせ、定期的な変更、過去のパスワードの再利用禁止などの要件を明確に定義し、全社的に適用する必要があります。パスワードポリシー管理ソリューションにより、大規模組織でも一貫したポリシーの適用が可能です。

インシデント対応計画の策定では、ブルートフォース攻撃を検出した場合の具体的な対応手順を明文化します。誰が何をいつまでに実行するかを明確に定義し、定期的な訓練により実効性を確保します。インシデント対応管理システムを導入することで、迅速で効率的な対応が可能になります。

最新の脅威動向と将来への対応

ブルートフォース攻撃の手法は、技術の進歩とともに常に進化しています。人工知能や機械学習を活用した攻撃、量子コンピューティングの脅威、IoTデバイスを標的とした攻撃など、新しい脅威に対する理解と準備が必要です。

クラウドコンピューティングの普及により、攻撃者も分散コンピューティングリソースを利用できるようになりました。これにより、従来よりもはるかに大規模で高速なブルートフォース攻撃が可能になっています。クラウドセキュリティ監視サービスの活用により、クラウド環境特有の脅威に対応できます。

IoTデバイスの増加に伴い、これらのデバイスを標的としたブルートフォース攻撃も増加しています。多くのIoTデバイスは、デフォルトパスワードや脆弱な認証メカニズムを持っているため、攻撃者にとって魅力的な標的となっています。IoTセキュリティ管理プラットフォームにより、大量のIoTデバイスを効率的に管理し、セキュリティを確保できます。

量子コンピューティングの実用化が進むと、現在の暗号化技術に対する脅威となる可能性があります。量子コンピューターは、従来のコンピューターでは解読に長時間を要する暗号を、比較的短時間で破る能力を持つとされています。量子耐性暗号化ソリューションの研究と準備が、将来のセキュリティ確保に重要となります。

応用情報技術者試験での出題ポイント

応用情報技術者試験におけるブルートフォース攻撃関連の問題は、基本的な概念理解から実践的な対策まで幅広く出題されています。試験対策としては、攻撃手法の仕組み、対策の効果、実装上の考慮事項などを体系的に理解することが重要です。

午前問題では、ブルートフォース攻撃の定義、パスワード強度の計算、対策手法の効果などが問われます。特に、計算問題として出題されることが多いパスワード解読時間の算出は、重要なポイントです。応用情報技術者試験対策書を活用して、計算方法を確実に身につけることが重要です。

午後問題では、より実践的な場面での対策立案や、システム設計における考慮事項が問われます。企業のセキュリティ戦略立案、インシデント対応計画の策定、技術的対策の選択理由などが出題される傾向があります。情報セキュリティ実践問題集で実際の問題パターンに慣れることが効果的です。

まとめ

ブルートフォース攻撃は、情報セキュリティにおける基本的かつ重要な脅威の一つです。この攻撃手法の理解と適切な対策の実装は、現代のデジタル社会において不可欠なスキルとなっています。技術的な対策と組織的な取り組みを組み合わせることで、効果的な防御を実現できます。

応用情報技術者試験の観点からも、ブルートフォース攻撃に関する知識は重要な出題分野です。基本的な概念から最新の脅威動向まで、幅広い知識を体系的に整理し、実践的な問題解決能力を身につけることが重要です。継続的な学習と実践により、変化する脅威環境に対応できる能力を培うことができます。

セキュリティは継続的な取り組みが必要な分野です。新しい脅威の出現と技術の進歩に合わせて、対策も常に更新していく必要があります。総合セキュリティソリューションを活用し、組織全体でセキュリティレベルの向上に取り組むことで、安全で信頼性の高い情報システムを構築することができます。