情報セキュリティの世界において、製品やシステムの安全性を客観的に評価するための国際標準として確立されているのがCommon Criteria(CC)です。正式名称をISO/IEC 15408「情報技術セキュリティ評価のためのコモンクライテリア」といい、世界中の政府機関、企業、研究機関で広く採用されています。応用情報技術者試験でも重要な出題分野であり、現代の情報セキュリティ管理者にとって必須の知識といえます。

Common Criteriaは、情報技術製品のセキュリティ機能を評価し、その信頼性を保証するための包括的な評価基準です。この基準により、製品購入者は客観的な評価結果に基づいて適切な製品選択を行うことができ、開発者は国際的に認められた基準に従って製品開発を進めることが可能になります。

Common Criteriaの歴史と背景

Common Criteriaの起源は、1990年代初頭に遡ります。それまで各国が独自のセキュリティ評価基準を持っていたため、国際的な製品流通や相互運用性に課題がありました。アメリカのTCSEC(Trusted Computer System Evaluation Criteria)、ヨーロッパのITSEC(Information Technology Security Evaluation Criteria)、カナダのCTCPEC(Canadian Trusted Computer Product Evaluation Criteria)などが存在していましたが、これらを統一する必要性が高まっていました。

1993年から1999年にかけて、これらの評価基準を統合する作業が進められ、1999年にISO/IEC 15408として国際標準化されました。現在では、31の国と地域がCommon Criteria Recognition Arrangement(CCRA)に参加し、相互認証を行っています。日本も2000年からこの枠組みに参加し、情報セキュリティ評価認定機構を通じて評価・認証業務を実施しています。

この国際標準化により、製品開発者は一度の評価で世界市場への参入が可能になり、購入者は信頼性の高い製品選択ができるようになりました。特に政府機関や重要インフラ事業者においては、CC認証を取得した製品の調達が義務付けられる場合も多く、政府調達対応セキュリティ製品の需要が高まっています。

Common Criteriaの基本構造

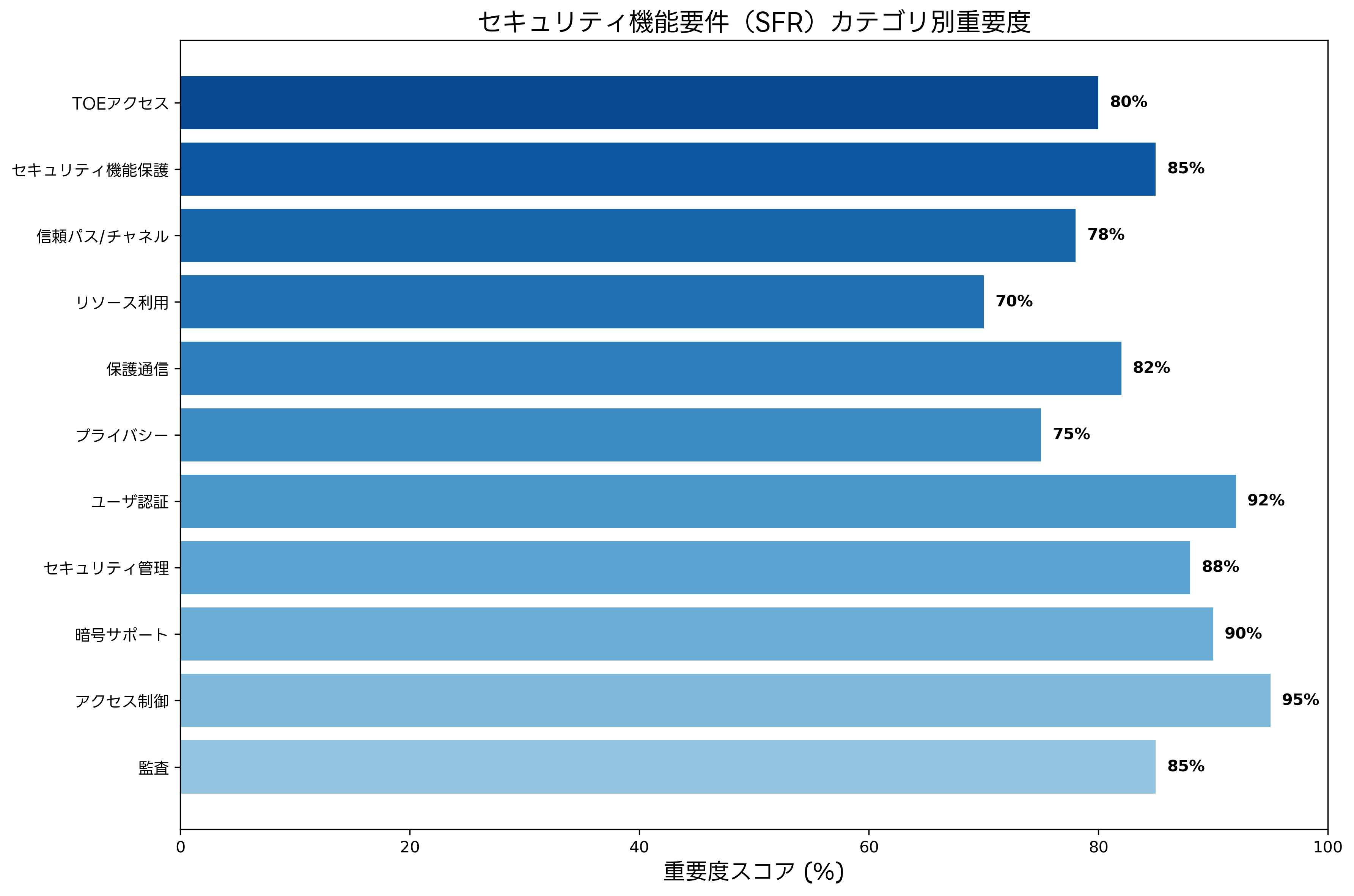

Common Criteriaは、Part 1からPart 3までの三部構成となっており、それぞれが重要な役割を果たしています。Part 1では導入と一般モデルを定義し、評価の基本概念と用語を説明します。Part 2ではセキュリティ機能要件(SFR:Security Functional Requirements)を規定し、Part 3ではセキュリティ保証要件(SAR:Security Assurance Requirements)を定義します。

セキュリティ機能要件(SFR)は、製品が提供すべきセキュリティ機能を詳細に規定します。これには、アクセス制御、認証、暗号化、監査、通信保護など、11のクラスに分類された154のファミリーが含まれています。各ファミリーはさらに細分化され、具体的な機能要件が定義されています。

セキュリティ保証要件(SAR)は、製品の開発プロセスや評価手法に関する要件を定めます。これにより、製品が適切な手順で開発され、十分なテストと検証が行われたことを保証します。保証要件は、セキュリティ管理、配付と運用、開発、ガイダンス文書、ライフサイクルサポート、テストなど、10のクラスに分類されています。

評価対象(TOE:Target of Evaluation)は、CC評価を受ける製品やシステムを指します。TOEには、ハードウェア、ソフトウェア、ファームウェア、または これらの組み合わせが含まれます。現代では、クラウドセキュリティソリューションやIoTセキュリティ製品のCC評価も増加しており、技術の進歩とともに評価対象の範囲も拡大しています。

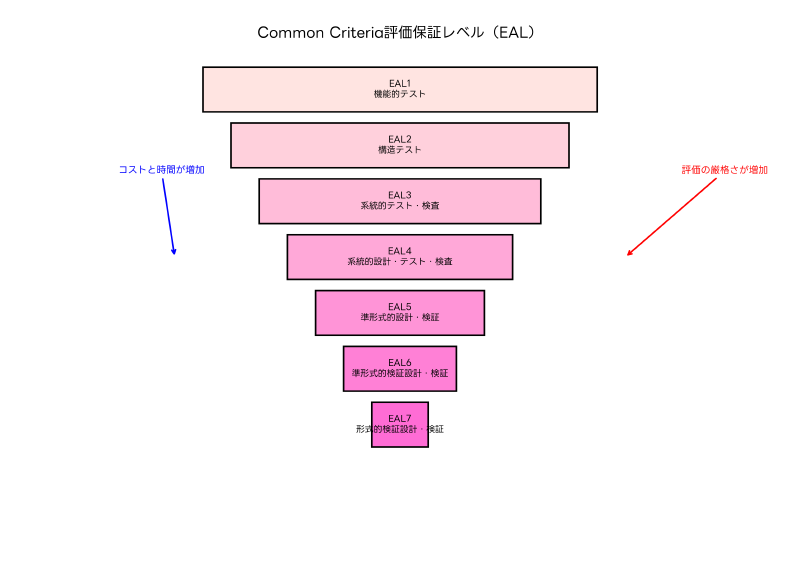

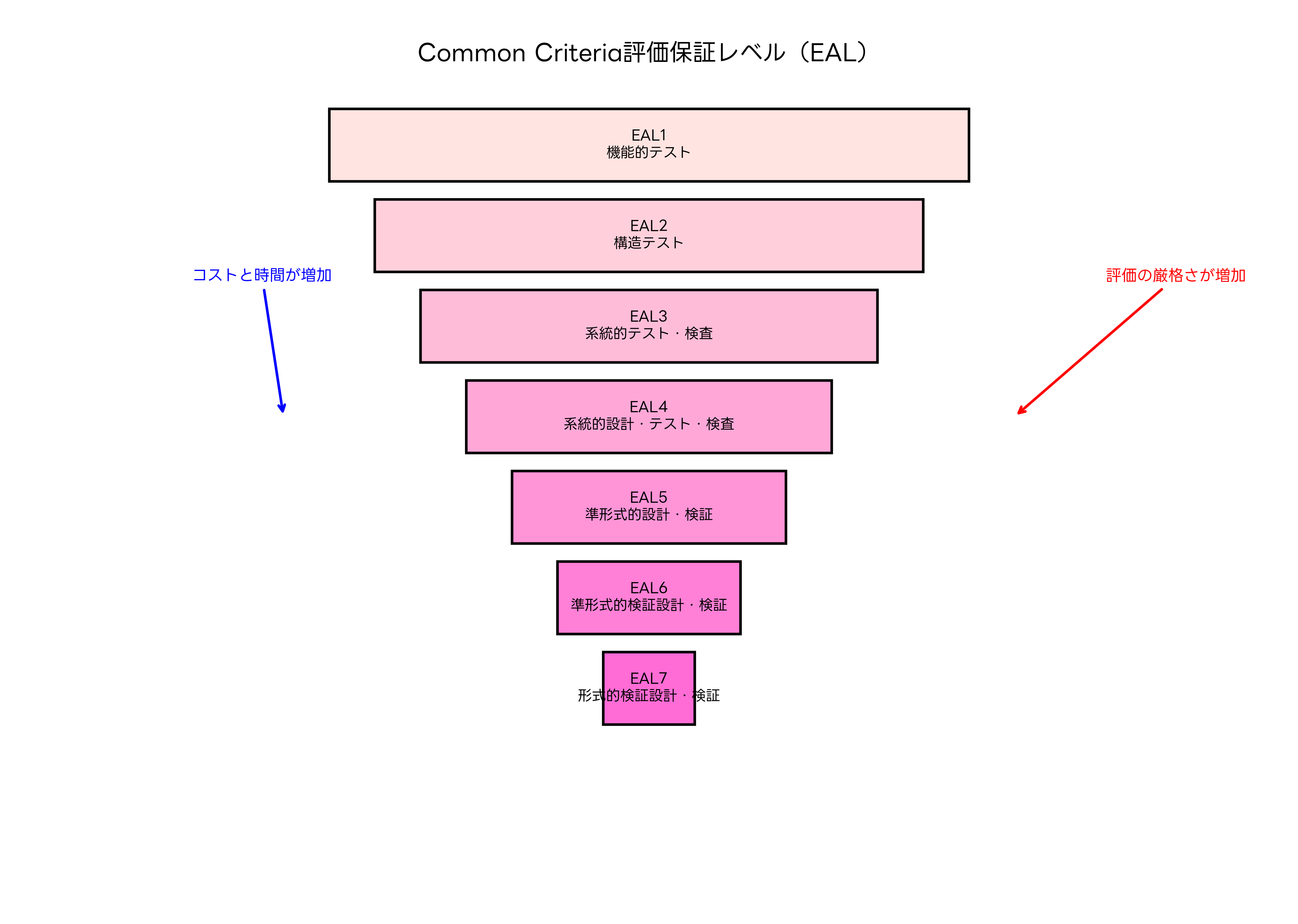

評価保証レベル(EAL)の詳細

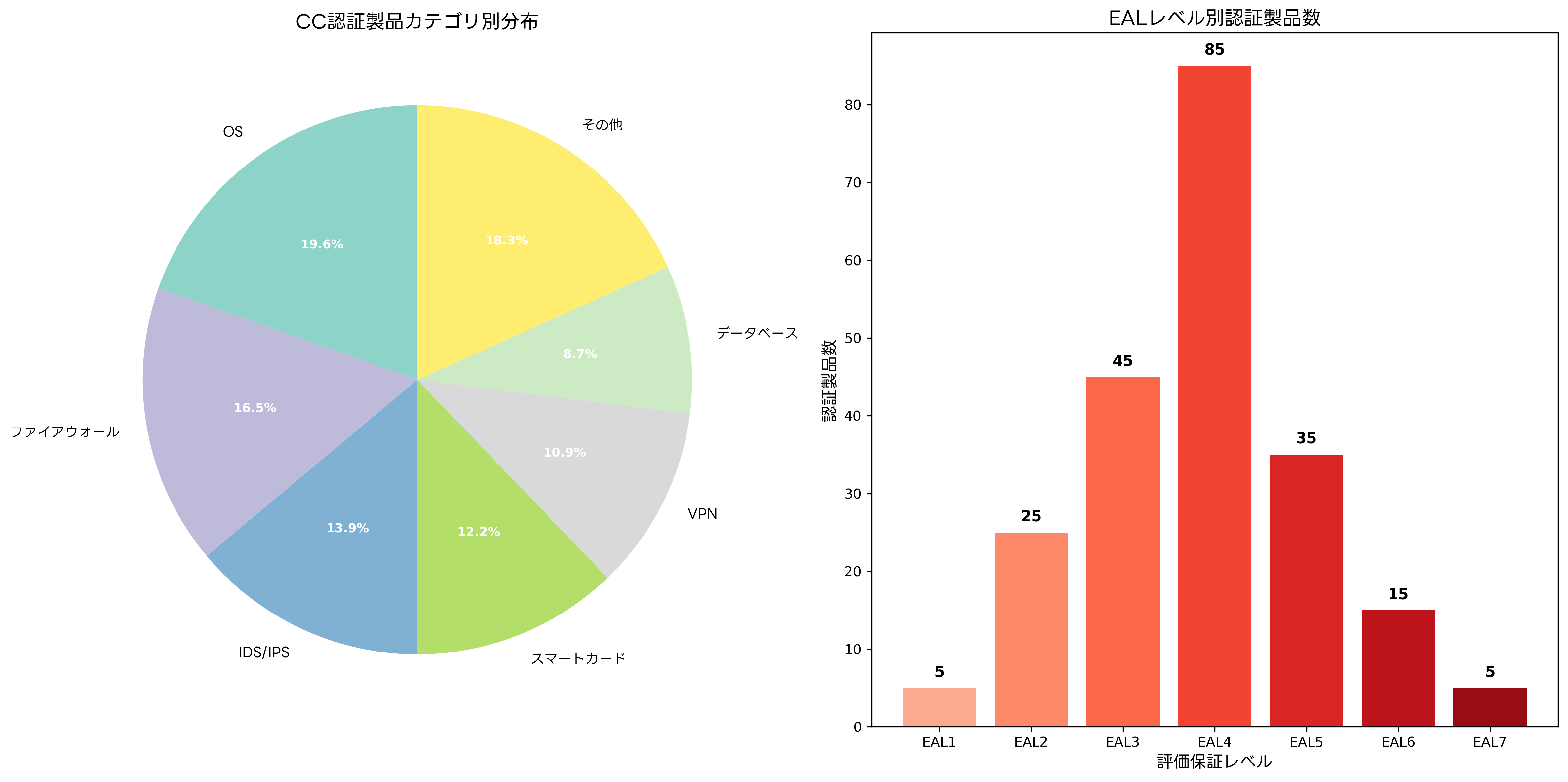

評価保証レベル(EAL:Evaluation Assurance Level)は、CC評価の核心となる概念です。EAL1からEAL7までの7段階に分かれており、数字が大きくなるほど評価の厳格さと信頼性が高くなります。しかし、同時に評価にかかる時間、コスト、労力も増大するため、製品の用途や要求されるセキュリティレベルに応じて適切なEALを選択することが重要です。

EAL1(機能的テスト)は最も基本的なレベルで、製品の基本的なセキュリティ機能が動作することを確認します。主に商用製品で広く採用されており、比較的短期間で評価を完了できます。基本的なファイアウォール製品やアンチウイルスソフトウェアなどがこのレベルでの認証を取得しています。

EAL2(構造テスト)では、設計文書の提供と構造テストが要求されます。商用製品としては最も一般的なレベルで、多くの企業向けセキュリティ製品がこのレベルでの認証を目指します。開発プロセスの文書化と基本的な脆弱性分析が含まれるため、製品の信頼性がEAL1よりも高く評価されます。

EAL3(系統的テスト・検査)では、開発環境のセキュリティ管理と系統的なテストが要求されます。政府機関や重要インフラでの利用を想定した製品が対象となることが多く、政府向けセキュリティシステムの調達では最低限このレベルが要求される場合があります。

EAL4(系統的設計・テスト・検査)は、商用製品で実用的に達成可能な最高レベルとされています。詳細な設計文書と包括的なテストが要求され、独立したセキュリティ分析が実施されます。多くのエンタープライズセキュリティ製品がこのレベルでの認証を取得しており、高度なセキュリティが要求される環境での採用が進んでいます。

EAL5以上は主に軍事・政府用途や極めて高度なセキュリティが要求される用途で使用されます。EAL5(準形式的設計・検証)では準形式的手法による設計検証が、EAL6(準形式的検証設計・検証)では構造化された開発アプローチが、EAL7(形式的検証設計・検証)では形式的手法による完全な検証が要求されます。

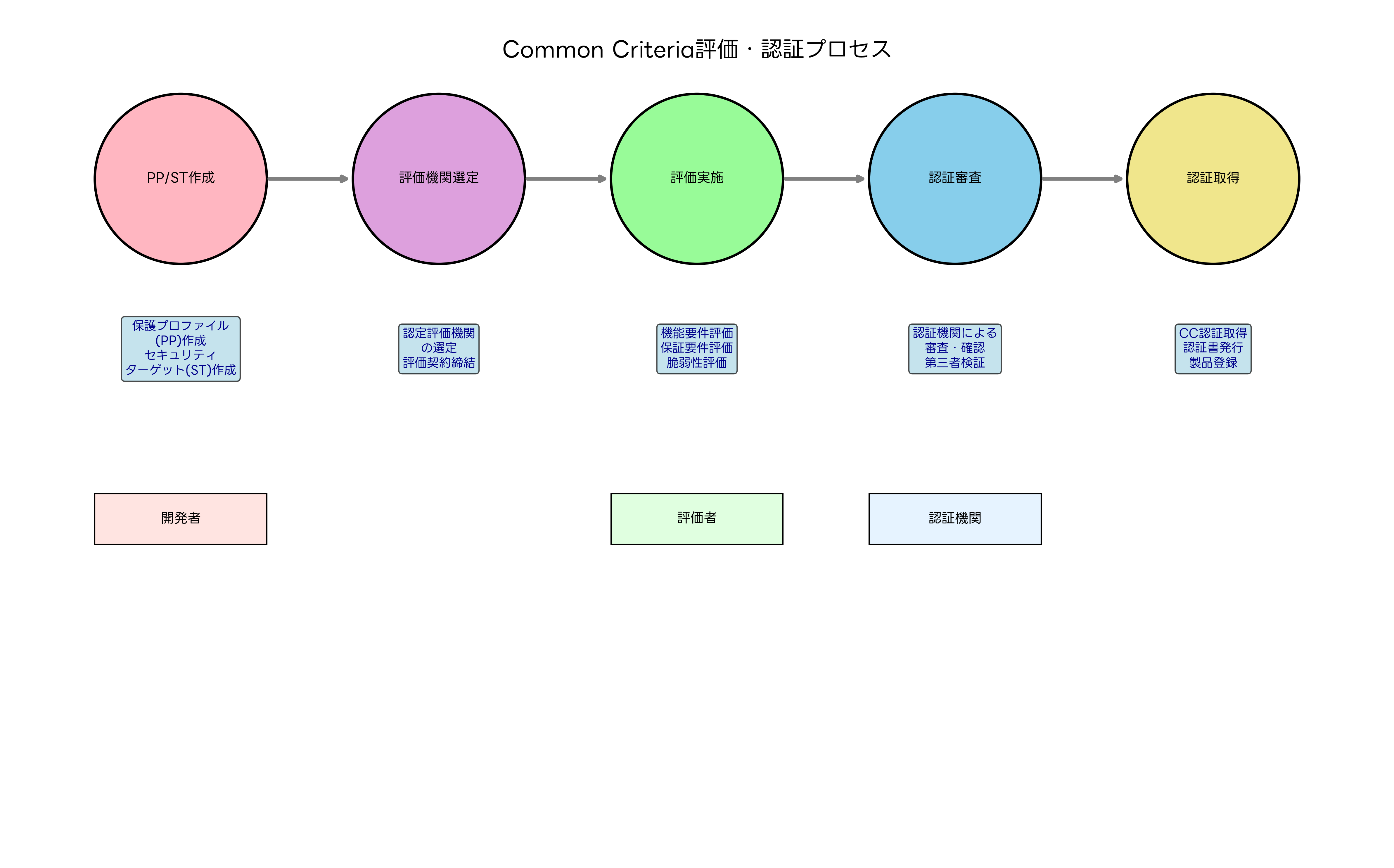

CC評価・認証プロセス

CC評価・認証は、複数の段階を経て実施される体系的なプロセスです。このプロセスは国際的に標準化されており、世界中で同じ手順と基準が適用されます。

最初の段階では、製品開発者が保護プロファイル(PP:Protection Profile)またはセキュリティターゲット(ST:Security Target)を作成します。PPは特定の製品カテゴリに対する一般的なセキュリティ要件を定義し、STは特定の製品の詳細なセキュリティ要件と実装を記述します。これらの文書作成には、セキュリティ要件分析ツールやCC文書作成支援ソフトウェアが活用されています。

次に、認定評価機関(CEAL:CC Evaluation and Testing Laboratory)の選定を行います。日本では、情報処理推進機構(IPA)が認定した複数の評価機関から適切な機関を選択します。評価機関の選定には、技術的専門性、評価実績、コスト、スケジュールなどの要素を総合的に考慮する必要があります。

評価実施段階では、選定された評価機関が詳細な評価作業を実施します。これには、セキュリティ機能要件の適合性評価、セキュリティ保証要件の適合性評価、脆弱性評価が含まれます。評価作業中は、評価環境構築システムや脆弱性スキャニングツールなどの専門的なツールが使用されます。

認証機関による審査段階では、評価機関の評価結果を独立した第三者の視点で検証します。日本では情報処理推進機構(IPA)がこの役割を担っており、評価の品質と一貫性を確保しています。審査には、技術的な側面だけでなく、評価プロセスの適切性や文書の完全性も含まれます。

最終的に認証が承認されると、CC認証書が発行され、製品は認証製品リストに登録されます。認証書には、認証番号、認証日、有効期限、評価されたセキュリティ機能などの詳細情報が記載されます。また、CC認証製品データベースを通じて、認証情報の公開と検索が可能になります。

セキュリティ機能要件(SFR)の詳細分析

セキュリティ機能要件(SFR)は、CC評価の中核をなす技術的要件です。これらの要件は、現実世界のセキュリティ脅威に対応するために体系的に整理されており、製品の機能設計の指針となります。

セキュリティ監査(FAU)クラスでは、セキュリティ関連事象の記録、分析、報告に関する要件を定義します。これには、監査データの生成、監査ログの保護、監査データの分析などが含まれます。現代のSIEM(Security Information and Event Management)システムの多くは、このクラスの要件に基づいて設計されています。

アクセス制御(FDP、FIA、FMT)関連のクラスでは、ユーザーアクセスの管理と制御に関する包括的な要件を定義します。ユーザーデータ保護(FDP)では、アクセス制御ポリシーの実装と実行、識別と認証(FIA)では、ユーザーの身元確認、セキュリティ管理(FMT)では、セキュリティ機能の管理と設定に関する要件を規定します。これらの要件は、統合アクセス管理システムや多要素認証システムの設計基準として広く利用されています。

暗号サポート(FCS)クラスでは、暗号化機能の実装と運用に関する要件を定義します。これには、暗号鍵の生成、配布、保管、廃棄、暗号アルゴリズムの実装、暗号プロトコルの使用などが含まれます。現在のハードウェアセキュリティモジュール(HSM)や暗号化アプライアンスの多くは、このクラスの高度な要件を満たすように設計されています。

通信保護(FTP)クラスでは、ネットワーク通信のセキュリティに関する要件を規定します。これには、通信経路の保護、メッセージの完全性、通信相手の認証などが含まれます。VPNゲートウェイ、セキュアメッセージングシステム、暗号化通信プロトコルの実装において、これらの要件が重要な指針となります。

市場動向と認証製品の分析

CC認証製品の市場は、技術の進歩とセキュリティ脅威の変化に応じて継続的に発展しています。従来のファイアウォールやアンチウイルス製品から、クラウドセキュリティ、モバイルセキュリティ、IoTセキュリティまで、認証対象の範囲が大幅に拡大しています。

オペレーティングシステム分野では、Windows、Linux、UNIXベースのシステムがCC認証を取得しており、政府機関や企業での採用が進んでいます。特に、セキュア・オペレーティングシステムや仮想化基盤セキュリティソリューションの需要が高まっており、EAL4レベルでの認証が一般的になっています。

ネットワークセキュリティ製品では、次世代ファイアウォール、侵入検知・防止システム(IDS/IPS)、ネットワークアクセス制御(NAC)システムなどがCC認証を取得しています。これらの製品は、統合脅威管理(UTM)システムとして統合され、包括的なネットワーク保護を提供しています。

クラウドセキュリティ分野では、クラウドアクセスセキュリティブローカー(CASB)、クラウドワークロード保護プラットフォーム(CWPP)、コンテナセキュリティソリューションなどが新たな認証対象となっています。マルチクラウドセキュリティ管理プラットフォームの認証も増加しており、企業のクラウド採用を支援しています。

モバイルデバイス管理(MDM)とエンドポイント保護の分野では、BYOD(Bring Your Own Device)対応とリモートワーク支援のニーズが高まっています。統合エンドポイント管理(UEM)システムやモバイルアプリケーション管理(MAM)ソリューションのCC認証が注目されています。

組織におけるCC導入の実践的アプローチ

組織がCC認証製品を効果的に導入するためには、戦略的なアプローチが必要です。まず、組織のセキュリティ要件とリスクプロファイルを詳細に分析し、適切なEALレベルと製品カテゴリを決定する必要があります。

リスク評価の段階では、組織が直面する具体的な脅威を特定し、それらに対する適切な保護レベルを決定します。リスク評価支援ツールやセキュリティアセスメントプラットフォームを活用することで、客観的で包括的な評価が可能になります。

製品選定の過程では、CC認証情報だけでなく、製品の技術的特徴、運用コスト、サポート体制なども総合的に評価する必要があります。製品比較分析ツールを使用して、複数の認証製品を体系的に比較し、最適な選択を行います。

導入計画の策定では、段階的な実装アプローチを採用することが重要です。重要なシステムから順次CC認証製品を導入し、運用経験を蓄積しながら展開範囲を拡大します。この過程で、プロジェクト管理ソフトウェアや変更管理システムを活用して、導入プロセスを効率的に管理します。

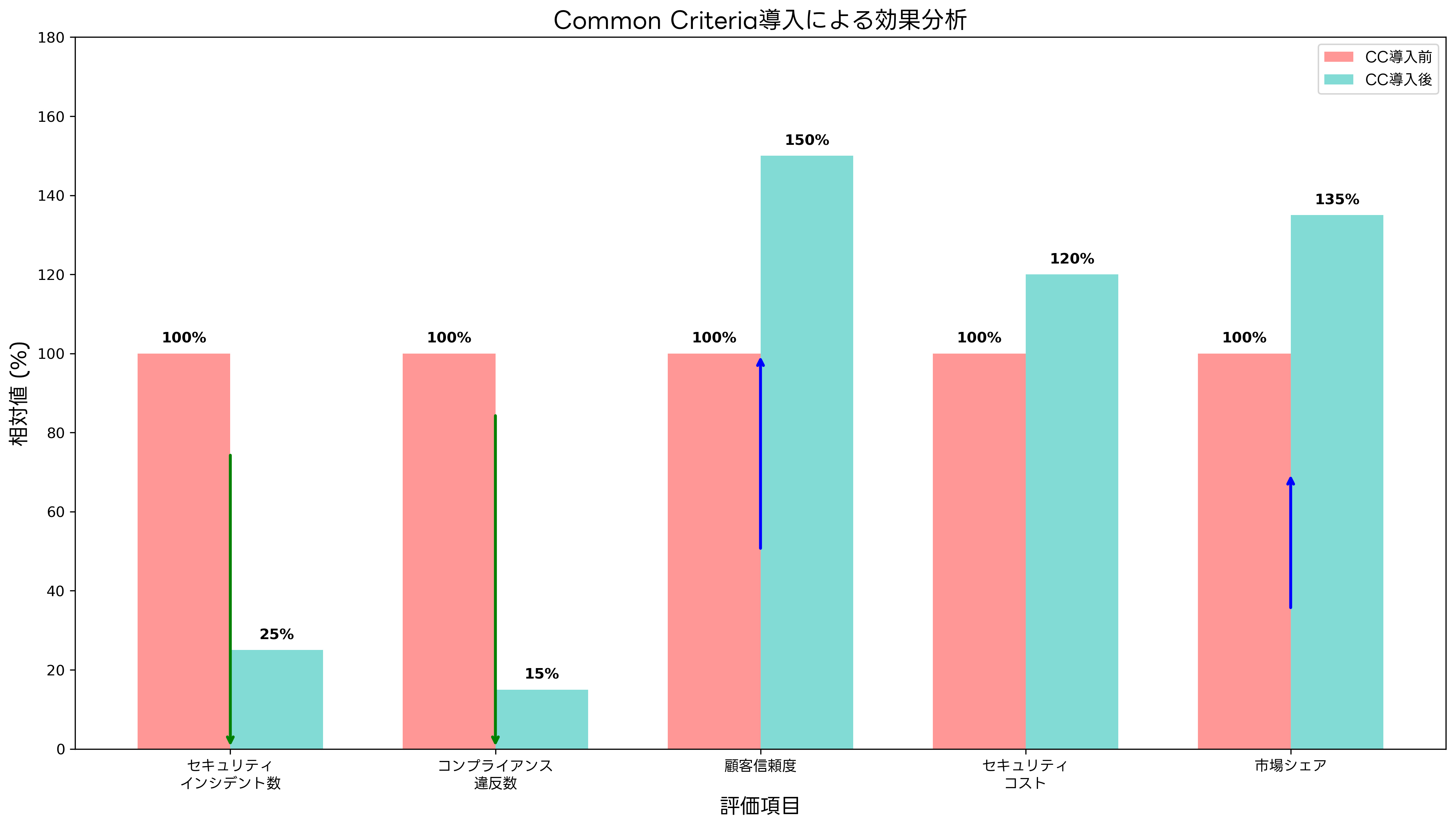

CC導入による効果とROI分析

CC認証製品の導入は、組織のセキュリティ体制強化だけでなく、ビジネス価値の向上にも大きく貢献します。定量的な効果測定により、投資対効果(ROI)を明確に示すことができます。

セキュリティインシデントの削減効果は、CC導入の最も直接的な成果です。高度な評価を受けた製品の使用により、既知の脆弱性による攻撃を大幅に減少させることができます。セキュリティインシデント管理システムによる継続的な監視と分析により、この効果を定量化できます。

コンプライアンス遵守の観点では、CC認証製品の使用により、各種規制要件への適合が容易になります。金融業界のPCI DSS、医療業界のHIPAA、政府機関のFISMAなど、業界固有の規制に対応する際に、CC認証は重要な要素となります。コンプライアンス管理プラットフォームを使用することで、継続的な適合性監視が可能になります。

顧客信頼度の向上は、ビジネス成長に直結する重要な要素です。CC認証製品の使用を顧客に明確に伝えることで、セキュリティへの取り組みをアピールし、競合他社との差別化を図ることができます。特にB2B市場では、調達基準としてCC認証が要求される場合が増えており、認証製品の使用が新規顧客獲得の鍵となります。

運用コストの最適化も重要な効果の一つです。高品質なCC認証製品は、初期導入コストは高くても、長期的な運用・保守コストを削減する効果があります。ITサービス管理(ITSM)システムによる運用効率の向上と、自動化ツールの活用により、総所有コスト(TCO)を最小化できます。

応用情報技術者試験での出題傾向と対策

応用情報技術者試験におけるCommon Criteriaの出題は、近年増加傾向にあり、情報セキュリティ分野の重要なトピックとして位置付けられています。出題形式は午前問題での知識問題から、午後問題での実践的な応用問題まで幅広く見られます。

午前問題では、CCの基本概念、EALレベルの特徴、評価プロセス、セキュリティ機能要件などに関する知識が問われます。特に、「EAL4の特徴として最も適切なものはどれか」「セキュリティターゲット(ST)の役割として正しいものはどれか」といった具体的な内容理解を求める問題が頻出します。

午後問題では、企業のセキュリティ戦略立案やシステム調達における実践的な場面でのCC活用が問われます。例えば、「政府機関向けシステムの調達において、適切なEALレベルと評価項目を選択せよ」といった応用問題や、「既存システムのセキュリティ強化計画を策定する際の、CC認証製品の選定基準を示せ」といった包括的な問題が出題されます。

試験対策としては、まず情報セキュリティ専門書でCCの基本概念を確実に理解することが重要です。特に、EALレベルの段階的な特徴と、各レベルで要求される評価内容の違いを明確に把握する必要があります。

実践的な理解を深めるために、CC認証製品カタログや認証機関が公開している評価報告書を参照し、実際の認証例を学習することも効果的です。また、セキュリティ管理実務書を通じて、組織におけるCC活用の実例を理解することで、午後問題への対応力を向上させることができます。

模擬試験や過去問題演習を通じて、問題パターンを把握し、時間配分を最適化することも重要です。特に、CC関連の問題は技術的な詳細よりも、概念理解と適用能力が重視される傾向があるため、暗記に頼らない理解ベースの学習が効果的です。

新技術とCCの今後の展開

技術の急速な進歩により、Common Criteriaも継続的な進化を遂げています。人工知能(AI)と機械学習(ML)技術の普及により、AI搭載セキュリティ製品のCC評価基準の策定が進んでいます。

量子暗号技術の実用化に向けて、量子耐性暗号アルゴリズムのCC評価基準も開発されています。量子暗号通信システムや耐量子暗号ソリューションの認証需要が今後大幅に増加すると予想されます。

エッジコンピューティングとIoTデバイスの普及により、エッジセキュリティソリューションやIoTセキュリティプラットフォームのCC評価も重要になっています。これらの新しい技術分野では、従来の評価基準を拡張した新しいアプローチが必要となります。

ブロックチェーン技術とDLT(分散台帳技術)の活用により、セキュリティ監査とコンプライアンス管理の新しい可能性が開かれています。ブロックチェーンベースセキュリティ監査システムのCC評価基準も検討されており、透明性と改ざん検知能力の評価方法が注目されています。

まとめ

Common Criteriaは、情報セキュリティ製品の客観的評価と国際的な相互認証を実現する重要な枠組みです。EALレベルによる段階的な評価体系、包括的なセキュリティ機能要件と保証要件、標準化された評価プロセスにより、製品の信頼性を定量的に示すことができます。

組織においてCC認証製品を効果的に活用することで、セキュリティレベルの向上、コンプライアンス遵守、顧客信頼度の向上、運用コストの最適化などの多面的な効果を得ることができます。特に、政府機関や重要インフラ事業者においては、CC認証が必須要件となる場合が多く、戦略的な導入計画が重要です。

応用情報技術者試験においても、CCは重要な出題分野として確立されており、理論的な理解と実践的な応用能力の両方が求められます。継続的な学習と実務経験の蓄積により、変化する技術環境に対応できる専門知識を身につけることが重要です。

今後、AI、量子暗号、エッジコンピューティング、ブロックチェーンなどの新技術の普及により、CCの評価対象と評価基準はさらに拡大・進化していくことが予想されます。これらの技術動向を注視し、最新の知識を継続的に習得することで、情報セキュリティ専門家としての価値を高めることができます。