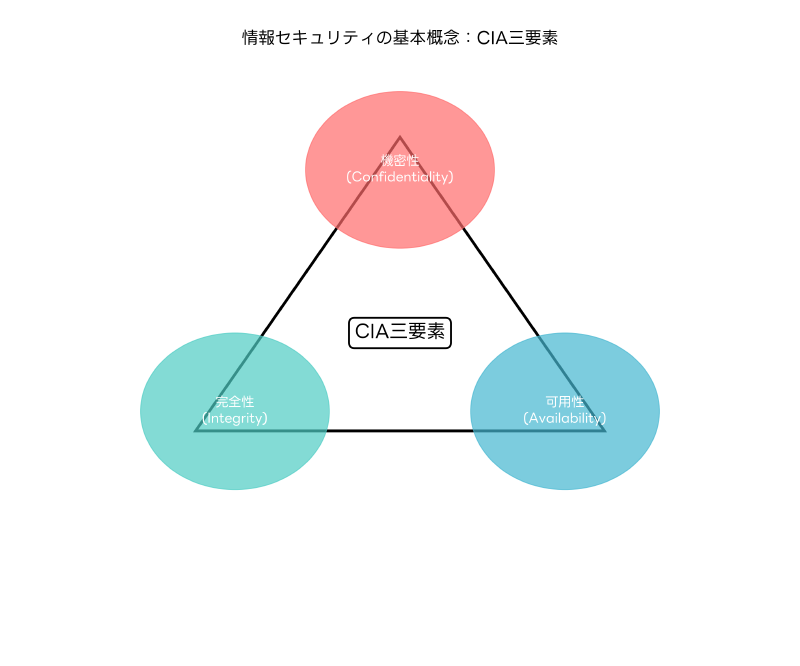

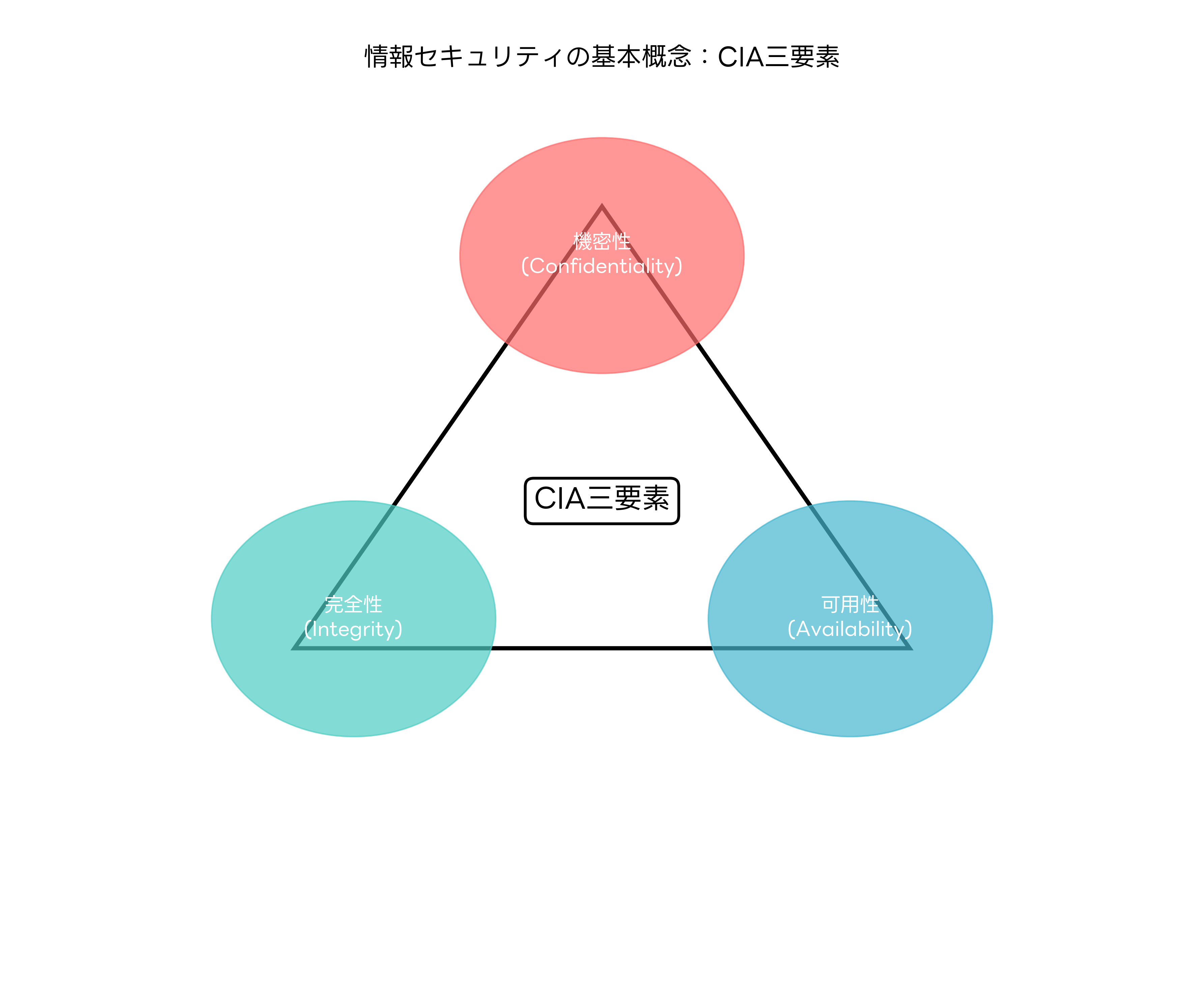

情報セキュリティの世界において、最も重要な基本概念の一つがCIA三要素です。この概念は、企業や組織が情報資産を保護するための指針として、世界中で広く採用されています。応用情報技術者試験においても頻出の重要トピックであり、情報セキュリティの根幹を理解するために欠かせない知識です。

CIA三要素とは、情報セキュリティの3つの基本要素である機密性(Confidentiality)、完全性(Integrity)、可用性(Availability)の頭文字を取ったものです。これらの要素は相互に関連し合い、バランスよく保護されることで情報システム全体のセキュリティが確保されます。

機密性(Confidentiality):情報の秘匿性を守る

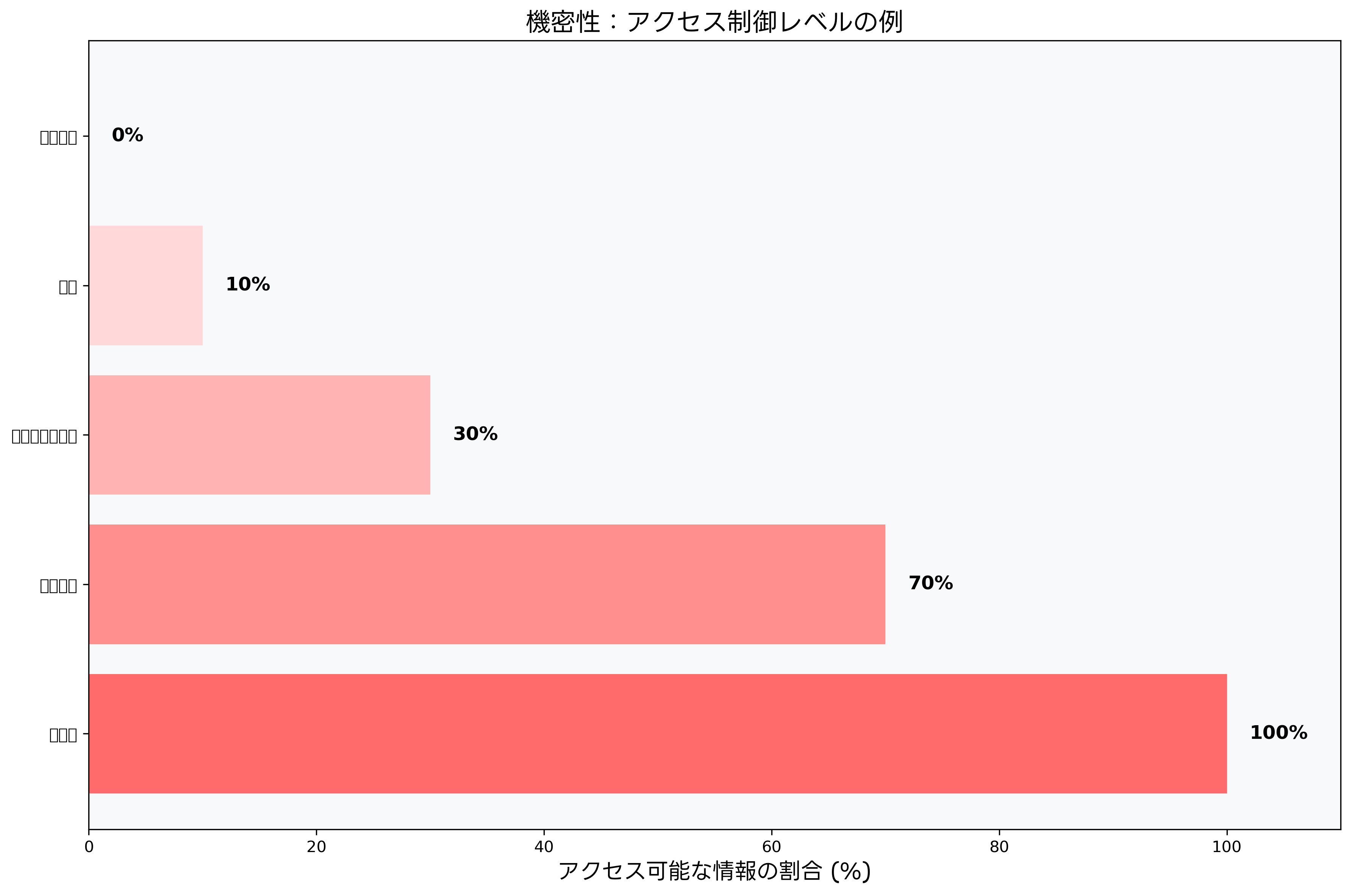

機密性とは、情報が許可された者のみがアクセスできる状態を維持することです。これは情報セキュリティの最も基本的な概念の一つであり、組織の重要な情報資産を不正なアクセスから守るために必要不可欠です。

機密性の保護には、アクセス制御、暗号化、認証などの技術的対策が用いられます。例えば、社内の人事情報システムにアクセスする際には、適切な権限を持った人事担当者のみがログインできるよう、IDとパスワードによる認証が必要です。さらに、重要な情報については、二要素認証や生体認証などの高度な認証方法を併用することで、より強固な機密性の保護が実現できます。

また、機密性の保護には物理的な対策も重要です。機密文書を格納するキャビネットには鍵をかけ、サーバールームへの入室を制限することで、物理的な不正アクセスを防ぐことができます。現代の企業では、高性能な監視カメラシステムやセキュリティゲートを導入して、物理的なセキュリティを強化しています。

データの保存時や転送時の暗号化も機密性保護の重要な要素です。機密情報を含むファイルは、高度な暗号化ソフトウェアを使用して暗号化し、権限のない者がアクセスしても内容を読み取れないようにします。特に、顧客情報や財務データなどの機密性が高い情報については、AES256などの強力な暗号化アルゴリズムを使用することが推奨されます。

機密性の侵害は、企業にとって深刻な影響をもたらします。顧客の個人情報が漏洩すると、信頼失墜、法的責任、経済的損失などの重大な結果を招く可能性があります。そのため、機密性の保護は情報セキュリティ戦略の中核に位置づけられています。

完全性(Integrity):情報の正確性と信頼性を保つ

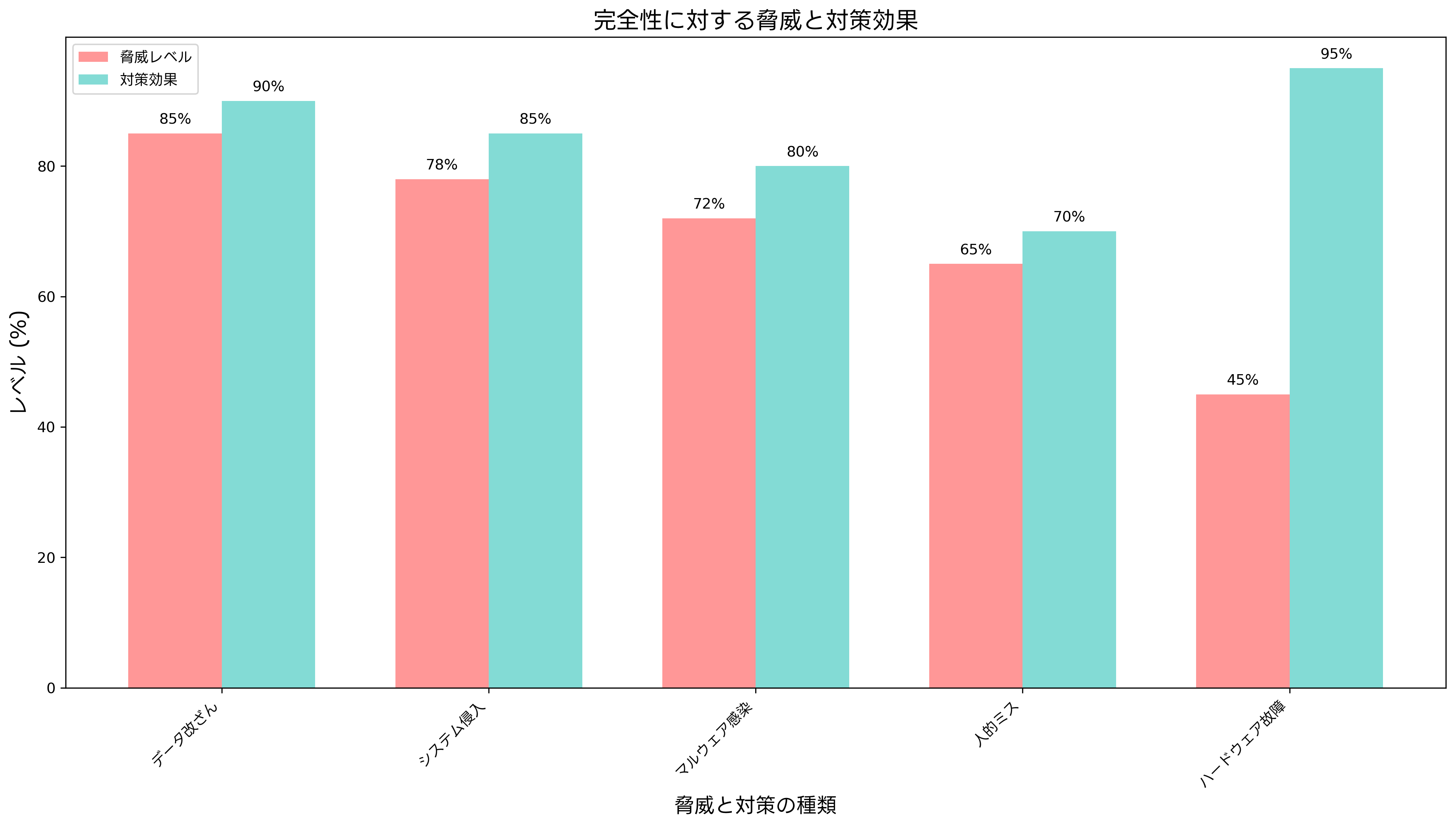

完全性とは、情報が改ざんされることなく、正確で信頼できる状態を維持することです。この概念は、情報の価値と信頼性を保つために極めて重要であり、ビジネスプロセスや意思決定の基盤となる情報の品質を確保する役割を果たします。

完全性の保護には、デジタル署名、ハッシュ関数、チェックサム、バージョン管理などの技術的手法が用いられます。例えば、重要な契約書や財務報告書には、デジタル署名機能付きのソフトウェアを使用してデジタル署名を付与し、文書の真正性と完全性を証明します。これにより、文書が改ざんされていないことを確認できます。

データベースの完全性保護には、制約条件やトランザクション管理が重要な役割を果たします。データベース管理システムでは、外部キー制約、一意性制約、検査制約などを設定することで、不正なデータの入力を防ぎます。また、ACIDプロパティ(原子性、一貫性、独立性、永続性)を満たすトランザクション処理により、データの整合性を保つことができます。

システムの完全性を保護するためには、信頼性の高いバックアップシステムの導入が欠かせません。定期的にデータのバックアップを取得し、バックアップデータの完全性を検証することで、システム障害や災害からの復旧時にも正確なデータを復元できます。

完全性の侵害は、様々な形で発生します。悪意のある攻撃者によるデータ改ざん、システムの不具合、人的ミス、マルウェア感染などが主な原因です。これらの脅威に対抗するため、多層防御の考え方に基づいて、総合的なセキュリティソリューションを導入することが重要です。

監査ログの記録と分析も完全性保護の重要な要素です。システムへのアクセス履歴、データの変更履歴、管理者の操作履歴などを詳細に記録し、定期的に分析することで、不正な変更や異常な操作を検出できます。このような監査機能を提供するログ管理システムの導入により、完全性の維持と問題の早期発見が可能になります。

可用性(Availability):必要な時に情報にアクセスできる状態

可用性とは、許可されたユーザーが必要な時に情報やシステムにアクセスできる状態を維持することです。この概念は、ビジネスの継続性と効率性を確保するために不可欠であり、現代の24時間365日稼働するビジネス環境では特に重要な要素となっています。

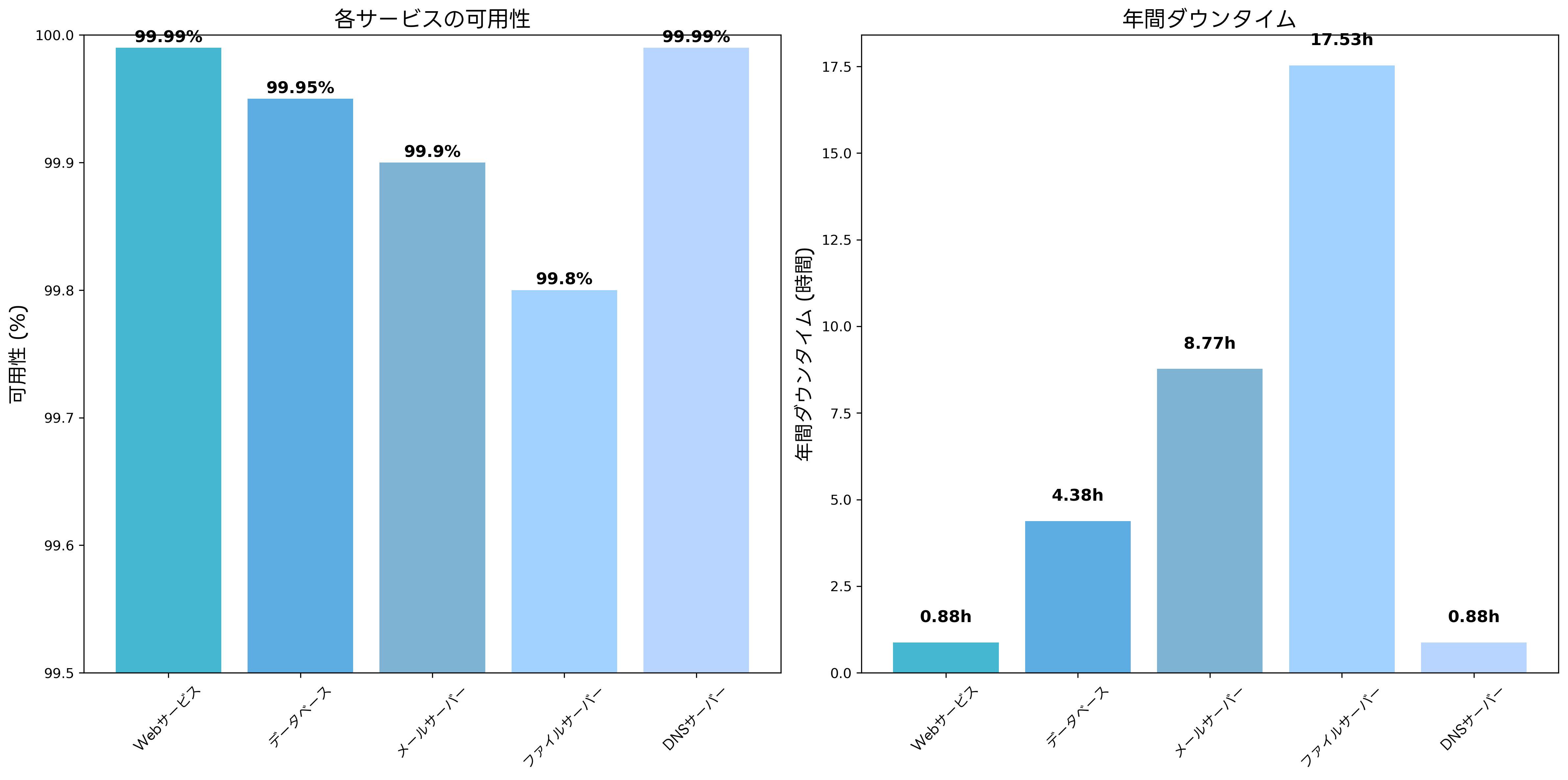

可用性の測定には、アップタイム、MTBF(平均故障間隔)、MTTR(平均修復時間)、RPO(目標復旧時点)、RTO(目標復旧時間)などの指標が用いられます。例えば、99.9%の可用性を達成するシステムは、年間で約8.77時間のダウンタイムが許容される計算になります。

可用性を向上させるためには、冗長化、負荷分散、フェイルオーバー、災害復旧などの技術的対策が必要です。重要なシステムでは、高可用性クラスターシステムを構築し、一つのサーバーが故障しても他のサーバーが処理を継続できるよう設計します。

ネットワークの可用性確保には、複数の通信経路を確保することが重要です。メインの通信回線に障害が発生した場合に備えて、冗長化された通信機器やバックアップ回線を準備しておくことで、通信の継続性を確保できます。

電源の可用性も重要な要素です。停電や電源障害からシステムを保護するため、無停電電源装置(UPS)や非常用発電機の導入により、安定した電源供給を確保します。特に、データセンターやサーバールームでは、電源の冗長化が不可欠です。

可用性の脅威には、ハードウェア障害、ソフトウェア障害、ネットワーク障害、自然災害、サイバー攻撃などがあります。これらの脅威に対抗するため、定期的な保守点検、監視システムの導入、インシデント対応計画の策定などが必要です。

災害復旧計画(DRP)と事業継続計画(BCP)は、可用性確保の重要な要素です。災害や重大な障害が発生した場合に備えて、災害復旧用のデータセンターやモバイルワークステーションを準備し、迅速な復旧を可能にします。

CIA三要素の相互関係とバランス

CIA三要素は独立した概念ではなく、相互に関連し合っています。時として、一つの要素を強化することが他の要素に影響を与える場合があります。例えば、機密性を高めるために複雑な認証プロセスを導入すると、可用性が低下する可能性があります。また、可用性を優先してセキュリティ対策を簡素化すると、機密性や完全性が低下するリスクがあります。

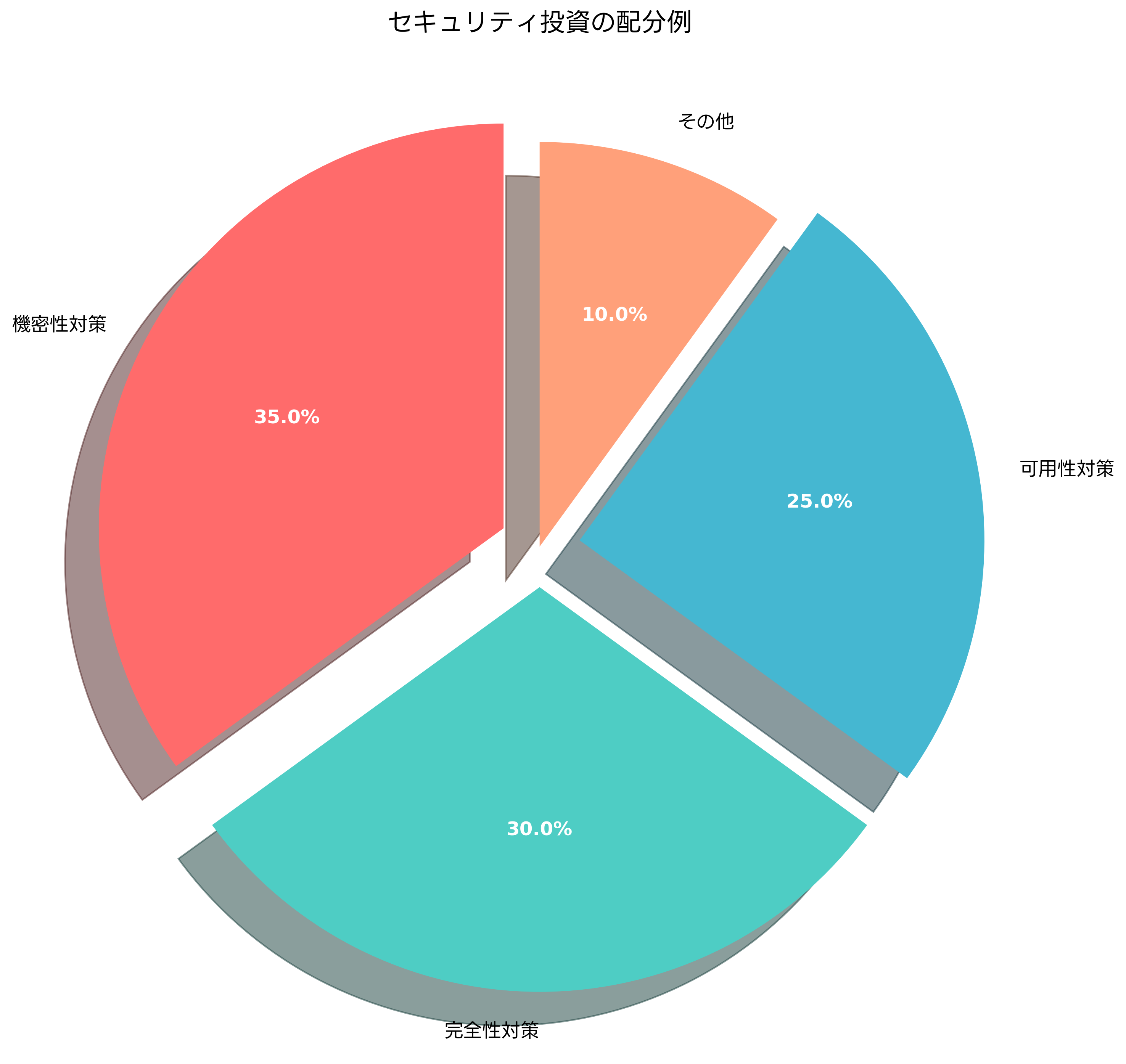

効果的な情報セキュリティ戦略を策定するためには、組織のビジネス要件、リスク評価、コストベネフィット分析などを総合的に考慮し、CIA三要素の適切なバランスを見つけることが重要です。例えば、金融機関では機密性と完全性を最優先に考慮し、Webサービス企業では可用性を重視する傾向があります。

リスク管理の観点から見ると、CIA三要素の保護レベルは、保護対象の情報資産の価値と脅威のレベルに応じて決定されます。機密性の高い情報には強固な暗号化を適用し、可用性が重要なシステムには冗長化を実装するなど、リスクベースのアプローチが必要です。

セキュリティ投資の配分においても、CIA三要素のバランスを考慮することが重要です。セキュリティ投資管理ツールを活用して、各要素への投資効果を測定し、最適な配分を決定します。また、セキュリティリスク評価ソフトウェアを使用して、リスクレベルを定量化し、投資の優先順位を決定することも有効です。

応用情報技術者試験での出題傾向

応用情報技術者試験においては、CIA三要素に関する問題が午前問題、午後問題ともに頻繁に出題されています。特に、情報セキュリティマネジメントの分野では、CIA三要素の理解が前提となる問題が多く見られます。

午前問題では、CIA三要素の定義、具体的な保護手法、脅威とその対策、セキュリティ投資の考え方などが問われます。例えば、「機密性を保護するために最も適切な技術はどれか」といった選択問題や、「完全性の侵害を検出するための仕組みはどれか」といった問題が出題されます。

午後問題では、より実践的な場面でのCIA三要素の応用が問われます。企業のセキュリティ戦略立案、インシデント対応計画の策定、セキュリティ監査の実施などの文脈で、CIA三要素の知識を活用する能力が評価されます。

試験対策としては、応用情報技術者試験の専門書や情報セキュリティ関連の技術書を活用して、理論的な知識を深めることが重要です。また、過去問題集を繰り返し解くことで、出題パターンを理解し、実践的な問題解決能力を身につけることができます。

実際の業務経験がある場合は、自社のセキュリティ対策をCIA三要素の観点から分析し、改善提案を考える練習も効果的です。セキュリティ監査ツールを使用して、実際のシステムの脆弱性を評価し、対策を検討することで、理論と実践の橋渡しができます。

実践的な実装例とベストプラクティス

CIA三要素を実際のシステムに実装する際には、具体的な技術と手法を理解することが重要です。機密性の実装では、暗号化技術が中核となります。データの保存時には、エンタープライズ級の暗号化ソリューションを使用してAES256などの強力な暗号化を適用し、データの転送時にはTLS/SSLによる暗号化通信を実装します。

アクセス制御の実装では、役割ベースアクセス制御(RBAC)や属性ベースアクセス制御(ABAC)などの手法を用います。これらの制御を効果的に管理するため、統合ID管理システムやシングルサインオンソリューションの導入が推奨されます。

完全性の実装では、デジタル署名とハッシュ関数の活用が重要です。重要な文書やデータには、PKI(公開鍵基盤)を基盤としたデジタル署名システムを導入し、改ざんの検出と防止を実現します。また、データベースの完全性を保つため、データベースセキュリティツールを使用して、不正な変更を監視し、アラートを発出します。

可用性の実装では、システムの冗長化が基本となります。重要なサーバーには、高可用性サーバーシステムを導入し、アクティブ・パッシブ構成やアクティブ・アクティブ構成により、障害発生時の自動フェイルオーバーを実現します。

ネットワークレベルでは、ロードバランサーを使用して負荷分散を実現し、特定のサーバーに負荷が集中することを防ぎます。また、ネットワーク監視ツールにより、リアルタイムでシステムの状態を監視し、問題の早期発見と対応を可能にします。

クラウド環境でのCIA三要素の実装では、クラウドプロバイダーの提供するセキュリティサービスを効果的に活用します。クラウドセキュリティ管理ツールを使用して、マルチクラウド環境での一元的なセキュリティ管理を実現し、一貫したセキュリティポリシーの適用を可能にします。

新技術とCIA三要素の関係

近年の技術革新により、CIA三要素の実装方法も大きく変化しています。人工知能(AI)と機械学習の活用により、異常検知や脅威の予測が可能になり、より高度なセキュリティ対策が実現されています。AI搭載セキュリティシステムを導入することで、従来の手法では検出が困難だった高度な攻撃も検出できるようになりました。

ブロックチェーン技術は、完全性の保護に新たな可能性をもたらしています。分散台帳技術により、データの改ざんを検出し、透明性の高い監査ログを実現できます。ブロックチェーンセキュリティソリューションを活用することで、従来の中央集権的な管理では実現できなかった高度な完全性保護が可能になります。

エッジコンピューティングの普及により、可用性の考え方も変化しています。処理を分散させることで、中央のサーバーに障害が発生しても、エッジでの処理継続が可能になります。エッジコンピューティングセキュリティソリューションにより、分散環境でのセキュリティ管理を実現できます。

ゼロトラストアーキテクチャは、機密性の保護に新たなアプローチをもたらしています。従来の境界防御から、すべてのアクセスを検証するアプローチへと変化し、より細かなアクセス制御が可能になりました。ゼロトラストセキュリティソリューションを導入することで、内部からの脅威も含めた包括的なセキュリティ対策が実現できます。

組織的な取り組みと人材育成

CIA三要素の効果的な実装には、技術的な対策だけでなく、組織的な取り組みも重要です。セキュリティポリシーの策定、従業員教育、インシデント対応体制の構築などが必要です。セキュリティポリシー管理ツールを使用して、組織全体で一貫したセキュリティポリシーを適用し、定期的な見直しと更新を実施します。

従業員のセキュリティ意識向上には、継続的な教育が不可欠です。セキュリティ教育プラットフォームを活用して、CIA三要素の理解を深め、日常業務でのセキュリティ実践を促進します。特に、フィッシング攻撃やソーシャルエンジニアリングなどの人的脅威に対する意識向上が重要です。

セキュリティインシデントが発生した場合の対応体制も重要です。インシデント対応管理システムを導入し、迅速かつ適切な対応を可能にします。また、定期的な訓練により、対応能力の向上を図ります。

まとめ

CIA三要素は、情報セキュリティの根幹を成す重要な概念です。機密性、完全性、可用性の三つの要素をバランスよく保護することで、組織の情報資産を様々な脅威から守ることができます。応用情報技術者試験においても重要なトピックであり、理論的な理解と実践的な応用能力の両方が求められます。

現代のビジネス環境では、デジタル化の進展とともに情報セキュリティの重要性がますます高まっています。CIA三要素の理解と適切な実装により、組織は競争優位を維持し、顧客の信頼を獲得することができます。継続的な学習と実践により、変化する脅威に対応できる能力を身につけることが重要です。

技術の進歩とともに、CIA三要素の実装方法も進化し続けています。新しい技術やソリューションを積極的に活用し、組織のセキュリティレベルを向上させることで、安全で信頼性の高い情報システムを構築することができます。