復号化(Decryption)は、暗号化された情報を元の読みやすい形式に戻すプロセスです。情報セキュリティの根幹を成すこの技術は、機密情報の保護と適切なアクセス制御を実現するために欠かせません。応用情報技術者試験においても重要な出題分野であり、現代のデジタル社会を支える基盤技術として深く理解する必要があります。

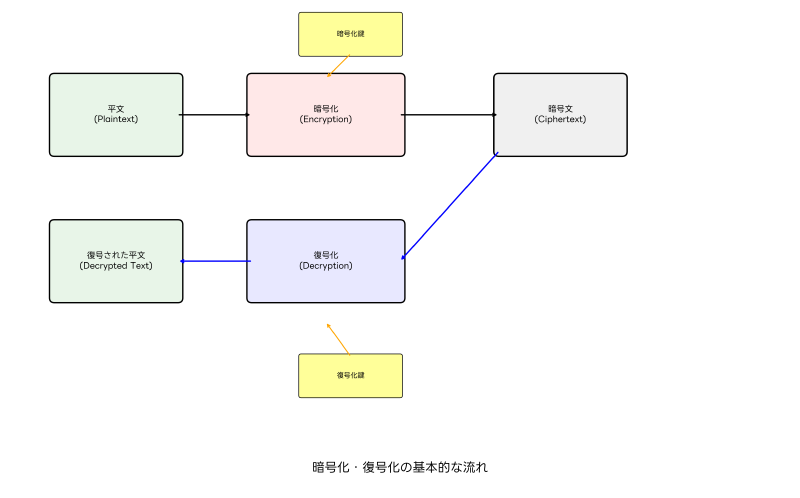

復号化は暗号化の逆プロセスであり、適切な鍵を使用することで暗号文(Ciphertext)を元の平文(Plaintext)に変換します。この技術により、権限を持つユーザーのみが機密情報にアクセスできるようになり、情報の機密性が保たれます。

復号化の基本概念と仕組み

復号化は、数学的アルゴリズムと暗号鍵を用いて暗号文を平文に変換する処理です。暗号化アルゴリズムの種類によって、復号化の方法も異なります。最も重要な概念は、正しい鍵を持つ者のみが暗号文を復号化できるという点です。

復号化プロセスには、暗号文、復号化鍵、復号化アルゴリズムの3つの要素が必要です。これらの要素が適切に組み合わされることで、元の平文が正確に復元されます。復号化の成功は、使用される鍵の正当性と暗号化アルゴリズムの強度に依存します。

現代の復号化技術では、高性能な暗号化・復号化ソフトウェアが広く使用されており、大容量のデータを高速に処理できるようになっています。企業環境では、エンタープライズ暗号化システムを導入することで、組織全体の情報資産を効率的に保護しています。

復号化の処理速度と精度は、使用するハードウェアの性能にも大きく依存します。特に、大量のデータを扱う場合には、高性能なCPUや暗号化専用ハードウェアの使用により、処理効率を大幅に向上させることができます。

共通鍵暗号方式における復号化

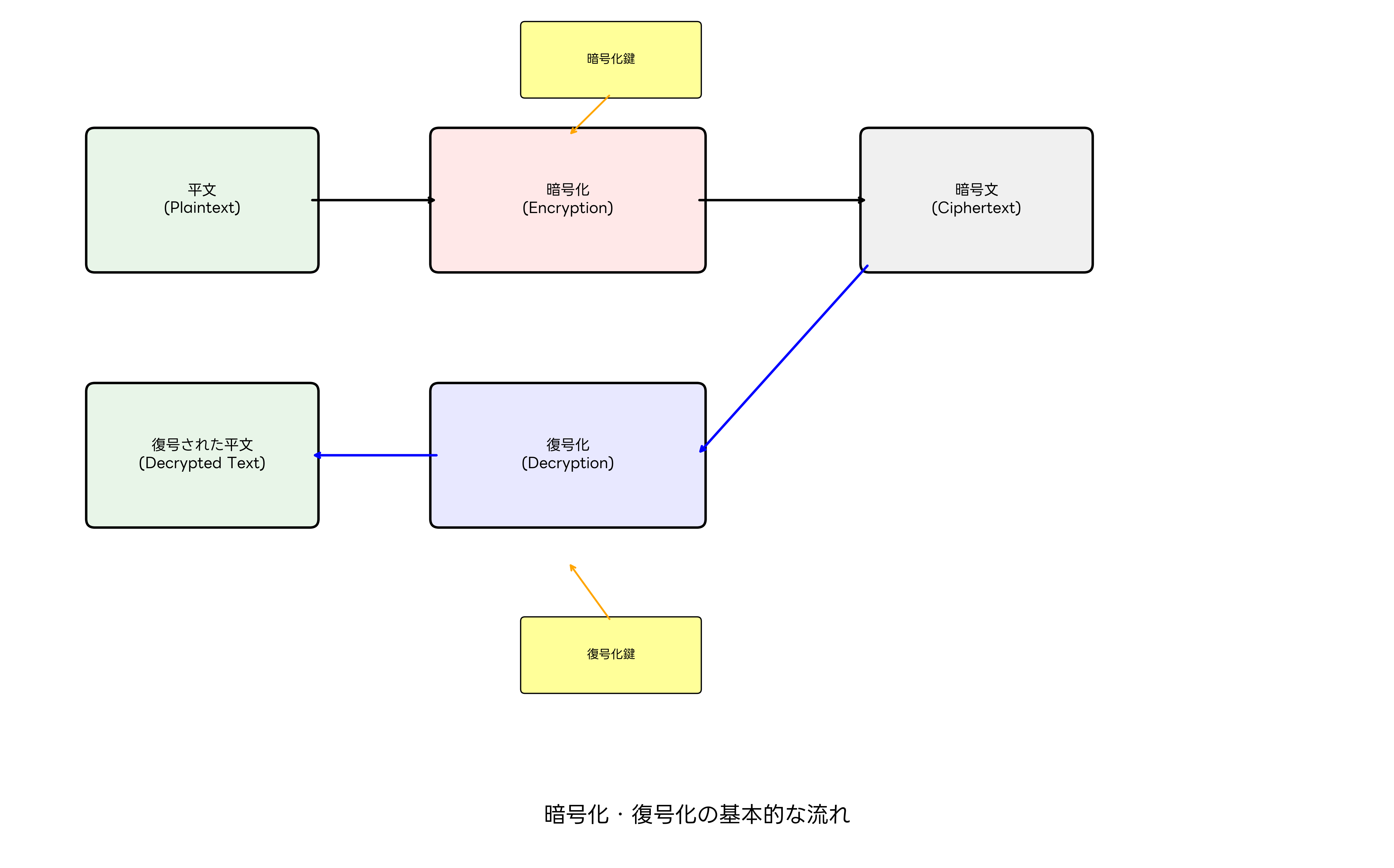

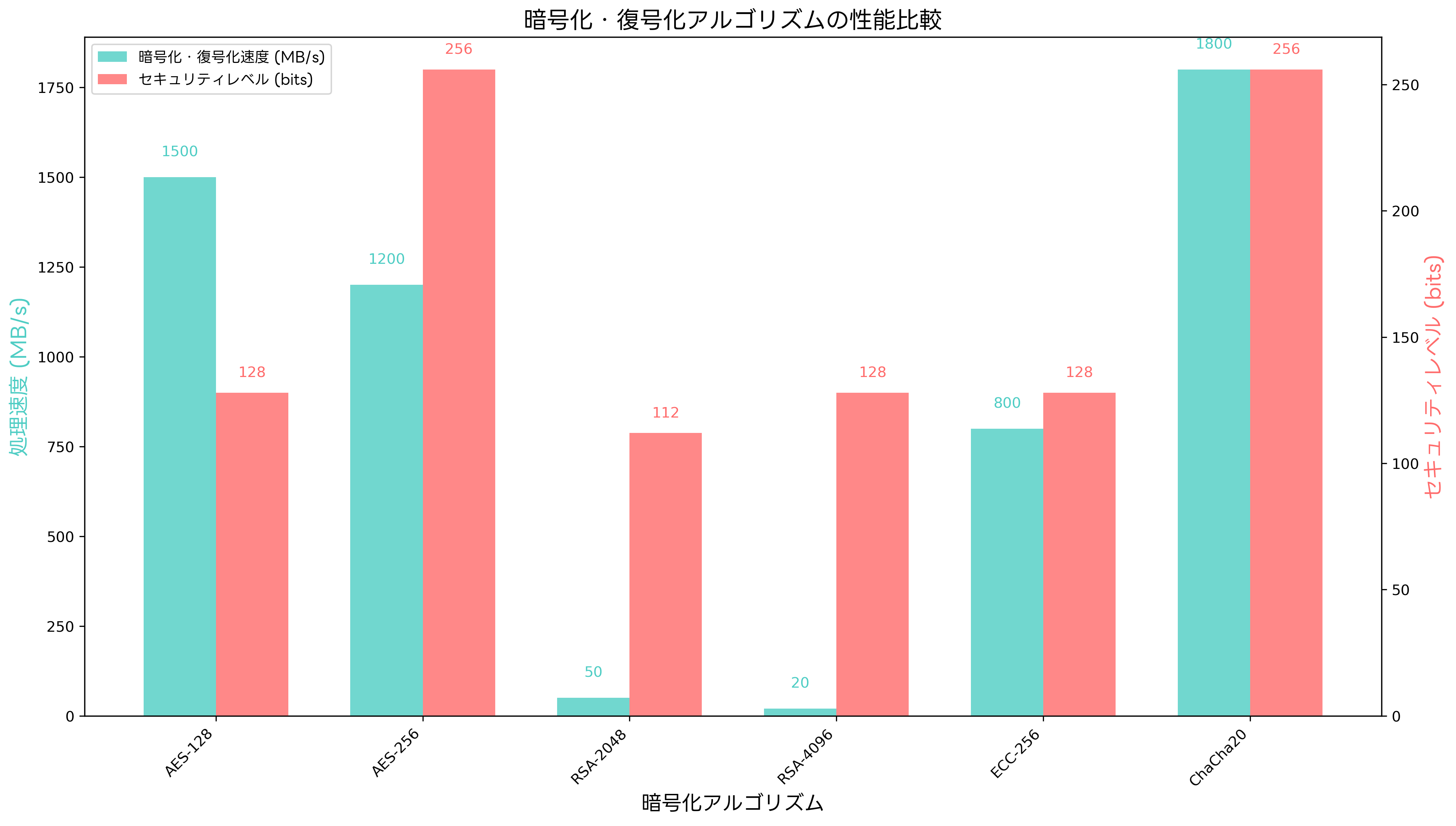

共通鍵暗号方式(対称暗号)では、暗号化と復号化に同じ鍵を使用します。送信者と受信者が事前に同じ鍵を共有し、送信者が鍵を使って平文を暗号化し、受信者が同じ鍵を使って暗号文を復号化します。

AES(Advanced Encryption Standard)は、現在最も広く使用されている共通鍵暗号アルゴリズムの一つです。AES-128、AES-192、AES-256といった種類があり、数字は鍵長を表しています。復号化の際は、暗号化時と同じ鍵とアルゴリズムを使用して、暗号文を元の平文に戻します。

共通鍵暗号方式の利点は、高速な処理が可能であることです。大量のデータを効率的に暗号化・復号化できるため、ファイルの保存やデータベースの暗号化に適しています。しかし、鍵の配布と管理が課題となります。安全な鍵配布を実現するため、セキュアな鍵管理システムの導入が重要です。

DES(Data Encryption Standard)やTriple DESなどの古い共通鍵暗号アルゴリズムは、現在ではセキュリティが不十分とされています。これらの古いアルゴリズムで暗号化されたデータを復号化する場合には、レガシー暗号化対応ツールが必要になる場合があります。

ChaCha20やSalsa20などのストリーム暗号も共通鍵暗号の一種で、特にモバイル機器やIoTデバイスでの使用に適しています。これらのアルゴリズムの復号化は、暗号化と同様の高速処理が可能で、リソースが限られた環境でも効率的に動作します。

公開鍵暗号方式における復号化

公開鍵暗号方式(非対称暗号)では、暗号化と復号化に異なる鍵を使用します。公開鍵で暗号化されたデータは、対応する秘密鍵でのみ復号化できます。この仕組みにより、鍵の事前共有なしに安全な通信が可能になります。

RSA(Rivest-Shamir-Adleman)は最も有名な公開鍵暗号アルゴリズムです。RSAの復号化では、秘密鍵を使用して暗号文に対して数学的演算を行い、元の平文を復元します。RSAの安全性は、大きな合成数の素因数分解の困難さに基づいています。

楕円曲線暗号(ECC:Elliptic Curve Cryptography)は、RSAよりも短い鍵長で同等のセキュリティレベルを実現できる公開鍵暗号です。ECCの復号化は、楕円曲線上の点の演算を基づいており、効率的な処理が可能です。モバイルデバイスやIoTデバイスでは、ECC対応セキュリティモジュールが広く使用されています。

公開鍵暗号方式の復号化は、共通鍵暗号よりも計算負荷が高いという特徴があります。そのため、大量のデータの暗号化・復号化には適していません。実際のシステムでは、公開鍵暗号で共通鍵を暗号化し、その共通鍵でデータを暗号化するハイブリッド暗号方式が使用されます。

デジタル署名における復号化では、署名者の秘密鍵で作成された署名を、対応する公開鍵で復号化(検証)します。これにより、署名の真正性と文書の完全性を確認できます。デジタル署名ソリューションを導入することで、組織内の文書管理におけるセキュリティを大幅に向上させることができます。

復号化アルゴリズムの性能と特徴

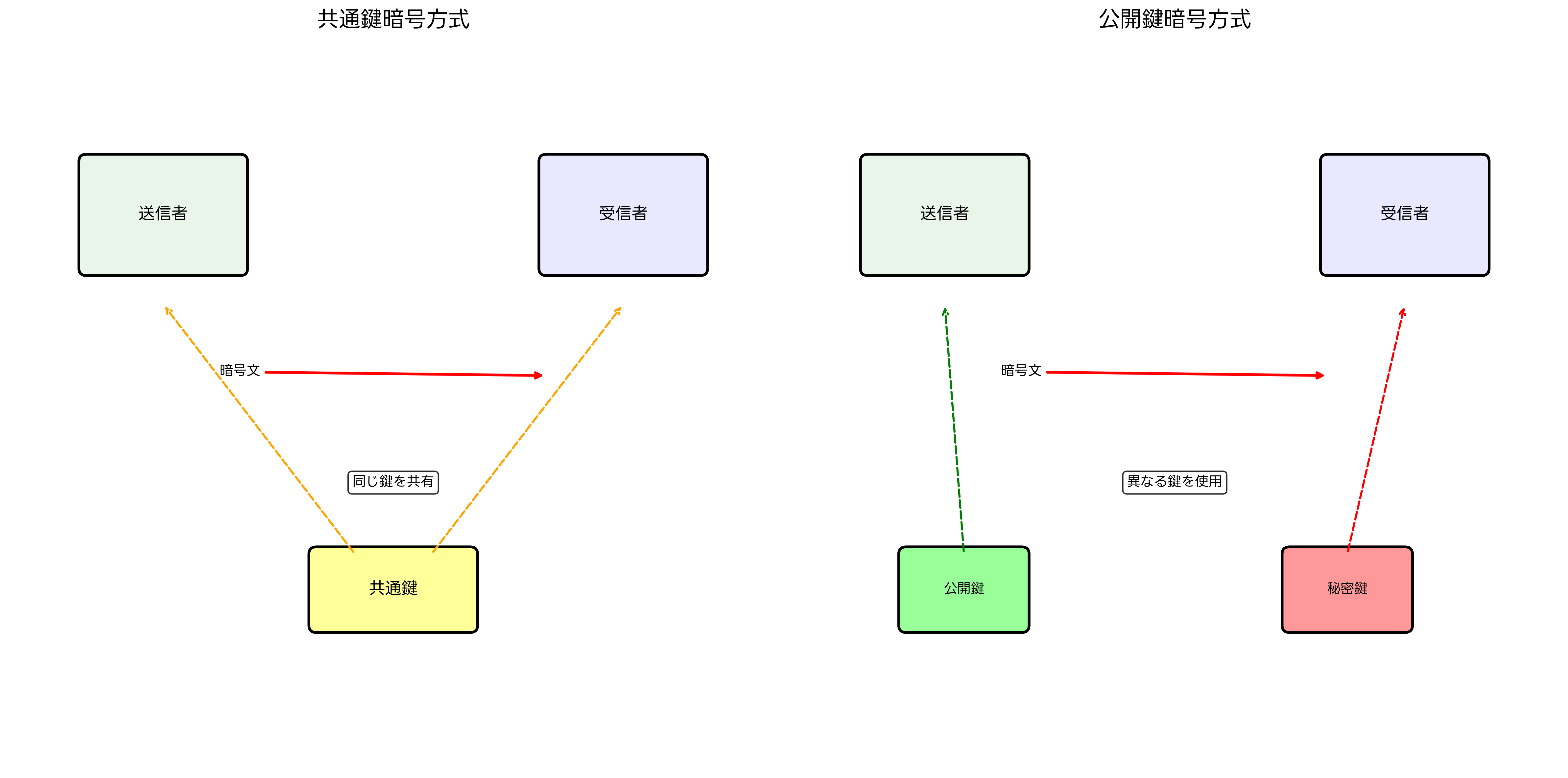

現代の復号化アルゴリズムは、セキュリティレベルと処理性能のバランスを考慮して選択されます。各アルゴリズムには独自の特徴があり、用途に応じて適切な選択が重要です。

AESは、現在最も信頼され広く使用されている共通鍵暗号アルゴリズムです。AES-128は高速処理が可能で、一般的なアプリケーションに適しています。AES-256はより高いセキュリティレベルを提供しますが、処理速度はやや劣ります。政府機関や金融機関では、AES-256対応暗号化装置が標準的に使用されています。

RSAアルゴリズムの復号化性能は、鍵長に大きく依存します。RSA-2048は現在も安全とされていますが、RSA-4096はより高いセキュリティを提供します。ただし、鍵長が長くなるほど復号化の処理時間も増加します。高性能な処理が必要な場合には、RSA高速化ハードウェアの使用が効果的です。

ChaCha20は、Googleが開発したストリーム暗号アルゴリズムで、特にモバイル環境での高い性能を発揮します。ARM系プロセッサでの最適化が行われており、スマートフォンやタブレット向けのアプリケーションに適しています。

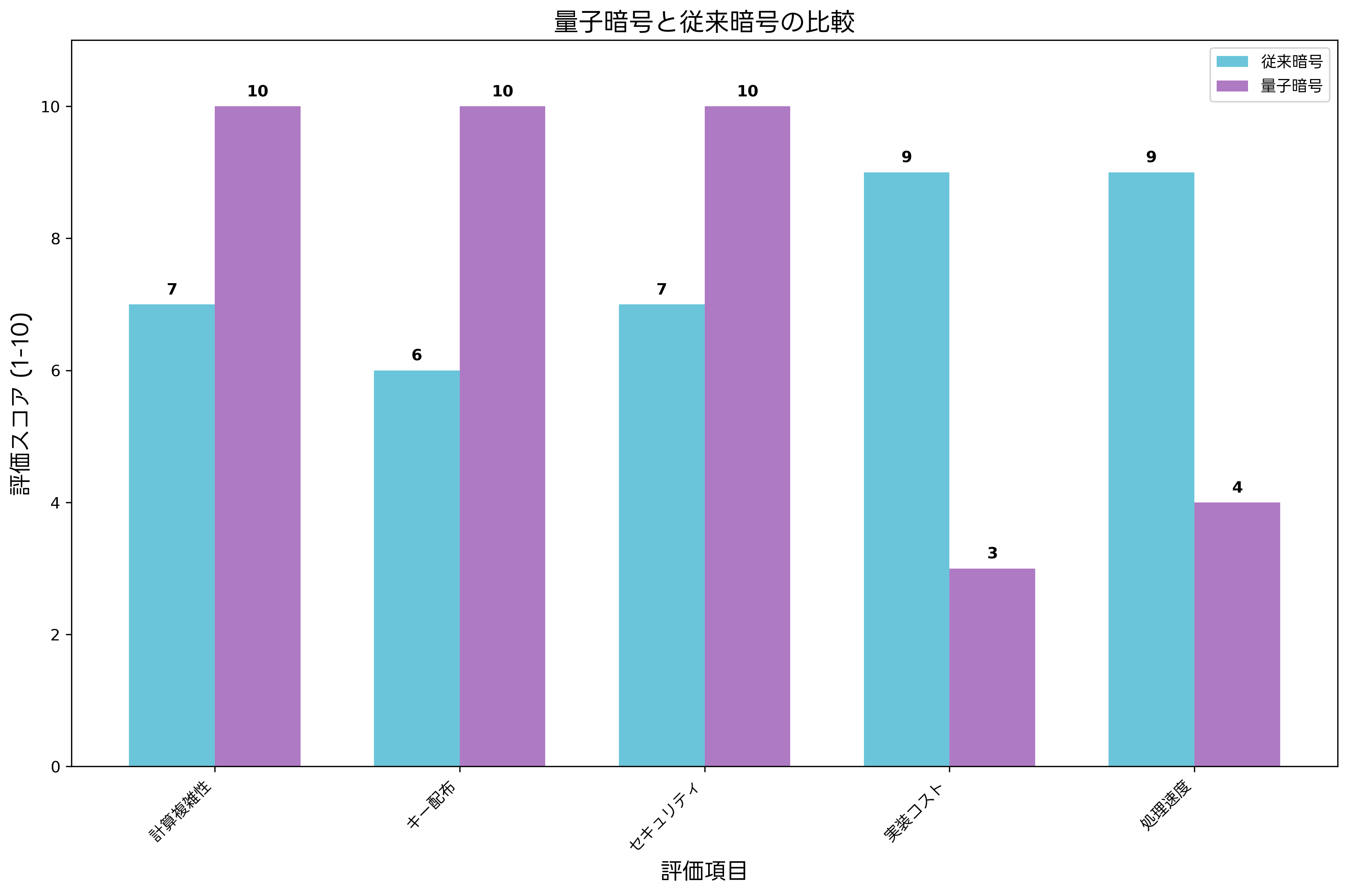

量子コンピュータの発展により、従来の暗号アルゴリズムの安全性に懸念が生じています。量子耐性暗号(Post-Quantum Cryptography)の研究が進められており、将来の復号化技術の選択において重要な考慮事項となります。量子耐性暗号対応セキュリティシステムの導入により、長期的なセキュリティ対策が可能になります。

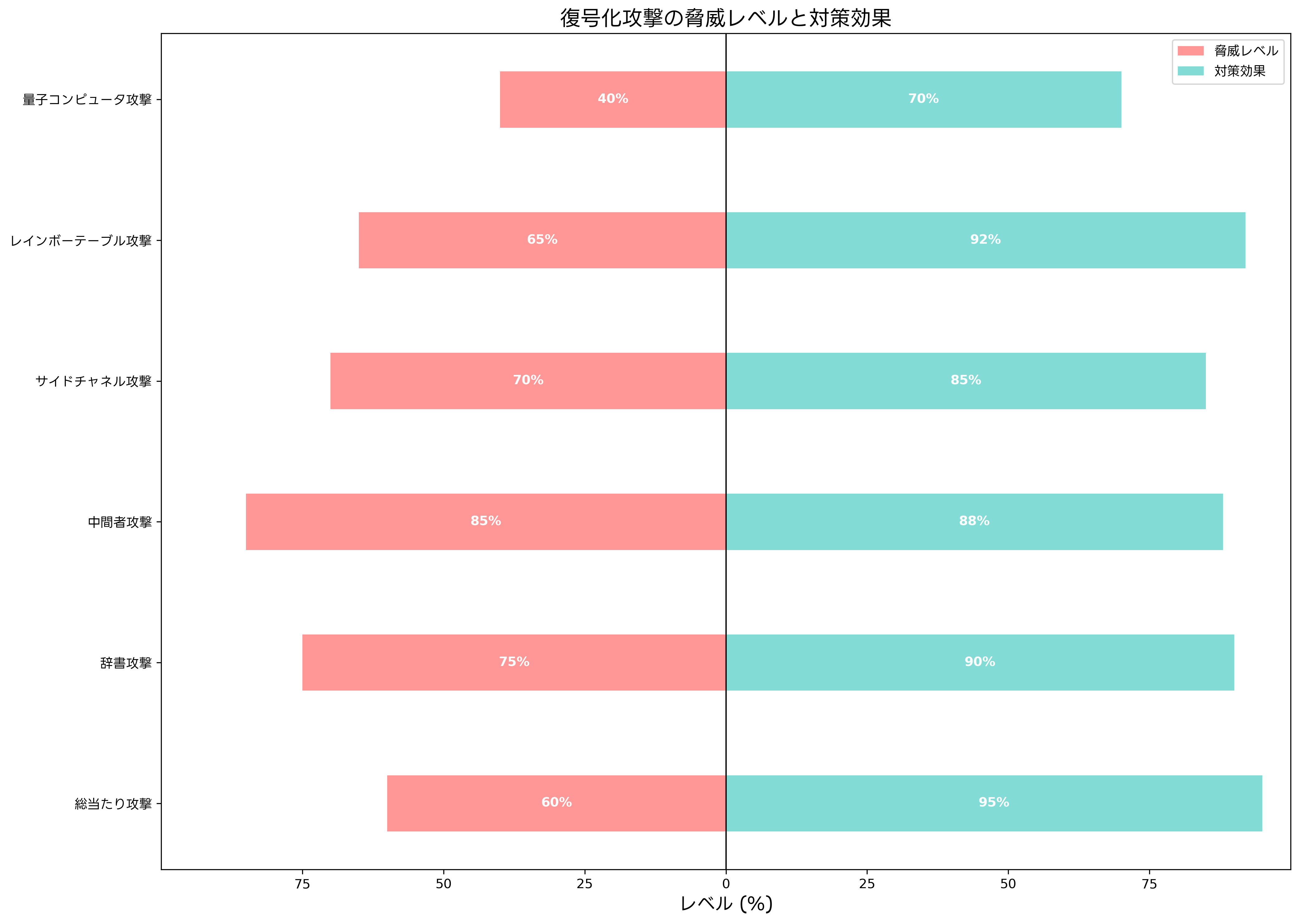

復号化攻撃とその対策

復号化に対する攻撃手法は多岐にわたり、それぞれに対する適切な対策が必要です。攻撃者は様々な方法で暗号文を解読しようと試みるため、多層防御の考え方が重要です。

総当たり攻撃(ブルートフォース攻撃)は、可能なすべての鍵を試すことで復号化を試みる攻撃です。鍵長が長いほど攻撃に必要な時間が指数的に増加するため、十分な鍵長を使用することが重要です。強力な暗号化設定管理ツールにより、適切な鍵長の設定と管理を自動化できます。

辞書攻撃は、よく使用されるパスワードや鍵の組み合わせを事前に準備したリストを使用する攻撃です。この攻撃に対しては、強力なパスワードポリシーの実施と、パスワード管理システムの導入が効果的です。

中間者攻撃(Man-in-the-Middle Attack)では、攻撃者が通信を傍受し、鍵交換プロセスに介入して復号化を試みます。この攻撃を防ぐには、相互認証と証明書の検証が重要です。PKI証明書管理システムにより、安全な証明書管理が実現できます。

サイドチャネル攻撃は、暗号化・復号化処理中の電力消費や処理時間の変化を分析して秘密鍵を推測する攻撃です。この攻撃に対しては、処理時間の一定化や電力消費の平滑化などの対策が必要です。サイドチャネル攻撃対策ハードウェアを使用することで、物理的な情報漏洩を防げます。

レインボーテーブル攻撃は、事前に計算されたハッシュ値のテーブルを使用してパスワードを解読する攻撃です。ソルトの使用により、この攻撃を効果的に防ぐことができます。ソルト生成・管理システムにより、一意で予測困難なソルトの生成が可能です。

量子コンピュータと復号化の未来

量子コンピュータの発展は、現在の暗号化・復号化技術に大きな影響を与える可能性があります。ショアのアルゴリズムにより、RSAや楕円曲線暗号などの公開鍵暗号が効率的に破られる可能性が指摘されています。

量子耐性暗号(Post-Quantum Cryptography)は、量子コンピュータでも破ることが困難な暗号アルゴリズムです。格子ベース暗号、符号ベース暗号、多変数暗号、ハッシュベース署名などが研究されています。これらの新しい暗号方式では、復号化のアプローチも従来とは大きく異なります。

量子鍵配送(QKD:Quantum Key Distribution)は、量子力学の原理を利用した鍵配布技術です。盗聴の試みを物理的に検出できるため、理論的に完全な安全性を提供します。量子暗号通信システムの実用化により、次世代の安全な通信が可能になります。

現在、NIST(米国標準技術研究所)主導で量子耐性暗号の標準化が進められています。CRYSTALS-Kyber(鍵交換)、CRYSTALS-Dilithium(デジタル署名)、FALCON(デジタル署名)、SPHINCS+(デジタル署名)が標準化されました。これらの新しい暗号方式に対応した量子耐性暗号実装ライブラリが開発されています。

量子コンピュータ時代の復号化技術では、従来の数学的困難性に依存しない新しいアプローチが必要です。組織は長期的な視点で、現在のシステムから量子耐性暗号への移行計画を策定する必要があります。

実装上の考慮事項とベストプラクティス

復号化システムの実装では、セキュリティ、性能、運用性のバランスを考慮する必要があります。適切な設計と実装により、安全で効率的な復号化機能を実現できます。

鍵管理は復号化システムの最も重要な要素です。鍵の生成、配布、保存、更新、廃棄の各段階で適切なセキュリティ対策が必要です。ハードウェアセキュリティモジュール(HSM)を使用することで、鍵の物理的な保護と高速な暗号処理を実現できます。

アクセス制御と監査ログの実装も重要です。復号化操作を実行できるユーザーを適切に制限し、すべての復号化操作を記録する必要があります。統合ログ管理システムにより、セキュリティインシデントの検出と分析が可能になります。

パフォーマンスの最適化では、復号化処理の並列化やハードウェア支援の活用が効果的です。現代のCPUには暗号化・復号化専用命令(AES-NI等)が組み込まれており、これらを活用することで大幅な性能向上が期待できます。

エラーハンドリングと例外処理も重要な考慮事項です。復号化の失敗や不正な入力に対して適切に対応し、システムの安定性を保つ必要があります。暗号化システム監視ツールにより、システムの健全性をリアルタイムで監視できます。

応用情報技術者試験での出題傾向

応用情報技術者試験において、復号化に関する問題は情報セキュリティ分野で頻繁に出題されます。基本的な概念から実践的な応用まで幅広い知識が求められます。

午前問題では、復号化アルゴリズムの特徴、鍵長とセキュリティレベルの関係、共通鍵暗号と公開鍵暗号の違い、復号化攻撃の種類と対策などが出題されます。応用情報技術者試験対策書籍を活用して、理論的な基礎知識を確実に身につけることが重要です。

午後問題では、より実践的な場面での復号化技術の応用が問われます。企業のセキュリティポリシー設計、暗号化システムの構築、セキュリティインシデントへの対応などの文脈で、復号化に関する知識を活用する能力が評価されます。

計算問題では、RSA暗号の復号化計算、共通鍵暗号の鍵空間の計算、暗号文の統計的解析などが出題されることがあります。暗号学参考書で数学的な基礎を学習し、実際の計算練習を行うことが効果的です。

最新の動向として、量子耐性暗号や同態暗号(Homomorphic Encryption)に関する出題も増加傾向にあります。これらの新技術については、最新セキュリティ技術書籍で情報を収集し、基本的な理解を深めておくことが推奨されます。

業界での実用例と事例研究

復号化技術は、様々な業界で実際に使用されており、それぞれの業界特有の要件に応じて実装されています。金融業界では、顧客の個人情報や取引データの保護に厳格な復号化システムが必要です。

医療業界では、患者の医療情報(PHI:Protected Health Information)を保護するため、HIPAA準拠の復号化システムが使用されます。医療データ暗号化システムにより、患者のプライバシーを保護しながら、必要な医療関係者が適切に情報にアクセスできます。

政府機関や防衛産業では、国家機密や機密情報を保護するため、より高いセキュリティレベルの復号化システムが必要です。FIPS 140-2レベル3以上の認定を受けた政府系暗号化装置が使用されます。

クラウドサービスでは、顧客データの保護とプライバシーの確保が重要です。クライアント側暗号化(Client-Side Encryption)により、クラウドプロバイダーでさえも顧客の平文データにアクセスできないシステムが構築されています。クラウド暗号化サービスの利用により、セキュアなクラウド利用が可能になります。

IoTデバイスでは、リソースが限られた環境での効率的な復号化が課題です。軽量暗号(Lightweight Cryptography)の研究が進められており、IoT向け暗号化モジュールにより、小型デバイスでもセキュアな通信が実現されています。

まとめ

復号化技術は、現代の情報社会において不可欠な基盤技術です。適切な復号化により、機密情報の保護と正当なユーザーによるアクセスの両立が実現されます。応用情報技術者試験においても重要な出題分野であり、理論的な理解と実践的な応用能力の両方が求められます。

技術の進歩とともに、復号化技術も進化し続けています。量子コンピュータの発展、新しい暗号アルゴリズムの開発、IoTやクラウドコンピューティングの普及など、復号化技術を取り巻く環境は常に変化しています。これらの変化に対応するため、継続的な学習と実践が重要です。

組織においては、復号化技術の適切な選択と実装により、情報セキュリティレベルを向上させることができます。セキュリティポリシーの策定、従業員教育、技術的対策の実装を総合的に推進し、安全で信頼性の高い情報システムを構築することが求められます。復号化技術の理解を深め、実際のビジネス環境での効果的な活用を目指しましょう。