現代社会において、インターネットとコンピューターシステムは私たちの生活に不可欠な存在となっています。しかし、その利便性の裏側では、悪意ある者による不正アクセスが深刻な社会問題となっており、個人情報の漏洩、企業の機密情報の盗取、システムの破壊などの被害が後を絶ちません。こうした状況に対処するため制定されたのが「不正アクセス行為の禁止等に関する法律」、通称「不正アクセス禁止法」です。応用情報技術者試験においても頻出の重要テーマであり、IT業界で働く専門家にとって必須の知識となっています。

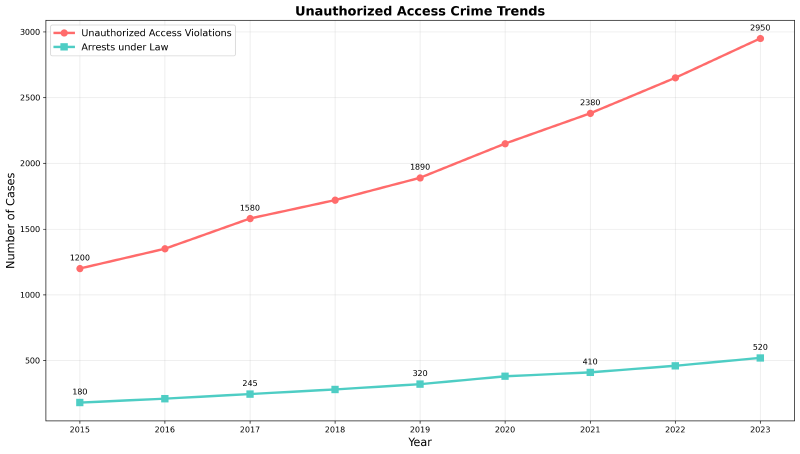

不正アクセス禁止法は、2000年2月に施行された法律で、コンピューターネットワークへの不正なアクセスを禁止し、情報通信社会の健全な発展を図ることを目的としています。この法律の制定により、それまで法的に曖昧だったサイバー犯罪に対する明確な規制が設けられ、デジタル社会の基盤となる法的枠組みが確立されました。近年、サイバー攻撃の手口が巧妙化し、被害も拡大していることから、この法律の重要性はますます高まっています。

不正アクセス禁止法の基本概念と適用範囲

不正アクセス禁止法は、コンピューターシステムへの不正な侵入を防止し、情報セキュリティを確保することを主たる目的としています。この法律では、「不正アクセス行為」を「アクセス制御機能を有する特定電子計算機に電気通信回線を通じてその外部から入力を加えて、当該アクセス制御機能により制限されている特定利用を行い得る状態にさせる行為」と定義しています。

具体的には、他人のIDやパスワードを無断で使用してシステムにログインする行為、セキュリティホールを悪用してシステムに侵入する行為、認証を回避してシステムにアクセスする行為などが不正アクセス行為に該当します。これらの行為は、システムの管理者や正当な利用者の許可なく行われるものであり、情報の機密性、完全性、可用性を脅かす危険な行為として厳しく規制されています。

法律の適用範囲は、インターネットを通じてアクセスできるすべてのコンピューターシステムに及びます。企業の基幹システム、Webサイト、メールサーバー、データベース、クラウドサービスなど、アクセス制御機能を持つあらゆるシステムが対象となります。また、個人のパソコンやスマートフォンであっても、ネットワークに接続されアクセス制御が設けられている場合は、この法律の保護対象となります。

現代では、IoT機器の普及により、従来想定されていなかった多様な機器がネットワークに接続されています。スマートホーム機器や産業用IoTデバイスなども不正アクセス禁止法の対象となり得るため、これらの機器のセキュリティ対策は重要性を増しています。

不正アクセスの典型的な手口と実態

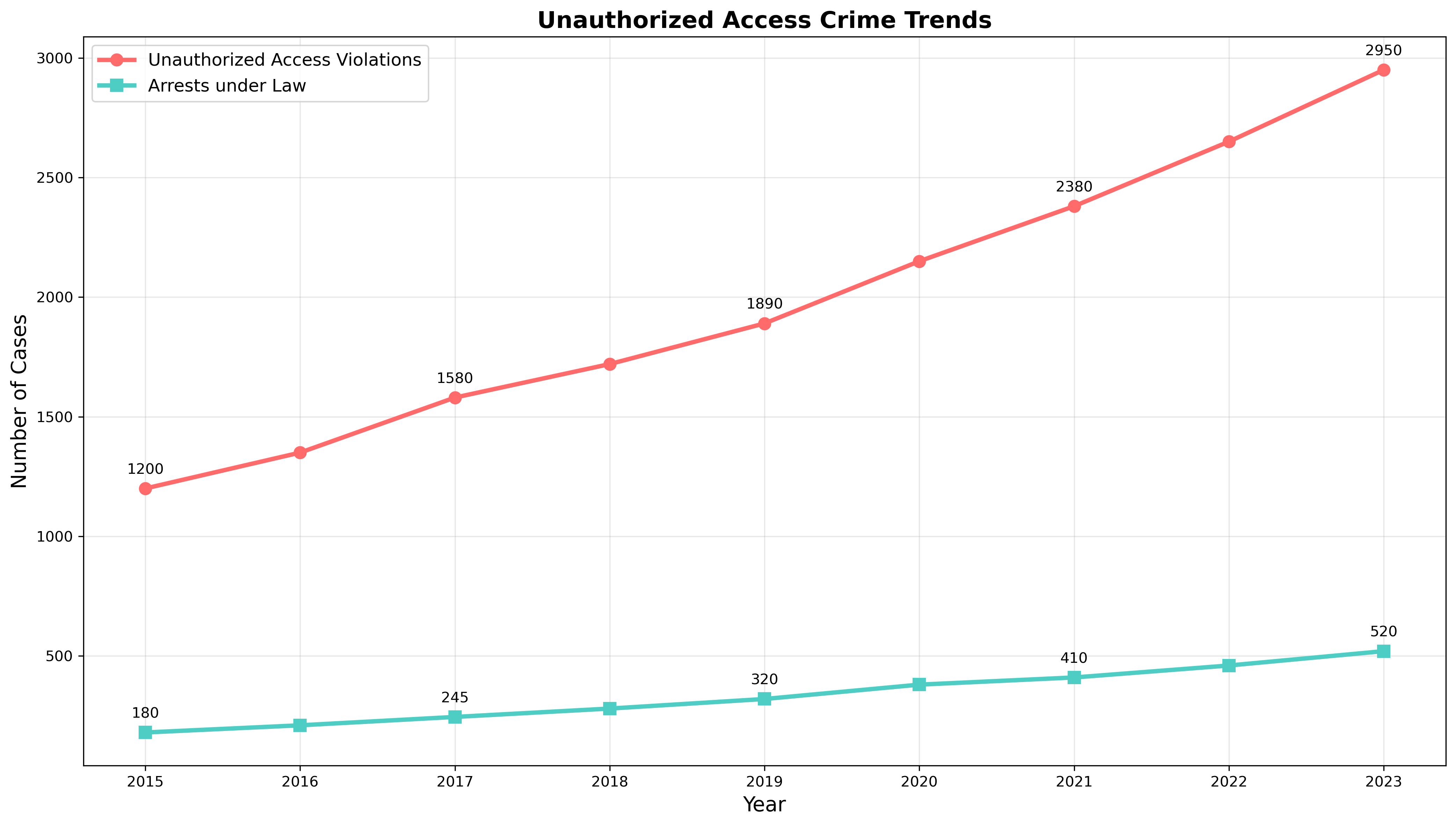

不正アクセスの手口は技術の発展とともに多様化し、巧妙化しています。最も一般的な手口の一つがパスワードクラッキングです。これは、総当たり攻撃(ブルートフォースアタック)や辞書攻撃により、正当なユーザーのパスワードを推測または解読してシステムにアクセスする方法です。弱いパスワードを使用している場合、短時間で突破される可能性が高く、高性能なパスワード管理ソフトの導入により強固なパスワード管理が推奨されています。

SQLインジェクション攻撃は、Webアプリケーションの脆弱性を悪用してデータベースに不正なSQL文を送信し、機密情報を取得したりシステムを改ざんしたりする手法です。この攻撃により、大量の個人情報や企業の機密データが漏洩する事件が数多く発生しています。開発者はセキュアコーディングの参考書を活用し、入力値の適切な検証とサニタイゼーションを実装することが重要です。

フィッシング攻撃は、正規のWebサイトを装った偽サイトにユーザーを誘導し、認証情報を詐取する手法です。巧妙に作られた偽サイトは見た目では判別が困難であり、多くのユーザーが被害に遭っています。企業ではフィッシング対策ソフトウェアを導入し、従業員の意識向上とあわせて技術的な対策を講じることが必要です。

マルウェア感染による不正アクセスも深刻な問題です。トロイの木馬、ランサムウェア、スパイウェアなどの悪意あるソフトウェアがシステムに侵入し、攻撃者が遠隔操作でシステムを制御できる状態にします。総合セキュリティソフトの導入と定期的なアップデートにより、マルウェアからシステムを保護することが重要です。

ソーシャルエンジニアリングは、技術的な攻撃ではなく、人間の心理を悪用してパスワードや機密情報を聞き出す手法です。電話で権威のある人物になりすましたり、親近感を演出したりして、被害者から重要な情報を引き出します。この攻撃に対しては、セキュリティ意識向上研修により従業員の警戒心を高めることが効果的です。

近年では、AI技術を悪用した新たな攻撃手法も登場しています。機械学習により自動化されたパスワード攻撃や、ディープフェイク技術を使った詐欺などが報告されており、AI対応セキュリティソリューションの重要性が高まっています。

法律による規制内容と構成要件

不正アクセス禁止法は、大きく分けて「不正アクセス行為の禁止」「不正アクセス助長行為の禁止」「フィッシング行為の禁止」の三つの柱から構成されています。それぞれに明確な構成要件が定められており、違反行為を客観的に判定できる仕組みとなっています。

不正アクセス行為の構成要件は、まずアクセス制御機能を有する特定電子計算機が存在することです。これは、IDやパスワードなどによる認証機能を持つコンピューターシステムを指します。次に、電気通信回線を通じた外部からのアクセスであることが必要です。直接コンピューターを操作する場合は対象外となります。そして、アクセス制御機能により制限されている特定利用を行い得る状態にさせることが要求されます。

具体的な行為類型として、他人の識別符号(IDとパスワードの組み合わせ)を無断で使用する行為、セキュリティホールを攻撃してアクセス制御機能を回避する行為、識別符号以外の情報や指令を入力してアクセス制御機能を回避する行為が挙げられています。これらの行為は、システムの正当な利用者になりすましたり、技術的な脆弱性を悪用したりして、本来であればアクセスできない情報やサービスにアクセスすることを可能にします。

不正アクセス助長行為は、他人の識別符号を不正に取得、保管、提供する行為です。フィッシングサイトでパスワードを収集したり、盗取したIDとパスワードを販売したりする行為が該当します。直接的な不正アクセスを行わなくても、その前段階の行為を処罰することで、不正アクセス犯罪を未然に防ぐ効果があります。

フィッシング行為は、2012年の法改正により新たに追加された規制です。他人の識別符号等の入力を求める偽の画面を表示させる行為が処罰対象となります。正規のサイトを装った偽サイトを作成し、ユーザーにログイン情報を入力させる行為が典型例です。この規制により、フィッシング攻撃の入口部分から取り締まることが可能になりました。

企業においては、これらの違法行為から自社システムを守るため、不正アクセス検知システムの導入が推奨されています。また、法的対応についての知識を深めるため、情報セキュリティ法務の専門書を活用することも有効です。

刑罰と法定刑の体系

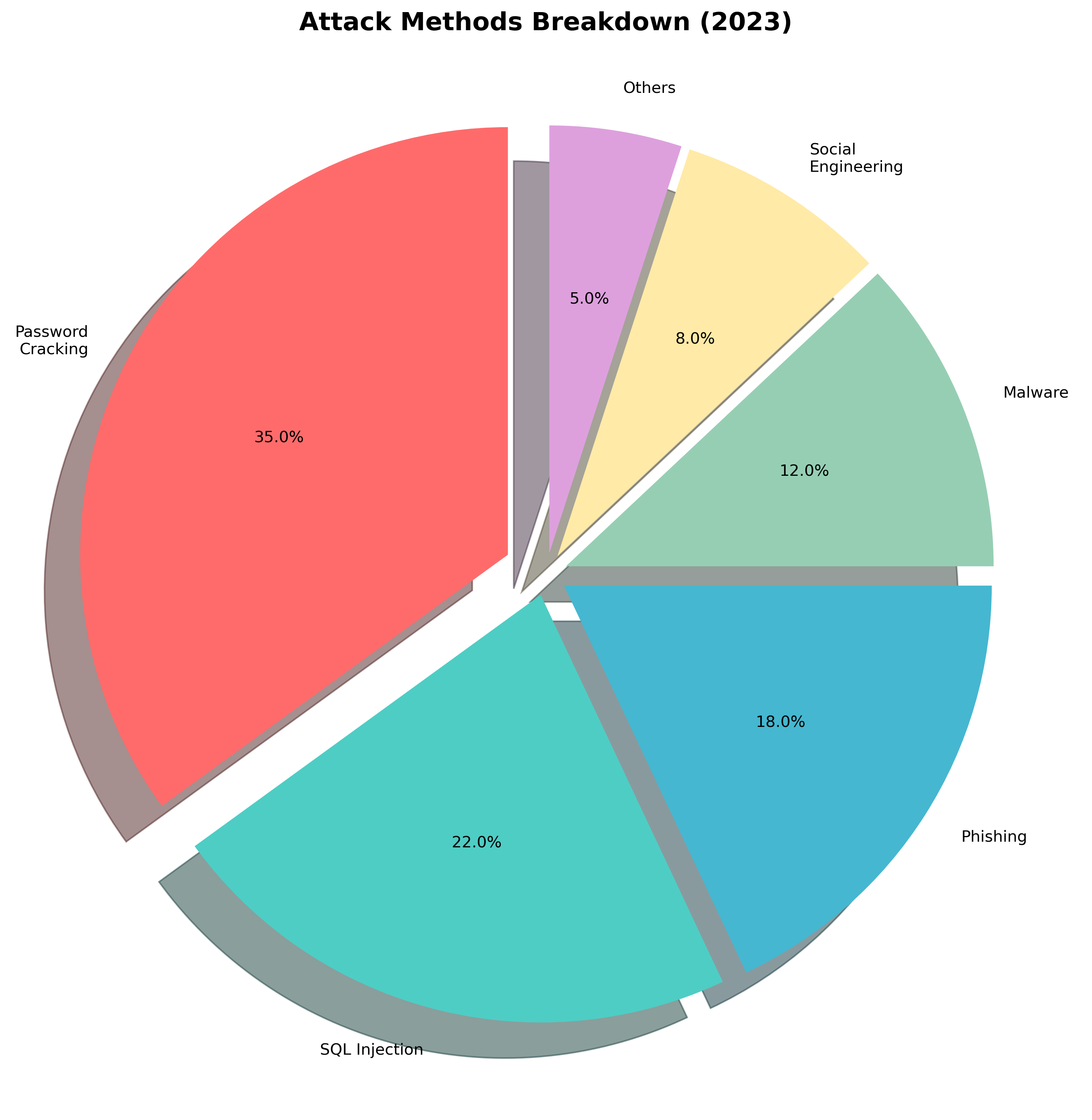

不正アクセス禁止法では、違反行為の性質と重大性に応じて段階的な処罰体系が設けられています。最も基本的な不正アクセス行為に対しては、3年以下の懲役または50万円以下の罰金が科せられます。これは比較的軽微な処罰のように見えますが、前科がつくことによる社会的影響は大きく、IT業界においては特に深刻な結果をもたらす可能性があります。

営利目的や組織的な不正アクセス行為については、より重い刑罰が設けられています。金銭的利益を得る目的で行われた不正アクセスや、犯罪組織による組織的な攻撃については、5年以下の懲役または100万円以下の罰金が科せられます。これは、単純な好奇心による不正アクセスと悪質な犯罪を区別し、適切な処罰を行うための規定です。

不正アクセス助長行為については、1年以下の懲役または30万円以下の罰金と比較的軽い刑罰が設定されています。しかし、この行為は大規模な不正アクセス犯罪の温床となることが多く、被害の規模を考慮すると決して軽視できない犯罪です。特に、組織的にIDとパスワードを収集・販売する業者については、より厳格な取り締まりが行われています。

フィッシング行為については、詐欺罪や偽計業務妨害罪との関係で処罰されることが多く、最大で10年以下の懲役が科せられる場合があります。フィッシング攻撃により多数の被害者が出た場合や、金融機関のシステムに重大な影響を与えた場合などは、特に重い処罰が予想されます。

法人処罰規定も設けられており、企業の従業員が業務として不正アクセス行為を行った場合、企業に対しても罰金刑が科せられます。これは、企業の情報セキュリティ管理責任を明確にし、組織的な取り組みを促進するための規定です。企業はコンプライアンス管理システムを導入し、従業員の行動を適切に監督することが求められています。

刑事処罰とは別に、不正アクセスにより損害を受けた被害者は、民事訴訟により損害賠償を請求することも可能です。企業の機密情報が漏洩した場合や、システムが損傷を受けた場合の損害額は莫大になることがあり、加害者にとって刑事処罰以上に重い経済的負担となる可能性があります。このようなリスクを回避するため、サイバー保険への加入を検討する企業も増えています。

捜査・立件の実務と法執行の現状

不正アクセス事件の捜査は、高度な技術的知識と法的理解を必要とする複雑な作業です。警察庁では、サイバー犯罪対策課を設置し、専門的な捜査員を養成してこれらの事件に対応しています。捜査の過程では、デジタル・フォレンジック技術を駆使して電子的証拠を収集し、犯罪の立証を行います。

証拠収集の際には、アクセスログの解析、IPアドレスの追跡、通信記録の調査などが行われます。しかし、匿名化技術やプロキシサーバーの使用により、犯人の特定が困難な場合も多く、国際的な協力が必要となることもあります。デジタルフォレンジック機器の高度化により、より精密な証拠収集が可能になっていますが、同時に犯罪者側の技術も向上しており、いたちごっこの状況が続いています。

立件にあたっては、不正アクセス行為の構成要件を満たすことの立証が重要です。特に、アクセス制御機能の存在、外部からのアクセスであること、制限されている利用を行ったことなどを客観的に証明する必要があります。システム管理者の証言、ログファイルの分析、技術的な検証実験などが証拠として用いられます。

国際的な事件では、犯人が海外に所在する場合があり、外国の捜査機関との協力が不可欠です。サイバー犯罪に関する条約や二国間協定に基づいて、証拠の収集や容疑者の引き渡しが行われますが、各国の法制度の違いにより手続きが複雑化することもあります。

被害届の提出から立件までの期間は事件の複雑さにより大きく異なりますが、技術的な調査に時間を要するため、通常の犯罪よりも長期間を要することが多いです。企業としては、迅速な対応のためインシデント対応サービスを事前に契約しておくことが推奨されます。

企業における対策と予防措置

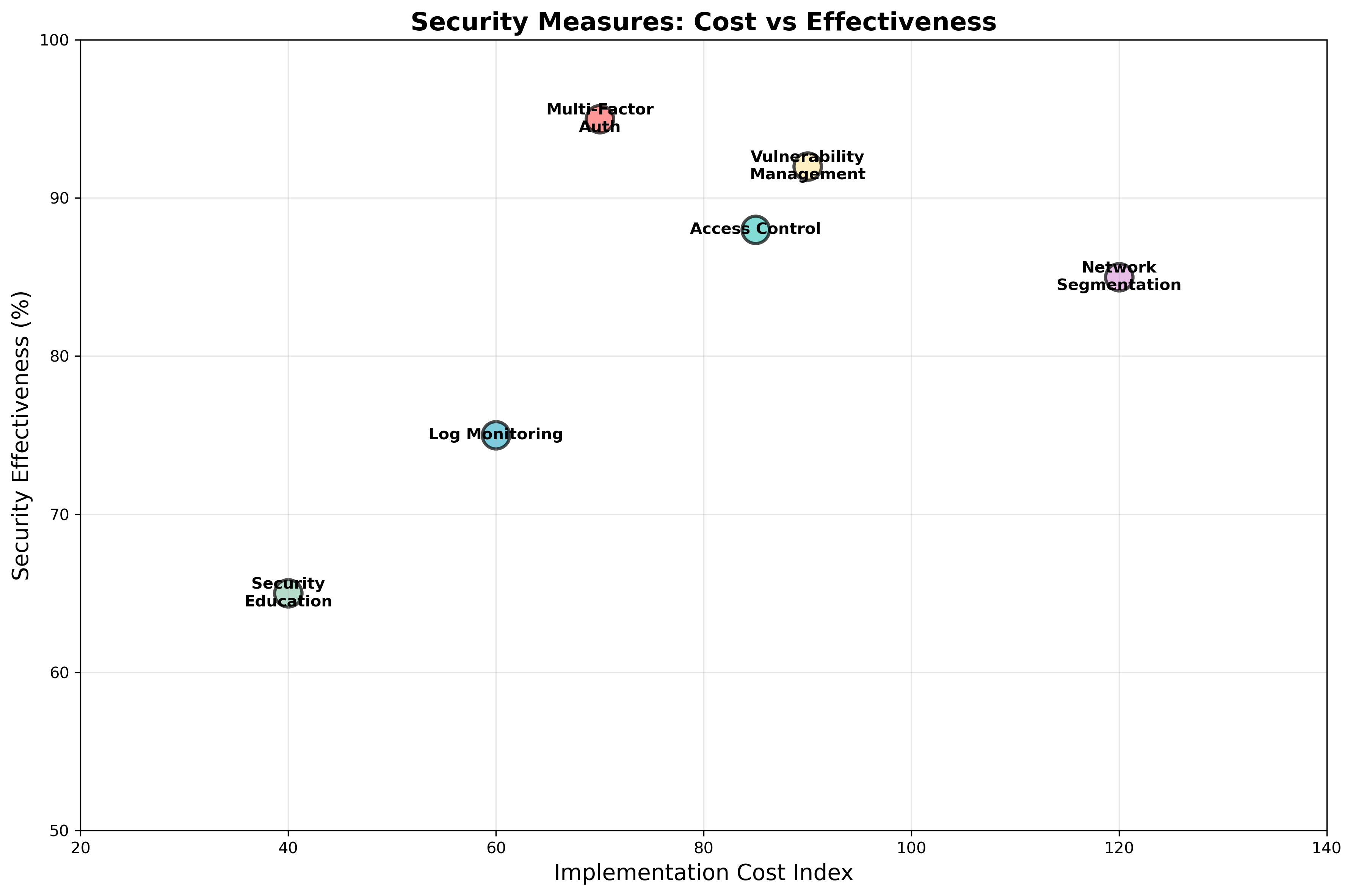

企業にとって不正アクセス対策は、法的義務であると同時に事業継続の要件でもあります。効果的な対策を実施するためには、技術的対策、管理的対策、物理的対策を組み合わせた包括的なアプローチが必要です。

技術的対策の中核となるのが多要素認証の導入です。従来のIDとパスワードによる認証に加えて、スマートフォンアプリやハードウェアトークンによる追加認証を行うことで、不正アクセスのリスクを大幅に軽減できます。特に、管理者権限を持つアカウントについては、多要素認証の導入が強く推奨されています。

アクセス制御の強化も重要な対策です。最小権限の原則に基づいて、各ユーザーに必要最小限の権限のみを付与し、定期的に権限の見直しを行います。統合ID管理システムを導入することで、大規模な組織でも効率的に権限管理を行うことができます。

ログ監視システムの構築により、不正なアクセス試行を早期に検出することが可能です。異常なログイン試行、通常と異なる時間帯のアクセス、大量のデータ転送などを自動的に検知し、管理者にアラートを送信します。SIEM(Security Information and Event Management)システムを導入することで、より高度な脅威検知が可能になります。

脆弱性管理も継続的に実施すべき重要な対策です。システムやアプリケーションの脆弱性情報を常に監視し、パッチの適用やアップデートを迅速に行います。脆弱性スキャンツールを定期的に実行し、新たな脆弱性の発見と対処を行うことが重要です。

ネットワークセグメンテーションにより、万が一不正アクセスが発生した場合でも被害の拡大を防ぐことができます。重要なサーバーやデータベースを別のネットワークセグメントに配置し、厳格なアクセス制御を実施します。次世代ファイアウォールの導入により、より精密なトラフィック制御が可能になります。

従業員のセキュリティ教育は、技術的対策と同様に重要です。フィッシングメールの見分け方、安全なパスワードの作成方法、ソーシャルエンジニアリング攻撃への対処法などを定期的に教育します。セキュリティ教育eラーニングシステムを活用することで、効率的に全従業員への教育を実施できます。

法改正の歴史と今後の展望

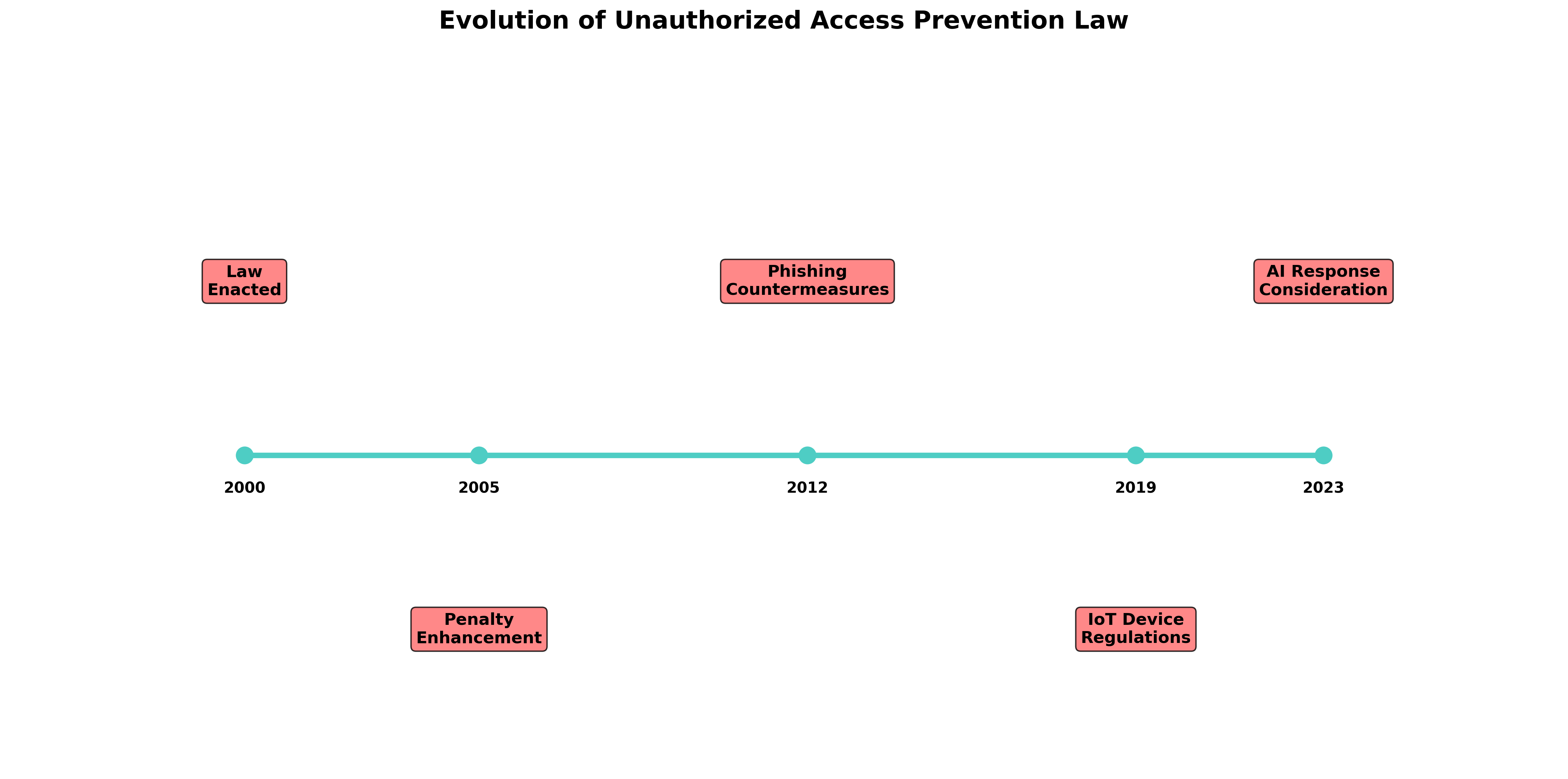

不正アクセス禁止法は、技術の進歩とサイバー犯罪の実態に合わせて段階的に改正されてきました。2000年の制定当初は基本的な不正アクセス行為の禁止のみを規定していましたが、その後の改正により規制範囲が拡大され、現在の包括的な法体系が確立されました。

2005年の改正では、罰則の強化が図られました。懲役刑の上限が引き上げられ、悪質な不正アクセス行為に対してより厳格な処罰が可能になりました。この改正により、不正アクセス犯罪の抑止効果が高まり、企業や個人のセキュリティ意識の向上にも寄与しました。

2012年の改正では、フィッシング対策が大幅に強化されました。フィッシングサイトの作成・運営行為が明確に犯罪として規定され、取り締まりの法的根拠が確立されました。また、不正アクセス助長行為の範囲も拡大され、より包括的な規制が実現されました。

2019年には、IoT機器の普及に対応した改正が行われました。従来の対象となっていなかった組み込みシステムやIoT機器についても、アクセス制御機能を有する場合は法律の保護対象となることが明確化されました。これにより、スマートフォン、タブレット、各種IoT機器への不正アクセスも処罰対象となりました。

近年では、人工知能技術の悪用に対する規制の必要性が議論されています。AIを使った自動化攻撃、ディープフェイク技術を使った詐欺、機械学習モデルへの敵対的攻撃などの新たな脅威に対応するため、法制度の見直しが検討されています。AI倫理ガイドラインの策定と合わせて、法的規制の整備が進められています。

クラウドコンピューティングの普及により、従来の法律では対応が困難な新たな問題も生じています。データの所在地が不明な場合の管轄権の問題、国境を越えたデータ処理における法適用の問題、クラウドサービス提供者の責任範囲など、国際的な協調が必要な課題が山積しています。

量子コンピューティング技術の発展により、現在の暗号技術が将来的に無効化される可能性も指摘されています。この「暗号の2025年問題」に対応するため、新たな暗号技術の標準化と法的枠組みの整備が急務となっています。企業においては、量子コンピューティング対応暗号への移行準備を進めることが重要です。

国際的な動向と協力体制

サイバー犯罪は国境を越えて行われることが多く、国際的な協力体制の構築が不可欠です。日本は、サイバー犯罪に関する条約(ブダペスト条約)の締約国として、国際的な捜査協力に積極的に参加しています。この条約により、証拠の保全、捜査共助、犯罪者の引き渡しなどが円滑に行われるようになりました。

アジア太平洋地域では、ASEAN諸国との協力関係が強化されています。サイバー犯罪対策に関する専門家会議の開催、技術協力の実施、法制度整備の支援などを通じて、地域全体のサイバーセキュリティ向上に貢献しています。特に、新興国におけるサイバーセキュリティ人材の育成支援は重要な課題となっています。

民間企業レベルでは、CSIRT(Computer Security Incident Response Team)間の国際的な連携が活発化しています。インシデント情報の共有、対応技術の交換、合同訓練の実施などを通じて、国境を越えた脅威への対処能力が向上しています。企業は国際的なCSIRTネットワークへの参加により、最新の脅威情報を入手し、迅速な対応を実現できます。

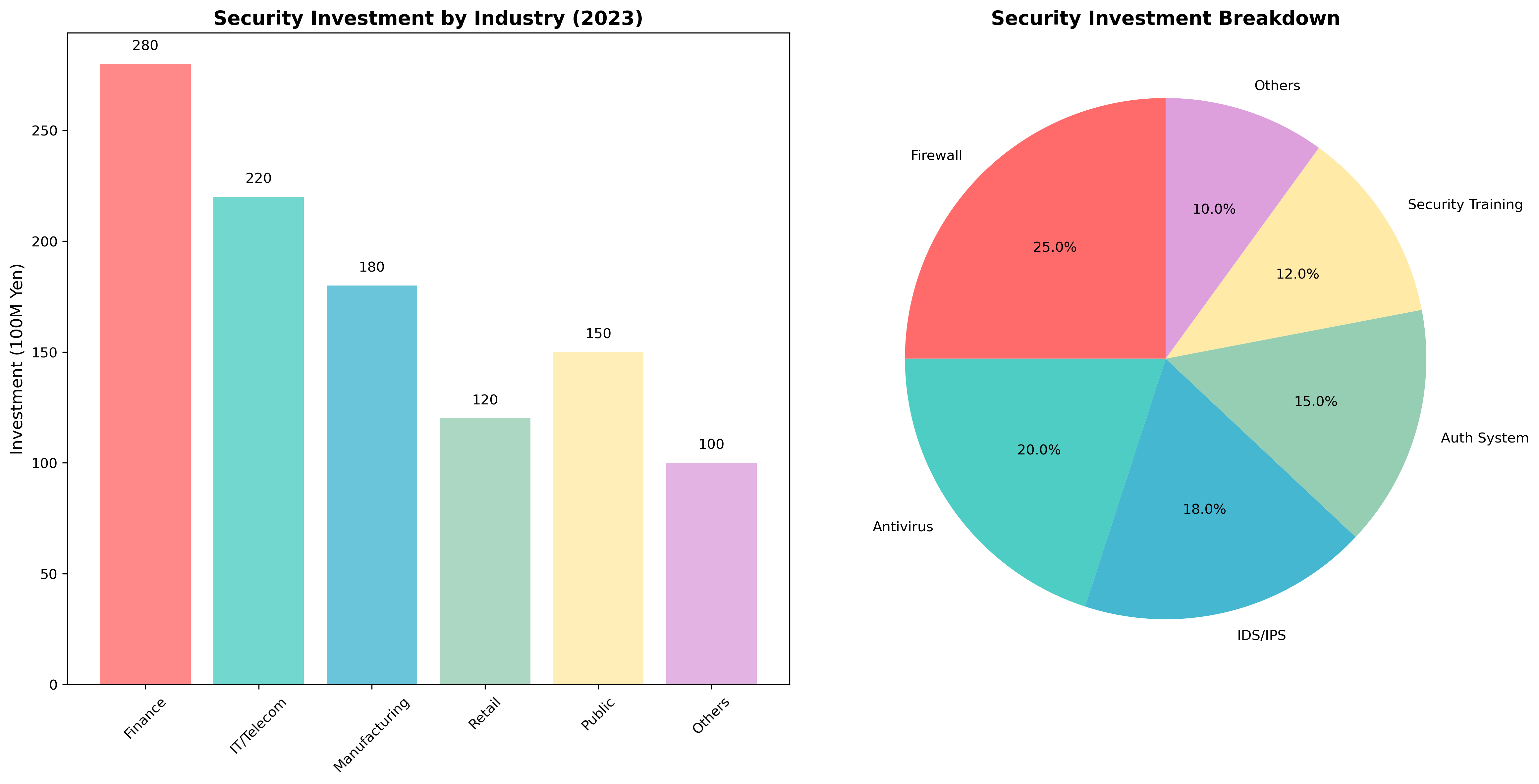

企業のセキュリティ投資と費用対効果

不正アクセス対策への投資は、単なるコストではなく事業継続のための必要な投資として捉えられるようになっています。セキュリティ侵害による被害額は、対策費用を大幅に上回ることが多く、予防投資の重要性が広く認識されています。

金融業界では、顧客の資産と信用を守るため、売上の3-5%をセキュリティ投資に充てることが一般的です。金融機関向けセキュリティソリューションの導入により、高度な脅威に対する防御能力を確保しています。

IT・通信業界では、自社のシステムインフラを守ると同時に、顧客に提供するサービスのセキュリティ確保が重要です。クラウドセキュリティ製品への投資により、スケーラブルで効率的なセキュリティ対策を実現しています。

製造業では、従来の情報システムに加えて、IoT機器や制御システムのセキュリティが重要な課題となっています。産業制御システムセキュリティソリューションへの投資により、生産ラインの停止や品質問題を防止しています。

セキュリティ投資の効果測定には、ROI(投資収益率)、リスク軽減効果、コンプライアンス遵守率などの指標が用いられます。セキュリティ投資評価ツールにより、定量的な効果測定と投資最適化が可能になっています。

応用情報技術者試験での出題傾向と対策

応用情報技術者試験において、不正アクセス禁止法は情報セキュリティ分野の重要なテーマとして頻繁に出題されています。午前問題では、法律の基本知識、規制内容、罰則、適用範囲などが問われることが多く、正確な知識の習得が必要です。

出題される内容は、不正アクセス行為の定義、構成要件、具体的な違反行為の判別、刑罰の内容、法人処罰規定、国際的な対応などが中心となります。特に、技術的な攻撃手法と法的な判断基準の関係について理解を深めることが重要です。

午後問題では、実際の事例を基にした総合的な問題が出題されます。企業のセキュリティ対策の妥当性評価、インシデント発生時の対応手順、法的リスクの分析、対策の費用対効果などを問う問題が多く見られます。

試験対策としては、応用情報技術者試験のセキュリティ分野専門書により基礎知識を固め、過去問題集で出題傾向を把握することが効果的です。また、実際のセキュリティインシデント事例を研究し、法的な観点からの分析能力を養うことも重要です。

法律の条文そのものを暗記するよりも、実際の適用場面での判断能力を身につけることが試験対策として有効です。情報セキュリティ関連法令集を参考に、他の関連法令との関係も含めて理解を深めることが推奨されます。

まとめ

不正アクセス禁止法は、デジタル社会の安全を守る重要な法的基盤として機能しています。技術の進歩に合わせて継続的に改正が行われており、新たな脅威に対応するための規制が強化されています。企業にとっては、法的コンプライアンスの観点からも、事業継続の観点からも、適切な不正アクセス対策の実施が不可欠です。

IT業界で働く専門家にとって、この法律の理解は職業上の必須知識であり、応用情報技術者試験においても重要な出題分野となっています。技術的な知識と法的な理解を両立させ、実践的な対策能力を身につけることが、現代のIT社会において求められています。

今後も技術の発展とともに新たな脅威が生まれることが予想されますが、法的枠組みの整備と技術的対策の両面から、安全で信頼できるデジタル社会の実現に向けた取り組みが続けられていくでしょう。個人も企業も、この法律の趣旨を理解し、適切な対策を講じることで、サイバー犯罪のない安全な情報社会の構築に貢献することができます。