現代の情報セキュリティにおいて、最も深刻で対処困難な脅威の一つがインサイダー脅威です。組織の内部にいる人物による悪意ある行為や過失により、企業の機密情報や重要資産が危険にさらされるこの脅威は、応用情報技術者試験でも重要なトピックとして扱われています。外部からの攻撃とは異なり、内部者は既に組織のシステムへのアクセス権を持っているため、検出が困難で、被害も甚大になる傾向があります。

インサイダー脅威とは、組織の内部者である従業員、契約社員、業務委託者、元従業員などが、故意または過失により組織の情報資産に損害を与える脅威のことです。この脅威は単純に悪意のある行為だけでなく、人的ミスや不注意による情報漏洩も含む包括的な概念として理解されています。

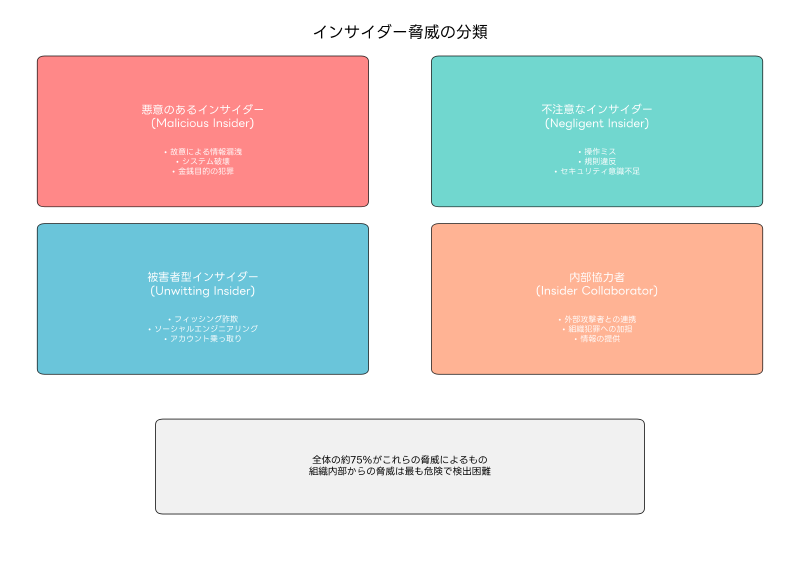

インサイダー脅威の分類と特徴

インサイダー脅威は、その動機や行動パターンによって複数のカテゴリに分類されます。最も一般的な分類では、悪意のあるインサイダー、不注意なインサイダー、被害者型インサイダー、内部協力者の4つに分けられます。

悪意のあるインサイダーは、金銭的利益、復讐心、イデオロギー的動機などにより、故意に組織に損害を与える者です。このタイプの脅威者は、機密情報の窃取、システムの破壊、競合他社への情報提供などの行為を行います。金融業界では、高度なセキュリティ監視システムを導入して、このような悪意ある行為を検出・防止する努力が続けられています。

不注意なインサイダーは、悪意はないものの、セキュリティポリシーの理解不足や注意不足により、結果的に組織に損害を与える者です。メールの誤送信、USBメモリの紛失、パスワードの不適切な管理など、日常業務での軽微なミスが重大なセキュリティインシデントにつながる可能性があります。このような問題を防ぐため、多くの企業が従業員向けセキュリティ教育プログラムを導入しています。

被害者型インサイダーは、外部の攻撃者によってフィッシング攻撃やソーシャルエンジニアリングの標的となり、結果的に組織の情報漏洩に関与してしまう者です。彼ら自身も攻撃の被害者でありながら、組織にとっては脅威の要因となってしまいます。フィッシング対策ソリューションの導入により、このような攻撃から従業員を保護することが重要です。

内部協力者は、外部の攻撃者や犯罪組織と連携して、組織内部の情報を提供したり、攻撃を支援したりする者です。このタイプの脅威は組織的犯罪の一部として行われることが多く、発見と対処が特に困難です。

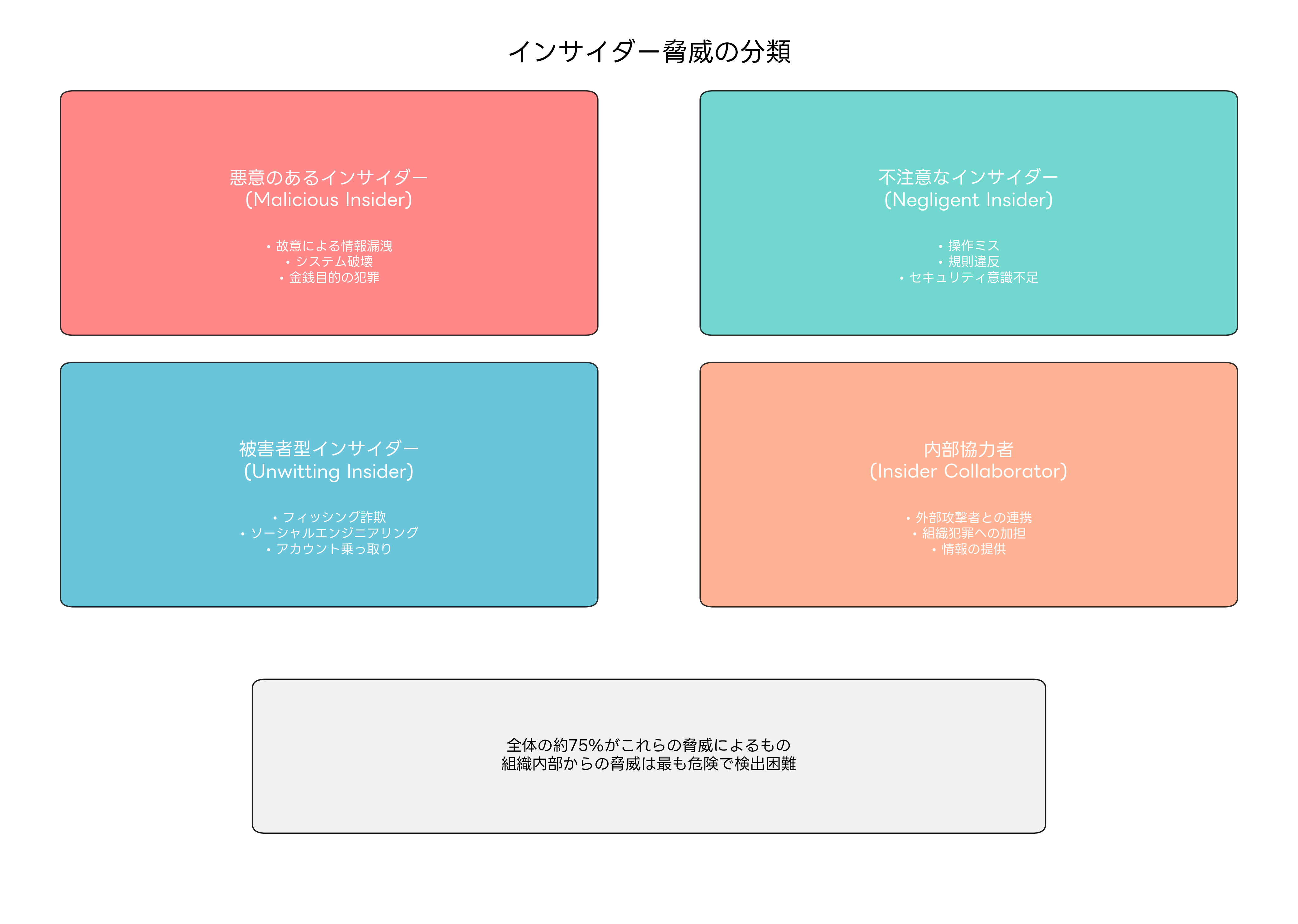

インサイダー脅威の現状と統計

近年の調査によると、インサイダー脅威による情報セキュリティインシデントは年々増加傾向にあります。全体のセキュリティインシデントの約75%が何らかの形でインサイダーの関与があるとされており、その経済的損失は深刻な規模に達しています。特に、データ漏洩による被害の約60%がインサイダーによるものとされ、外部攻撃者による被害を上回っています。

業界別に見ると、金融業界が最も高い平均被害額を記録しており、一件あたり約45.6百万円の損失が発生しています。これは、金融機関が扱う情報の機密性と価値の高さを反映した結果です。IT業界、製造業、医療業界、政府機関がそれに続き、それぞれ独自のリスク要因を抱えています。業界特化型セキュリティソリューションの導入により、各業界固有のリスクに対応することが重要です。

インサイダー脅威の検出には平均して数ヶ月から1年以上の時間を要することが多く、この長期間の検出遅れが被害を拡大させる主要因となっています。自動化された監視システムやログ分析により検出される場合は比較的早期に発見されますが、偶然の発見や監査による発見では数ヶ月以上かかることが珍しくありません。

発生件数の推移を見ると、2019年から2023年にかけて約2倍以上の増加を示しており、リモートワークの普及やデジタル化の進展がこの傾向を加速させています。リモートワークセキュリティソリューションの重要性が高まっている背景がここにあります。

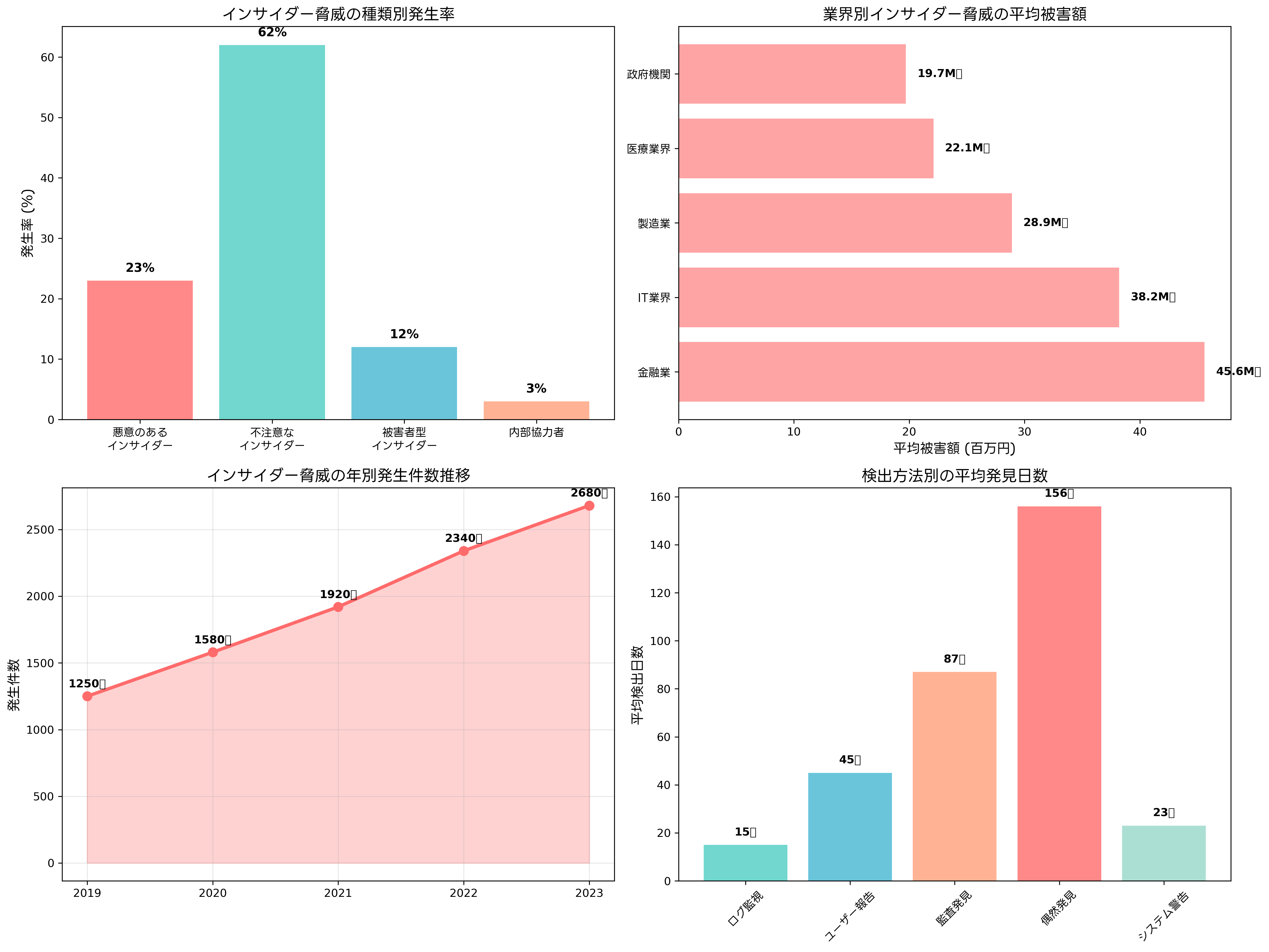

インサイダー脅威の対策フレームワーク

効果的なインサイダー脅威対策には、人的、技術的、物理的、管理的、法的な5つの要素を統合したアプローチが必要です。これらの要素は相互に補完し合い、多層防御の考え方に基づいて実装されます。

人的対策では、従業員の採用時における背景調査、定期的なセキュリティ教育、メンタルヘルスケアなどが重要です。特に、重要な職位に就く従業員については、より詳細な背景調査を実施し、定期的な信頼性評価を行います。また、職場でのストレスや不満が不正行為の動機となることが多いため、従業員満足度調査ツールを活用した組織風土の改善も重要な要素です。

技術的対策としては、アクセス制御の強化、ユーザー行動分析(UBA)、データ損失防止(DLP)システムの導入が核となります。最小権限の原則に基づき、従業員には業務遂行に必要最小限のアクセス権限のみを付与し、定期的な権限の見直しを実施します。統合アクセス管理システムにより、一元的な権限管理を実現できます。

ユーザー行動分析では、機械学習技術を活用して従業員の通常の行動パターンを学習し、異常な行動を検出します。例えば、通常よりも大量のデータにアクセスしたり、業務時間外に機密情報にアクセスしたりする行為を自動的に検出し、アラートを発出します。AI搭載行動分析システムの導入により、高度な異常検知が可能になります。

物理的対策では、オフィスへの入退室管理、監視カメラシステム、クリーンデスクポリシーの実施などが含まれます。特に、機密エリアへのアクセスには生体認証や多要素認証を実装し、すべてのアクセスを記録・監視します。高性能監視カメラシステムと生体認証システムの組み合わせにより、物理的なセキュリティを強化できます。

管理的対策には、明確なセキュリティポリシーの策定、定期的な監査の実施、インシデント対応計画の整備が含まれます。ポリシーは定期的に見直され、最新の脅威情報と法規制に対応するよう更新される必要があります。セキュリティポリシー管理プラットフォームを活用することで、効率的なポリシー管理が可能になります。

法的対策では、雇用契約における守秘義務条項、競業避止契約、退職時の情報返却義務などを明確に定めます。また、情報漏洩が発生した場合の法的措置についても事前に準備しておくことが重要です。企業法務支援システムにより、法的リスクの管理を効率化できます。

警告指標の識別と早期検知

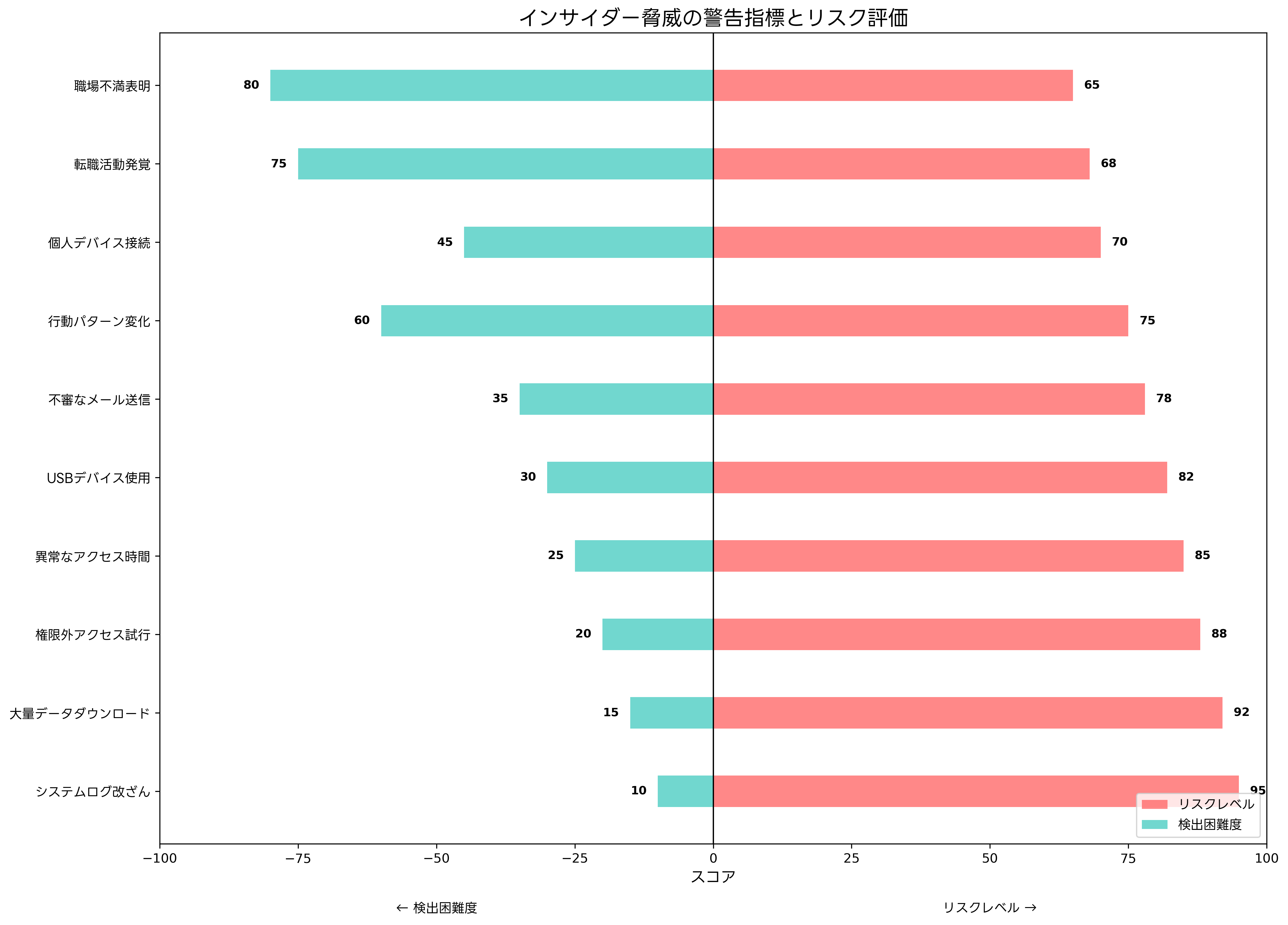

インサイダー脅威の早期発見には、行動上の警告指標を適切に識別し、監視することが重要です。これらの指標は、技術的なものと人的なものに大別され、複数の指標が組み合わさることで脅威のリスクレベルが判断されます。

技術的な警告指標には、異常なアクセス時間、大量データのダウンロード、権限外システムへのアクセス試行、USBデバイスの頻繁な使用、システムログの改ざん試行などがあります。これらの行動は通常の業務パターンから逸脱しており、自動監視システムにより検出可能です。ログ分析・監視システムを導入することで、リアルタイムでの異常検知が可能になります。

特に重要なのは、システムログの改ざん試行です。これは悪意のあるインサイダーが自分の行為の痕跡を隠そうとする明確な兆候であり、最高レベルの警告指標として扱われます。ログの完全性を保護するため、改ざん検知機能付きログ管理システムの導入が推奨されます。

人的な警告指標には、職場での不満表明、同僚との関係悪化、転職活動の発覚、経済的困窮の兆候、行動パターンの急激な変化などがあります。これらの指標は直接的にはセキュリティシステムでは検出できないため、管理者や同僚による観察と報告が重要になります。従業員コミュニケーション支援ツールを活用して、職場でのコミュニケーションを活性化し、早期の問題発見につなげることができます。

行動パターンの変化は特に注意深く監視すべき指標です。通常は協調的だった従業員が急に非協力的になったり、残業を避けるようになったりする変化は、内部での不正行為の兆候である可能性があります。このような変化を客観的に評価するため、人事データ分析ツールの活用が有効です。

インサイダー脅威の影響分析

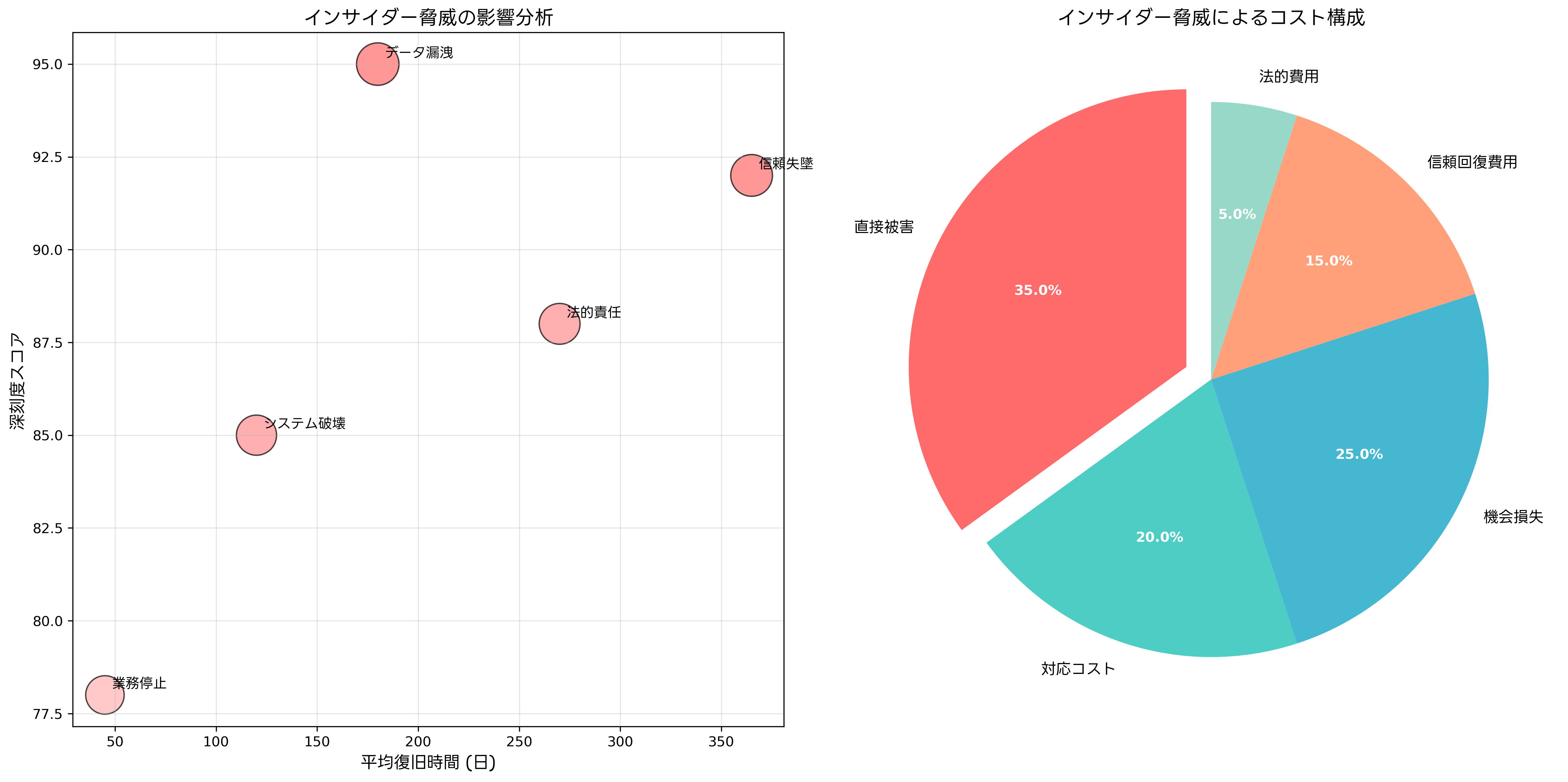

インサイダー脅威による被害は、直接的な経済損失だけでなく、組織の信頼性や競争力に長期的な影響を与えます。被害の種類と深刻度を正確に理解することは、適切な対策投資を行う上で重要です。

データ漏洩は最も深刻度の高い被害として位置づけられています。顧客の個人情報、企業の機密情報、技術仕様などが外部に流出することで、企業は法的責任を負い、信頼失墜による長期的な経済損失を被ります。復旧までに平均180日を要し、その間の機会損失は計り知れません。データ漏洩対策ソリューションの導入により、このようなリスクを最小化できます。

システム破壊による被害も深刻で、平均120日の復旧期間を要します。悪意のあるインサイダーによるデータベースの削除、システムファイルの改ざん、バックアップの破壊などにより、業務継続に重大な支障をきたします。システムバックアップ・災害復旧ソリューションの実装により、迅速な復旧が可能になります。

業務停止は比較的短期間で復旧可能ですが、その間の経済損失は大きく、特に製造業やサービス業では顧客への影響が直接的に表れます。冗長システムの構築や業務継続管理システムの導入により、業務停止のリスクを軽減できます。

信頼失墜による影響は最も回復に時間を要し、平均365日以上の期間が必要とされています。一度失った顧客や取引先の信頼を回復するには、継続的な努力と投資が必要です。レピュテーションマネジメントツールを活用して、組織の評判管理を体系的に行うことが重要です。

法的責任による影響には、規制当局からの制裁金、民事訴訟による損害賠償、法的手続きに要する費用などが含まれます。特に、個人情報保護法やGDPRなどの規制の厳格化により、法的リスクは年々高まっています。コンプライアンス管理システムにより、法規制への適切な対応を確保できます。

応用情報技術者試験での出題傾向

応用情報技術者試験において、インサイダー脅威は情報セキュリティマネジメントの重要なトピックとして頻繁に出題されています。特に、脅威の分類、対策の体系、検知手法、インシデント対応などの観点から問題が作成される傾向があります。

午前問題では、インサイダー脅威の定義や分類に関する基本的な知識を問う問題が多く出題されます。例えば、「悪意のないインサイダーによる情報漏洩を防ぐために最も効果的な対策はどれか」といった選択問題や、「インサイダー脅威の早期発見に有効な技術はどれか」といった問題が典型的です。

午後問題では、より実践的なケーススタディが出題されます。企業でのインサイダー脅威インシデントを想定し、原因分析、対策の立案、再発防止策の検討などを求める問題が多く見られます。また、リスクアセスメントの手法や、組織全体でのセキュリティ戦略におけるインサイダー脅威対策の位置づけについても問われます。

試験対策としては、応用情報技術者試験対策書籍での理論学習に加えて、実際の企業事例や最新のセキュリティインシデント情報を収集することが重要です。情報セキュリティ専門書を通じて、理論と実践の両面から理解を深めることが推奨されます。

また、セキュリティ関連資格対策教材を活用して、幅広いセキュリティ知識を身につけることで、インサイダー脅威を含む包括的なセキュリティ理解が可能になります。

最新技術との関連性

人工知能と機械学習技術の進歩により、インサイダー脅威の検知能力は大幅に向上しています。従来の規則ベースの監視システムでは検出困難だった微細な行動変化や複合的な異常パターンも、AI技術により識別可能になりました。

ユーザー・エンティティ行動分析(UEBA)システムは、機械学習アルゴリズムを使用して各従業員の正常な行動パターンを学習し、異常な行動を自動的に検出します。[AI搭載UEBA システム](https://www.amazon.co.jp/s?k=AI搭載UEBA システム&tag=amazon-product-items-22)の導入により、従来では見逃されていた微細な異常も検知できるようになりました。

ゼロトラストアーキテクチャの採用により、内部ネットワークであっても全てのアクセスを検証するアプローチが主流になっています。このモデルでは、インサイダーであっても継続的な認証と認可が要求され、異常な行動は即座に検出・遮断されます。ゼロトラストセキュリティプラットフォームにより、包括的な内部脅威対策が実現できます。

クラウドセキュリティの分野では、クラウドアクセスセキュリティブローカー(CASB)がインサイダー脅威対策の重要なツールとなっています。クラウドサービスへのアクセスを監視し、不適切なデータ共有や異常なダウンロード行為を検出します。クラウドセキュリティ管理ツールの活用により、ハイブリッド環境でのセキュリティ管理が可能になります。

ブロックチェーン技術は、監査ログの改ざん防止に新たな可能性をもたらしています。分散台帳技術により、ログデータの完全性を保証し、インサイダーによる証拠隠滅を防ぐことができます。ブロックチェーンベースセキュリティソリューションにより、改ざん不可能な監査証跡を構築できます。

組織文化とインサイダー脅威

インサイダー脅威の効果的な対策には、技術的な手段だけでなく、組織文化の改善が重要な役割を果たします。従業員が組織に対して強いコミットメントを持ち、オープンなコミュニケーションが行われる職場環境では、インサイダー脅威のリスクが大幅に軽減されます。

心理的安全性の確保は、インサイダー脅威対策の基盤となります。従業員が問題や懸念を安心して報告できる環境を整備することで、潜在的な脅威を早期に発見できます。従業員エンゲージメント向上ツールを活用して、組織全体のコミュニケーション品質を向上させることが重要です。

透明性のある人事制度と公平な評価システムは、従業員の不満や不公平感を軽減し、悪意ある行為の動機を減らします。また、キャリア開発の機会を提供し、従業員の将来への希望を支援することで、組織への忠誠心を高めることができます。人事管理システムの導入により、公平で透明な人事運営が可能になります。

セキュリティ意識の向上には、継続的な教育とトレーニングが必要です。単発的な研修ではなく、日常業務に組み込まれた学習プログラムにより、従業員のセキュリティ意識を維持・向上させることができます。オンラインセキュリティ教育プラットフォームを活用して、効果的な継続教育を実施できます。

国際的な動向と規制対応

インサイダー脅威に対する国際的な関心は高まっており、各国で関連する法規制や業界標準が整備されています。企業は、事業展開する各国の規制要件を理解し、適切な対応を行う必要があります。

欧州のGDPR(一般データ保護規則)では、個人データの適切な管理と保護が義務づけられており、インサイダーによる不正アクセスや情報漏洩に対する厳格な対応が求められています。違反した場合の制裁金は重大で、企業の存続に関わる影響を与える可能性があります。GDPR対応支援ツールにより、規制要件への適切な対応が可能になります。

米国では、国防総省のサイバーセキュリティ成熟度モデル認証(CMMC)や、金融業界のサイバーセキュリティフレームワークなど、業界固有の要件が定められています。これらの要件では、インサイダー脅威対策が重要な評価項目として位置づけられています。業界規制対応ソリューションを活用して、複雑な規制要件への対応を効率化できます。

日本においても、個人情報保護法の強化やサイバーセキュリティ基本法の制定により、企業のセキュリティ対策への要求が高まっています。特に、重要インフラ事業者や上場企業では、より厳格なセキュリティ管理が求められています。日本の法規制対応ソリューションにより、国内規制への適切な対応が可能になります。

まとめ

インサイダー脅威は、現代の情報セキュリティにおいて最も深刻で複雑な課題の一つです。技術的な対策だけでなく、人的、管理的、法的な側面を含む包括的なアプローチが必要であり、組織全体での継続的な取り組みが求められます。

効果的なインサイダー脅威対策の実現には、最新の技術動向を理解し、適切なツールとソリューションを選択することが重要です。同時に、組織文化の改善と従業員のセキュリティ意識向上により、脅威の根本的な原因に対処することも欠かせません。

応用情報技術者としては、インサイダー脅威の本質を理解し、技術的な対策と組織的な対策の両面から総合的な解決策を提案できる能力が求められます。継続的な学習と実践により、変化する脅威環境に適応し、組織の情報資産を効果的に保護することができるでしょう。

今後も、人工知能、機械学習、ゼロトラストアーキテクチャなどの新技術の活用により、インサイダー脅威対策はさらに進化していくことが期待されます。これらの技術動向を注視し、組織のセキュリティ戦略に適切に反映させることで、より強固で効果的な防御体制を構築できるはずです。