現代のサイバーセキュリティにおいて、IPS(Intrusion Prevention System:侵入防止システム)は組織の情報資産を守る重要な防御システムとして位置づけられています。応用情報技術者試験でも頻出の重要なトピックであり、ネットワークセキュリティの基本から高度な脅威対策まで、幅広い知識が求められる分野です。

IPSは、ネットワークトラフィックをリアルタイムで監視し、悪意のある活動や異常な通信パターンを検出すると同時に、それらの脅威を即座にブロックする能力を持つセキュリティシステムです。従来の防御システムが事後対応的であったのに対し、IPSは予防的なアプローチを採用し、攻撃が成功する前に阻止することを目的としています。

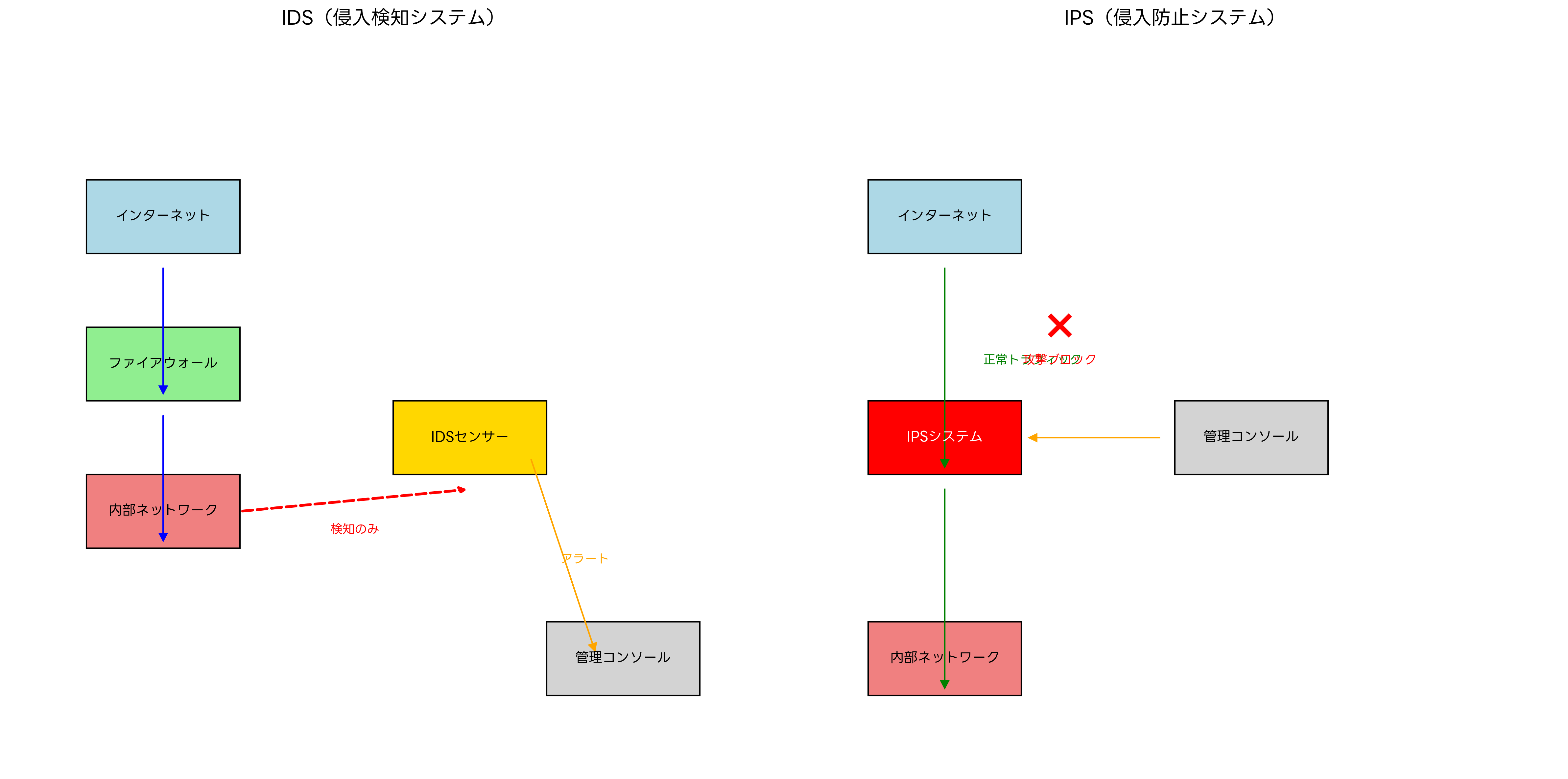

IDSとIPSの根本的な違い

IPSを理解するためには、まずIDS(Intrusion Detection System:侵入検知システム)との違いを明確にすることが重要です。この二つのシステムは似ているようで、その動作原理と役割には根本的な違いがあります。

IDSは「検知」に特化したシステムであり、ネットワークトラフィックや システムログを監視して異常を発見すると、管理者にアラートを送信します。しかし、IDSは検知することはできても、実際に攻撃を止める機能は持っていません。一方、IPSは「防止」機能を持ち、脅威を検知すると同時に、その通信をブロックしたり、接続を遮断したりして攻撃を阻止します。

この違いは、ネットワーク上の配置にも現れます。IDSはネットワークトラフィックのコピーを受け取って分析する「パッシブ」な配置が可能ですが、IPSはすべての通信が通過する経路上に「インライン」で配置される必要があります。そのため、IPSには高い処理性能と可用性が求められ、システム障害が発生すると通信が停止してしまうリスクがあります。

現代の企業では、高性能なIPSアプライアンスを導入することで、Gbps級の高速通信環境でも安定した脅威防御を実現しています。また、冗長化構成を構築するためのIPSクラスターシステムも重要な選択肢となっています。

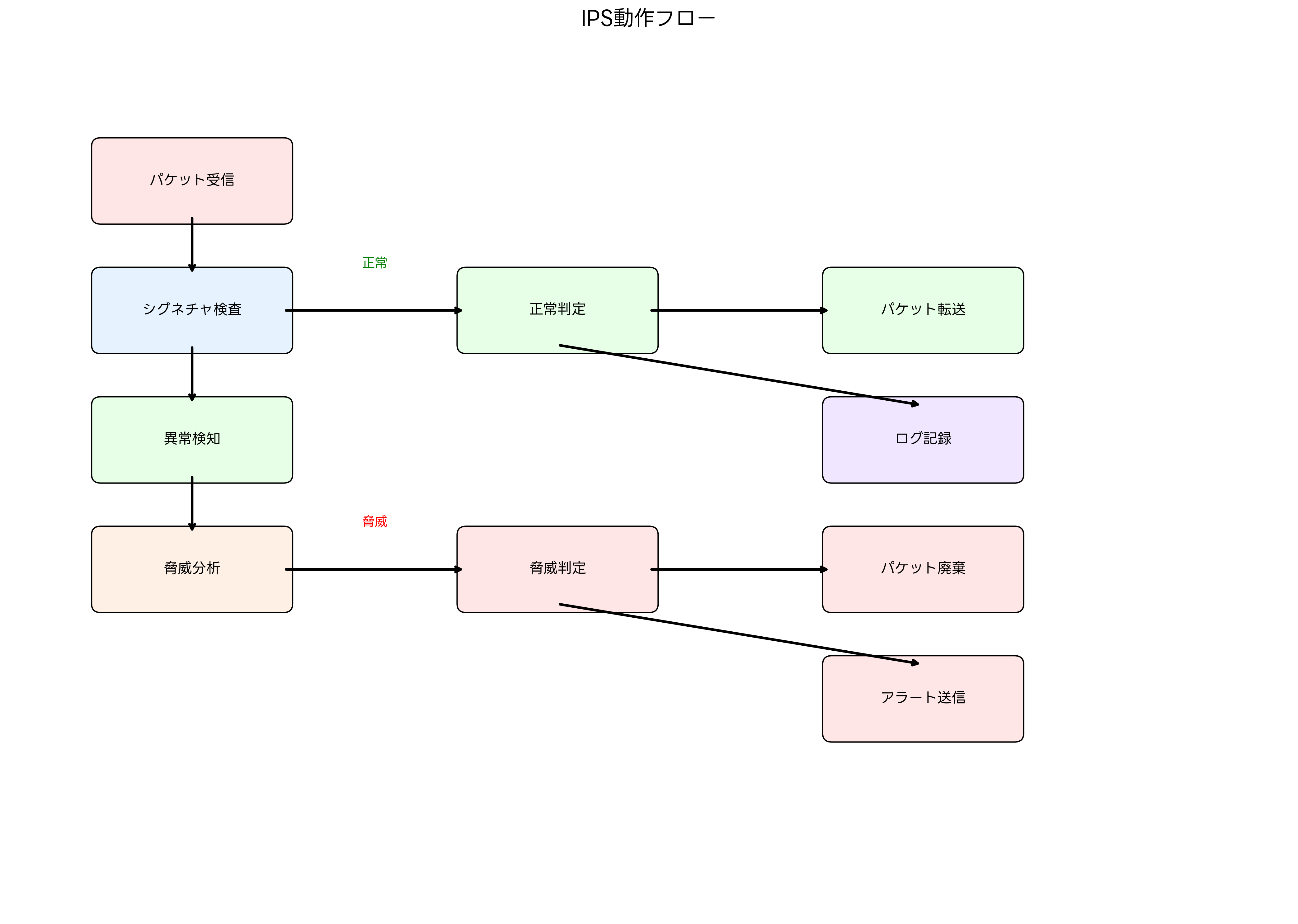

IPSの動作メカニズム

IPSの動作プロセスは、高度に最適化された複数の段階から構成されています。まず、ネットワークを流れるすべてのパケットが IPSシステムに到達すると、パケットの内容が詳細に分析されます。

最初の段階では、既知の攻撃パターンを記録したシグネチャデータベースとの照合が行われます。これは、ウイルス対策ソフトウェアがマルウェアの特徴的なコードパターンを検出するのと同様の仕組みです。現代のIPSシステムでは、数万から数十万のシグネチャを保持し、日々更新されています。

シグネチャマッチングに加えて、プロトコル異常検知も重要な機能です。TCP/IPプロトコルの仕様に違反した通信や、異常なパケットサイズ、不正なヘッダー情報などを検出します。これにより、新種の攻撃や、既知のシグネチャでは検出できない変種攻撃にも対応できます。

行動分析機能では、通常のネットワーク利用パターンからの逸脱を検出します。例えば、通常は昼間にしかアクセスしないシステムに深夜アクセスがあった場合や、普段より大量のデータ転送が発生した場合などを異常として検知します。この機能を効果的に活用するため、多くの企業ではAIを活用した行動分析ソリューションを導入しています。

脅威が検出された場合の対応方法は、設定されたポリシーに従って決定されます。単純なパケット廃棄から、通信セッションの終了、送信元IPアドレスの一時的ブロック、さらには動的なファイアウォールルールの追加まで、多様な対応が可能です。

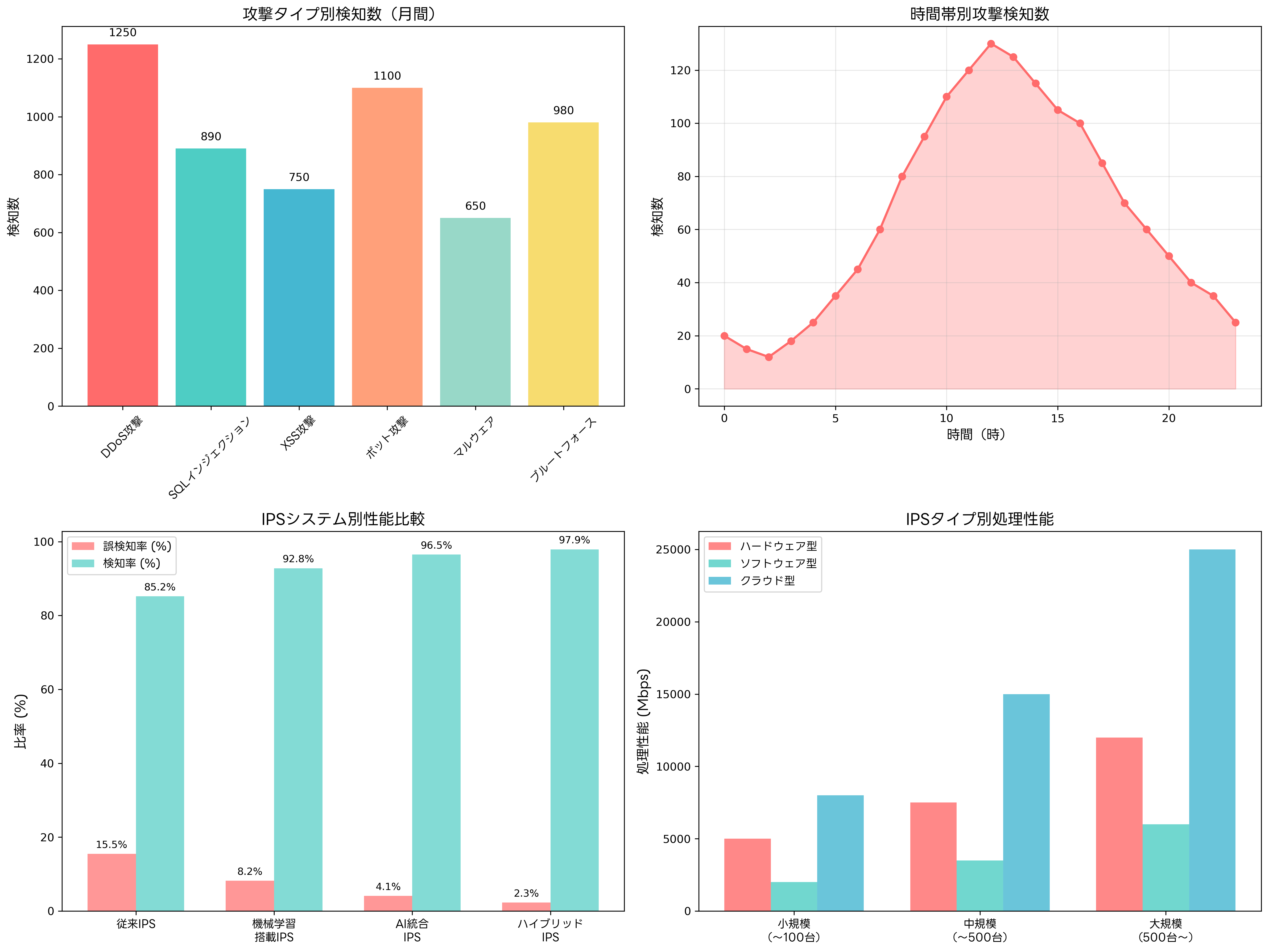

IPSが検知・防御する攻撃の種類

現代のIPSシステムは、幅広い攻撃手法に対応しています。最も一般的なのがDDoS(分散サービス拒否)攻撃です。大量のトラフィックによってシステムを麻痺させようとするこの攻撃に対し、IPSはトラフィック量の異常増加や、同一送信元からの大量アクセスを検知してブロックします。

SQLインジェクション攻撃は、Webアプリケーションの脆弱性を狙った代表的な攻撃です。IPSは、HTTPリクエストに含まれるSQL文の特徴的なパターンを検出し、データベースへの不正アクセスを防ぎます。同様に、クロスサイトスクリプティング(XSS)攻撃も、悪意のあるJavaScriptコードの挿入パターンを検知することで防御できます。

近年増加しているボット攻撃に対しても、IPSは効果的な防御を提供します。ボットネットによる自動化された攻撃は、人間の操作とは異なる特徴的なパターンを示すため、これを検出してブロックします。専用のボット対策ソリューションとの連携により、より高度な防御も可能です。

マルウェアの拡散を防ぐことも IPSの重要な役割です。メールの添付ファイルやWebダウンロードに含まれるマルウェアの特徴的なコードパターンを検出し、感染を未然に防ぎます。また、マルウェアがC&C(Command and Control)サーバーと通信しようとする際の通信パターンも検知できます。

ブルートフォース攻撃は、パスワードを総当たりで試行する攻撃手法です。IPSは、同一のアカウントに対する連続的なログイン試行を検知し、攻撃元をブロックします。これにより、パスワードが破られる前に攻撃を阻止できます。

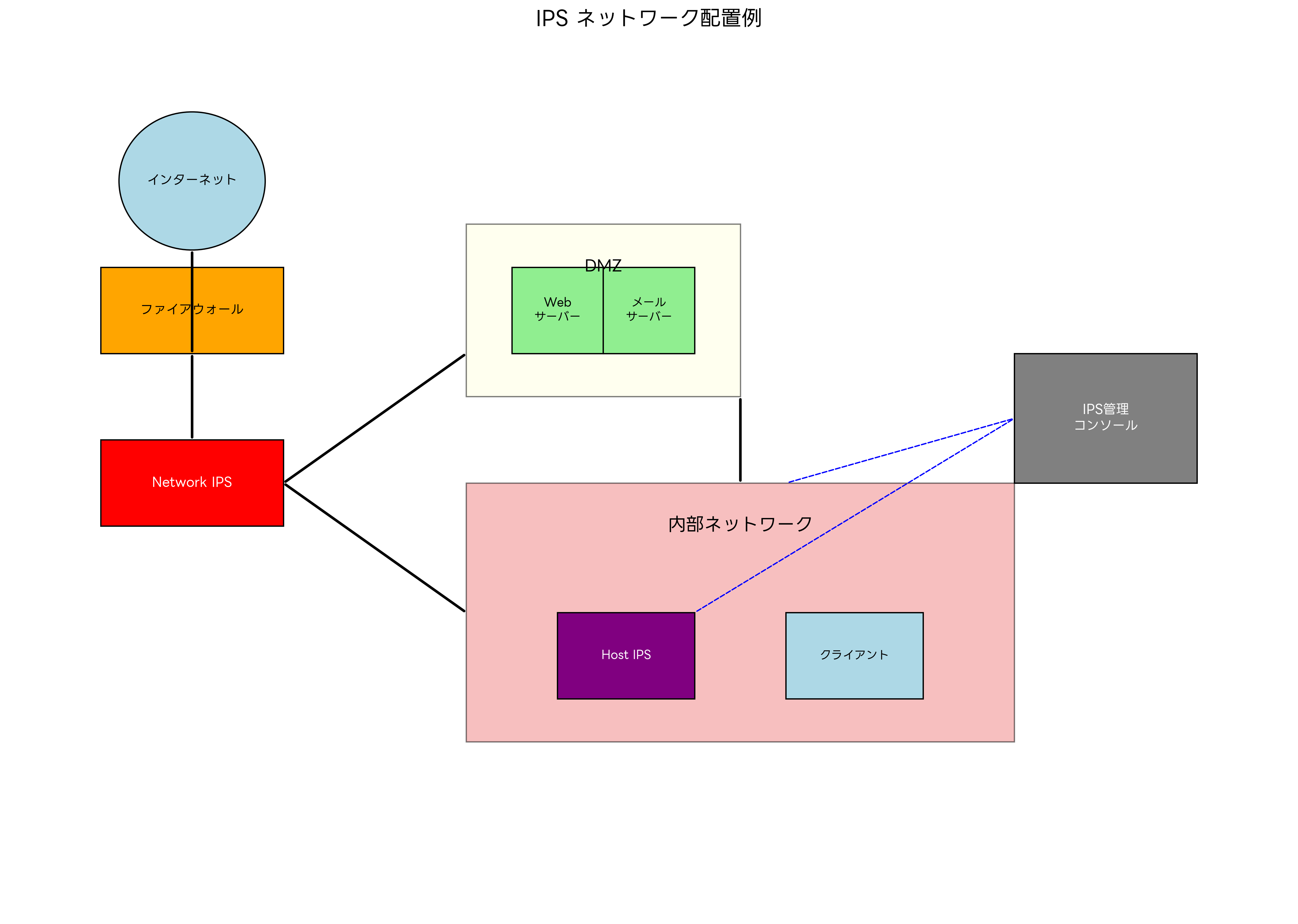

ネットワークアーキテクチャにおけるIPSの配置戦略

効果的なセキュリティを実現するためには、IPSを適切な位置に配置することが重要です。一般的に、IPSはネットワークの境界部分と内部ネットワークの両方に配置されます。

境界部分では、Network-based IPS(NIPS)が外部からの攻撃を第一線で防御します。インターネットと内部ネットワークの間、通常はファイアウォールの直後に配置され、すべての外部通信を監視します。この配置により、外部からの攻撃の大部分を入口で阻止できます。

DMZ(DeMilitarized Zone:非武装地帯)には、Webサーバーやメールサーバーなどの公開サーバーが配置されますが、これらのサーバーを保護するためにもIPSが必要です。DMZ内のIPSは、公開サーバーへの攻撃を専門的に監視し、Webアプリケーション攻撃やメールベースの攻撃を防御します。

内部ネットワークには、Host-based IPS(HIPS)を配置します。これは個々のサーバーやクライアントにインストールされるソフトウェア型のIPSで、そのホスト固有の脅威を監視します。境界防御を突破した攻撃や、内部からの不正な活動を検出する重要な役割を果たします。

セグメント間の通信を監視するため、重要なネットワークセグメントの境界にもIPSを配置します。例えば、本社と支社を結ぶWAN接続、サーバーセグメントとクライアントセグメントの間などです。このような配置により、攻撃の水平展開を防ぐことができます。

現代の企業では、これらの物理的なIPSに加えて、仮想化環境専用のIPSソリューションやクラウド環境でのIPSサービスも活用されています。特に、ハイブリッドクラウド環境では、オンプレミスとクラウドの両方を保護する統合IPSソリューションが重要です。

IPSの種類と特徴

IPSには、その実装方法や配置場所によって複数の種類があります。Network-based IPS(NIPS)は最も一般的な形態で、ネットワーク上を流れるトラフィックを監視します。ハードウェアアプライアンスとして提供されることが多く、高い処理性能を持ちます。

Host-based IPS(HIPS)は、個々のコンピューターにインストールされるソフトウェアです。そのホストに特化した監視を行うため、ネットワークベースでは検出できないファイルシステムの変更や、メモリ上での不正な活動も検出できます。エンドポイントセキュリティソリューションの一部として提供されることが多くなっています。

Wireless IPS(WIPS)は、無線LANネットワークに特化したIPSです。不正なアクセスポイントの検出、無線通信の盗聴防止、DoS攻撃の防御などを行います。モバイルワークの普及により、企業向けWIPSソリューションの重要性が高まっています。

Application-based IPS(AIPS)は、特定のアプリケーションに特化したIPSです。例えば、Webアプリケーション専用のIPSは、SQLインジェクションやクロスサイトスクリプティングなど、Webアプリケーション固有の攻撃に特化した防御を提供します。

クラウド環境の普及に伴い、Cloud-based IPSも登場しています。これは、クラウド上で提供されるIPSサービスで、オンプレミスの設備投資を必要とせず、スケーラビリティに優れています。主要クラウドプロバイダーのIPSサービスを活用することで、迅速なセキュリティ強化が可能です。

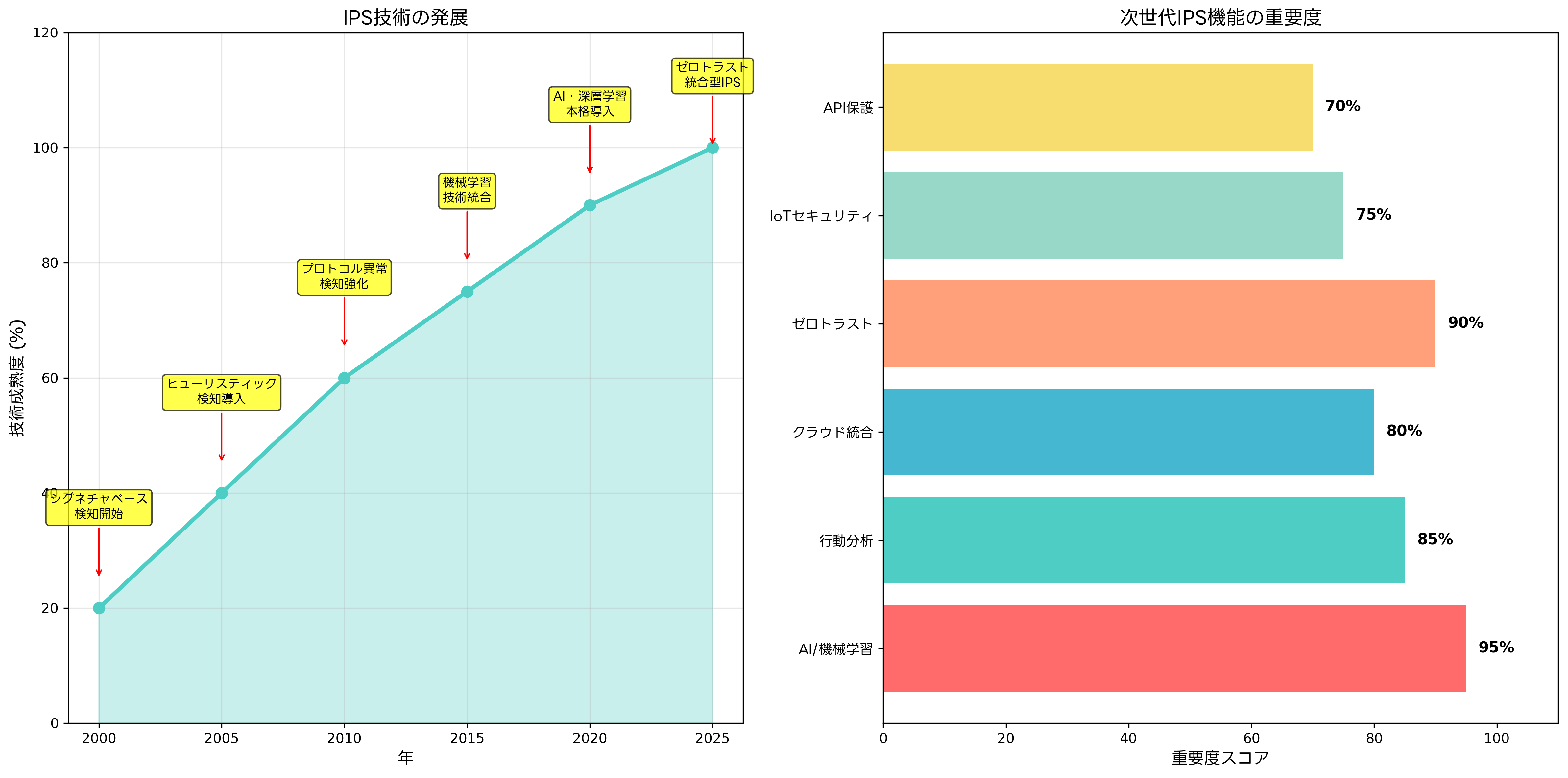

最新技術の統合と次世代IPS

人工知能と機械学習の発達により、IPSの能力は大幅に向上しています。従来のシグネチャベースの検知では、既知の攻撃パターンにしか対応できませんでしたが、機械学習を活用することで、未知の攻撃や変種攻撃も検出できるようになりました。

ディープラーニング技術を活用したIPSは、大量のネットワークトラフィックから正常と異常のパターンを学習し、微細な変化も検出できます。これにより、従来のシグネチャでは検出が困難だった高度持続的脅威(APT)攻撃にも対応可能です。AI搭載型次世代IPSシステムは、このような先進技術を実装しています。

行動分析機能も大幅に向上しています。ユーザーの通常の行動パターンを学習し、異常な活動を検出する能力は、内部脅威の検出に特に有効です。例えば、通常と異なる時間帯のアクセス、大量のファイルダウンロード、機密データへの異常なアクセスなどを検知できます。

ゼロトラストアーキテクチャとの統合も重要なトレンドです。従来の境界防御モデルから、すべての通信を検証するゼロトラストモデルへの移行に伴い、IPSもより細かな制御と監視を提供するよう進化しています。ゼロトラスト対応IPSソリューションは、このような要求に応えるものです。

IoT(Internet of Things)デバイスの普及により、これらのデバイスを保護する専用の機能も重要になっています。IoTデバイス専用のIPSは、デバイスの限られた処理能力を考慮した軽量な実装と、IoT特有の通信パターンを理解した監視機能を提供します。

運用管理と性能最適化

IPSを効果的に運用するためには、適切な管理と継続的な最適化が必要です。誤検知(False Positive)の削減は、運用上の重要な課題です。正常な通信を攻撃として誤判定すると、業務に支障をきたします。一方で、攻撃を見逃す誤検知漏れ(False Negative)も深刻な問題です。

シグネチャの管理は日常的な作業です。新しい脅威に対応するため、シグネチャは定期的に更新される必要があります。多くのIPSベンダーは、自動シグネチャ更新サービスを提供しており、最新の脅威情報を迅速にシステムに反映できます。

パフォーマンス監視も重要です。IPSがネットワーク通信の遅延を引き起こしたり、処理能力の限界に達したりすると、業務に影響を与えます。IPSパフォーマンス監視ツールを使用して、システムの負荷状況を継続的に監視し、必要に応じて設定の調整やハードウェアの増強を行います。

ログ管理とレポーティングも運用の重要な側面です。IPSが検出した攻撃や異常な活動は、すべてログとして記録されます。これらのログを分析することで、攻撃の傾向を把握し、セキュリティ対策の改善につなげられます。統合ログ管理システムと連携することで、効率的なログ分析が可能です。

応用情報技術者試験での出題傾向

応用情報技術者試験においては、IPSに関する問題が情報セキュリティ分野で頻繁に出題されています。特に、IPSとIDSの違い、IPSの動作原理、ネットワーク配置に関する理解が重要です。

午前問題では、IPSの基本的な仕組みや特徴に関する選択問題が出題されます。例えば、「IPSの説明として最も適切なものはどれか」といった形式で、IPSの定義や機能について問われます。また、「ネットワーク型IPSの配置場所として最も適切なものはどれか」といった、技術的な理解を問う問題も頻出です。

午後問題では、より実践的なシナリオでのIPSの活用方法が問われます。企業のネットワークセキュリティ設計における IPSの役割、セキュリティインシデント対応でのIPS活用、コスト効果を考慮したIPSソリューションの選択など、実務的な判断力が評価されます。

試験対策としては、応用情報技術者試験のセキュリティ分野専門書での学習に加え、ネットワークセキュリティの実践的な参考書で知識を深めることが効果的です。また、セキュリティ専門の問題集を活用して、様々な出題パターンに慣れることも重要です。

実装事例とベストプラクティス

実際の企業環境でIPSを導入する際には、段階的なアプローチが推奨されます。最初は検出モードで運用し、誤検知の状況を確認してからブロック機能を有効にします。この段階では、IPS評価用ツールを使用して、システムの挙動を詳細に分析します。

大規模な環境では、複数のIPSを連携させるクラスター構成が一般的です。負荷分散と冗長性を同時に実現し、単一障害点を排除できます。高可用性IPSクラスターシステムは、このような要求に対応するソリューションです。

中小企業では、コスト効率を重視したIPSソリューションが重要です。中小企業向けIPSアプライアンスは、基本的な機能を手頃な価格で提供し、専門的な管理知識がなくても運用できるよう設計されています。

クラウド環境では、従来のハードウェア型IPSでは対応が困難な場合があります。クラウドネイティブIPSソリューションは、仮想化環境やコンテナ環境に最適化されており、動的なスケーリングにも対応できます。

IPSの限界と補完技術

IPSは強力なセキュリティツールですが、完璧ではありません。暗号化された通信の内容は検査できないため、HTTPS通信内に隠された攻撃は検出が困難です。この問題に対処するため、SSL/TLS復号化機能付きIPSシステムが開発されています。

高度な攻撃者は、IPSの検知を回避する技術も使用します。攻撃パターンを分散させたり、時間をかけて段階的に攻撃を実行したりすることで、検知を回避しようとします。このような攻撃に対抗するため、長期間の活動パターンを分析するSIEMシステムとの連携が重要です。

内部脅威に対するIPSの能力にも限界があります。正当な権限を持つユーザーによる不正な活動は、通常の業務活動との区別が困難です。この問題には、内部脅威対策専用ソリューションとの組み合わせが効果的です。

新興技術への対応

5G通信の普及により、IPSにも新たな課題が生まれています。5Gの超高速・低遅延特性により、従来のIPSでは処理が追いつかない可能性があります。5G対応高速IPSシステムは、このような新しい通信環境に対応するよう設計されています。

エッジコンピューティング環境では、分散されたエッジノードを保護するため、軽量で効率的なIPSが必要です。エッジコンピューティング専用IPSソリューションは、限られたリソースでも効果的な保護を提供します。

量子コンピューティングの発展は、現在の暗号化技術に脅威をもたらしますが、同時にIPSの能力向上にも寄与する可能性があります。量子技術を活用した次世代暗号化対応IPSシステムの研究開発も進められています。

法規制とコンプライアンス

多くの業界でセキュリティ規制が強化される中、IPSは規制遵守の重要なツールとなっています。金融業界のISO 27001、医療業界のHIPAA、製造業のNIST フレームワークなど、各種規制の要求事項を満たすため、規制対応IPSソリューションが提供されています。

個人情報保護法やGDPRなどのプライバシー規制においても、IPSは重要な役割を果たします。個人データの不正な外部送信を検出・防止し、プライバシー侵害を防ぐことができます。プライバシー保護対応IPSシステムは、このような要求に特化した機能を提供します。

将来展望と技術トレンド

IPSの将来は、人工知能のさらなる進歩と密接に関連しています。自律的に学習し、新しい脅威パターンを自動的に識別できる IPSシステムの開発が進んでいます。これにより、人間の介入を最小限に抑えた、完全自動化された脅威防御が実現される可能性があります。

クラウドとエッジの融合により、分散型IPSアーキテクチャも発展しています。クラウドの処理能力とエッジの低遅延性を組み合わせ、最適な場所で最適なセキュリティ処理を実行するハイブリッド型IPSの実用化が期待されています。

量子コンピューティングの実用化に備えた、量子耐性IPSシステムの研究も始まっています。現在の暗号化技術が無効になる可能性に備え、新しい防御技術の開発が急務となっています。

まとめ

IPS(Intrusion Prevention System)は、現代のサイバーセキュリティにおいて不可欠なコンポーネントです。単なる攻撃検知にとどまらず、リアルタイムでの脅威防御を実現することで、組織の情報資産を効果的に保護します。

応用情報技術者試験においても重要なトピックであり、IPSの動作原理、配置方法、種類と特徴、運用管理など、幅広い知識が求められます。理論的な理解に加えて、実際のネットワーク環境での適用方法を理解することが重要です。

技術の進歩とともに、IPSも進化を続けています。人工知能、機械学習、クラウド技術などの最新技術を取り入れることで、従来では対応が困難だった高度な脅威にも対応可能になっています。組織のセキュリティ戦略において、IPSは引き続き中核的な役割を果たし続けるでしょう。

継続的な学習と技術の更新により、変化する脅威環境に対応できるIPSシステムの構築と運用を実現することが、現代の情報セキュリティ専門家に求められる重要なスキルです。