情報セキュリティマネジメントシステム(ISMS:Information Security Management System)は、組織が情報セキュリティを体系的かつ継続的に管理するためのフレームワークです。現代の企業では、デジタル化の進展とともにサイバー脅威が高度化し、単発的なセキュリティ対策では不十分となっています。ISMSは、このような課題に対応するため、組織全体でのセキュリティガバナンスを確立し、リスクベースのアプローチによって情報資産を保護する包括的な管理システムです。

応用情報技術者試験においても、ISMSは重要な出題分野として位置づけられており、特にISO27001やJIS Q 27001などの国際標準に基づく知識が求められます。本記事では、ISMSの基本概念から実装まで、体系的に解説していきます。

ISMSの基本概念と目的

情報セキュリティマネジメントシステム(Information Security Management System)は、組織が情報セキュリティを管理するための体系的なアプローチです。ISMSの主要な目的は、組織の情報資産を識別し、適切なセキュリティ対策を計画・実装・監視・改善することで、情報の機密性、完全性、可用性を継続的に保護することです。

ISMSの特徴は、単なる技術的なセキュリティ対策にとどまらず、経営レベルでの戦略的な取り組みとして位置づけられる点にあります。経営陣のコミットメント、明確な方針と目標の設定、リスクベースのアプローチ、継続的な改善活動などが組み込まれており、組織全体でセキュリティ文化を醸成することを目指します。

現代の企業では、統合セキュリティ管理プラットフォームを活用して、ISMSの運用を効率化しています。これらのツールにより、リスクアセスメント、統制の実装状況の監視、インシデント管理、コンプライアンス報告などを一元的に管理できます。

ISMSの導入により、組織は以下のような利益を得ることができます。セキュリティインシデントの発生頻度と影響の削減、法規制への適合性の確保、顧客や取引先からの信頼向上、セキュリティ投資の最適化、従業員のセキュリティ意識の向上などです。特に、リスク管理ソフトウェアを併用することで、定量的なリスク評価と対策効果の測定が可能になります。

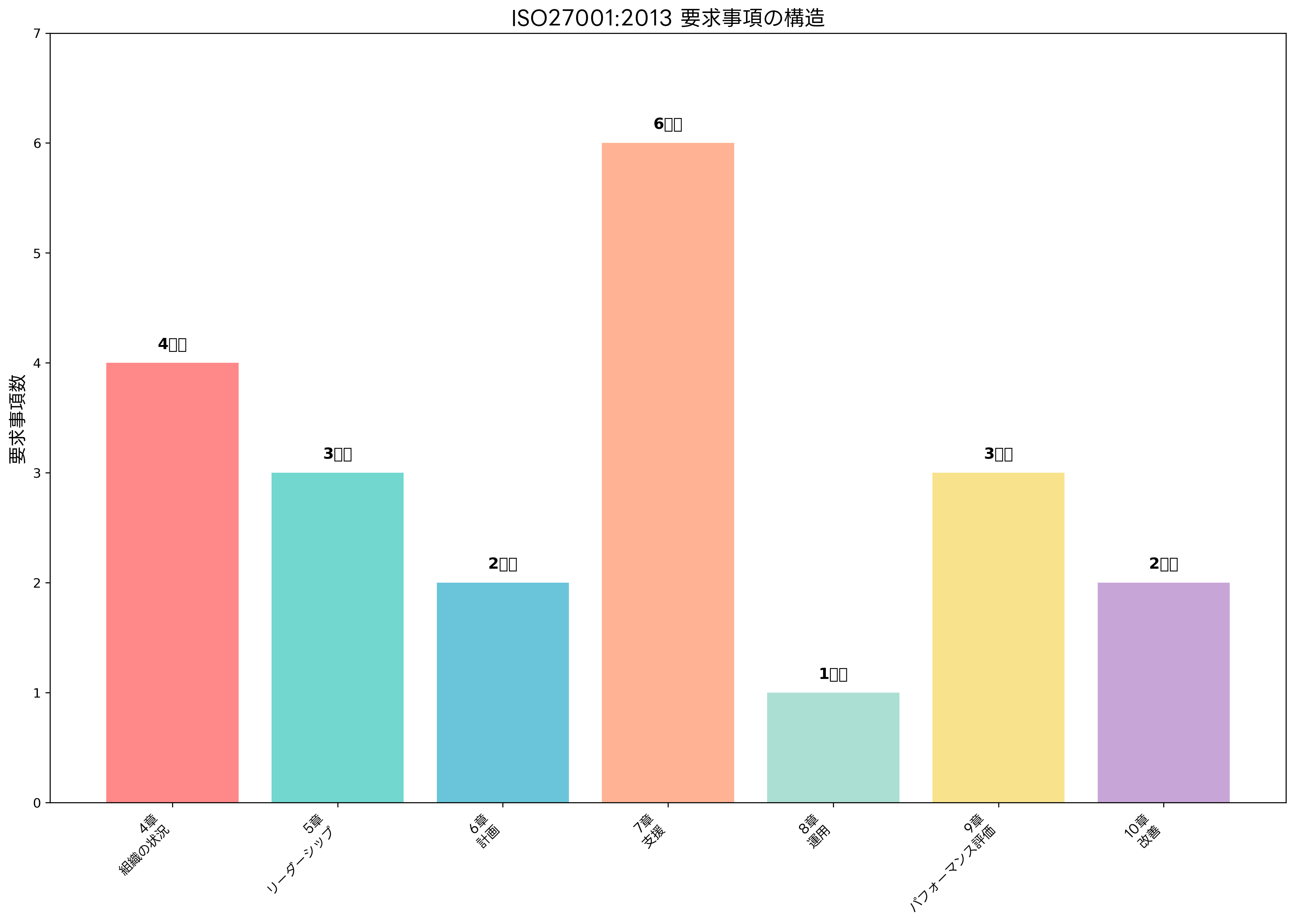

ISO27001とJIS Q 27001の要求事項

ISO27001は、ISMSに関する国際標準規格であり、世界中で広く採用されています。日本では、これをJIS Q 27001として国内標準化しており、両者の内容はほぼ同等です。これらの規格は、ISMSの要求事項を明確に定義し、第三者認証の基準となっています。

ISO27001の構造は、ハイレベル構造(HLS)と呼ばれる共通の枠組みに基づいており、他のマネジメントシステム規格との統合が容易になっています。第4章から第10章までの要求事項は、組織の状況の理解、リーダーシップの発揮、計画の策定、支援体制の構築、運用の実施、パフォーマンスの評価、継続的な改善という一連の流れを形成しています。

第4章「組織の状況」では、組織の内外の課題を理解し、利害関係者のニーズと期待を把握することが求められます。この段階では、ステークホルダー分析ツールや環境分析ソフトウェアを活用して、組織を取り巻く状況を体系的に整理します。

第5章「リーダーシップ」では、トップマネジメントのコミットメントと情報セキュリティ方針の確立が重要なポイントです。経営層は、ISMSの重要性を組織全体に浸透させ、必要な資源を提供する責任があります。効果的なコミュニケーションのため、経営ダッシュボードシステムを導入し、セキュリティ指標の可視化を図る組織も増えています。

第6章「計画」では、リスクアセスメント、リスク対応、情報セキュリティ目的の設定、変更の計画などが含まれます。特にリスクアセスメントは、ISMSの中核となるプロセスであり、リスクアセスメントツールを使用して体系的にリスクを識別、分析、評価します。

第7章「支援」では、資源、力量、認識、コミュニケーション、文書化された情報の管理について規定されています。従業員の能力開発には、情報セキュリティ教育プラットフォームを活用し、継続的な学習機会を提供することが効果的です。

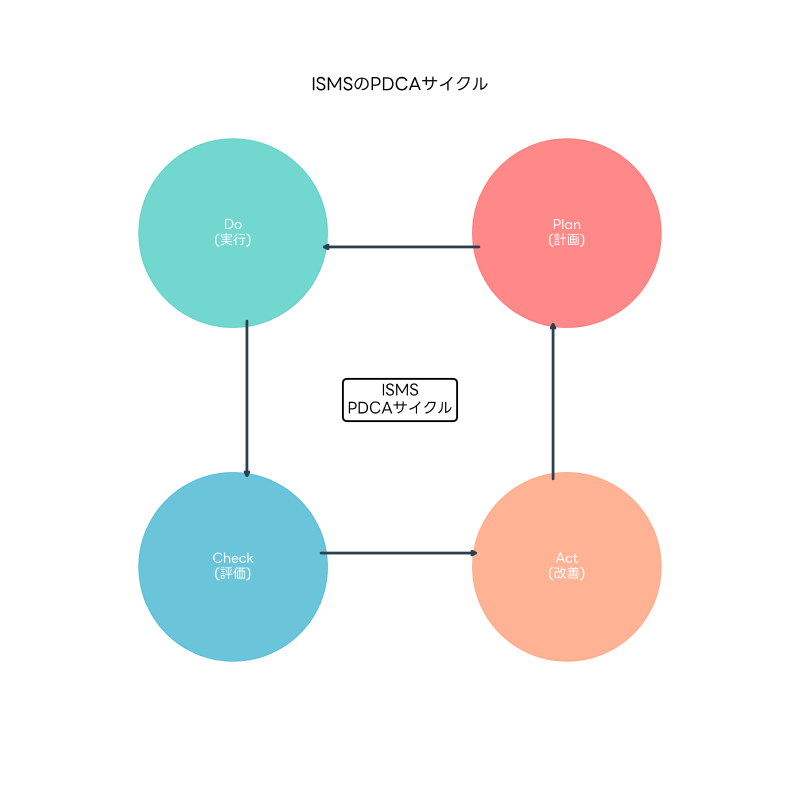

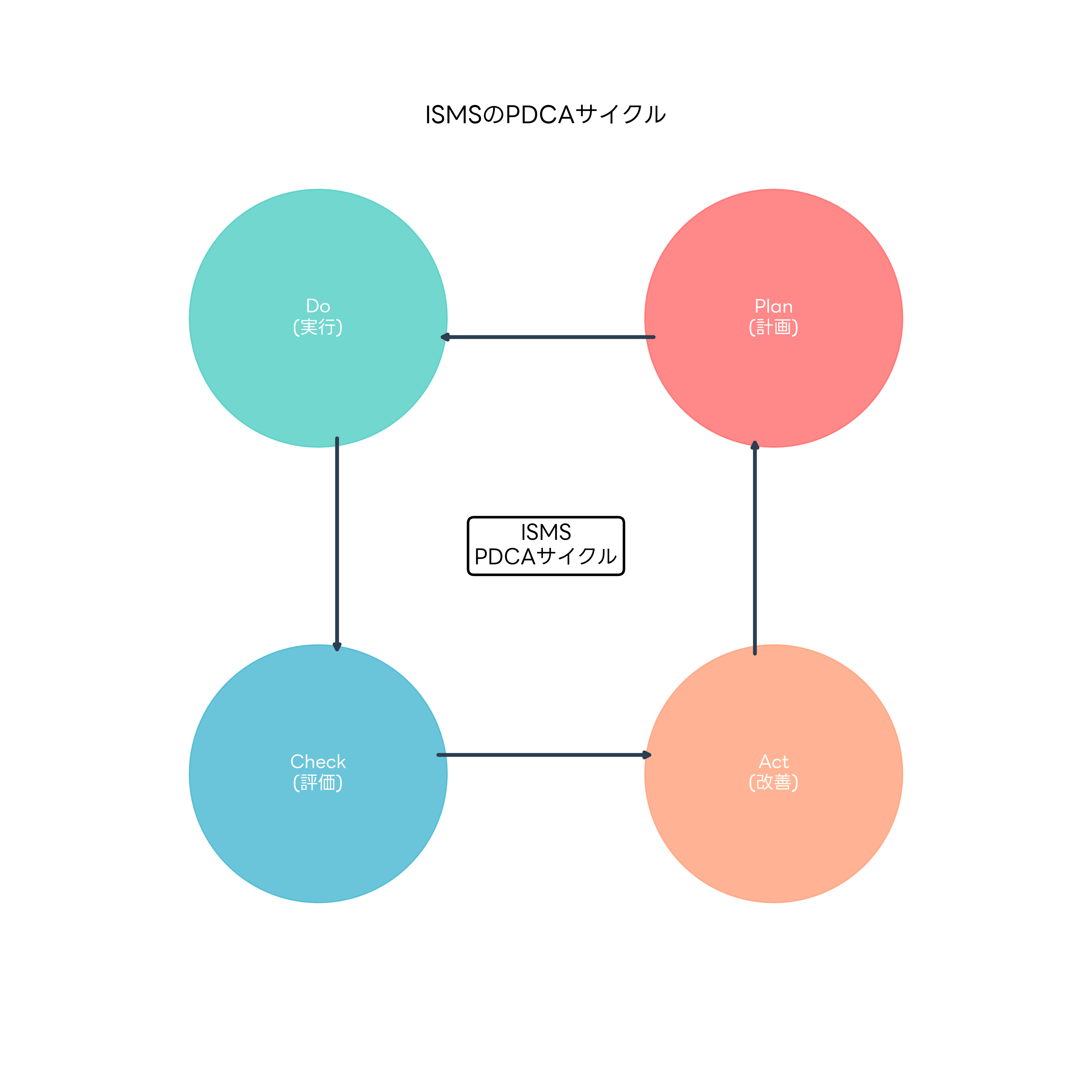

PDCAサイクルによる継続的改善

ISMSの運用において、PDCAサイクル(Plan-Do-Check-Act)は中核的な概念です。このサイクルにより、組織は計画的にセキュリティ対策を実施し、その効果を継続的に評価・改善していくことができます。

Plan(計画)段階では、情報セキュリティ方針の策定、リスクアセスメントの実施、セキュリティ目的の設定、実施計画の作成を行います。この段階で重要なのは、組織の事業戦略との整合性を確保し、実現可能な目標を設定することです。戦略策定支援ツールを活用することで、事業目標とセキュリティ目標の整合性を図ることができます。

Do(実行)段階では、計画に基づいてセキュリティ統制を実装し、従業員教育を実施し、システムの運用を開始します。効果的な実装のためには、プロジェクト管理ツールを使用してタスクの進捗を管理し、関係者間のコミュニケーションを促進することが重要です。

Check(評価)段階では、内部監査、マネジメントレビュー、パフォーマンス測定を通じて、ISMSの有効性を評価します。この段階では、監査管理ソフトウェアやパフォーマンス測定ツールを活用して、客観的なデータに基づく評価を実施します。

Act(改善)段階では、評価結果に基づいて不適合の是正、予防処置の実施、システムの継続的改善を行います。改善活動の管理には、改善管理システムを導入し、改善提案の収集、評価、実装、効果測定を体系的に管理することが効果的です。

リスクアセスメントとリスク対応

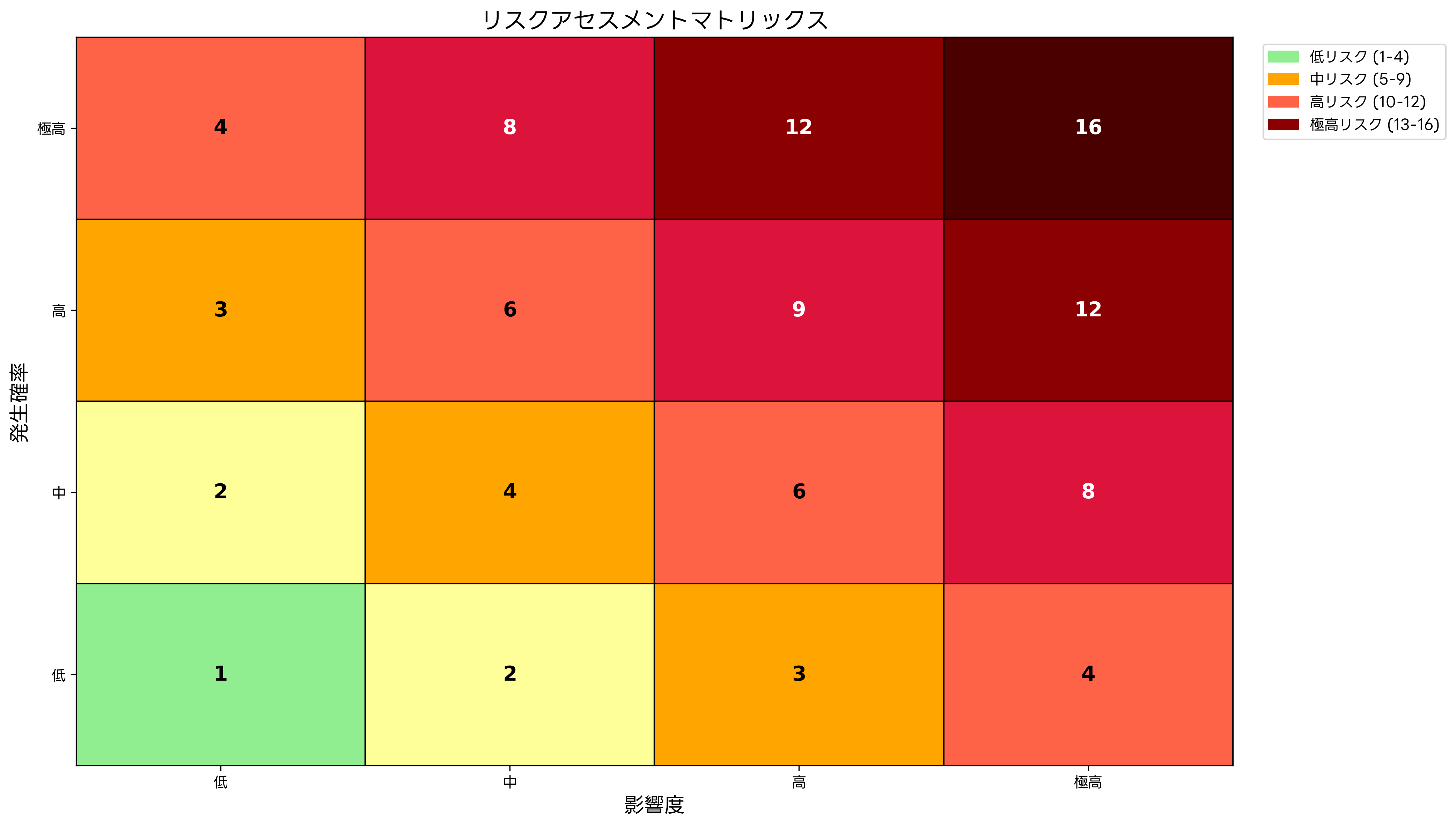

ISMSにおけるリスクアセスメントは、組織の情報資産に対する脅威と脆弱性を体系的に識別し、そのリスクレベルを評価するプロセスです。このプロセスにより、限られた資源を最も重要なリスクに対して効果的に配分することができます。

リスクアセスメントの第一段階は、情報資産の識別と分類です。組織が保有する情報資産を漏れなく特定し、その価値と重要性を評価します。この作業には、資産管理ソフトウェアを活用することで、効率的かつ正確な資産台帳を作成できます。

脅威の識別では、組織を取り巻く様々な脅威を体系的に洗い出します。自然災害、技術的障害、人的脅威、環境的要因など、多角的な観点から脅威を分析します。最新の脅威情報を収集するため、脅威インテリジェンスサービスを活用し、新たな脅威に対する早期警戒を実現することが重要です。

脆弱性の評価では、システムやプロセスの弱点を特定し、それらが脅威によって悪用される可能性を評価します。脆弱性スキャナーやセキュリティアセスメントツールを使用して、技術的な脆弱性を定期的にチェックします。

リスクの分析と評価では、脅威が脆弱性を悪用して資産に与える影響の大きさと発生確率を評価し、リスクレベルを決定します。定量的な評価手法と定性的な評価手法を組み合わせることで、より正確なリスク評価が可能になります。

リスク対応では、評価されたリスクに対して適切な対応策を選択します。リスク回避、リスク軽減、リスク移転、リスク受容の4つの基本的な対応戦略があり、コストと効果のバランスを考慮して最適な組み合わせを決定します。

セキュリティ統制の実装

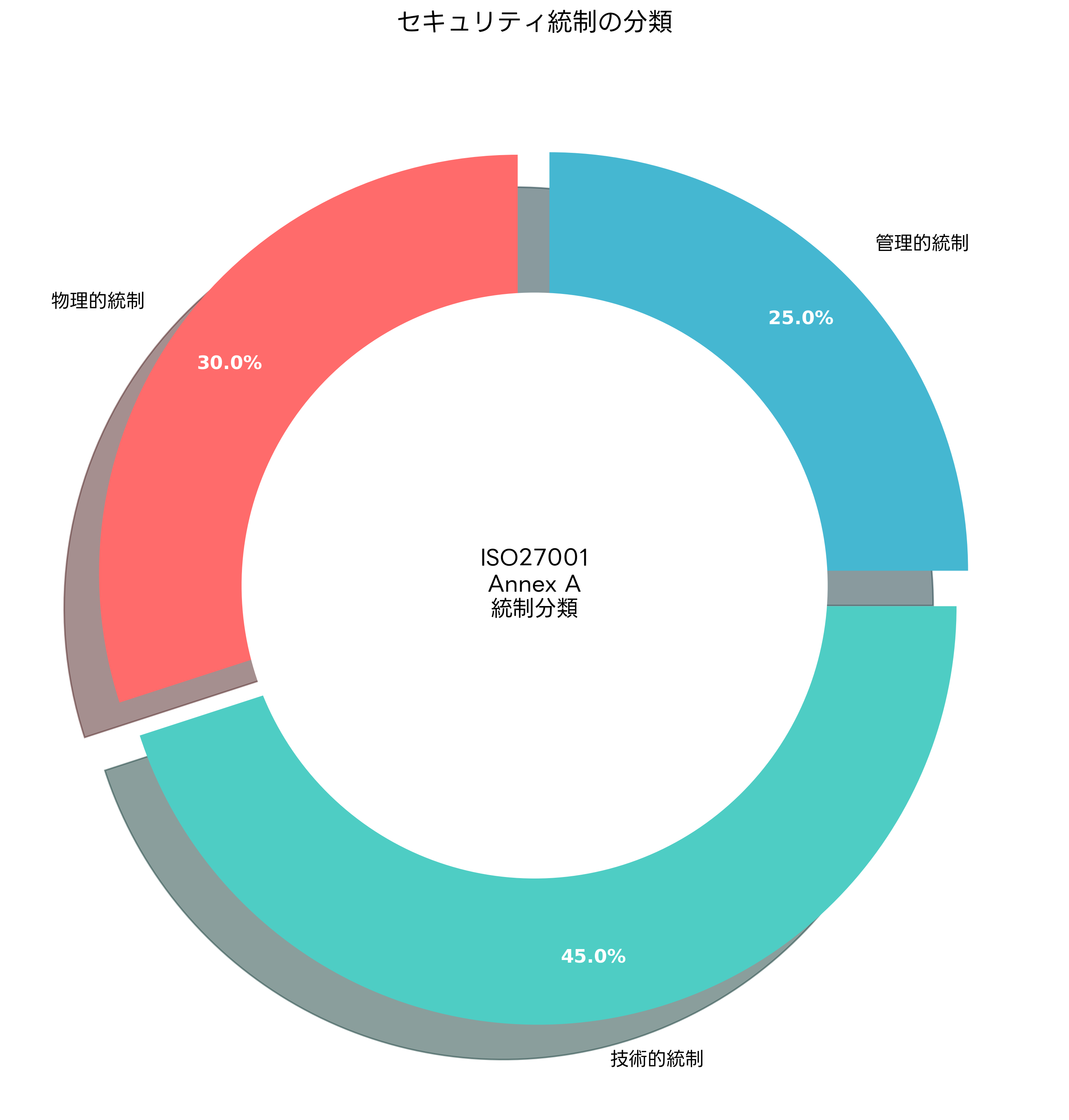

ISMSにおけるセキュリティ統制は、識別されたリスクに対応するための具体的な対策措置です。ISO27001では、Annex Aとして114の統制項目が定義されており、組織は自らのリスクアセスメント結果に基づいて必要な統制を選択し実装します。

物理的統制には、データセンターや事務所の物理的セキュリティ、設備の保護、清浄な作業場所の維持などが含まれます。効果的な物理的統制の実装には、物理セキュリティシステムや入退室管理システムの導入が効果的です。

技術的統制は、システムやネットワークレベルでのセキュリティ対策を指します。アクセス制御、暗号化、マルウェア対策、ネットワークセキュリティ、システム監視などが含まれます。包括的な技術的統制を実現するため、統合セキュリティスイートやSIEM(Security Information and Event Management)システムの導入が推奨されます。

管理的統制は、組織の方針、手順、プロセスに関する統制です。情報セキュリティポリシーの策定、従業員教育、インシデント管理、ベンダー管理、事業継続計画などが含まれます。効率的な管理的統制の運用には、ガバナンス・リスク・コンプライアンス(GRC)ツールを活用することで、統制の実装状況を一元的に管理できます。

統制の実装においては、防御の深層化(Defense in Depth)の概念が重要です。単一の統制に依存するのではなく、複数の統制を組み合わせることで、より強固なセキュリティを実現します。例えば、アクセス制御では、認証、認可、監査の3つの要素を組み合わせ、多要素認証システムを導入することで、不正アクセスを防止します。

内部監査とマネジメントレビュー

ISMSの有効性を確保するためには、定期的な内部監査とマネジメントレビューが不可欠です。これらの活動により、システムの適合性、有効性、継続的改善の機会を評価することができます。

内部監査は、ISMSが計画通りに実装され、要求事項に適合しているかを客観的に評価するプロセスです。内部監査の効果を最大化するため、内部監査管理システムを導入し、監査計画の策定、監査の実施、不適合の管理、フォローアップを体系的に管理します。

内部監査員の育成は、監査の品質を確保するために重要です。内部監査員研修プログラムや監査技法の参考書を活用して、監査員のスキル向上を図ります。また、外部の専門機関による研修にも参加し、最新の監査手法を習得することが重要です。

マネジメントレビューは、トップマネジメントがISMSの継続的な適切性、妥当性、有効性を評価するプロセスです。レビューでは、内部監査の結果、利害関係者からのフィードバック、パフォーマンスの測定結果、前回のレビューでの処置の状況などを総合的に評価します。

効果的なマネジメントレビューを実施するため、経営情報システムやビジネスインテリジェンスツールを活用し、データに基づく意思決定を支援します。これにより、ISMSの戦略的な方向性を決定し、必要な資源配分を行うことができます。

ISMS認証の取得と維持

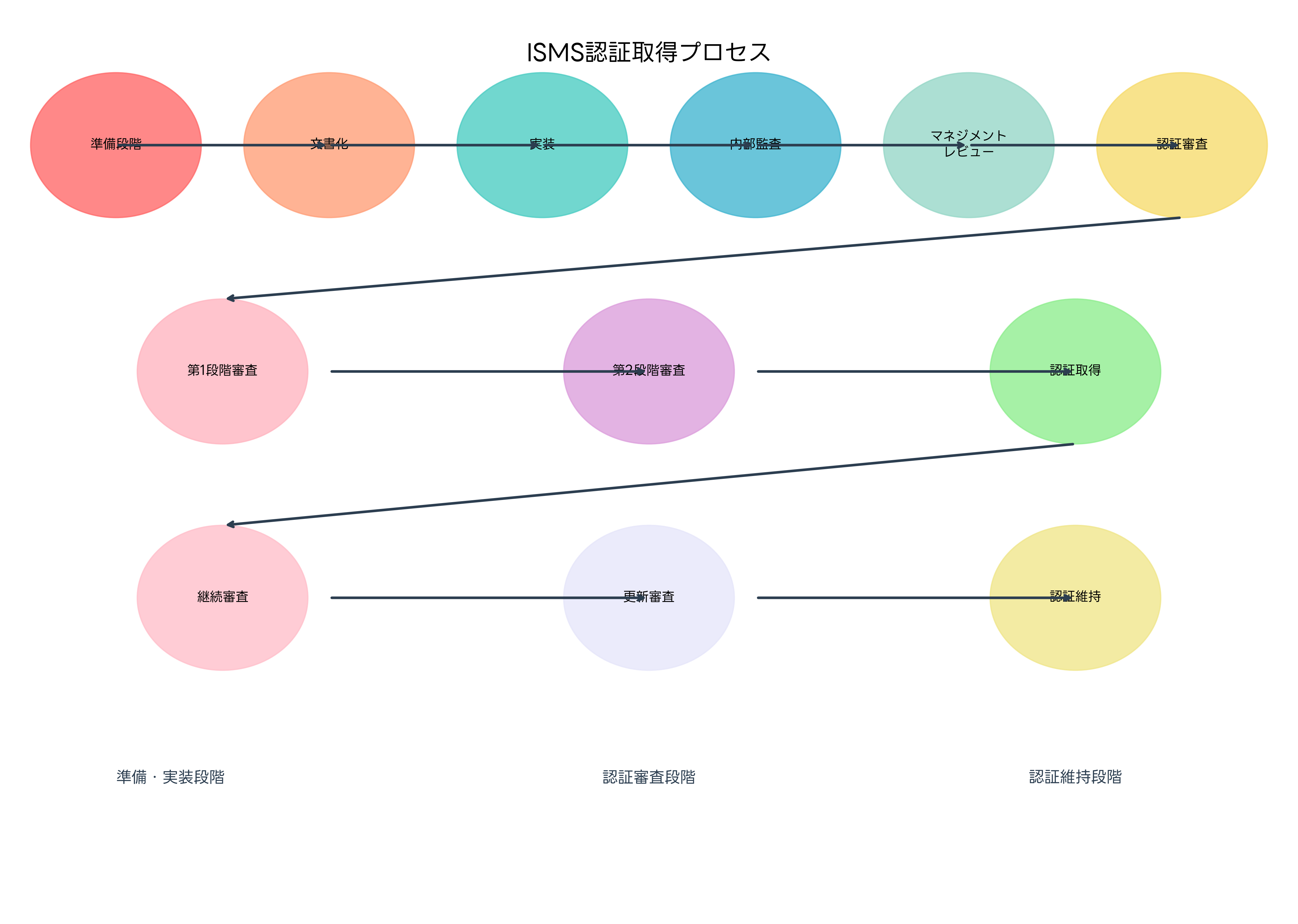

ISMS認証は、組織のISMSが国際標準に適合していることを第三者機関が証明するものです。認証取得により、顧客や取引先からの信頼向上、コンプライアンス要求への対応、組織内のセキュリティ意識向上などの効果が期待できます。

認証取得のプロセスは、まず組織内でのISMS構築から始まります。準備段階では、プロジェクト管理ソフトウェアを活用してスケジュール管理を行い、関係者の役割と責任を明確にします。また、ISMS構築ガイドブックやISO27001解説書を参考に、要求事項の理解を深めます。

文書化の段階では、情報セキュリティポリシー、手順書、記録様式などを整備します。効率的な文書管理のため、文書管理システムを導入し、文書のバージョン管理、承認プロセス、配布管理を自動化します。

実装段階では、計画されたセキュリティ統制を実際に導入し、従業員への教育を実施します。教育の効果を高めるため、eラーニングシステムやセキュリティ教育コンテンツを活用し、従業員の理解度を測定します。

内部監査の実施により、システムの適合性を確認し、発見された不適合を是正します。その後、マネジメントレビューを実施し、システムの有効性を評価します。これらの活動を通じて、認証審査に向けた準備を整えます。

認証審査は、第1段階審査と第2段階審査の2段階で実施されます。第1段階審査では、文書レビューと予備調査が行われ、第2段階審査では、実際の運用状況が詳細に審査されます。審査に向けて、模擬審査サービスを利用することで、審査への準備を充実させることができます。

認証取得後は、継続審査と更新審査を通じて認証を維持します。継続審査は年1回、更新審査は3年に1回実施され、ISMSの継続的な適合性と有効性が評価されます。

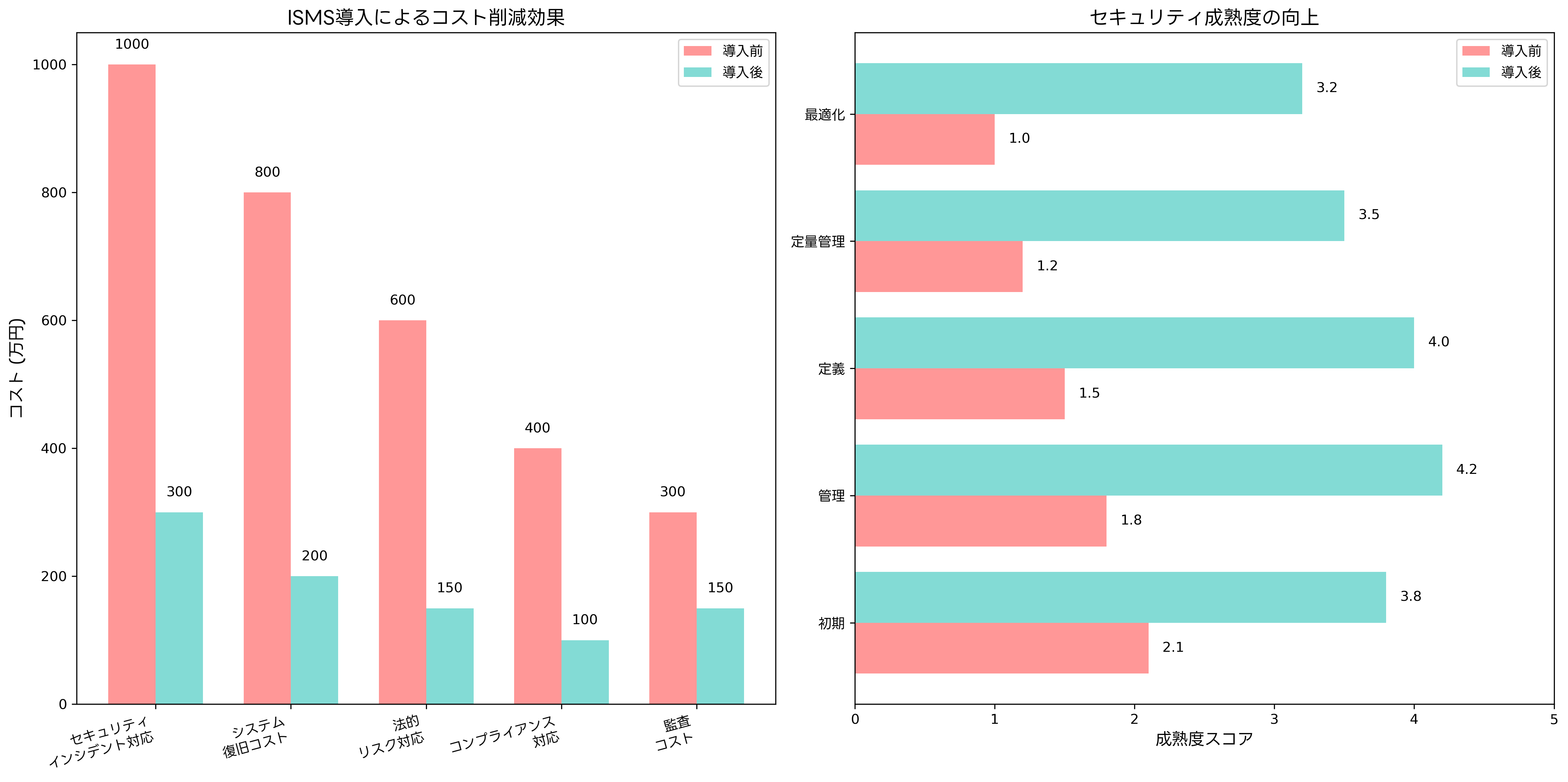

ISMS導入の効果測定

ISMSの導入効果を適切に測定することは、投資対効果の評価と継続的改善のために重要です。効果測定には、定量的指標と定性的指標の両方を用いることで、包括的な評価が可能になります。

定量的指標には、セキュリティインシデントの発生件数とその影響、システムの可用性、復旧時間、セキュリティ投資額、コンプライアンス違反の件数などがあります。これらの指標を継続的に監視するため、セキュリティ指標管理ツールやダッシュボード作成ソフトウェアを活用します。

定性的指標には、従業員のセキュリティ意識レベル、顧客満足度、取引先からの信頼度、組織のセキュリティ文化の成熟度などがあります。これらの指標は、従業員満足度調査ツールや顧客満足度調査システムを使用して測定できます。

効果測定の結果は、経営陣への報告とステークホルダーへのコミュニケーションに活用されます。レポート作成ツールを使用して、視覚的に分かりやすい報告書を作成し、ISMSの価値を組織内外に示すことが重要です。

応用情報技術者試験での出題傾向と対策

応用情報技術者試験においては、ISMSに関する問題が午前問題、午後問題ともに出題されています。特に、情報セキュリティマネジメント分野では、ISMSの基本概念、ISO27001の要求事項、リスクマネジメント、セキュリティ統制などが重要なトピックとなっています。

午前問題では、ISMSの定義、PDCAサイクル、リスクアセスメントの手法、セキュリティ統制の分類、内部監査の目的などに関する基礎知識が問われます。これらの知識を効率的に習得するため、応用情報技術者試験専門書や情報セキュリティマネジメント参考書を活用します。

午後問題では、より実践的な場面でのISMSの適用が問われます。企業のケーススタディを通じて、リスクアセスメントの実施、適切なセキュリティ統制の選択、インシデント対応計画の策定、監査指摘事項への対応などの問題解決能力が評価されます。

試験対策としては、理論的な知識の習得に加えて、実際のISMS構築・運用経験を積むことが重要です。ISMS実践ガイドや情報セキュリティ事例集を読むことで、実践的な知識を身につけることができます。

また、過去問題集を反復して解くことで、出題パターンを理解し、時間内に正確に回答する能力を身につけることが重要です。特に、計算問題を含むリスク評価や費用対効果分析の問題については、十分な練習が必要です。

他のマネジメントシステムとの統合

現代の組織では、品質マネジメントシステム(ISO9001)、環境マネジメントシステム(ISO14001)、労働安全衛生マネジメントシステム(ISO45001)など、複数のマネジメントシステムを同時に運用することが一般的です。ISMSとこれらのシステムを統合することで、管理の効率化とシナジー効果を実現できます。

統合マネジメントシステムの構築には、統合マネジメントソフトウェアを活用することで、複数の規格要求事項を一元的に管理し、重複する業務を削減できます。また、統合監査ツールにより、複数のマネジメントシステムを同時に監査することが可能になります。

統合のメリットには、管理コストの削減、従業員の負担軽減、組織全体の一貫性向上、経営陣によるガバナンスの強化などがあります。一方で、複雑性の増大、専門性の確保、変更管理の困難さなどの課題もあり、段階的なアプローチによる統合が推奨されます。

クラウド環境でのISMS

クラウドコンピューティングの普及により、クラウド環境でのISMS構築・運用が重要な課題となっています。クラウドサービスの利用には、従来のオンプレミス環境とは異なるリスクと統制要件があり、適切な対応が必要です。

クラウドセキュリティの基本原則である責任共有モデルを理解し、クラウドプロバイダーと利用者の責任範囲を明確にすることが重要です。クラウドセキュリティ評価ツールを使用して、クラウドサービスのセキュリティレベルを評価し、適切なサービスを選択します。

マルチクラウド環境では、複数のクラウドサービスを統合的に管理する必要があります。クラウド管理プラットフォームやハイブリッドクラウド管理ツールを活用することで、一貫したセキュリティポリシーの適用と監視が可能になります。

新技術とISMSの進化

人工知能(AI)、機械学習、IoT、ブロックチェーンなどの新技術の導入により、ISMSも進化を続けています。これらの技術は、新たなセキュリティリスクをもたらす一方で、セキュリティ対策の高度化にも貢献しています。

AI技術を活用した異常検知システムにより、従来の手法では発見困難な高度な攻撃を検出できるようになりました。また、自動化セキュリティツールにより、セキュリティ運用の効率化と人的ミスの削減が実現されています。

IoT環境では、大量のデバイスと多様な通信プロトコルにより、従来のセキュリティ対策では対応困難な課題が生じています。IoTセキュリティプラットフォームを導入することで、IoTデバイスの一元管理とセキュリティポリシーの適用が可能になります。

まとめ

情報セキュリティマネジメントシステム(ISMS)は、組織が情報セキュリティを体系的かつ継続的に管理するための重要なフレームワークです。ISO27001に基づくISMSの構築・運用により、組織は変化する脅威環境に対応し、情報資産を効果的に保護することができます。

ISMSの成功には、経営陣のコミットメント、リスクベースのアプローチ、継続的な改善活動、従業員の意識向上が不可欠です。また、適切なツールとテクノロジーの活用により、ISMSの効率性と有効性を向上させることができます。

応用情報技術者試験においても、ISMSは重要な出題分野であり、理論的な知識と実践的な応用能力の両方が求められます。継続的な学習と実践を通じて、ISMSの専門性を高め、組織の情報セキュリティ向上に貢献することが期待されます。

現代のデジタル社会において、ISMSの重要性はますます高まっています。組織は、技術の進歩と脅威の高度化に対応しながら、持続可能なセキュリティガバナンスを確立し、ステークホルダーからの信頼を獲得することが求められています。