インターネットが生活の基盤となった現代において、オンラインセキュリティは個人から企業まで、あらゆる規模の組織にとって欠かせない重要事項となっています。応用情報技術者試験においても、オンラインセキュリティに関する知識は頻出分野として位置づけられており、実務において即座に応用できる実践的な知識が求められています。

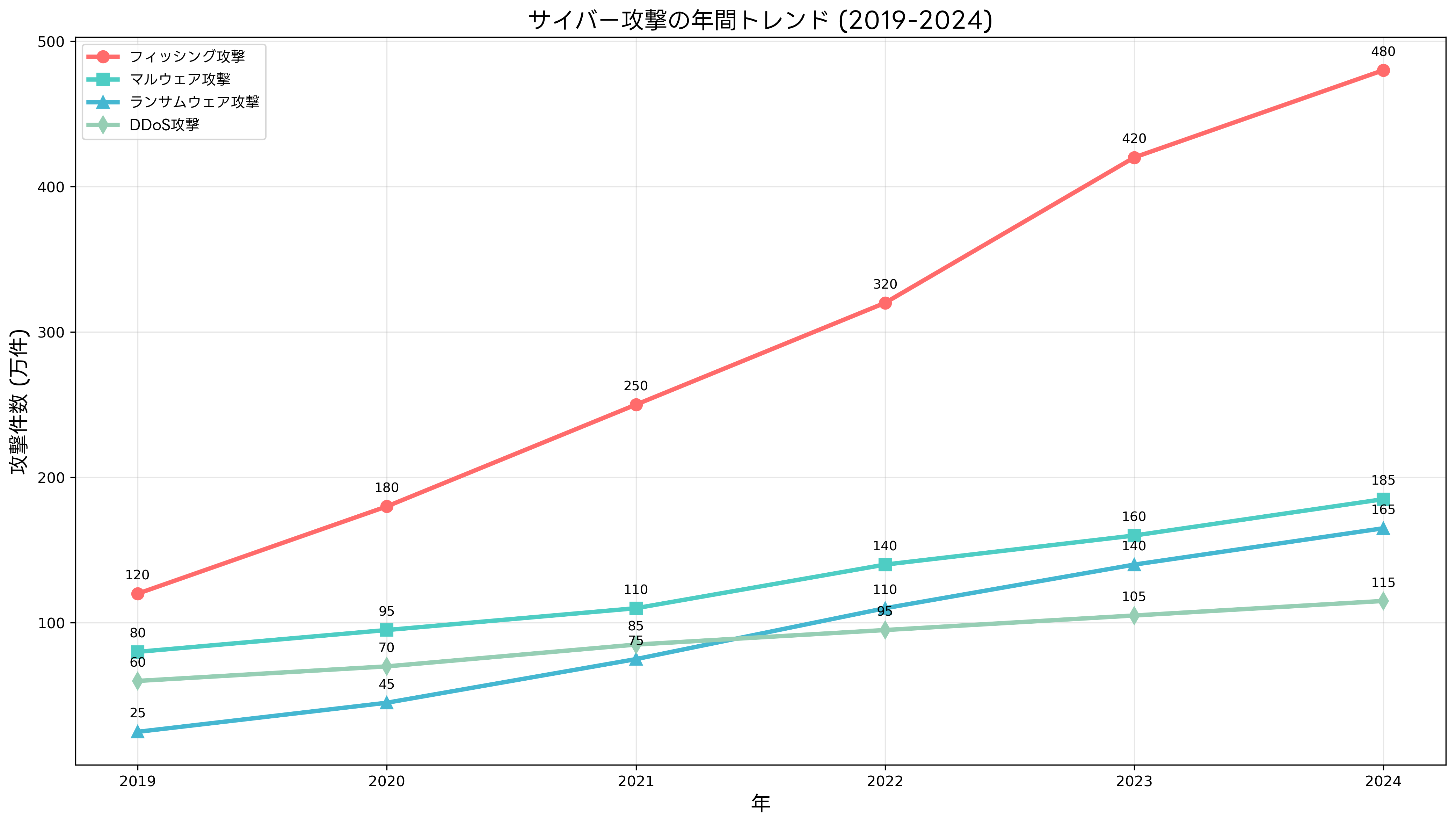

デジタル化が急速に進む中で、サイバー攻撃の手法は日々巧妙化し、その被害規模も拡大の一途を辿っています。従来の境界防御だけでは対応が困難な状況において、包括的なセキュリティ戦略の構築と実装が急務となっています。

オンラインセキュリティとは、インターネット上での情報資産を様々な脅威から保護するための技術的、管理的な対策の総称です。この概念には、データの機密性、完全性、可用性を確保するための暗号化技術、認証システム、アクセス制御、ネットワークセキュリティ、そして人的要因に対する対策が含まれています。

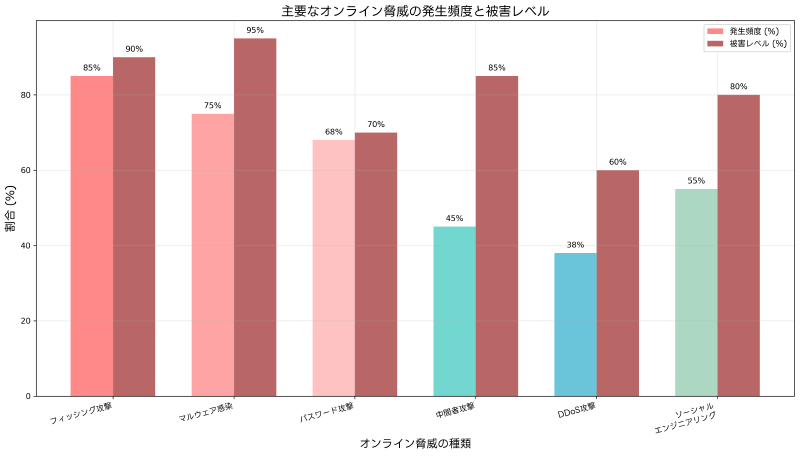

主要なオンライン脅威の分析と対策

現代のオンライン環境において最も深刻な脅威の一つがフィッシング攻撃です。この攻撃手法は、正当なWebサイトや組織を装った偽のメールやWebサイトを通じて、ユーザーの機密情報を詐取する手法です。攻撃者は、銀行、SNS、ECサイトなどの信頼性の高いサービスを模倣し、巧妙に作成された偽サイトにユーザーを誘導します。

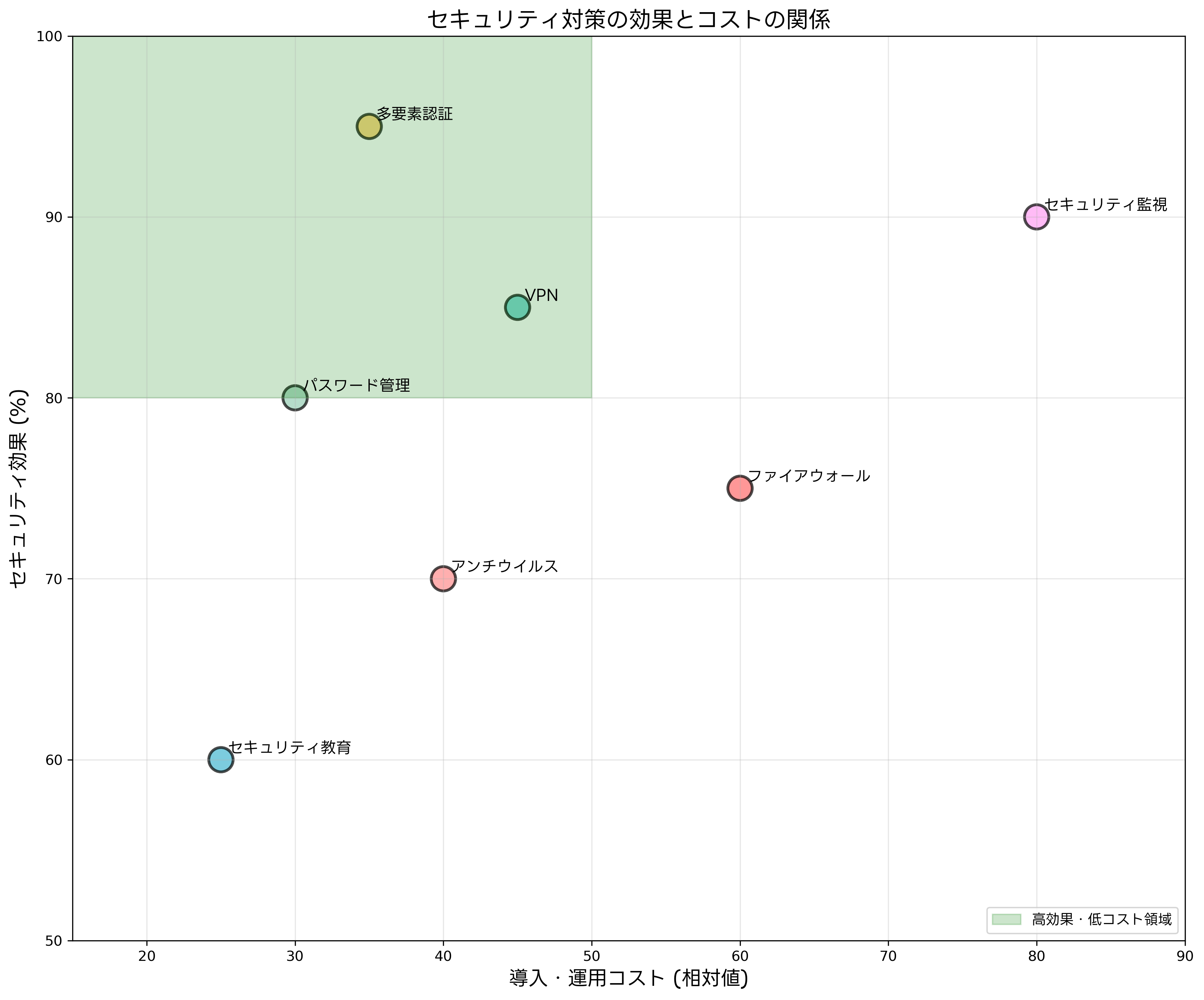

フィッシング攻撃の対策には、複数のアプローチが必要です。技術的な対策として、高性能なスパムフィルターやフィッシング対策ソフトウェアの導入が効果的です。これらのツールは、機械学習アルゴリズムを活用して、疑わしいメールやWebサイトをリアルタイムで検出し、ユーザーに警告を発します。

マルウェア感染は、システムの完全性と可用性を直接的に脅かす深刻な脅威です。ランサムウェア、トロイの木馬、スパイウェアなど、多様な形態のマルウェアが存在し、それぞれ異なる攻撃手法と目的を持っています。効果的な対策には、エンドポイント保護ソリューションの導入が不可欠です。

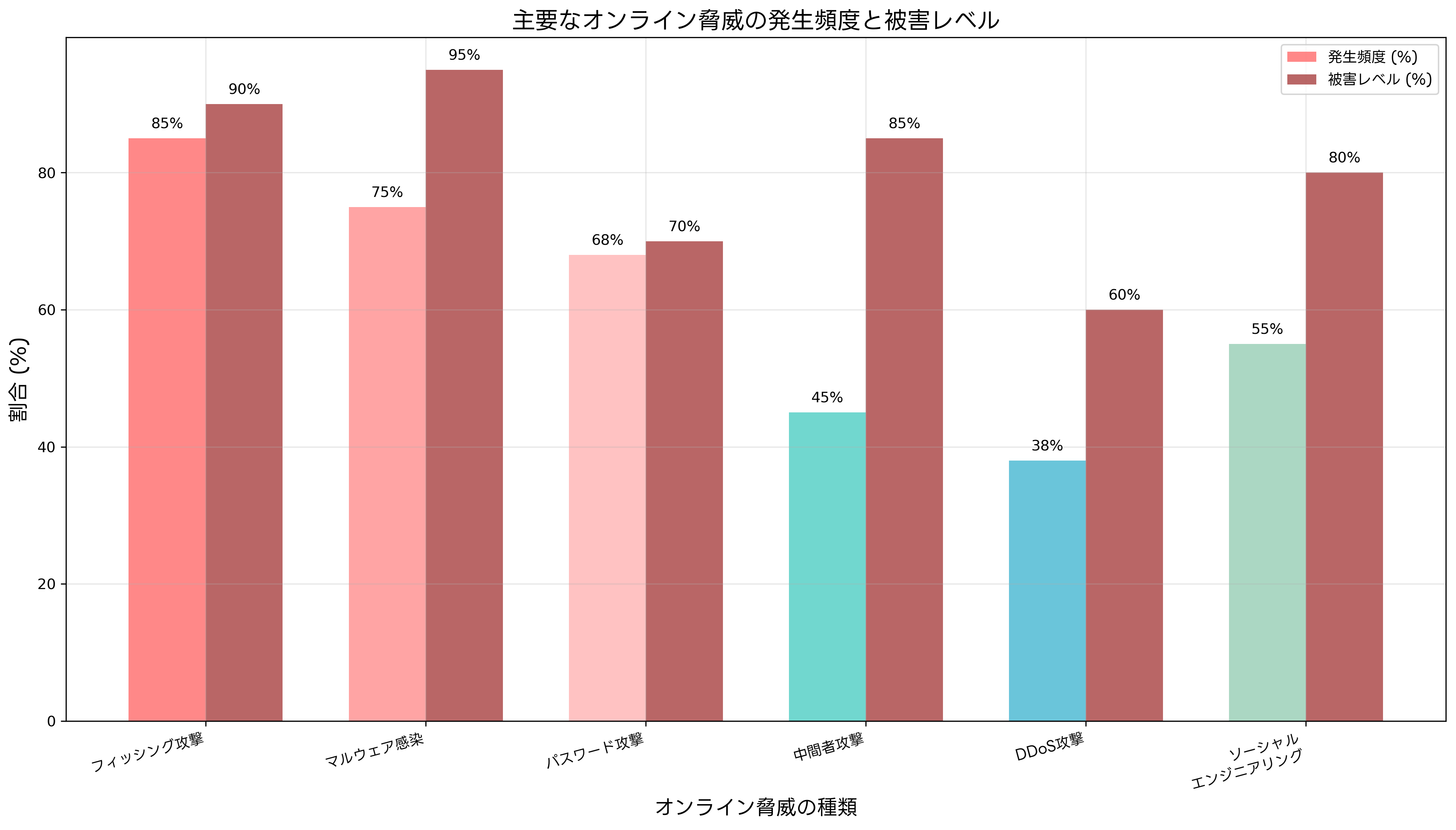

パスワード攻撃は、認証システムの脆弱性を悪用した攻撃手法の代表例です。辞書攻撃、ブルートフォース攻撃、レインボーテーブル攻撃など、様々な手法により、弱いパスワードの解読が試みられます。この脅威に対抗するため、パスワード管理ツールの活用と強固なパスワードポリシーの実装が重要です。

中間者攻撃(Man-in-the-Middle攻撃)は、通信経路上で攻撃者が通信を傍受し、改ざんや盗聴を行う攻撃手法です。特に、公衆無線LANなどの安全性が保証されていないネットワーク環境において、この脅威のリスクが高まります。対策として、企業向けVPNソリューションの導入により、通信の暗号化と認証を強化することが効果的です。

DDoS攻撃は、サービスの可用性を標的とした攻撃手法であり、大量のトラフィックを送信してサーバーやネットワークリソースを枯渇させます。この攻撃に対抗するため、DDoS対策サービスの導入と、適切な負荷分散システムの構築が必要です。

ソーシャルエンジニアリングは、技術的な脆弱性ではなく、人間の心理的な隙を悪用した攻撃手法です。攻撃者は、権威者を装ったり、緊急事態を演出したりして、被害者から機密情報を聞き出したり、不正な行為を実行させたりします。この脅威への対策は、従業員教育と意識向上が中核となります。

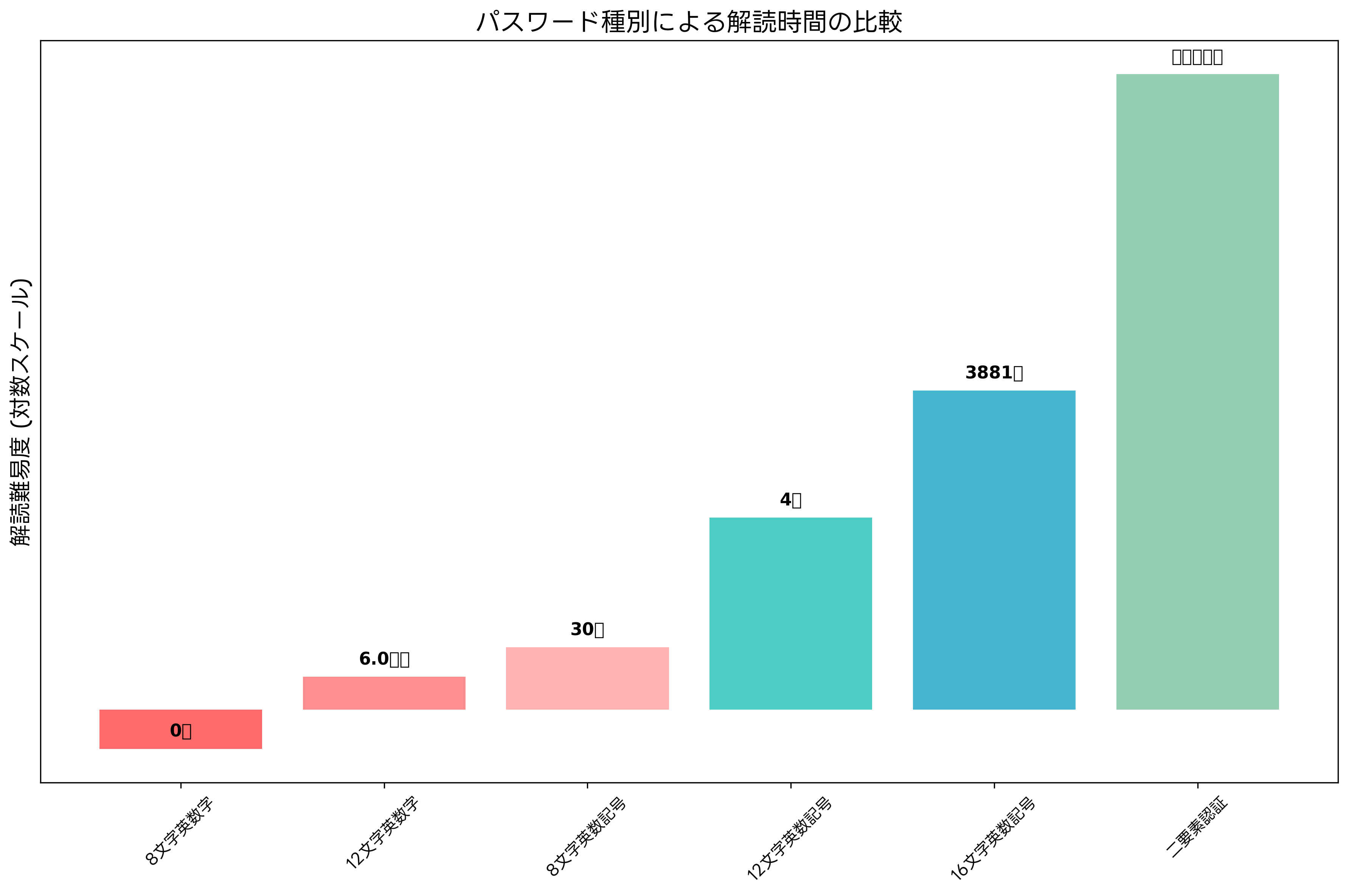

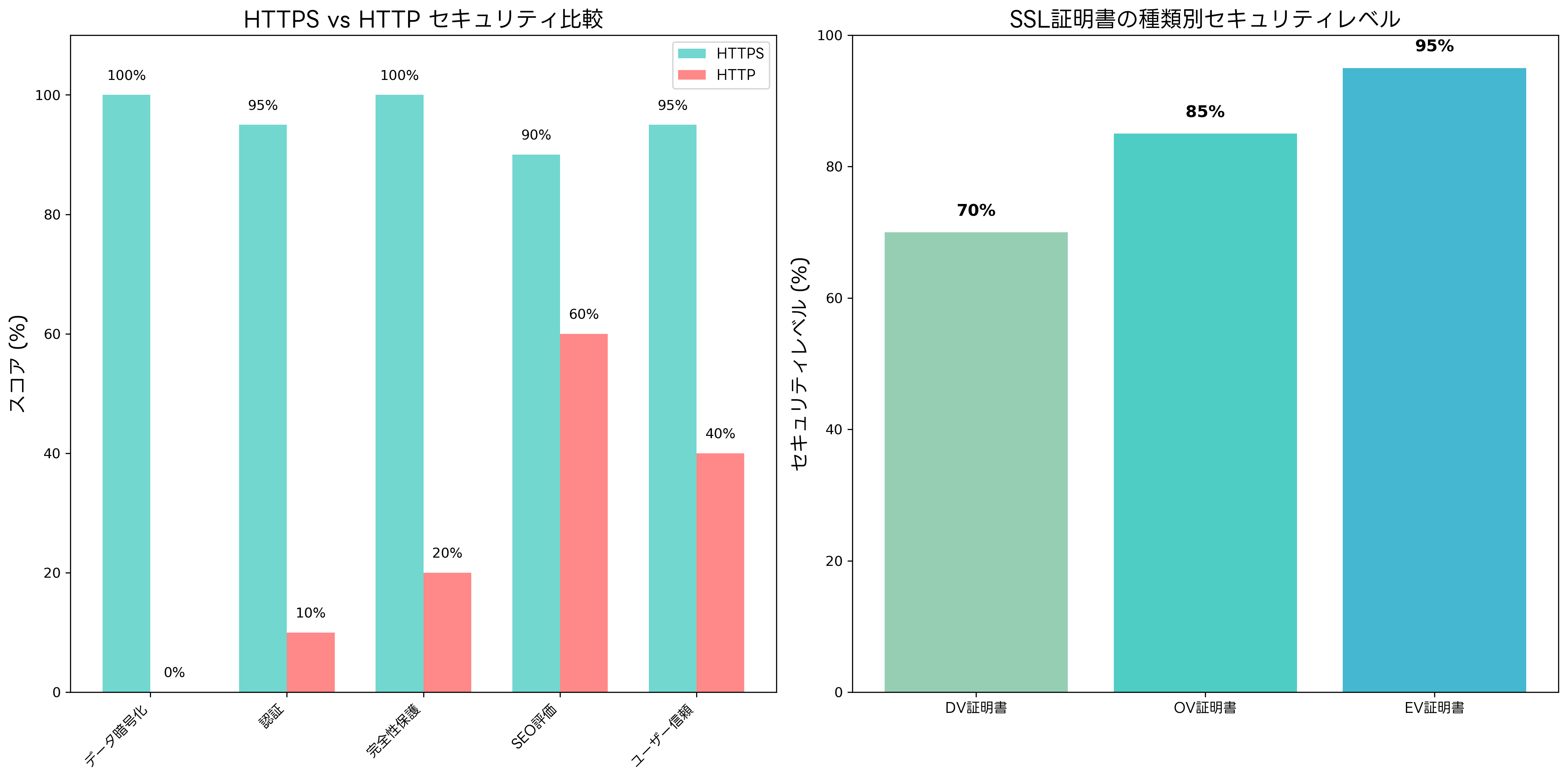

HTTPS通信とSSL/TLS暗号化の重要性

現代のWebセキュリティにおいて、HTTPS通信は基本的な要件となっています。HTTP通信では、データが平文で送信されるため、通信経路上で第三者による盗聴や改ざんが可能です。一方、HTTPS通信では、SSL/TLS プロトコルによりデータが暗号化され、通信の機密性、完全性、認証が保証されます。

SSL証明書には、ドメイン認証(DV)証明書、組織認証(OV)証明書、拡張認証(EV)証明書の3つの主要な種類があります。DV証明書は基本的な暗号化機能を提供し、導入コストが最も低い選択肢です。OV証明書は、組織の実在性も検証し、より高いレベルの信頼性を提供します。EV証明書は最も厳格な認証プロセスを経て発行され、ブラウザのアドレスバーに組織名が表示される最高レベルのセキュリティを提供します。

SSL証明書管理ツールを活用することで、大規模な組織でも効率的に証明書の発行、更新、管理を行うことができます。自動化された証明書管理により、証明書の期限切れによるサービス停止リスクを最小化できます。

暗号化アルゴリズムの選択も重要な要素です。現在、AES256、RSA2048以上、楕円曲線暗号(ECC)などが推奨されており、MD5やSHA-1などの脆弱なアルゴリズムの使用は避けるべきです。暗号化ライブラリを選択する際は、最新のセキュリティ標準に準拠したものを選択することが重要です。

Perfect Forward Secrecy(PFS)の実装により、長期的な秘密鍵が漏洩した場合でも、過去の通信内容の機密性を保護することができます。この機能は、特に機密性の高い情報を扱う組織において重要な保護機能となります。

多要素認証とアイデンティティ管理

パスワードのみに依存した認証システムの脆弱性が広く認識される中、多要素認証(MFA)の導入は現代のセキュリティ戦略における重要な要素となっています。多要素認証は、「知識要素(パスワード)」、「所持要素(スマートフォン、トークン)」、「存在要素(生体認証)」の複数の要素を組み合わせることで、認証の強度を大幅に向上させます。

ハードウェアセキュリティキーは、FIDO2/WebAuthn標準に準拠した物理的な認証デバイスとして、フィッシング攻撃に対する高い耐性を持っています。USBポートに接続するタイプや、NFCやBluetoothを利用するワイヤレスタイプなど、様々な形態があります。

生体認証技術の活用も重要な選択肢です。指紋認証、顔認証、虹彩認証、声紋認証などの生体認証は、複製が困難であり、利便性とセキュリティの両立を実現します。生体認証システムの導入により、パスワードレス認証環境の構築が可能になります。

シングルサインオン(SSO)システムの実装により、ユーザーは一度の認証で複数のアプリケーションにアクセスできるようになり、利便性とセキュリティの両立が実現されます。エンタープライズSSO ソリューションは、SAML、OAuth、OpenID Connectなどの標準プロトコルをサポートし、多様なアプリケーションとの統合を可能にします。

アイデンティティガバナンス機能により、ユーザーのアクセス権限の適切な管理、定期的な権限見直し、職務分離の実装などを自動化できます。これにより、内部脅威のリスクを最小化し、コンプライアンス要件への対応も効率化されます。

ネットワークセキュリティとファイアウォール技術

ネットワークレベルでのセキュリティ対策は、オンラインセキュリティの基盤を形成する重要な要素です。従来のファイアウォールは、ポート番号とIPアドレスに基づく基本的なフィルタリング機能を提供していましたが、現代の脅威に対応するため、次世代ファイアウォール(NGFW)の導入が推奨されています。

次世代ファイアウォールは、アプリケーション認識、侵入検知・防御(IDS/IPS)、URLフィルタリング、マルウェア検知などの高度な機能を統合しています。エンタープライズファイアウォールの導入により、包括的なネットワーク保護を実現できます。

ネットワークセグメンテーションの実装により、侵害の拡散を防止し、重要なシステムへの不正アクセスを制限できます。VLANやソフトウェア定義ネットワーク(SDN)技術を活用して、論理的なネットワーク分離を実現し、ゼロトラストアーキテクチャの基盤を構築できます。

侵入検知システム(IDS)と侵入防御システム(IPS)は、ネットワークトラフィックをリアルタイムで監視し、異常な活動や既知の攻撃パターンを検出します。統合セキュリティ管理システムにより、大量のセキュリティイベントを効率的に分析し、迅速な対応を可能にします。

ネットワーク監視とトラフィック分析により、正常なベースラインからの逸脱を検出し、潜在的な脅威を早期に発見できます。機械学習と行動分析を活用した異常検知システムは、従来のシグネチャベースの検知では発見が困難な高度な攻撃も検出可能です。

エンドポイントセキュリティと統合管理

現代の働き方の多様化に伴い、エンドポイントセキュリティの重要性が高まっています。従来のアンチウイルスソフトウェアでは対応が困難な高度な脅威に対処するため、エンドポイント検知・対応(EDR)ソリューションの導入が重要となっています。

EDRソリューションは、エンドポイント上での活動を継続的に監視し、疑わしい行動を検出した際に詳細な調査と対応を可能にします。エンドポイント検知対応ソリューションにより、インシデントの早期発見と迅速な封じ込めが実現されます。

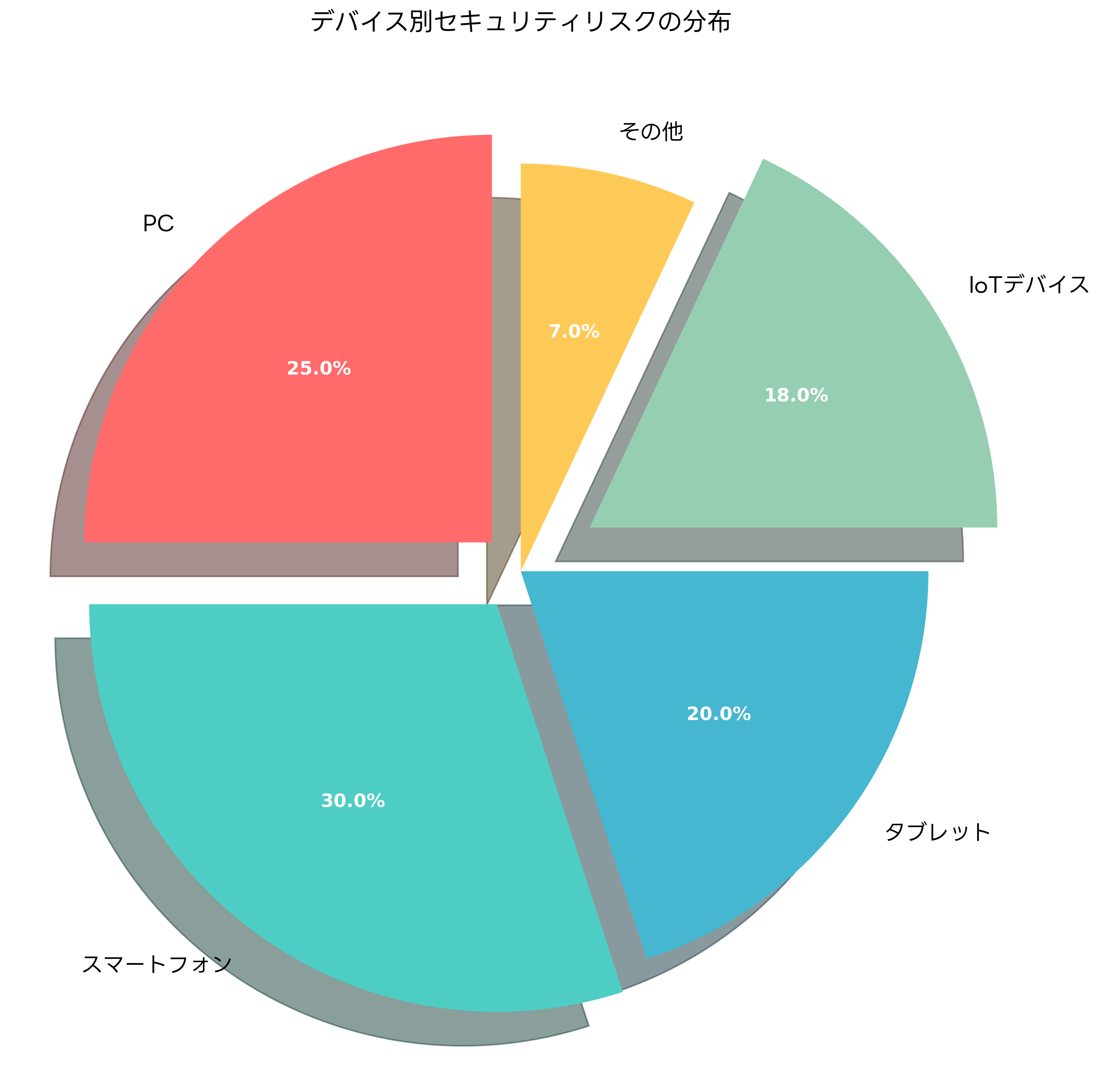

デバイス管理とモバイルデバイス管理(MDM)により、組織内で使用されるすべてのデバイスの設定、セキュリティポリシー、アプリケーションを統一的に管理できます。BYOD(Bring Your Own Device)環境においても、モバイルデバイス管理ソリューションにより、企業データの保護と従業員のプライバシー保護を両立できます。

データ損失防止(DLP)システムの実装により、機密情報の不正な外部流出を防止できます。データの分類、ポリシーベースの保護、暗号化、アクセス制御などの機能を統合し、包括的な情報保護を実現します。

脆弱性管理は、エンドポイントセキュリティの重要な構成要素です。脆弱性スキャンツールを使用して、システムやアプリケーションの脆弱性を定期的に検出し、適切なパッチ適用計画を策定することが重要です。

クラウドセキュリティと新しい脅威モデル

クラウドコンピューティングの普及により、従来のオンプレミス環境とは異なるセキュリティ課題が生じています。責任共有モデルの理解と適切な実装が、クラウドセキュリティの基盤となります。クラウドプロバイダーが提供するインフラストラクチャのセキュリティと、顧客が責任を持つデータとアプリケーションのセキュリティを明確に区別し、それぞれに適切な対策を実装する必要があります。

クラウドセキュリティポスチャー管理(CSPM)ツールを活用することで、クラウド環境の設定ミスや脆弱性を継続的に監視し、セキュリティベストプラクティスへの準拠を確保できます。クラウドセキュリティ管理ツールにより、マルチクラウド環境においても統一的なセキュリティ管理が可能になります。

コンテナセキュリティは、DevOpsとDevSecOpsの実践において重要な要素です。コンテナイメージの脆弱性スキャン、ランタイム保護、ネットワークセグメンテーションなどの対策により、コンテナ化されたアプリケーションのセキュリティを確保できます。

サーバーレスアーキテクチャにおけるセキュリティも新たな課題です。関数レベルでのアクセス制御、依存関係の管理、データ保護などの対策が必要であり、サーバーレスセキュリティソリューションの活用が効果的です。

インシデント対応とフォレンジック分析

セキュリティインシデントが発生した場合の適切な対応は、被害の最小化と迅速な復旧のために不可欠です。インシデント対応計画の策定、対応チームの組織化、訓練の実施などの準備段階から、実際の対応、復旧、事後分析までの一連のプロセスを体系化する必要があります。

インシデント対応プラットフォームを活用することで、インシデントの検知から対応完了までのワークフローを自動化し、対応時間の短縮と品質の向上を実現できます。

デジタルフォレンジック技術により、セキュリティインシデントの詳細な分析と証拠保全が可能になります。攻撃の手法、影響範囲、侵害の時系列などを正確に把握することで、適切な対策の実装と再発防止策の策定が可能になります。

脅威インテリジェンスの活用により、新たな脅威の動向を把握し、予防的な対策を実装できます。脅威インテリジェンスプラットフォームにより、グローバルな脅威情報を収集・分析し、組織固有のリスクに対応した防御策を構築できます。

セキュリティ意識向上と人的要因への対策

技術的な対策がいかに高度であっても、人的要因による脆弱性は常に存在します。従業員のセキュリティ意識向上と適切な行動の実践は、包括的なセキュリティ戦略において重要な要素です。

定期的なセキュリティ教育と訓練により、従業員のセキュリティリテラシーを向上させることができます。セキュリティ教育プラットフォームを活用して、インタラクティブな学習コンテンツやシミュレーション訓練を実施し、実践的なセキュリティスキルを身につけることができます。

フィッシング攻撃のシミュレーションテストにより、従業員の対応能力を評価し、個別の改善点を特定できます。継続的なテストと教育により、組織全体のセキュリティレベルを向上させることができます。

セキュリティポリシーと手順書の策定・周知により、従業員が日常業務において適切なセキュリティ実践を行えるようになります。明確なガイドラインと実行可能な手順の提供により、セキュリティ意識の向上と実践の定着を促進できます。

応用情報技術者試験での出題傾向と対策

応用情報技術者試験において、オンラインセキュリティは重要な出題分野として位置づけられています。午前問題では、暗号化技術、認証システム、ネットワークセキュリティ、脅威の種類と対策などの基礎知識が問われます。午後問題では、実際のセキュリティインシデントや対策の設計・実装に関する実践的な問題が出題されます。

効果的な試験対策として、応用情報技術者試験対策書を活用して体系的な知識の習得に努めることが重要です。特に、セキュリティ技術の理論的背景と実装方法の両方を理解することが求められます。

セキュリティ技術解説書を通じて、最新のセキュリティ動向と技術トレンドを把握し、試験で問われる可能性のある新しい概念や手法について理解を深めることも有効です。

実践的な演習として、セキュリティ演習環境を構築し、実際の攻撃シナリオと防御手法を体験することで、理論と実践の橋渡しを行うことができます。

新興技術とセキュリティの未来

人工知能と機械学習の活用により、セキュリティ分野においても大きな変革が進んでいます。異常検知の精度向上、自動的な脅威分析、適応的なセキュリティ制御などの分野で、AI技術の活用が急速に拡大しています。

量子コンピューティングの発展は、現在の暗号化技術に対する根本的な脅威となる可能性があります。量子耐性暗号(Post-Quantum Cryptography)の研究開発が進められており、将来的な移行に向けた準備が重要となっています。

IoT(モノのインターネット)デバイスの普及により、新たなセキュリティ課題が生じています。IoTセキュリティソリューションの導入により、多数のデバイスを効率的に管理し、セキュリティを確保することが可能になります。

ゼロトラストアーキテクチャの普及により、従来の境界防御から、すべてのアクセスを検証するモデルへの移行が進んでいます。ゼロトラストセキュリティソリューションにより、現代の複雑な IT環境に適した包括的なセキュリティ保護を実現できます。

まとめ

オンラインセキュリティは、デジタル社会の基盤を支える重要な技術分野です。脅威の多様化と高度化に対応するため、技術的対策、管理的対策、人的対策を統合した包括的なアプローチが必要です。応用情報技術者試験においても、理論的知識と実践的応用能力の両方が評価される重要分野として位置づけられています。

継続的な学習と実践により、変化する脅威環境に対応できる能力を身につけることが重要です。新しい技術や手法の習得とともに、基本的なセキュリティ原則の理解と実践を通じて、安全で信頼できるデジタル環境の構築に貢献することができます。

セキュリティは一度実装すれば完了する取り組みではなく、継続的な改善と適応が必要な分野です。組織全体でのセキュリティ文化の醸成と、最新技術の積極的な活用により、将来の脅威にも対応できる強靭なセキュリティ体制を構築することが可能になります。