現代のデジタル社会において、Webアプリケーションのセキュリティは企業の事業継続性と信頼性を左右する重要な要素となっています。そうした中で、世界中の開発者、セキュリティ専門家、企業が共通の指針として参照しているのが、OWASP(Open Web Application Security Project)です。応用情報技術者試験においても重要なトピックとして頻出するOWASPについて、その全体像から実践的な活用方法まで詳しく解説していきます。

OWASPは2001年に設立された非営利団体で、Webアプリケーションセキュリティの向上を目的として、オープンソースのツール、ガイドライン、標準を開発・提供しています。世界中の企業や開発チームがOWASPの成果物を活用することで、セキュアなWebアプリケーションの開発を実現しています。

OWASP Top 10:最も重要なWebアプリケーションセキュリティリスク

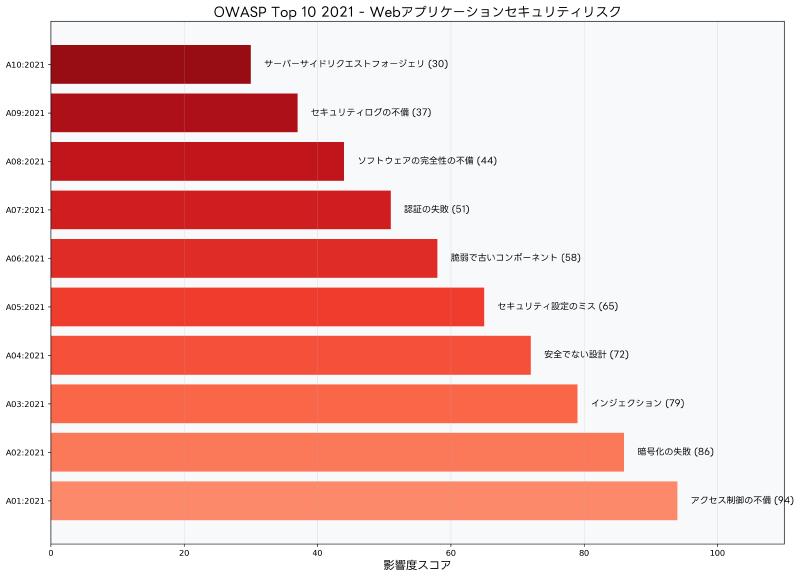

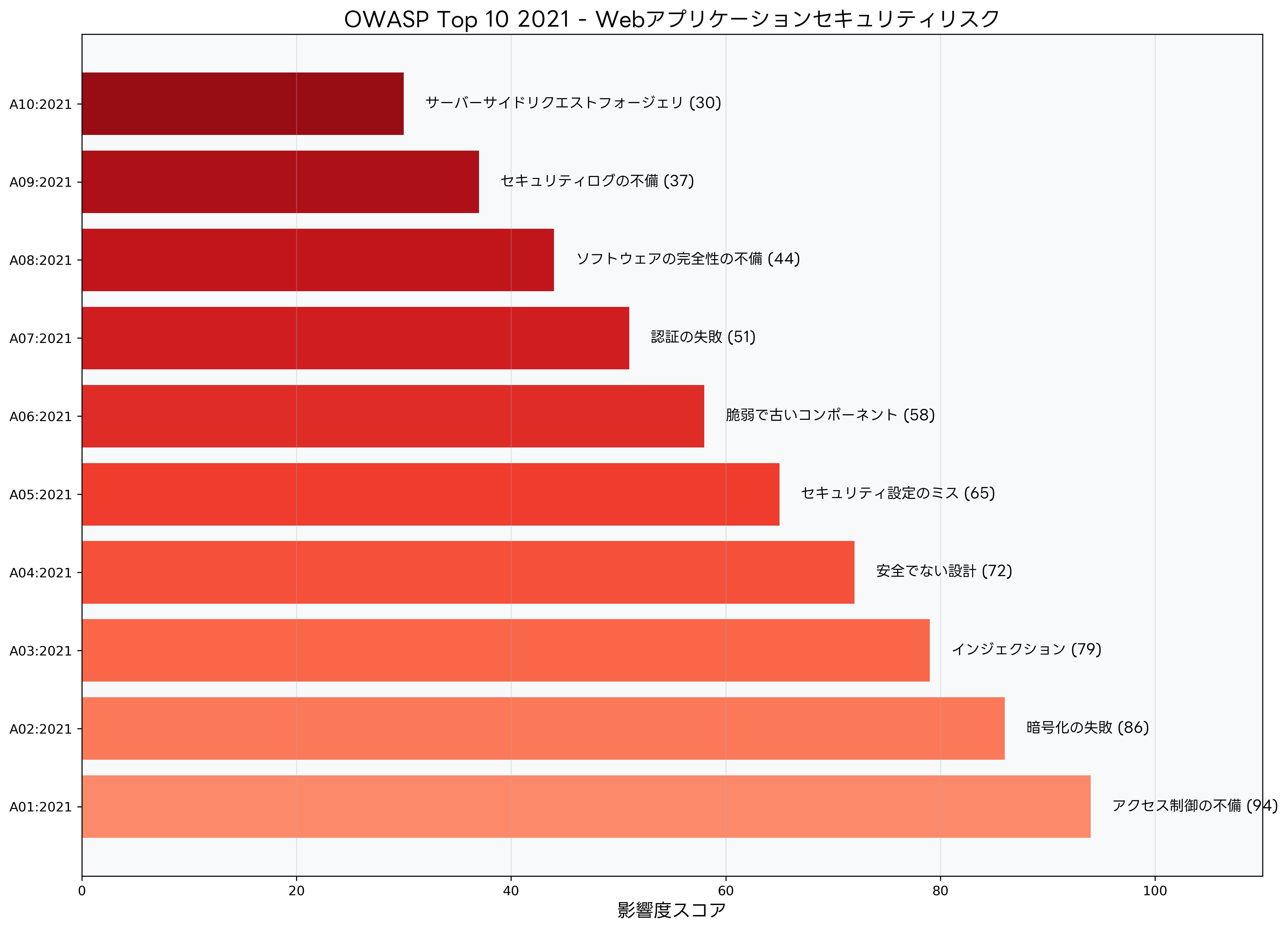

OWASPの成果物の中で最も有名で影響力があるのが「OWASP Top 10」です。これは、Webアプリケーションにおける最も重要なセキュリティリスクを10項目に絞ってランキング形式で示したものです。3年から4年ごとに更新され、現在は2021年版が最新となっています。

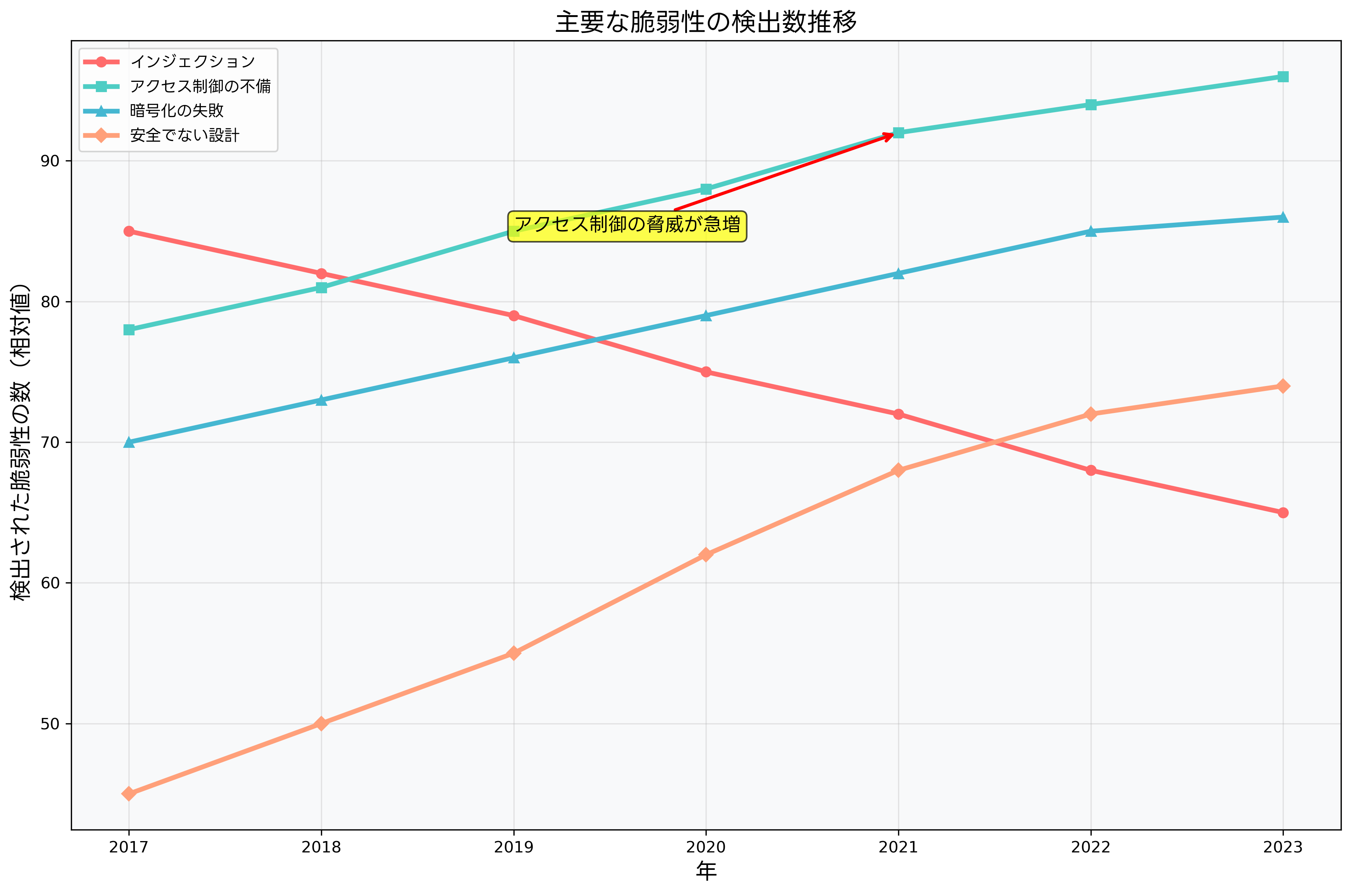

OWASP Top 10 2021では、従来のランキングから大幅な見直しが行われました。特に注目すべきは、「Broken Access Control(アクセス制御の不備)」が第1位にランクインしたことです。これは、近年のクラウド化やリモートワークの普及により、アクセス制御の重要性が高まったことを反映しています。企業においては、高度なアクセス制御システムの導入により、不正なアクセスから重要なデータを保護することが不可欠となっています。

第2位の「Cryptographic Failures(暗号化の失敗)」は、従来の「Sensitive Data Exposure」から名称変更されました。これは、単にデータの暴露を防ぐだけでなく、適切な暗号化の実装が重要であることを強調しています。現代の企業では、エンタープライズ級の暗号化ソリューションを導入することで、保存時と転送時の両方でデータを保護しています。

第3位の「Injection(インジェクション)」は、長年にわたってTop 10の上位を占めてきた脅威です。SQLインジェクション、NoSQLインジェクション、OSコマンドインジェクションなど、様々な形態のインジェクション攻撃が存在します。これらの脅威に対抗するため、開発チームはセキュアコーディング教育ツールを活用して、安全なプログラミング技法を習得しています。

新たに追加された「Insecure Design(安全でない設計)」は、第4位にランクインしました。これは、設計段階からセキュリティを考慮することの重要性を示しています。セキュリティバイデザインの概念が広く認識される中、設計段階セキュリティレビューツールの活用が増加しています。

第5位の「Security Misconfiguration(セキュリティ設定のミス)」は、クラウドサービスの普及により重要性が増している脅威です。適切な設定管理を行うため、クラウドセキュリティ設定監査ツールの導入が推奨されています。

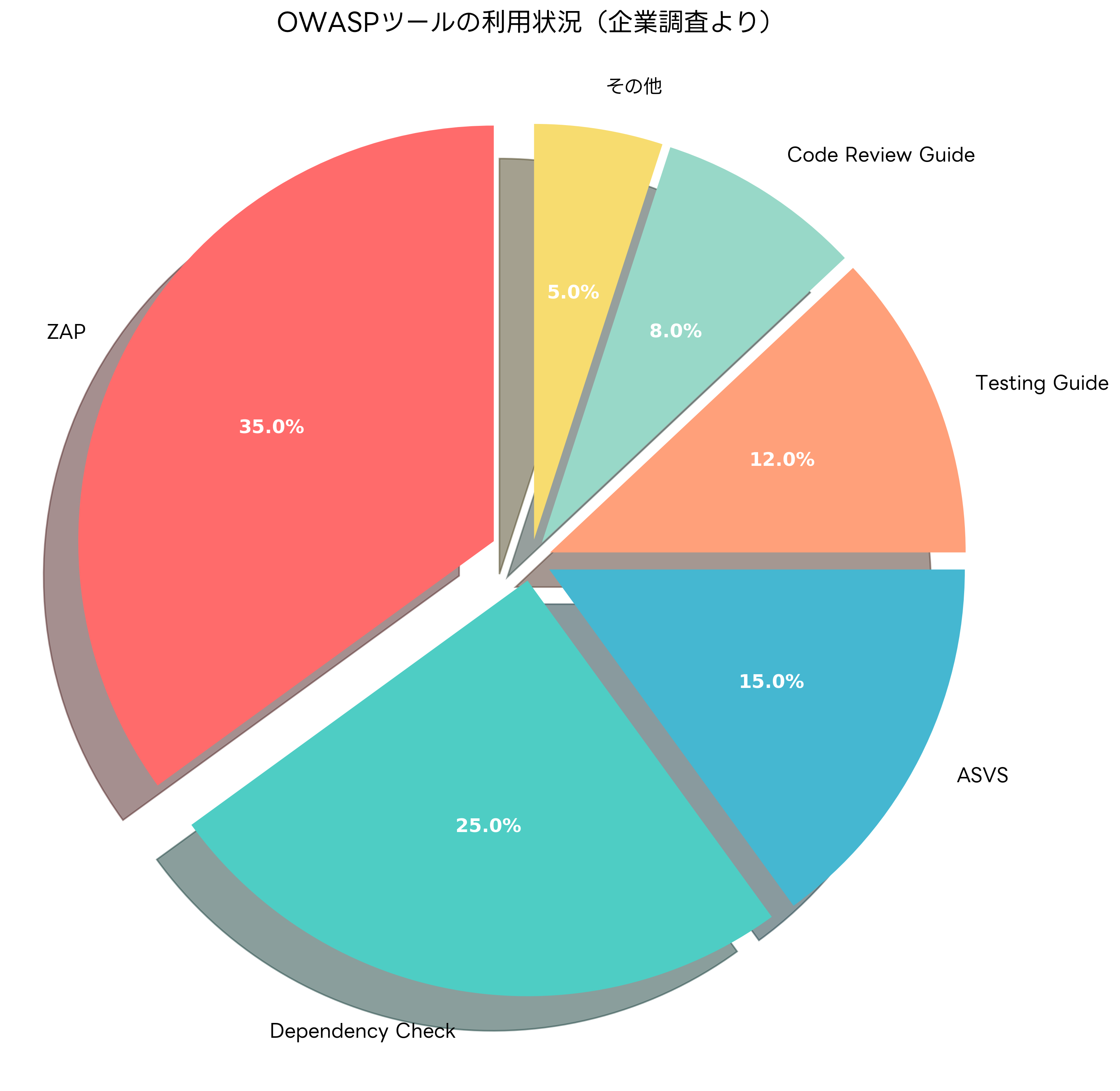

OWASPが提供する主要なツールとリソース

OWASPは、Top 10以外にも多数の有用なツールとリソースを提供しています。これらの成果物は、開発者、セキュリティ専門家、企業のIT部門にとって貴重な資産となっています。

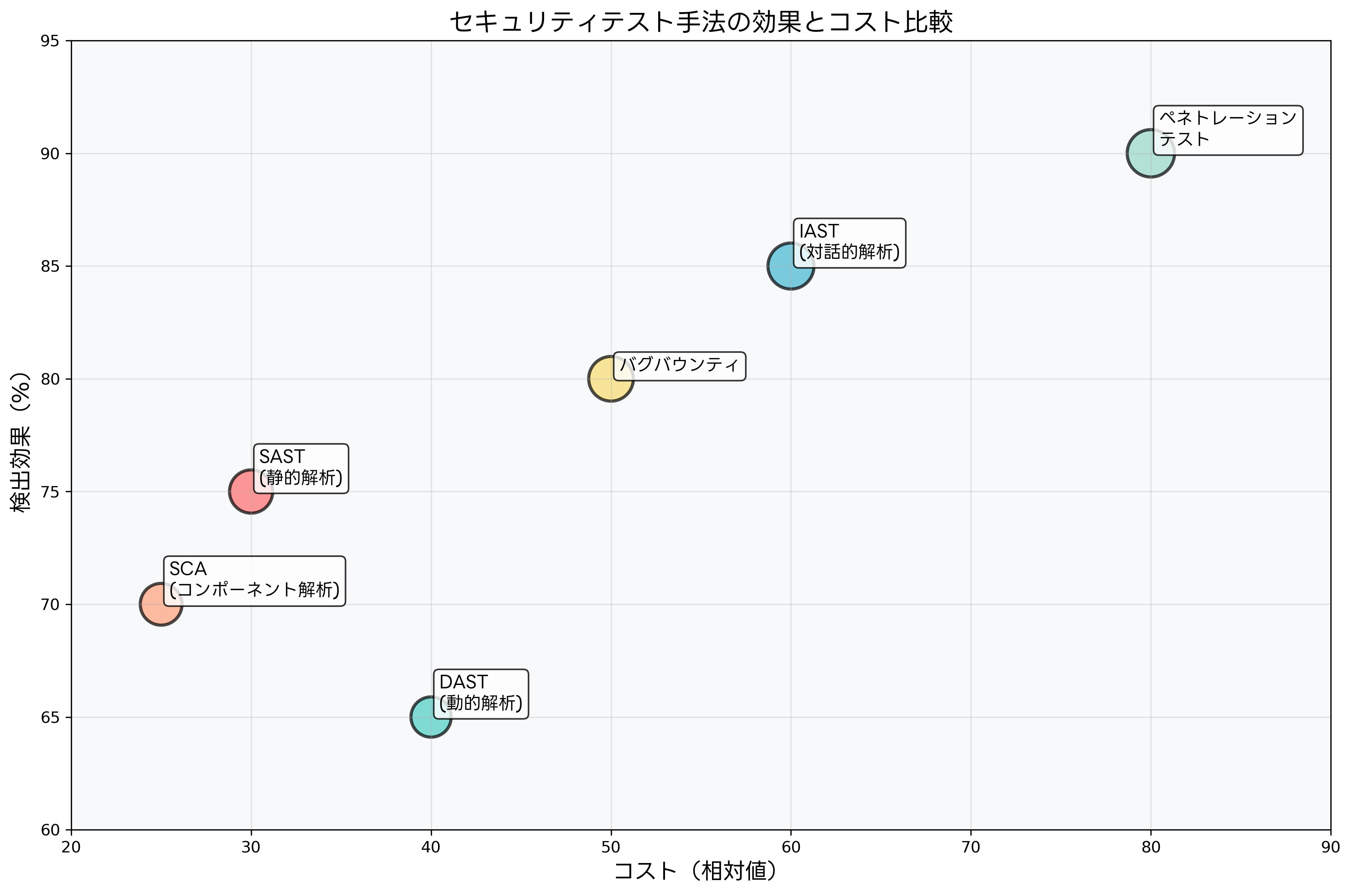

OWASP ZAPは、Webアプリケーションの脆弱性を発見するための動的スキャンツールです。無料で利用でき、GUI版とコマンドライン版の両方が提供されています。多くの企業がCI/CDパイプラインにZAPを組み込み、継続的なセキュリティテストを実現しています。ZAPを効果的に活用するためには、セキュリティテスト自動化プラットフォームとの連携も重要です。

OWASP Dependency Checkは、プロジェクトの依存関係にある既知の脆弱性を特定するツールです。現代のソフトウェア開発では、多数のオープンソースライブラリやサードパーティコンポーネントを使用するため、これらの脆弱性管理が重要です。企業ではソフトウェア構成分析ツールと組み合わせて使用することで、包括的な脆弱性管理を実現しています。

OWASP Application Security Verification Standard(ASVS)は、Webアプリケーションのセキュリティ要件を定義した標準です。Level 1からLevel 3まで3段階のセキュリティレベルが定義されており、組織のリスク許容度に応じて適切なレベルを選択できます。ASVSを効果的に実装するため、セキュリティ要件管理ツールの活用が推奨されています。

OWASP Testing Guideは、Webアプリケーションのセキュリティテストに関する包括的なガイドラインです。手動テストと自動テストの両方について詳細な手順が記載されており、セキュリティテスト担当者の必読書となっています。実践的なテストを行うためには、ペネトレーションテストツールキットの準備も重要です。

セキュリティ開発ライフサイクルへの統合

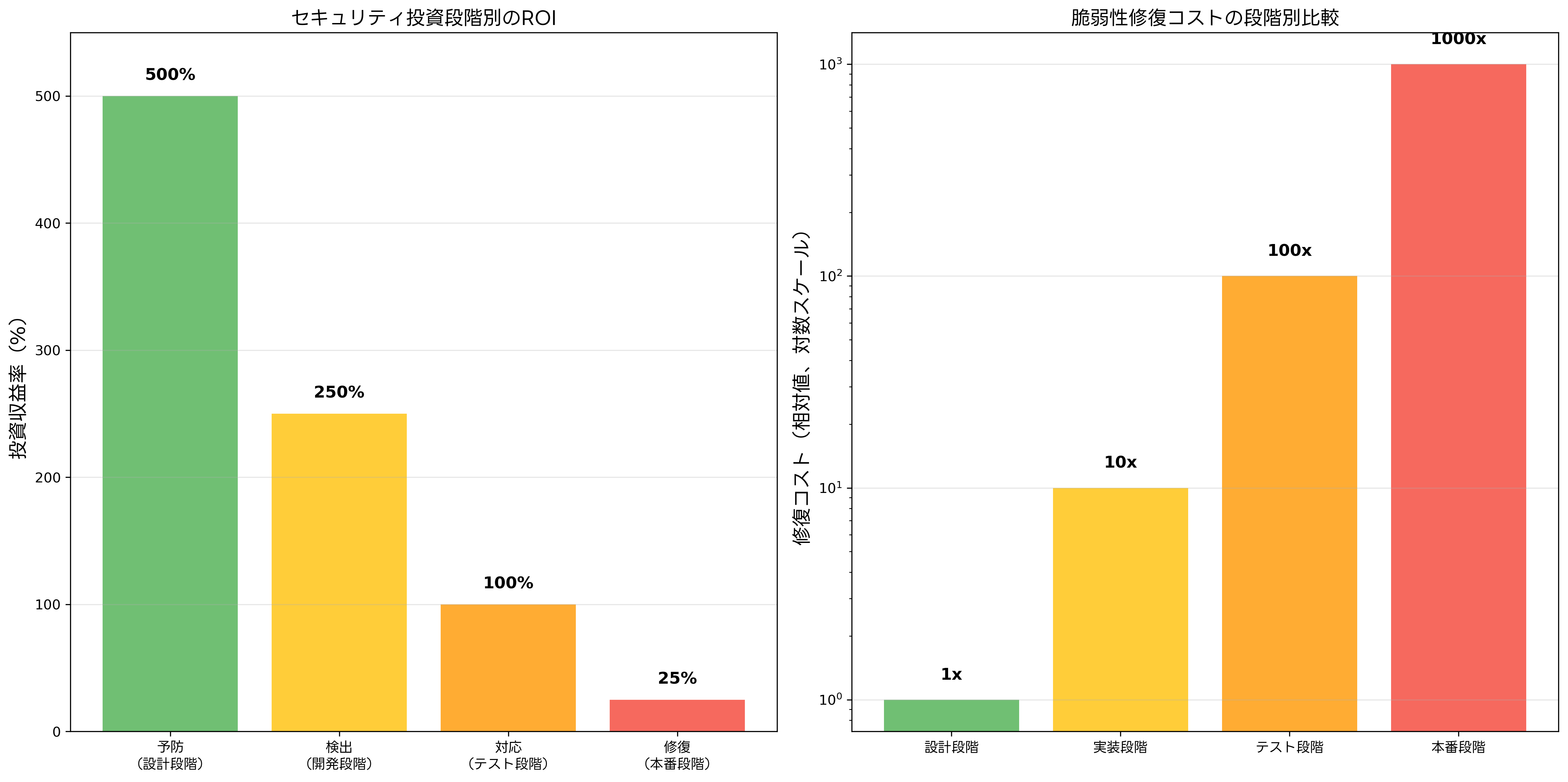

OWASPの成果物を効果的に活用するためには、セキュリティ開発ライフサイクル(SDLC)への統合が重要です。開発の各段階でOWASPのガイドラインとツールを適用することで、セキュアなWebアプリケーションを効率的に開発できます。

要件定義段階では、OWASP ASVSを参照してセキュリティ要件を明確に定義します。この段階でセキュリティ要件を明確にすることで、後の開発工程でのコストと時間を大幅に削減できます。セキュリティ要件定義支援ツールを活用することで、要件の漏れを防ぐことができます。

設計段階では、OWASP Top 10の脅威モデルを参考にしてセキュリティアーキテクチャを設計します。脅威モデリングツールと組み合わせることで、潜在的な脅威を早期に特定し、適切な対策を設計に反映できます。脅威モデリングソフトウェアの導入により、体系的な脅威分析が可能になります。

実装段階では、OWASP Code Review Guideを参照してセキュアコーディングを実践します。また、OWASP Dependency Checkを使用して、使用するライブラリやフレームワークの脆弱性を継続的にチェックします。開発環境にはセキュアコーディング支援IDEを導入することで、コーディング中にリアルタイムでセキュリティ問題を検出できます。

テスト段階では、OWASP ZAPを使用した動的スキャンとOWASP Testing Guideに基づく手動テストを組み合わせます。自動化されたセキュリティテストにより、継続的なセキュリティ検証が可能になります。統合セキュリティテストプラットフォームを導入することで、複数のテスト手法を統合的に管理できます。

運用段階では、OWASP Top 10の脅威に対する監視とログ分析を継続的に実施します。セキュリティインシデントが発生した場合は、OWASPのガイドラインに基づいて迅速な対応を行います。セキュリティ監視・分析システムの導入により、リアルタイムでの脅威検出が可能になります。

応用情報技術者試験での出題傾向と対策

応用情報技術者試験において、OWASPに関する問題は情報セキュリティ分野で頻出しています。特に、OWASP Top 10の内容は重要な出題範囲となっており、各脆弱性の特徴と対策を理解することが求められます。

午前問題では、OWASP Top 10の各項目の定義、典型的な攻撃手法、有効な対策などが問われます。例えば、「SQLインジェクション攻撃を防ぐために最も効果的な対策はどれか」といった選択問題や、「OWASP Top 10 2021で新たに追加された脅威はどれか」といった最新動向に関する問題が出題されます。

午後問題では、実際のWebアプリケーション開発やセキュリティ監査の場面で、OWASPのガイドラインをどのように適用するかが問われます。例えば、脆弱性診断の結果を分析し、OWASP Top 10の観点から優先度を決定する問題や、セキュリティ要件をASVSの基準に基づいて策定する問題などが出題されます。

試験対策としては、応用情報技術者試験セキュリティ分野専門書でOWASPの基礎知識を習得し、Webアプリケーションセキュリティ実践書で実践的な知識を深めることが重要です。また、実際にOWASP ZAPなどのツールを使用して脆弱性診断を体験することで、理論と実践の両方を理解できます。

企業におけるOWASP活用のベストプラクティス

企業がOWASPを効果的に活用するためには、組織全体でのセキュリティ文化の醸成が重要です。開発チーム、セキュリティチーム、運用チームが連携してOWASPのガイドラインを実践することで、組織のセキュリティレベルを向上させることができます。

セキュリティ教育プログラムにOWASPの内容を組み込むことで、開発者のセキュリティ意識を向上させることができます。定期的なセキュリティ教育研修プログラムの実施により、最新の脅威動向とOWASPの更新内容を継続的に学習できます。

セキュリティポリシーの策定においても、OWASPのガイドラインを参考にすることで、業界標準に準拠したポリシーを作成できます。セキュリティポリシー策定支援ツールを活用することで、効率的にポリシーを作成・管理できます。

セキュリティ監査においては、OWASPの基準を監査チェックリストに組み込むことで、客観的で標準化された監査を実施できます。セキュリティ監査管理システムを導入することで、監査プロセスの自動化と結果の可視化が可能になります。

インシデント対応においても、OWASPの分類を参考にすることで、効率的な対応と再発防止策の策定が可能になります。インシデント対応管理プラットフォームを活用することで、インシデントの分類、対応、分析を体系的に管理できます。

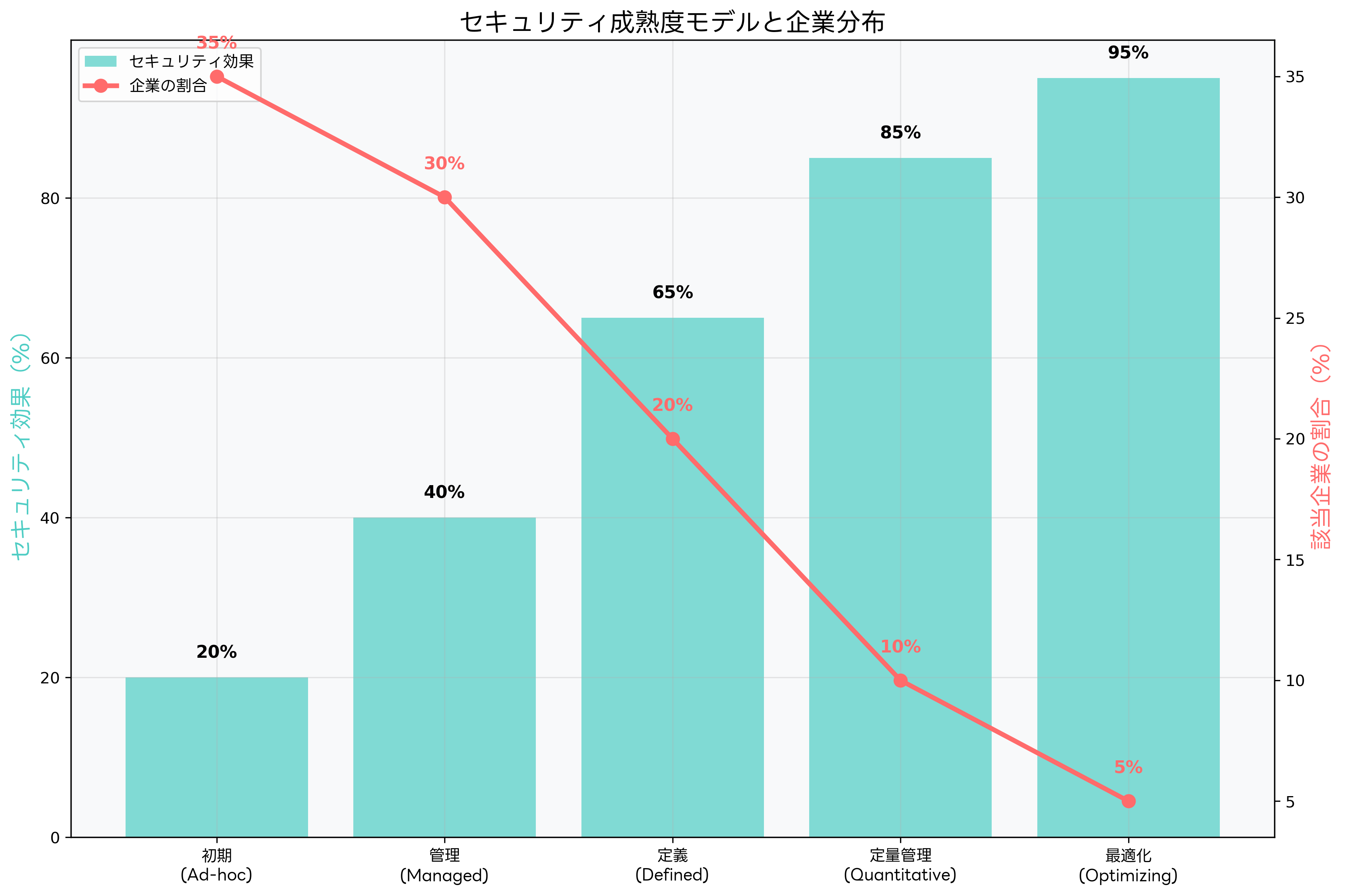

セキュリティ成熟度の向上とOWASP

組織のセキュリティ成熟度を向上させるためには、OWASPの成果物を段階的に導入し、継続的な改善を図ることが重要です。セキュリティ成熟度モデルに基づいて、組織の現状を評価し、目標となるレベルを設定します。

初期段階では、OWASP Top 10の理解とOWASP ZAPによる基本的な脆弱性診断から始めます。この段階では、脆弱性診断入門ツールを活用して、セキュリティテストの基礎を学習します。

管理段階では、OWASP ASVSに基づくセキュリティ要件の標準化と、継続的なセキュリティテストの自動化を実施します。継続的セキュリティテスト自動化ツールの導入により、効率的なセキュリティ管理が可能になります。

定義段階では、OWASPのガイドラインを組織のプロセスに統合し、標準化されたセキュリティ開発プロセスを確立します。セキュリティプロセス管理ツールを活用することで、プロセスの標準化と改善を継続的に実施できます。

定量管理段階では、セキュリティメトリクスの収集と分析により、セキュリティの効果を定量的に評価します。セキュリティメトリクス分析ツールを導入することで、データドリブンなセキュリティ改善が可能になります。

最適化段階では、継続的な改善プロセスにより、組織のセキュリティレベルを持続的に向上させます。最新の脅威動向とOWASPの更新に迅速に対応し、プロアクティブなセキュリティ対策を実施します。

クラウド環境とDevSecOpsへのOWASP適用

現代の多くの企業がクラウド環境での開発とDevSecOpsの実践を進める中、OWASPのガイドラインをこれらの環境に適用することが重要になっています。クラウドネイティブなアプリケーション開発においても、OWASP Top 10の脅威は依然として有効です。

コンテナ化されたアプリケーションでは、OWASP Container Security Top 10を参考にして、コンテナ固有のセキュリティ対策を実施します。コンテナセキュリティスキャンツールを活用することで、コンテナイメージの脆弱性を継続的に監視できます。

DevSecOpsパイプラインにOWASPツールを統合することで、開発プロセス全体を通じたセキュリティの確保が可能になります。DevSecOps統合プラットフォームを導入することで、開発からデプロイメントまでの自動化されたセキュリティチェックが実現できます。

マイクロサービスアーキテクチャでは、サービス間通信のセキュリティとAPI セキュリティが重要になります。OWASP API Security Top 10を参考にして、API固有の脅威に対する対策を実施します。APIセキュリティゲートウェイの導入により、API レベルでのセキュリティ制御が可能になります。

新興技術への対応とOWASPの将来

人工知能、IoT、ブロックチェーンなどの新興技術の普及に伴い、OWASPも新たな脅威と対策に対応しています。AI/MLアプリケーションのセキュリティについては、OWASP Machine Learning Security Top 10が策定されており、AI固有の脅威と対策が整理されています。

IoTデバイスのセキュリティについては、OWASP IoT Top 10が提供されており、IoTシステム全体のセキュリティ確保に重要な指針を提供しています。IoTセキュリティ監視システムの導入により、IoTデバイスの包括的なセキュリティ管理が可能になります。

ブロックチェーン技術については、スマートコントラクトのセキュリティが重要な課題となっており、OWASPもこの分野への取り組みを強化しています。ブロックチェーンセキュリティ監査ツールを活用することで、スマートコントラクトの脆弱性を効率的に発見できます。

まとめ

OWASPは、Webアプリケーションセキュリティの分野における世界標準として、開発者、セキュリティ専門家、企業にとって不可欠なリソースです。OWASP Top 10をはじめとする成果物は、現実的で実践的なセキュリティガイダンスを提供し、組織のセキュリティレベル向上に大きく貢献しています。応用情報技術者試験においても重要なトピックであり、理論的な理解と実践的な活用能力の両方が求められます。

現代のビジネス環境では、デジタル変革の加速とともにWebアプリケーションのセキュリティリスクも増大しています。OWASPのガイドラインを適切に活用し、継続的なセキュリティ改善を実施することで、組織は変化する脅威に対応し、顧客の信頼を維持することができます。新興技術の普及に伴い、OWASPも継続的に進化しており、最新の動向を把握し続けることが重要です。

効果的なセキュリティ対策の実現には、技術的な対策だけでなく、組織全体でのセキュリティ文化の醸成と継続的な教育が不可欠です。OWASPの豊富なリソースを活用し、組織のセキュリティ成熟度を段階的に向上させることで、持続可能なセキュリティ体制を構築することができます。