現代のデジタル社会において、プライバシー保護は企業と個人の双方にとって極めて重要な課題となっています。個人情報の大規模な漏洩事故が頻発し、GDPR(一般データ保護規則)や個人情報保護法の改正により、組織にはこれまで以上に厳格なプライバシー保護が求められています。応用情報技術者試験においても、プライバシー保護に関する問題は頻出分野であり、情報システムの設計・運用において不可欠な知識です。

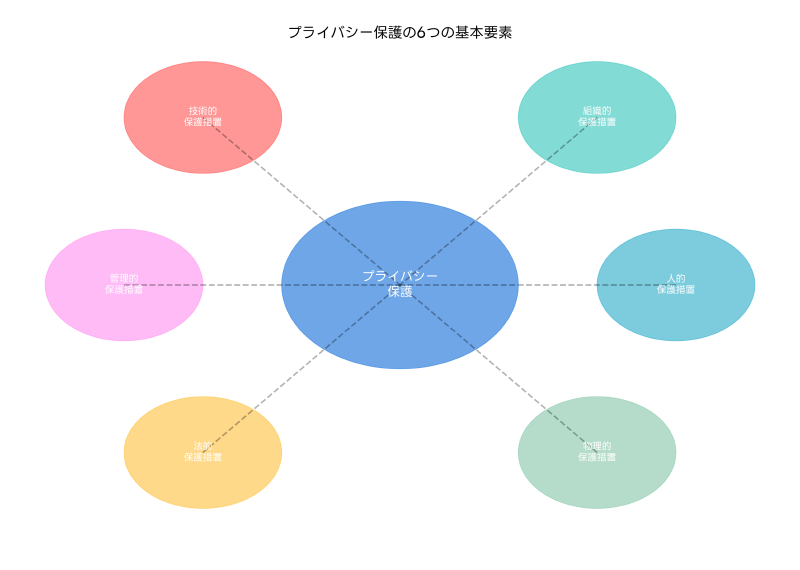

プライバシー保護とは、個人の私生活に関する情報が本人の意思に反して収集、利用、開示されることを防ぎ、個人が自らの情報について適切にコントロールできる状態を確保することです。この概念は、単なる情報セキュリティの範疇を超えて、人権の根幹に関わる重要な課題として認識されています。

個人情報漏洩の現状と脅威

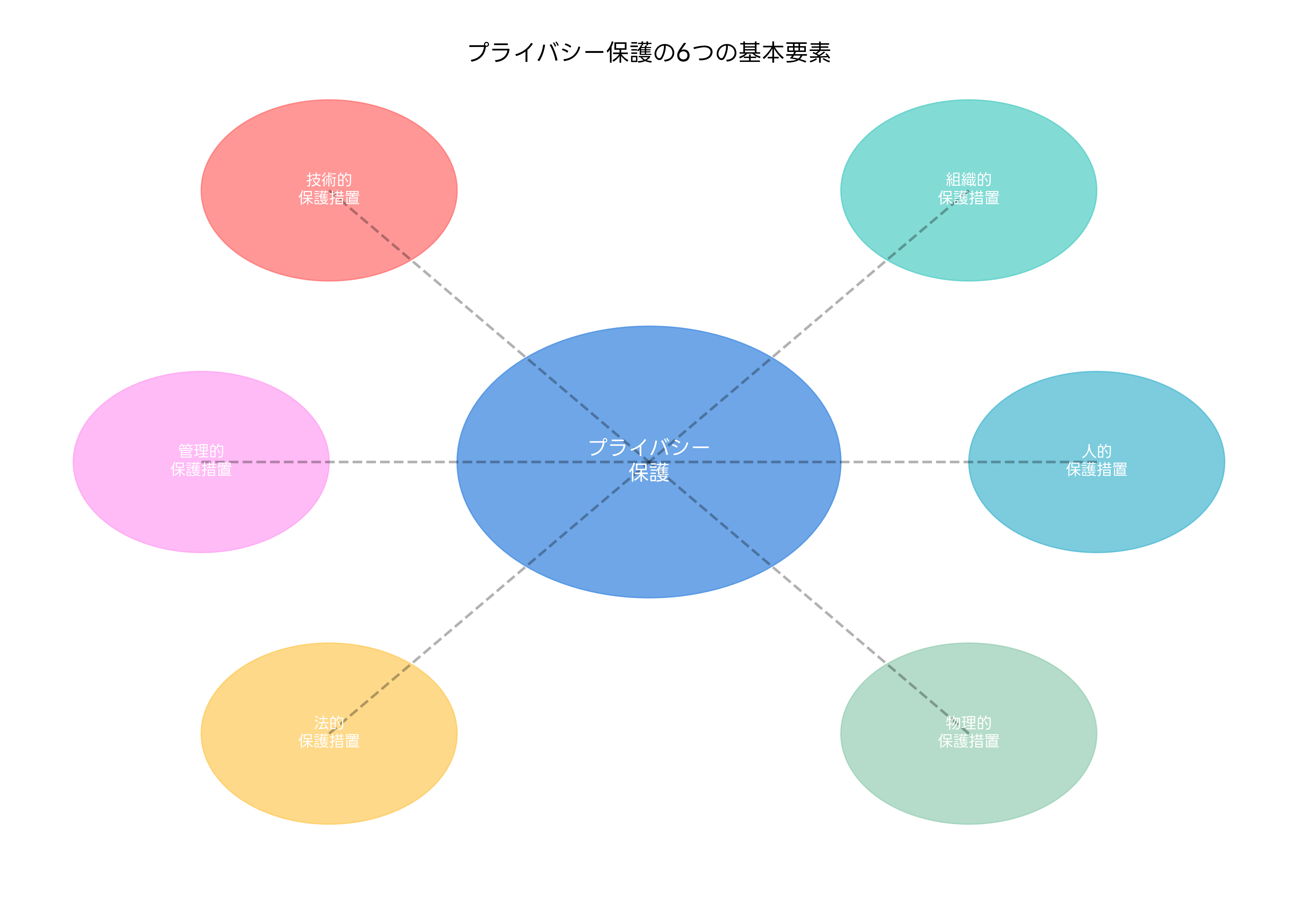

個人情報漏洩は年々増加傾向にあり、企業や組織にとって深刻なリスクとなっています。漏洩の原因は多岐にわたり、サイバー攻撃、内部不正、操作ミス、システム障害、物理的な紛失・盗難などが主な要因です。これらの脅威に対抗するため、包括的なセキュリティ対策の実装が急務となっています。

サイバー攻撃による個人情報漏洩は特に深刻で、攻撃者は高度な技術を用いて企業の防御を突破し、大量の個人データを窃取します。このような攻撃に対抗するため、企業では次世代ファイアウォールやエンドポイント検知・対応システムの導入が進んでいます。

内部不正による情報漏洩も見過ごせない脅威です。従業員や協力会社のスタッフが権限を悪用して個人情報を不正に取得・利用するケースが後を絶ちません。このリスクを軽減するため、特権アクセス管理システムやデータ損失防止ソリューションの導入が重要です。

操作ミスによる情報漏洩は、人的要因による最も一般的な原因の一つです。メールの誤送信、ファイルの誤共有、設定ミスなどが主な事例として挙げられます。これらのリスクを減らすため、メール誤送信防止システムやファイル共有セキュリティツールの活用が効果的です。

システム障害による情報漏洩は、技術的な不備や予期しない障害により発生します。データベースの設定ミス、アプリケーションの脆弱性、クラウドサービスの設定不備などが原因となることが多く、脆弱性管理ツールやクラウドセキュリティ姿勢管理システムによる継続的な監視が必要です。

GDPR(一般データ保護規則)と個人の権利

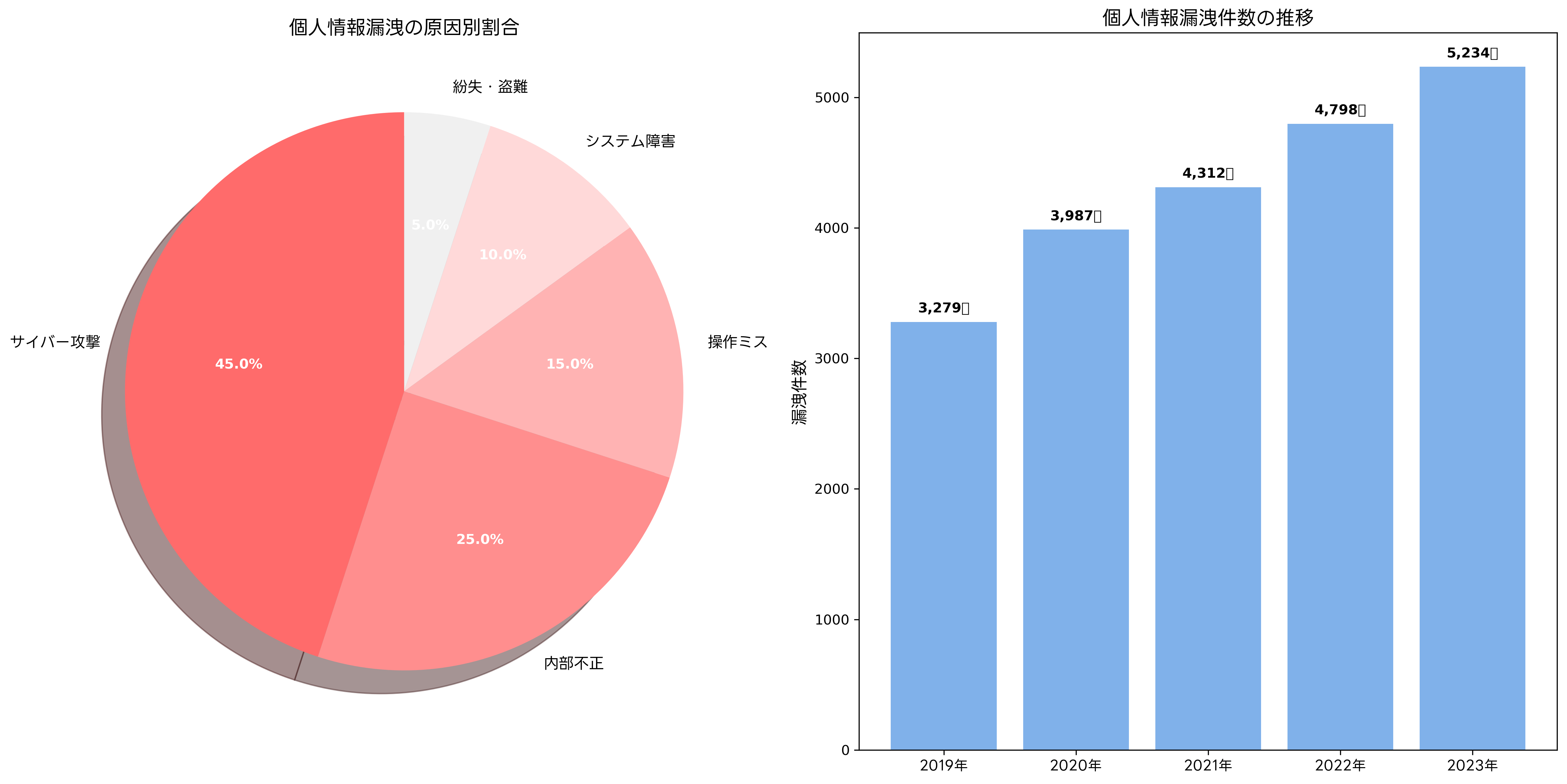

GDPR は2018年に施行されたEUの個人データ保護に関する法律で、世界的なプライバシー保護の基準となっています。GDPRは個人に対して包括的な権利を付与し、組織には厳格な義務を課しています。これらの権利への対応は、技術的・組織的な観点から大きな挑戦となっています。

アクセス権は、個人が自分のデータがどのように処理されているかを知る権利です。企業は個人からの要求に対して、処理目的、データの種類、保存期間、第三者への提供状況などを詳細に回答する必要があります。この権利に効率的に対応するため、個人情報管理システムやデータマッピングツールの導入が推奨されます。

訂正権は、不正確な個人データの修正を求める権利です。データの品質管理と迅速な更新プロセスが重要で、データ品質管理システムを活用することで、正確性の維持と効率的な訂正対応が可能になります。

削除権(忘れられる権利)は、特定の条件下で個人データの削除を求める権利です。この権利への対応は技術的に最も困難で、分散したシステム間でのデータ削除、バックアップからの削除、関連システムへの削除要求の伝播などが必要です。データライフサイクル管理ツールにより、体系的な削除プロセスの自動化が可能になります。

データポータビリティ権は、個人データを構造化された形式で受け取り、他のサービスに移行する権利です。この権利に対応するため、データエクスポートツールや標準化されたデータ形式への対応が必要です。

処理制限権と異議申立て権は、特定の条件下で個人データの処理を制限・停止する権利です。これらの権利への対応には、柔軟なデータ処理制御機能を持つプライバシー管理プラットフォームの活用が効果的です。

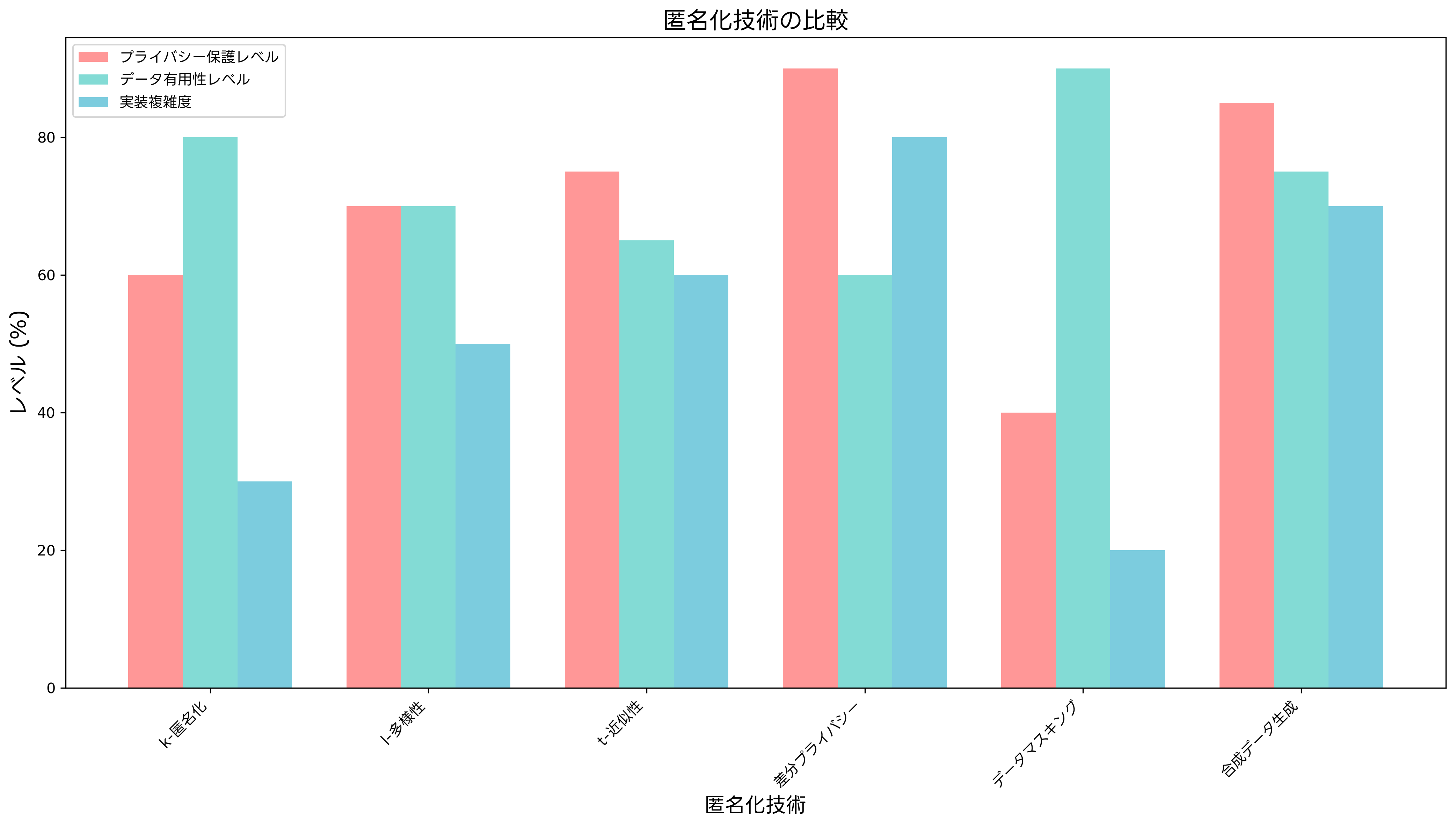

匿名化技術とプライバシー保護手法

個人情報を活用しながらプライバシーを保護するため、様々な匿名化技術が開発されています。これらの技術は、データの有用性を維持しながら個人の特定リスクを最小化することを目的としています。適切な匿名化技術の選択と実装は、データ活用とプライバシー保護のバランスを取る上で重要です。

k-匿名化は、データセット内の各レコードが最低k個の同一の属性組み合わせを持つよう変換する手法です。識別子を除去し、準識別子を一般化または抑制することで、個人の特定リスクを軽減します。実装にはk-匿名化ツールを活用でき、比較的シンプルな手法でありながら一定のプライバシー保護効果を実現できます。

l-多様性は、k-匿名化の限界を補完する手法で、同一の準識別子グループ内で機密属性の値が多様であることを要求します。これにより、同質性攻撃や背景知識攻撃に対する耐性を向上させることができます。プライバシー保護データ分析ツールにより、l-多様性の要件を満たすデータ変換が可能です。

t-近似性は、各グループ内の機密属性の分布が全体の分布と近似することを要求する手法です。より強固なプライバシー保護を提供しますが、実装の複雑さとデータ有用性の低下が課題となります。

差分プライバシーは、数学的に厳密なプライバシー保護を提供する最新の手法です。クエリ結果にノイズを追加することで、個人の存在の有無による結果の変化を制御します。差分プライバシー実装ライブラリを活用することで、高度なプライバシー保護を実現できます。

データマスキングは、本番データに類似したテストデータを作成する際に用いられる手法です。機密情報を非機密情報に置き換えることで、開発・テスト環境でのデータ利用を安全に行えます。データマスキングソフトウェアにより、自動化されたマスキング処理が可能です。

合成データ生成は、元のデータの統計的特性を保持しながら、実在しない個人のデータを生成する手法です。機械学習モデルを用いて生成されるため、高い有用性を保ちながら個人情報の漏洩リスクを排除できます。合成データ生成プラットフォームの活用により、実用的な合成データの作成が可能になります。

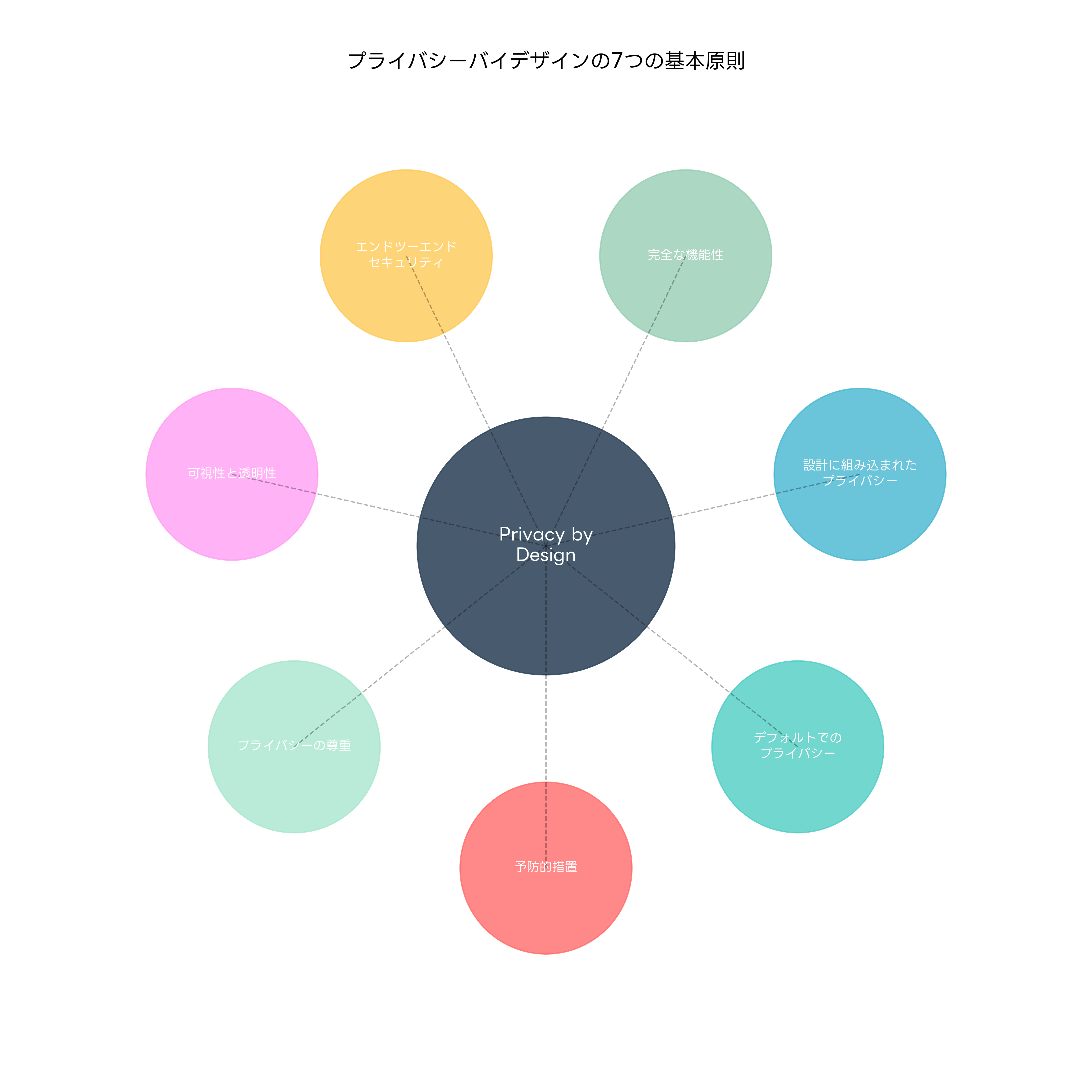

プライバシーバイデザインの実践

プライバシーバイデザインは、システムの設計段階からプライバシー保護を組み込む設計思想です。事後的な対策ではなく、設計の初期段階からプライバシーを考慮することで、より効果的で持続可能なプライバシー保護を実現できます。この概念は現代のシステム開発において必須の考え方となっています。

予防的措置の原則は、問題が発生してから対処するのではなく、事前にプライバシー侵害を防ぐ設計を求めます。脅威モデリング、リスク評価、セキュリティ設計レビューなどを実施し、プライバシー影響評価ツールを活用して体系的な予防策を講じます。

デフォルトでのプライバシーは、ユーザーが何もしなくても最大限のプライバシー保護が提供されることを意味します。システムの初期設定において、最も制限的なプライバシー設定を適用し、必要に応じてユーザーが設定を緩和できるよう設計します。プライバシー設定管理システムにより、適切なデフォルト設定の実装が可能です。

設計に組み込まれたプライバシーは、プライバシー保護がシステムの中核機能として統合されることを要求します。後付けのセキュリティ機能ではなく、アーキテクチャレベルでプライバシー保護を考慮した設計が必要です。

完全な機能性は、プライバシー保護がシステムの機能性を損なわないことを保証します。セキュリティとユーザビリティのバランスを取り、ユーザーエクスペリエンス最適化ツールを活用してユーザーフレンドリーなプライバシー保護を実現します。

エンドツーエンドセキュリティは、データのライフサイクル全体を通じてセキュリティを確保することを求めます。収集、処理、保存、転送、廃棄の各段階で適切な保護措置を講じ、包括的データ保護ソリューションにより一貫したセキュリティを実現します。

可視性と透明性は、個人がデータ処理の状況を理解できることを要求します。プライバシーポリシーの明確化、データ処理の可視化、個人ダッシュボードの提供などにより、透明性を向上させます。

プライバシーの尊重は、個人の権利と自由を最優先に考慮することを求めます。データ最小化、目的制限、保存期間の制限などの原則を遵守し、個人中心のアプローチを採用します。

技術的保護措置の実装

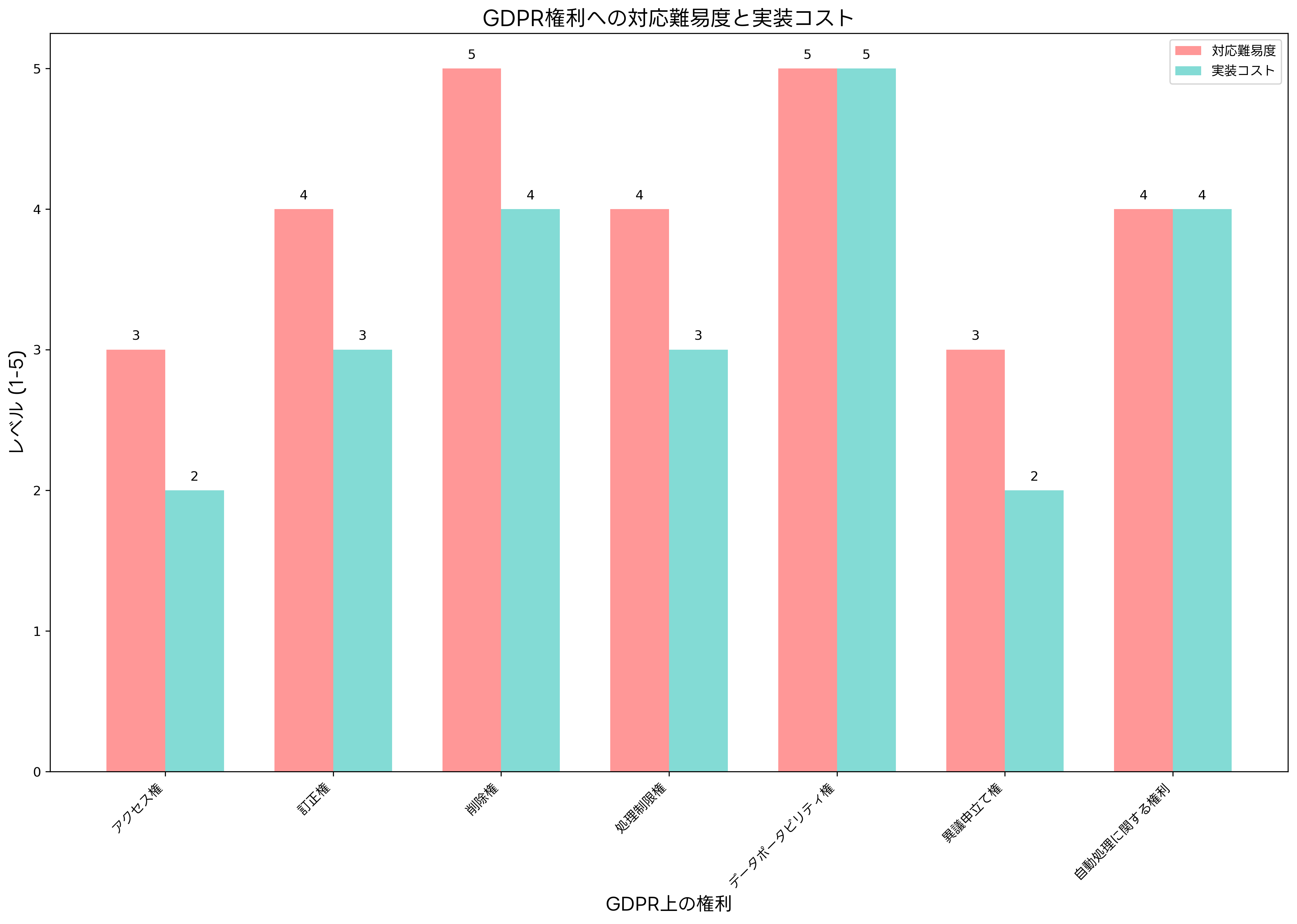

プライバシー保護の技術的実装には、暗号化、アクセス制御、監査、データライフサイクル管理などの多層的なアプローチが必要です。これらの技術を適切に組み合わせることで、包括的なプライバシー保護を実現できます。

暗号化は個人情報保護の基盤技術です。保存時暗号化により、データベースやファイルシステムに格納された個人情報を保護します。エンタープライズ暗号化ソリューションを導入することで、AES256などの強力な暗号化を実装できます。転送時暗号化では、TLS/SSLプロトコルを用いてネットワーク通信を保護し、SSL証明書管理システムにより証明書のライフサイクル管理を自動化します。

アクセス制御は、適切な権限を持つユーザーのみが個人情報にアクセスできるよう制限します。役割ベースアクセス制御(RBAC)や属性ベースアクセス制御(ABAC)を実装し、統合アイデンティティ管理システムにより一元的な権限管理を実現します。多要素認証の導入により、なりすましリスクを大幅に軽減できます。

監査とログ管理は、個人情報への不正アクセスや異常な操作を検出するために重要です。包括的ログ管理システムにより、アクセスログ、操作ログ、システムログを統合的に管理し、セキュリティ情報イベント管理(SIEM)により異常検知と対応を自動化します。

データライフサイクル管理では、個人情報の収集から廃棄まで一貫した管理を行います。データ分類、保存期間管理、自動削除などの機能を持つデータガバナンスプラットフォームにより、効率的なライフサイクル管理が可能です。

組織的保護措置と人材育成

技術的対策だけでなく、組織的な取り組みもプライバシー保護には不可欠です。プライバシーガバナンス体制の構築、従業員教育、インシデント対応体制の整備などが重要な要素となります。

データ保護責任者(DPO)の配置は、GDPR要件の一つであり、組織のプライバシー保護活動の中核となります。DPOは法的知識、技術的理解、組織運営能力を兼ね備える必要があり、DPO認定資格取得のための書籍やプライバシー法務の専門書による学習が重要です。

従業員教育は、人的リスクを軽減するための基本的対策です。定期的なプライバシー研修、フィッシング訓練、インシデント対応訓練などを実施し、プライバシー教育プラットフォームを活用して継続的な意識向上を図ります。

プライバシーポリシーの策定と維持は、透明性の確保と法的コンプライアンスの基盤です。プライバシーポリシー作成ガイドを参考に、理解しやすく包括的なポリシーを作成し、定期的な見直しを行います。

インシデント対応計画の策定は、データ漏洩などの緊急事態に備えるために重要です。72時間以内の当局への通知、影響を受ける個人への通知、原因調査と対策の実施などを含む包括的な対応計画を策定し、インシデント対応管理システムにより迅速な対応を支援します。

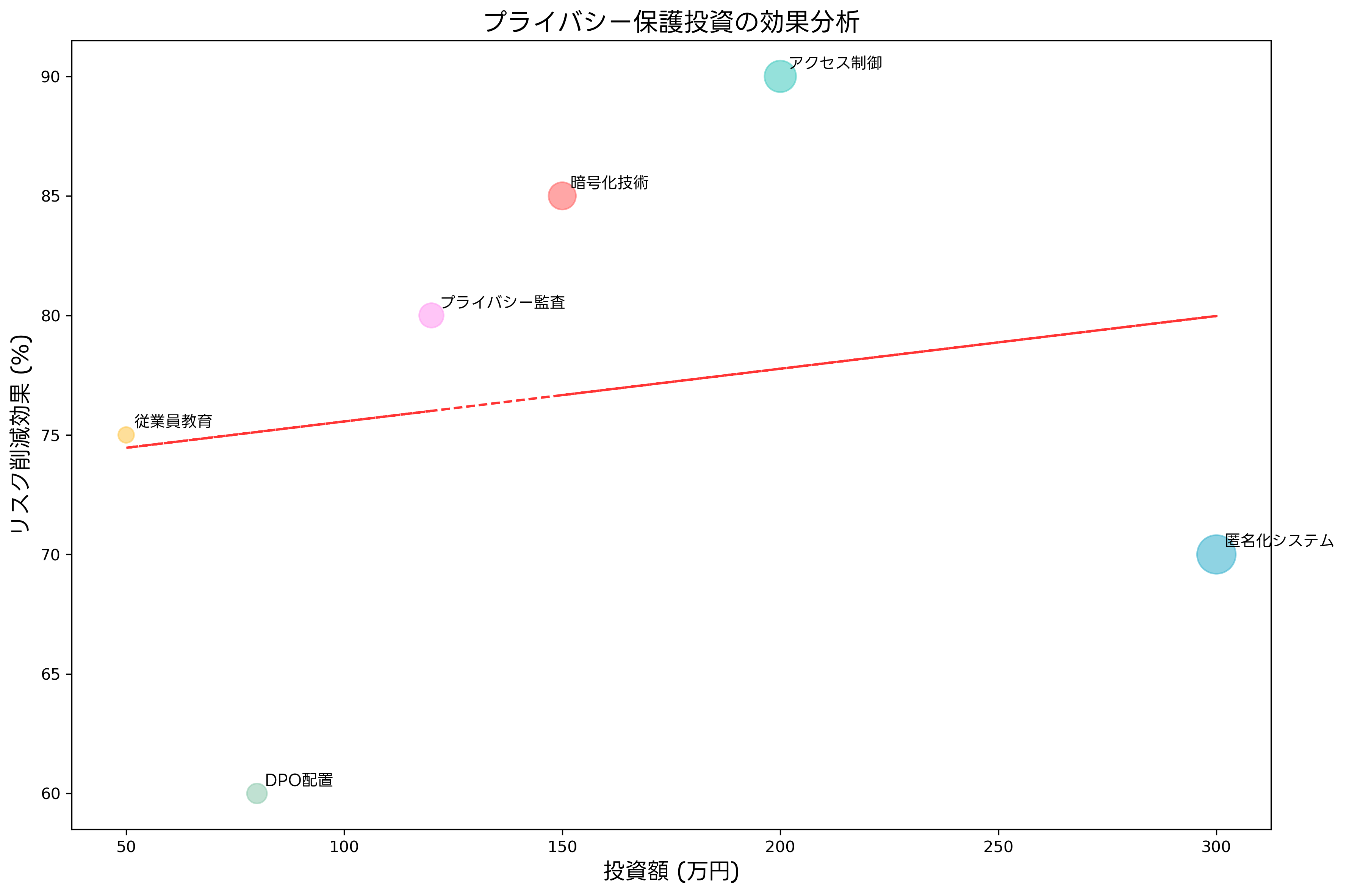

プライバシー保護の投資対効果

プライバシー保護への投資は、コストではなく競争優位の源泉として捉えるべきです。適切な投資により、法的リスクの軽減、顧客信頼の向上、ブランド価値の向上、新規事業機会の創出などの効果が期待できます。

暗号化技術への投資は、比較的低コストで高いリスク削減効果を実現できます。暗号化ソフトウェアライセンスやハードウェアセキュリティモジュールの導入により、データ漏洩時の影響を大幅に軽減できます。

アクセス制御システムへの投資は、内部不正リスクの軽減に大きく寄与します。初期導入コストは高いものの、長期的には人的リスクの大幅な軽減により投資回収が可能です。

匿名化システムの導入は、データ活用とプライバシー保護の両立を可能にし、新たなビジネス機会を創出します。データ匿名化ソリューションへの投資により、安全なデータ共有や分析が可能になります。

DPOの配置は、専門知識による効率的なプライバシー保護の実現と、法的コンプライアンスの確保を可能にします。人件費としては高額ですが、専門的対応による効率化と法的リスクの軽減により、総合的なコスト削減効果が期待できます。

従業員教育への投資は、最も費用対効果の高い対策の一つです。プライバシー教育コンテンツを活用した継続的な教育により、人的リスクを大幅に軽減できます。

プライバシー監査への投資は、現状把握と継続的改善のための重要な取り組みです。プライバシー監査ツールにより、効率的な監査の実施と改善点の特定が可能になります。

新技術とプライバシー保護の未来

人工知能、IoT、ブロックチェーンなどの新技術の普及により、プライバシー保護の課題と機会が拡大しています。これらの技術を活用したプライバシー保護の向上と、新たな脅威への対応が重要な課題となっています。

人工知能を活用したプライバシー保護では、機械学習による異常検知、自動化された個人情報発見、インテリジェントなアクセス制御などが実現されています。AIプライバシー保護ソリューションにより、高度な脅威検知と対応の自動化が可能になります。

IoTデバイスの普及により、新たなプライバシーリスクが生まれています。大量のセンサーデータの収集と処理において、エッジコンピューティングと暗号化技術を組み合わせたIoTプライバシー保護システムの導入が重要です。

ブロックチェーン技術は、データの完全性と透明性を確保しながら、分散型のプライバシー保護を実現する可能性を持っています。ブロックチェーンプライバシー技術の活用により、新たなプライバシー保護のパラダイムが生まれています。

量子コンピューティングの発展は、現在の暗号化技術に対する脅威となる一方で、量子暗号による究極的なプライバシー保護の可能性も提供します。量子暗号技術の解説書により、将来の技術動向を理解し、準備を進めることが重要です。

応用情報技術者試験での出題傾向

応用情報技術者試験において、プライバシー保護に関する問題は情報セキュリティマネジメント分野の重要なトピックとして頻出します。特に、法的要件、技術的対策、組織的対策の理解が問われる傾向があります。

午前問題では、個人情報保護法やGDPRの基本概念、匿名化技術の特徴、プライバシーバイデザインの原則などが出題されます。具体的な技術的対策の選択や、法的要件への対応方法を問う問題が多く見られます。

午後問題では、企業のプライバシー保護戦略の策定、データ漏洩インシデントへの対応、GDPR対応プロジェクトの管理などの実践的な場面での知識応用が評価されます。

試験対策としては、応用情報技術者試験のプライバシー保護分野の参考書による理論学習と、個人情報保護法の解説書による法的知識の習得が重要です。また、GDPR対応の実務書により、国際的な動向の理解も必要です。

まとめ

プライバシー保護は、現代のデジタル社会において企業の持続可能性と競争力を決定する重要な要素です。技術的対策、組織的対策、法的コンプライアンスを統合したアプローチにより、効果的なプライバシー保護を実現できます。

応用情報技術者として、プライバシー保護の技術的側面だけでなく、法的要件や組織運営の観点からの理解も重要です。継続的な学習と実践により、変化する要件と脅威に対応できる能力を身につけることが求められます。

新技術の発展とともに、プライバシー保護の手法も進化し続けています。最新の技術動向を把握し、適切な投資判断を行うことで、プライバシー保護を競争優位の源泉として活用することが可能になります。個人の権利を尊重し、社会的責任を果たしながら、イノベーションを推進するバランスの取れたアプローチが、今後ますます重要になってくるでしょう。