情報セキュリティの世界において、最も基本的かつ重要な原則の一つが「最小権限の原則(Principle of Least Privilege)」です。この原則は、ユーザーやプロセスに対して、その役割を果たすために必要最小限の権限のみを付与するという考え方であり、現代のサイバーセキュリティ戦略の根幹を成しています。応用情報技術者試験においても頻出の重要トピックであり、企業のセキュリティ担当者や情報システム管理者にとって必須の知識です。

最小権限の原則は、1975年にジェローム・サルツァー(Jerome Saltzer)とマイケル・シュローダー(Michael Schroeder)によって提唱され、以来40年以上にわたって情報セキュリティの基本指針として広く採用されています。この原則の核心は、システムのセキュリティリスクを最小化するために、必要以上の権限を付与しないことにあります。

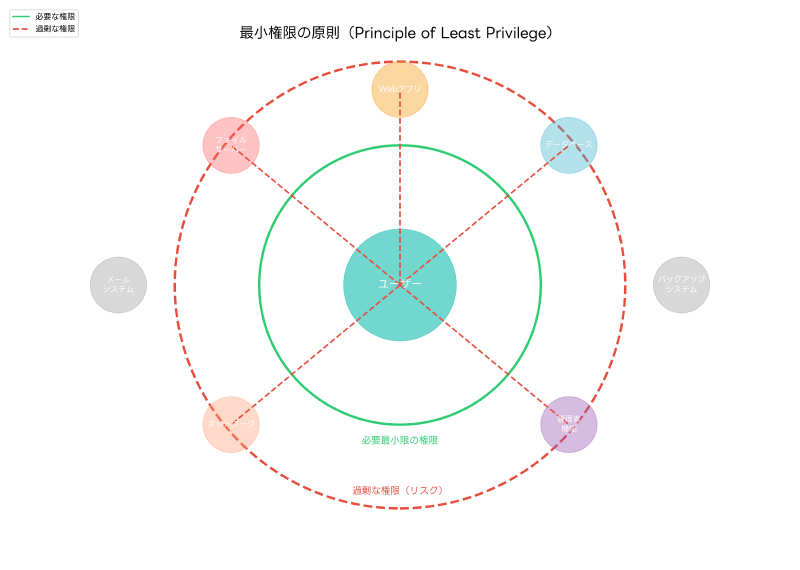

最小権限の原則の基本概念と重要性

最小権限の原則とは、ユーザー、プロセス、システムコンポーネントが、その機能を適切に実行するために必要な最小限のアクセス権限のみを持つべきであるという考え方です。この原則により、万が一アカウントが侵害された場合でも、攻撃者が実行できる操作を制限し、被害を最小限に抑えることができます。

現代の企業環境では、従業員が多様なシステムやアプリケーションにアクセスする必要があります。しかし、すべてのユーザーに管理者権限を付与することは、重大なセキュリティリスクを招きます。アクセス制御管理ソフトウェアを活用することで、細かな権限管理を効率的に実現できます。

最小権限の原則の適用により、内部不正のリスクも大幅に軽減されます。従業員が職務に必要のない機密情報にアクセスできなければ、意図的な情報漏洩や悪用のリスクを防ぐことができます。また、人的ミスによる誤操作も防止でき、システムの安定性向上にも寄与します。

この原則の実装には、組織全体でのコミットメントが必要です。経営層から現場の従業員まで、すべての関係者が最小権限の重要性を理解し、日常業務において実践することが求められます。セキュリティ教育プラットフォームを導入することで、全社的なセキュリティ意識の向上を図ることができます。

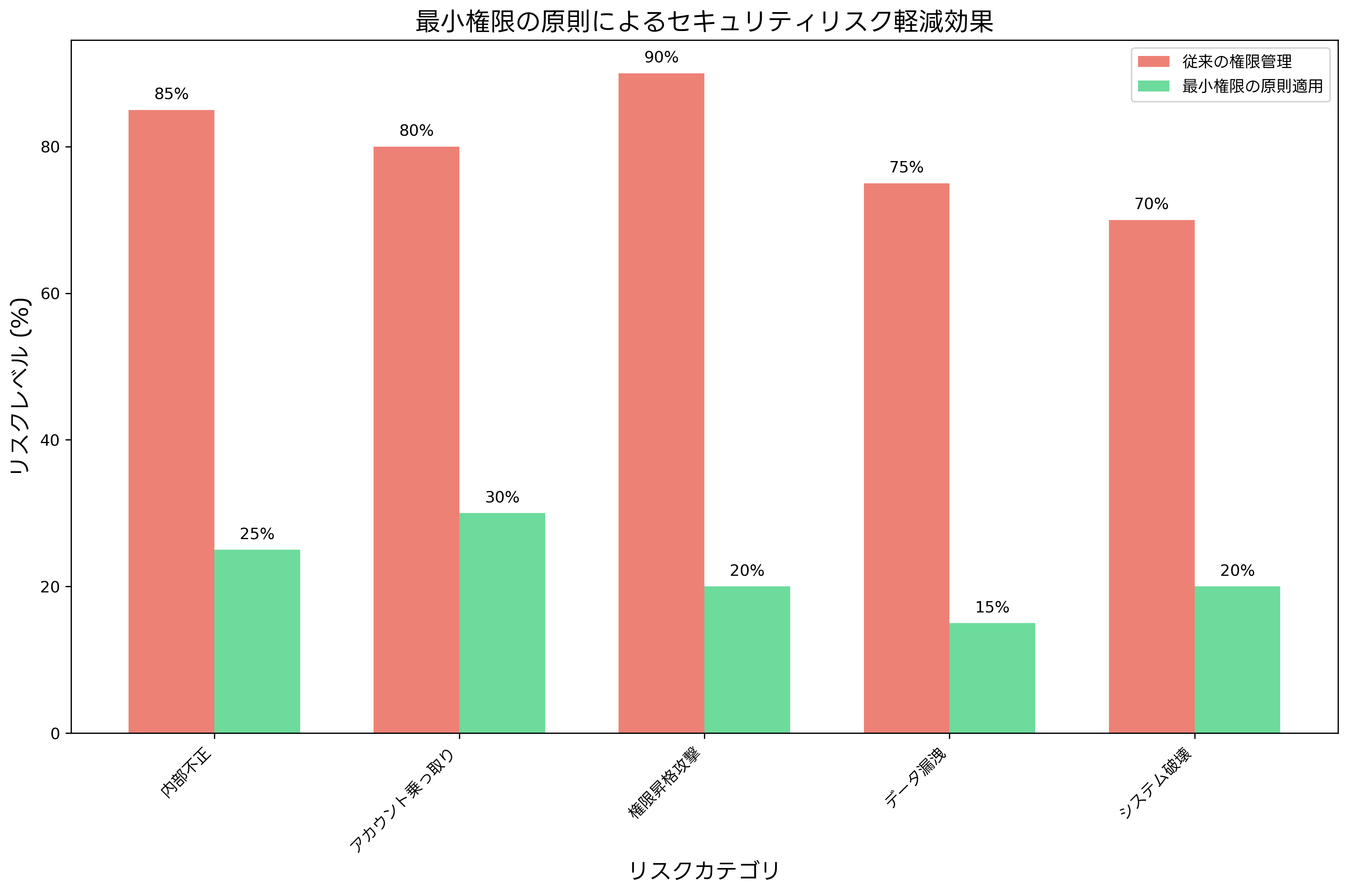

セキュリティリスクの軽減効果

最小権限の原則を適用することで、様々なセキュリティリスクを大幅に軽減できます。特に、アカウント乗っ取り攻撃の影響を最小化する効果は顕著です。攻撃者が一般ユーザーのアカウントを侵害したとしても、システム全体への影響を限定的にとどめることができます。

権限昇格攻撃の防止においても、最小権限の原則は重要な役割を果たします。攻撃者が初期侵入に成功しても、より高い権限を取得することが困難になり、攻撃の拡大を阻止できます。特権アクセス管理(PAM)ソリューションを導入することで、高権限アカウントの厳格な管理と監視が可能になります。

データ漏洩リスクの軽減も重要な効果の一つです。従業員が必要最小限のデータにのみアクセスできるよう制限することで、大規模な情報漏洩を防ぐことができます。特に、個人情報や機密データを扱う組織では、データ損失防止(DLP)ソリューションと組み合わせることで、より強固な保護を実現できます。

マルウェア感染時の被害拡大防止においても、最小権限の原則は効果的です。感染したアカウントの権限が制限されていれば、マルウェアがシステム全体に拡散することを防げます。エンドポイント保護ソリューションと連携することで、多層防御を構築できます。

コンプライアンス要件の遵守においても、最小権限の原則は重要です。GDPR、SOX法、PCI DSS等の規制では、適切なアクセス制御が要求されており、最小権限の原則はこれらの要件を満たすための基盤となります。

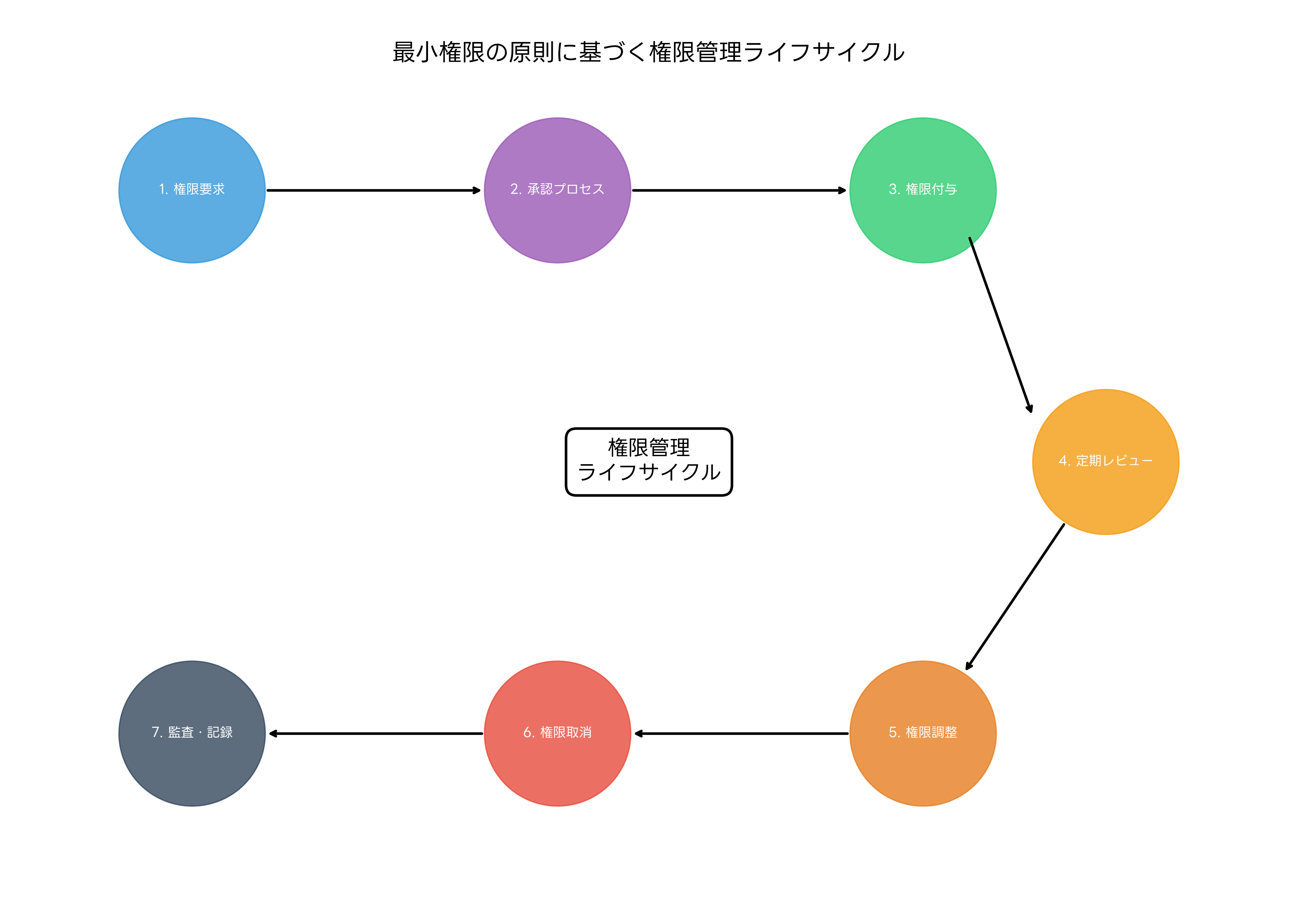

権限管理のライフサイクルと実装プロセス

効果的な最小権限の実装には、体系的な権限管理ライフサイクルの構築が不可欠です。このライフサイクルには、権限の要求、承認、付与、監視、見直し、取消という一連のプロセスが含まれます。

権限要求プロセスでは、業務上の必要性を明確に定義し、適切な承認者による検証を行います。この段階では、ワークフロー管理システムを活用することで、承認プロセスの自動化と透明性の確保が可能になります。

権限付与プロセスでは、承認された権限を正確にシステムに反映させます。手動での設定はミスの原因となるため、自動化されたプロビジョニングツールの活用が推奨されます。これにより、人的エラーを防ぎ、一貫性のある権限管理を実現できます。

継続的な監視は、最小権限の原則を維持するために欠かせません。ユーザーの行動を監視し、異常なアクセスパターンを検出することで、権限の悪用や不正使用を早期に発見できます。ユーザー行動分析(UBA)ツールを導入することで、高度な脅威検知が可能になります。

定期的な権限見直しプロセスでは、業務の変化に応じて権限を調整します。組織変更、職務変更、プロジェクト終了等のタイミングで権限を見直し、不要な権限を速やかに取り消すことが重要です。アクセス認定ツールを使用することで、効率的な権限見直しを実現できます。

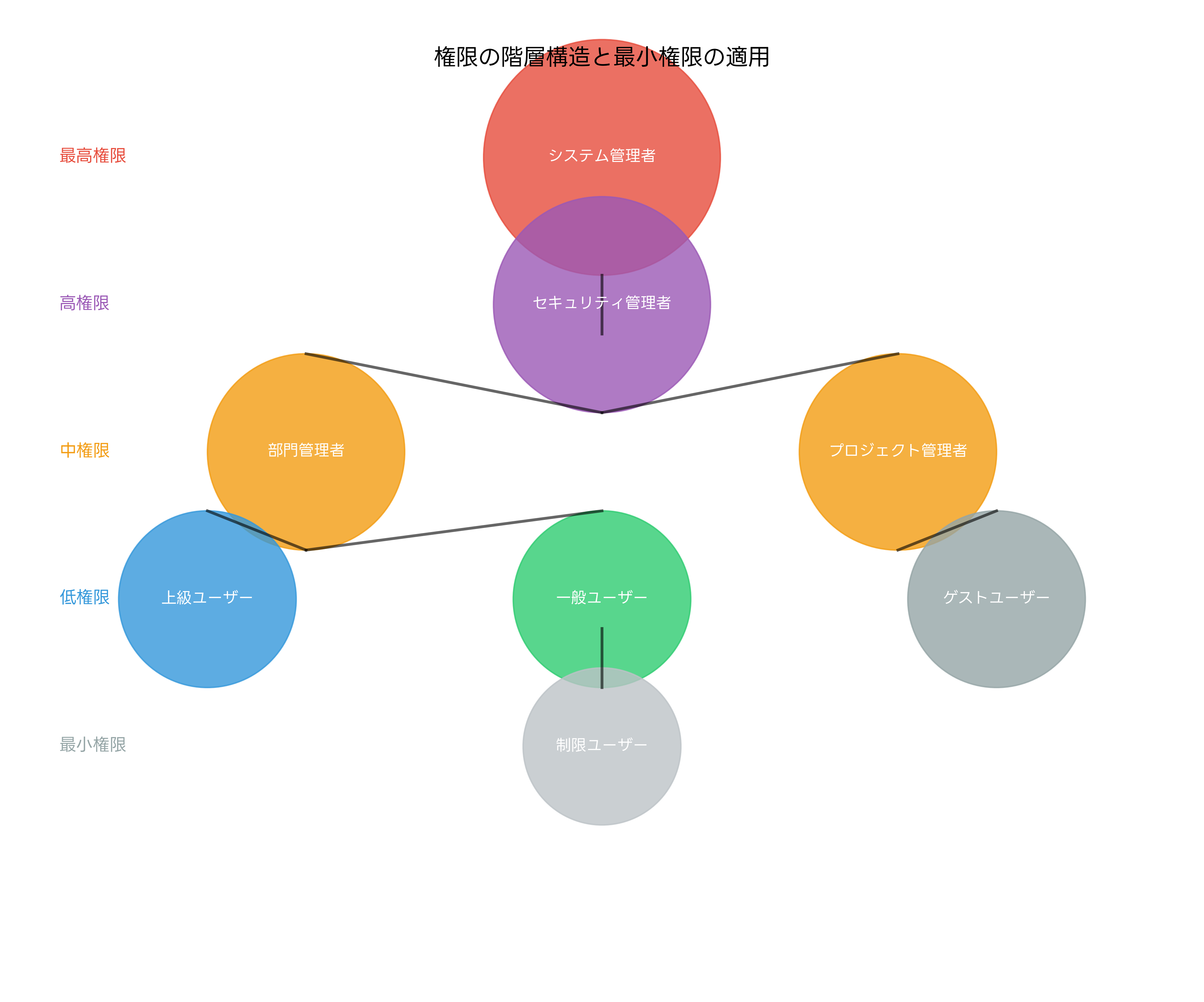

階層的権限構造の設計と管理

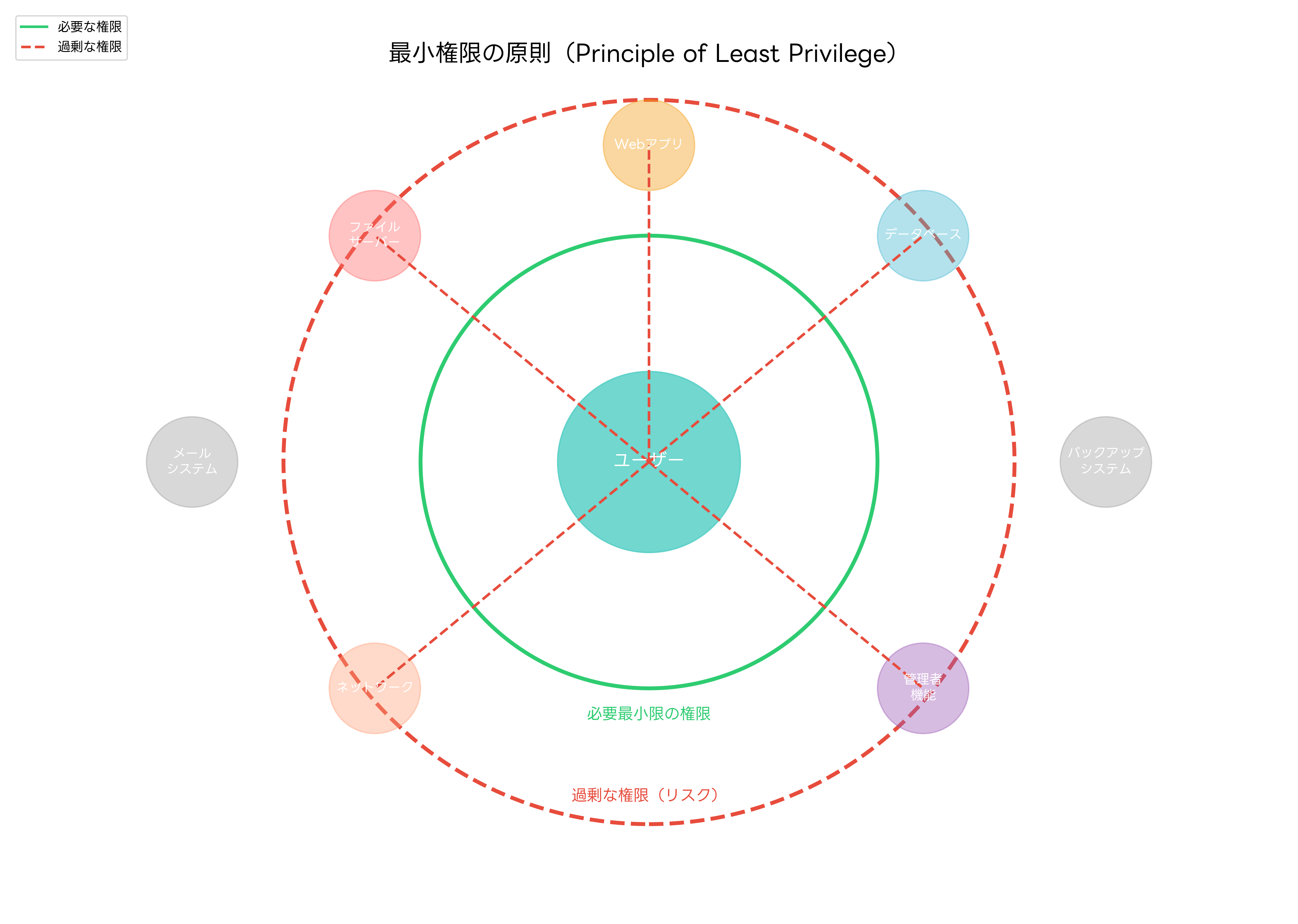

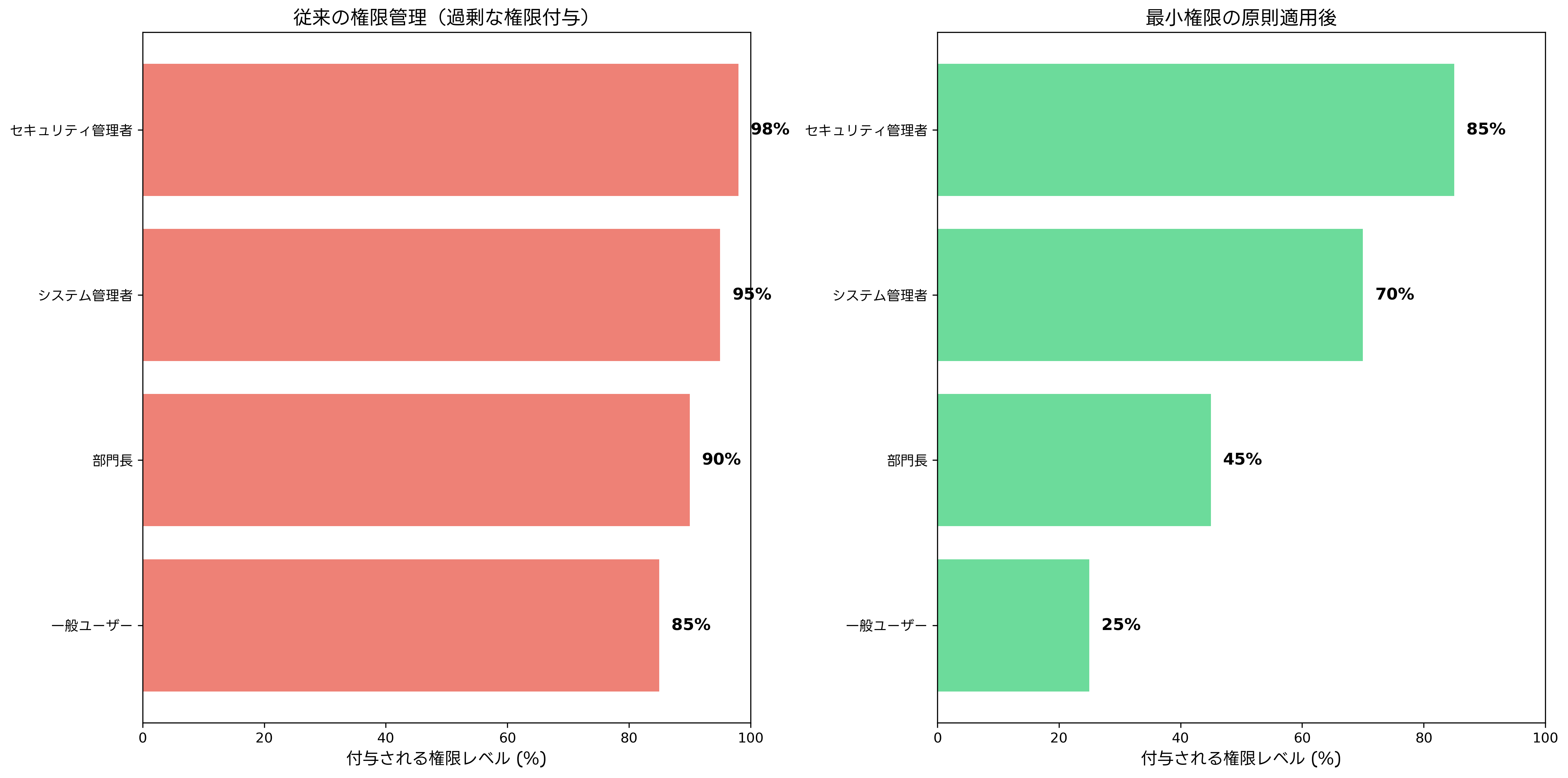

組織における効果的な最小権限の実装には、明確な階層的権限構造の設計が必要です。この構造により、各役職や職務に応じた適切な権限レベルを定義し、管理することができます。

システム管理者レベルでは、システム全体の設定変更や重要なデータへのアクセス権限を持ちますが、業務上不要な一般的なアプリケーションへのアクセスは制限されます。このような高権限アカウントの管理には、特権ID管理システムの導入が効果的です。

部門管理者レベルでは、自部門のデータと人員に関する権限を持ちますが、他部門の情報や全社的なシステム設定へのアクセスは制限されます。部門別アクセス制御ソリューションを活用することで、適切な境界管理を実現できます。

一般ユーザーレベルでは、日常業務に必要な最小限の権限のみを付与します。ファイルアクセス、アプリケーション使用、ネットワークリソースへのアクセスを厳格に制限し、業務効率性とセキュリティのバランスを取ります。

プロジェクトベースの権限管理では、プロジェクトの開始から終了まで期間限定の権限を付与し、プロジェクト終了時には自動的に権限を取り消します。プロジェクト管理統合ツールと連携することで、動的な権限管理が可能になります。

外部パートナーやベンダーに対する権限管理も重要な要素です。必要最小限の期間とスコープに限定した権限を付与し、厳格な監視下で作業を行わせます。外部アクセス管理ソリューションにより、安全な外部連携を実現できます。

技術的実装手法とベストプラクティス

最小権限の原則を技術的に実装するためには、様々な手法とツールを組み合わせる必要があります。役割ベースアクセス制御(RBAC)は、最も一般的な実装手法の一つです。ユーザーを役割に割り当て、役割に応じた権限を付与することで、効率的な権限管理を実現します。

属性ベースアクセス制御(ABAC)は、より細かな権限制御を可能にする高度な手法です。ユーザーの属性、リソースの属性、環境条件等を組み合わせて動的にアクセス可否を判断します。ABAC実装プラットフォームを活用することで、複雑な権限要件にも対応できます。

ジャストインタイム(JIT)アクセスは、必要な時にのみ権限を付与し、使用後は自動的に取り消す手法です。これにより、常時高権限を保持するリスクを排除できます。JITアクセス管理ツールの導入により、動的な権限管理が可能になります。

マルチファクタ認証(MFA)の実装も重要な要素です。特に高権限アクセスには強力な認証を要求し、不正アクセスのリスクを軽減します。エンタープライズMFAソリューションにより、セキュリティレベルを大幅に向上させることができます。

ゼロトラストアーキテクチャの実装により、従来の境界防御から脱却し、すべてのアクセスを検証するアプローチを採用できます。ゼロトラスト実装ソリューションを活用することで、包括的なセキュリティ戦略を構築できます。

応用情報技術者試験での出題パターンと対策

応用情報技術者試験において、最小権限の原則は情報セキュリティ分野の重要トピックとして頻繁に出題されています。午前問題では、基本概念の理解、実装手法の選択、セキュリティリスクの評価等が問われます。

典型的な出題パターンとしては、「最小権限の原則を適用した場合の効果として最も適切なものはどれか」という選択問題や、「権限管理において最小権限の原則に従って設計されたシステムの特徴はどれか」といった問題があります。

午後問題では、より実践的な場面での適用が問われます。企業のセキュリティ戦略立案、システム設計、インシデント対応等の文脈で、最小権限の原則をどのように適用するかが評価されます。特に、既存システムの問題点を特定し、最小権限の原則に基づく改善案を提示する能力が重要です。

試験対策としては、理論的な知識の習得と実践的な応用能力の両方を身につける必要があります。情報セキュリティ専門書や応用情報技術者試験対策書を活用して、体系的な学習を進めることが重要です。

実際の業務経験がある場合は、自社のアクセス制御システムを最小権限の観点から分析し、改善点を考察する練習も効果的です。セキュリティ監査ツールを使用して、実際のシステムの権限設定を評価することで、理論と実践の橋渡しができます。

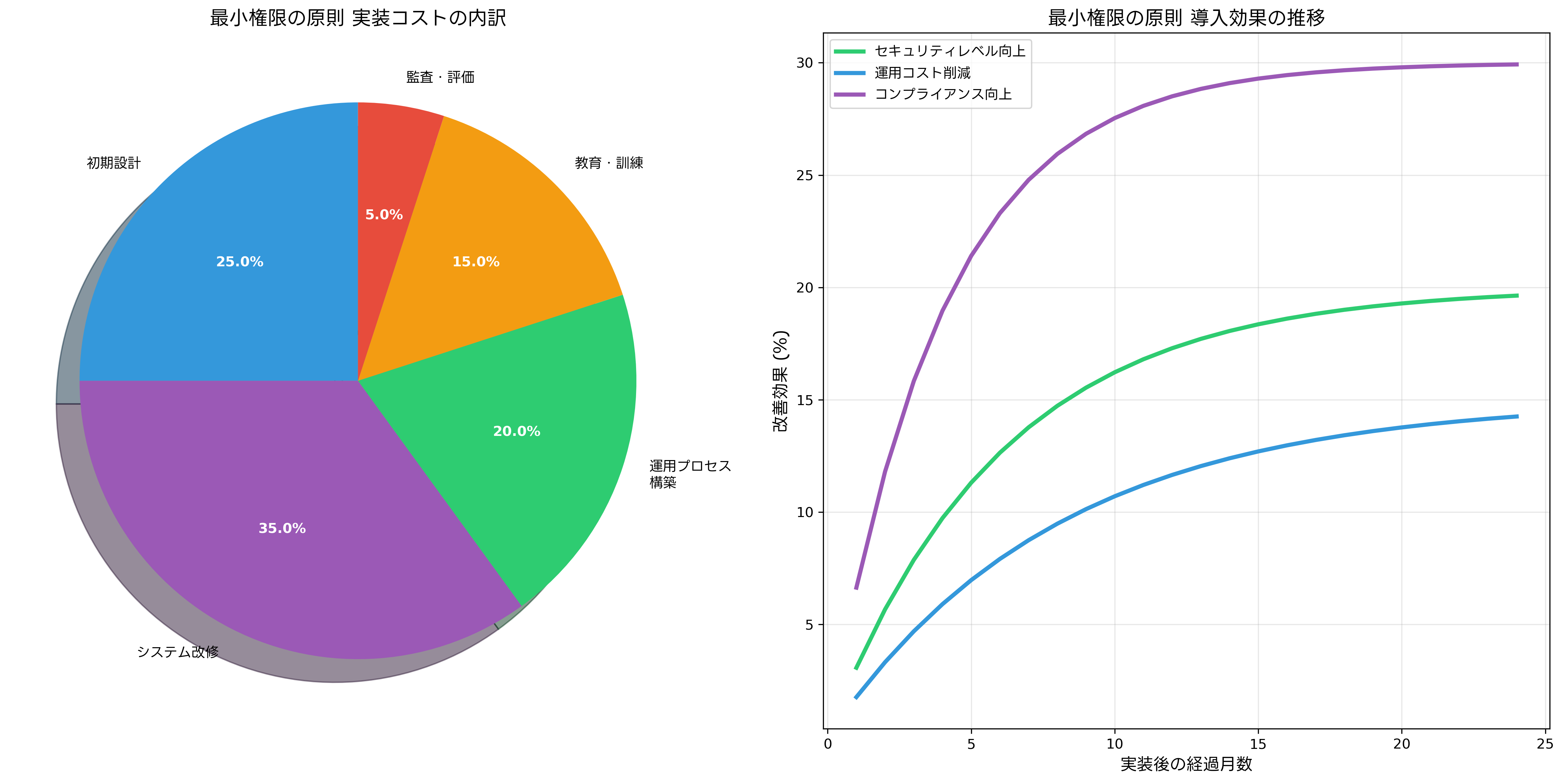

実装コストと効果分析

最小権限の原則の実装には初期投資が必要ですが、長期的には大きなコスト削減効果と セキュリティ向上をもたらします。実装コストには、システム設計、ソフトウェアライセンス、教育訓練、運用プロセス構築等が含まれます。

初期設計フェーズでは、現状の権限状況を調査し、新しい権限体系を設計する必要があります。この段階では、セキュリティコンサルティングサービスの活用により、専門的な知見を取り入れることができます。

システム改修コストでは、既存システムの改修や新しいアクセス制御システムの導入が必要です。統合ID管理ソリューションの導入により、複数システムの一元管理が可能になります。

運用プロセス構築では、新しい権限管理手順の策定と既存プロセスの見直しが必要です。プロセス管理ツールを活用することで、効率的なプロセス設計と継続的改善が可能になります。

長期的な効果として、セキュリティインシデントの減少による直接的なコスト削減、コンプライアンス対応の効率化、運用コストの削減等が期待できます。多くの組織では、実装から12-18ヶ月でROI(投資対効果)がプラスに転じることが報告されています。

クラウド環境での最小権限実装

クラウドコンピューティングの普及により、最小権限の原則の実装手法も進化しています。パブリッククラウド、プライベートクラウド、ハイブリッドクラウド環境それぞれで適切な権限管理が必要です。

AWS、Azure、Google Cloud等の主要クラウドプラットフォームでは、IAM(Identity and Access Management)サービスを提供しており、細かな権限制御が可能です。クラウドIAM管理ツールを活用することで、マルチクラウド環境での一元的な権限管理を実現できます。

コンテナ環境では、コンテナ単位での権限制御が重要になります。Kubernetes等のオーケストレーションツールと連携したコンテナセキュリティソリューションにより、動的な権限管理が可能になります。

サーバーレス環境では、関数単位での権限制御が必要です。各関数が必要最小限の権限のみを持つよう設計し、攻撃者が侵害できる範囲を限定します。サーバーレスセキュリティツールの活用により、包括的な保護を実現できます。

新技術動向と将来展望

人工知能(AI)と機械学習(ML)の活用により、最小権限の実装がより高度化しています。ユーザーの行動パターンを学習し、異常なアクセス要求を自動的に検出する技術が実用化されています。

AI搭載セキュリティプラットフォームにより、従来の手法では困難だった動的な権限調整が可能になります。ユーザーの役割変更や業務内容の変化を自動的に検出し、適切な権限レベルを提案する機能も実現されています。

ブロックチェーン技術を活用した分散型ID管理システムも注目されています。中央集権的な権限管理から脱却し、より透明性と信頼性の高い権限管理を実現できる可能性があります。ブロックチェーンID管理ソリューションの研究開発が進んでいます。

量子コンピューティングの脅威に対応するため、量子耐性暗号を組み込んだ権限管理システムの開発も進んでいます。将来的なセキュリティ脅威に対する先取り対策として、量子耐性セキュリティソリューションの導入検討が重要になります。

まとめ

最小権限の原則は、現代の情報セキュリティにおいて欠かせない基本概念です。この原則を適切に実装することで、組織のセキュリティレベルを大幅に向上させ、様々な脅威から重要な情報資産を保護することができます。応用情報技術者試験においても重要なトピックであり、理論的理解と実践的応用能力の両方が求められます。

技術の進歩とともに、最小権限の実装手法も継続的に進化しています。AI、機械学習、ブロックチェーン等の新技術を活用することで、より効果的で効率的な権限管理が可能になります。組織は変化する脅威環境に対応するため、継続的な学習と改善を行い、最適な権限管理体制を構築することが重要です。

最小権限の原則は単なる技術的な制御手法ではなく、組織全体のセキュリティ文化を形成する重要な要素でもあります。経営層から現場の従業員まで、全員がこの原則の重要性を理解し、日常業務において実践することで、真に安全で信頼性の高い情報システムを構築することができます。