現代の情報システムにおいて、セキュリティパッチは企業や組織のデジタル資産を守るための最も重要な防御手段の一つです。サイバー攻撃が日々巧妙化し、新たな脆弱性が次々と発見される中で、適切なパッチ管理は情報セキュリティ戦略の中核を担っています。応用情報技術者試験においても、パッチ管理に関する問題は頻出であり、現場での実践的な知識が求められる重要なトピックです。

セキュリティパッチとは、ソフトウェアやシステムに存在する脆弱性を修正するために開発者が提供するプログラムのことです。これらのパッチは、発見された セキュリティホールを塞ぎ、悪意のある攻撃者による不正アクセスやデータ漏洩を防ぐ役割を果たします。パッチ管理は単純にアップデートを適用するだけではなく、組織全体のセキュリティポスチャーを維持・向上させるための包括的なプロセスです。

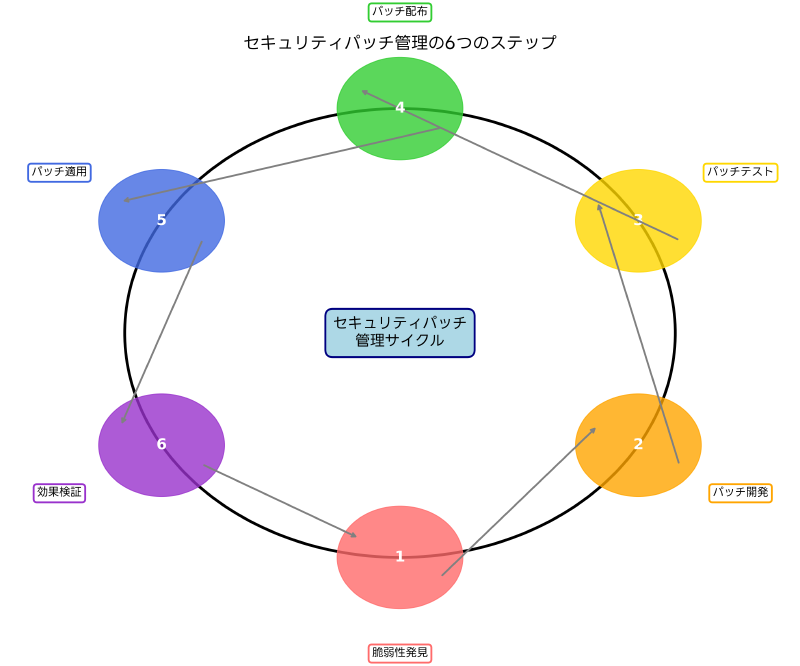

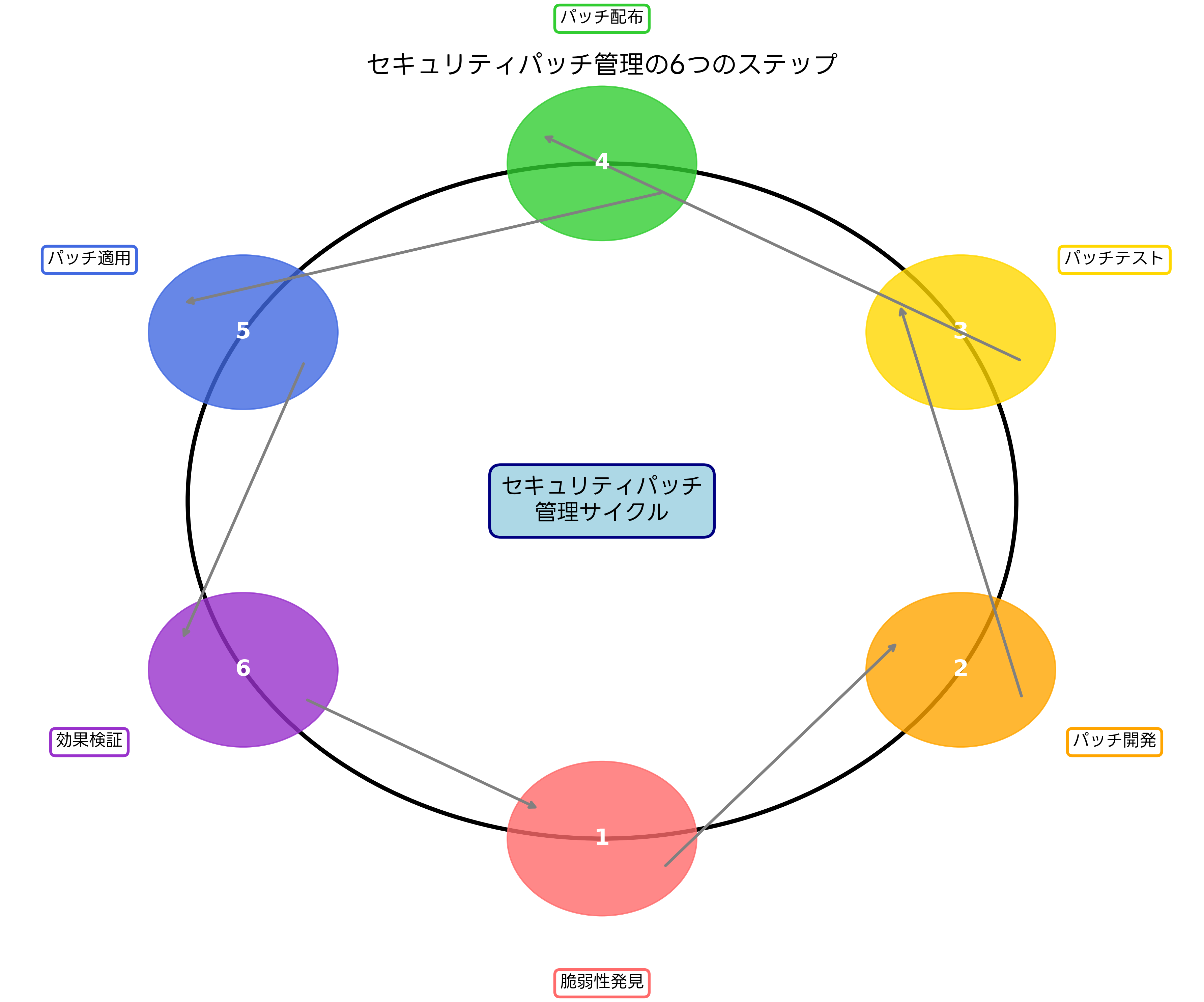

脆弱性の発見から修正まで:パッチライフサイクル

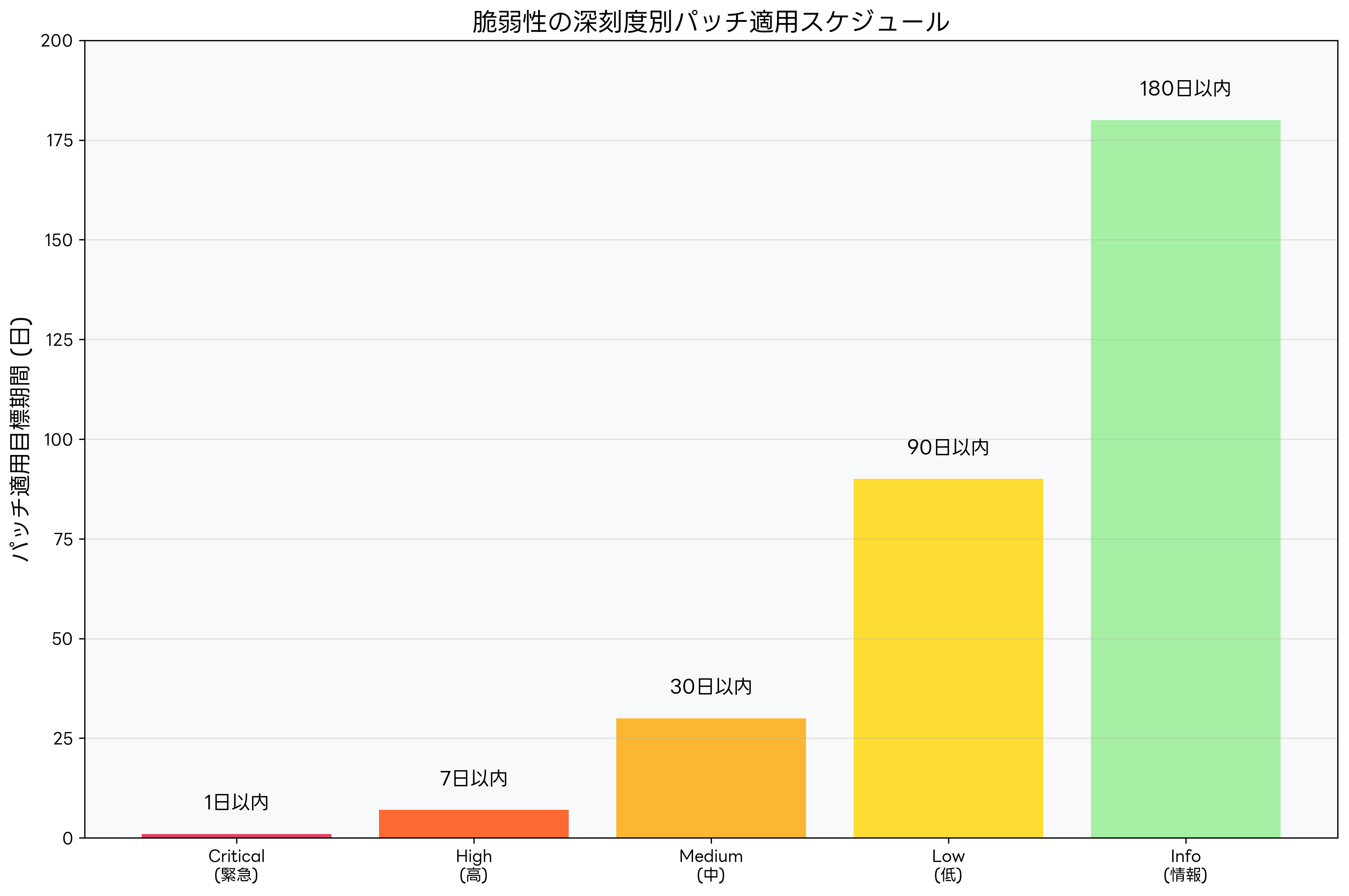

セキュリティパッチの必要性は、脆弱性の発見から始まります。脆弱性は研究者、セキュリティ専門家、時には悪意のある攻撃者によって発見されます。発見された脆弱性は通常、CVE(Common Vulnerabilities and Exposures)データベースに登録され、CVSS(Common Vulnerability Scoring System)スコアによって深刻度が評価されます。

脆弱性が公開されると、ベンダーは修正プログラムの開発に着手します。この過程では、問題の原因を特定し、適切な修正方法を検討し、他の機能への影響を最小限に抑えるように慎重に設計されます。特に大規模なシステムでは、統合開発環境やバージョン管理システムを活用して、品質の高いパッチを効率的に開発しています。

パッチの開発が完了すると、広範囲にわたるテストが実施されます。このテスト段階では、修正が意図した通りに動作することの確認、既存機能への影響の評価、様々な環境での動作検証が行われます。企業環境では、自動化テストツールや仮想化環境を使用して、効率的かつ徹底的なテストを実施することが重要です。

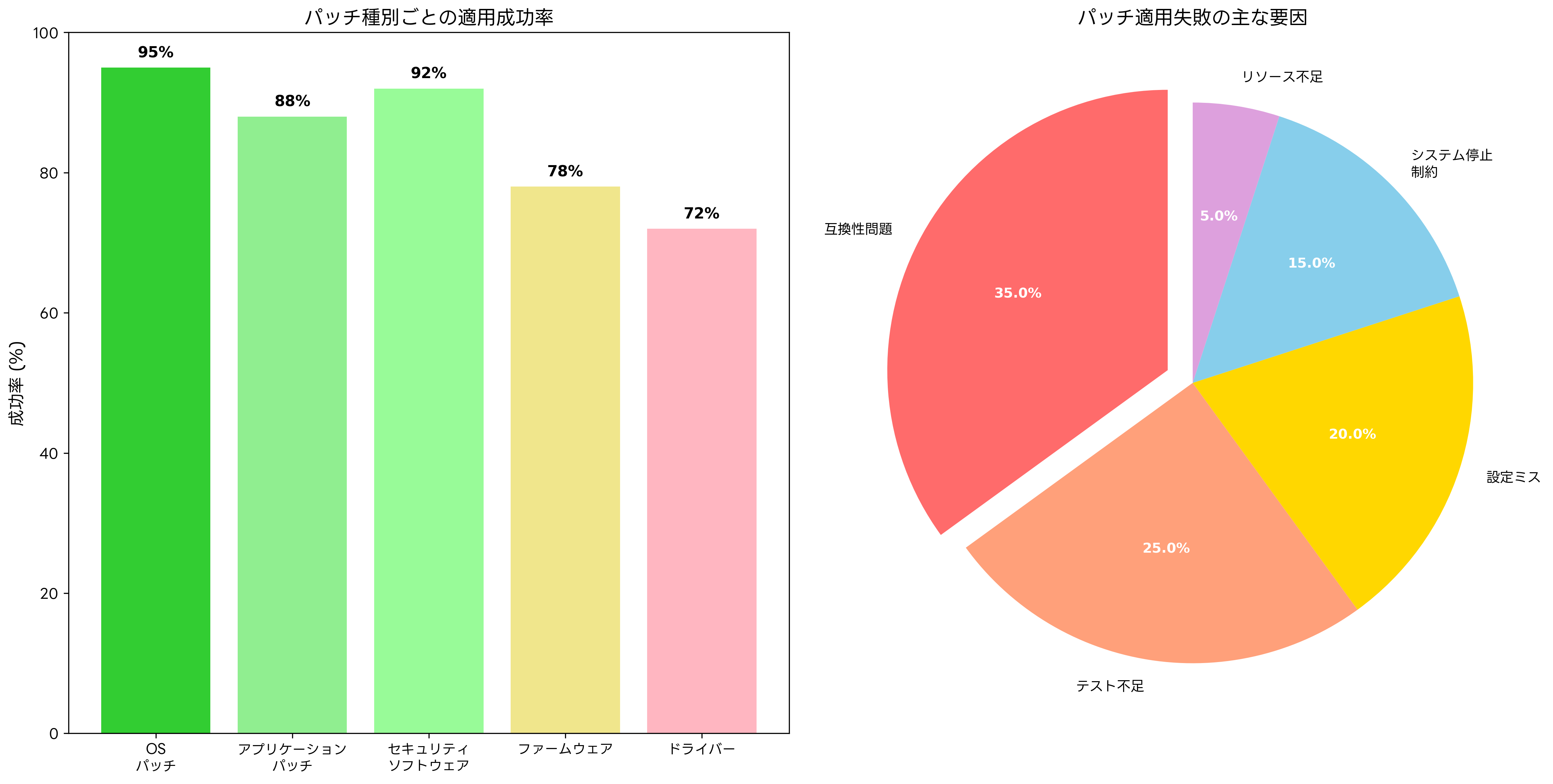

パッチ適用の成功要因と失敗リスク

パッチ適用の成功率は、システムの種別やパッチの性質によって大きく異なります。一般的に、オペレーティングシステムのパッチは比較的高い成功率を示しますが、サードパーティ製アプリケーションのパッチでは互換性の問題が発生する可能性が高くなります。

パッチ適用の失敗は、企業にとって重大なリスクをもたらします。互換性問題による業務停止、設定ミスによるシステム障害、テスト不足による予期しない副作用などが主な要因です。これらのリスクを軽減するため、多くの組織ではパッチ管理ソリューションを導入し、段階的な適用プロセスを採用しています。

テスト環境でのパッチ検証は、本番環境での失敗を防ぐために不可欠です。クラウド型テスト環境やコンテナ化技術を活用することで、本番環境と同等の条件でのテストが可能になり、パッチ適用の成功率を大幅に向上させることができます。

ロールバック計画の策定も重要な要素です。パッチ適用後に問題が発生した場合に備えて、迅速に元の状態に戻せるような手順を事前に準備しておく必要があります。システム復旧ソリューションやスナップショット機能を活用することで、迅速な復旧が可能になります。

パッチ管理ツールの選択と活用

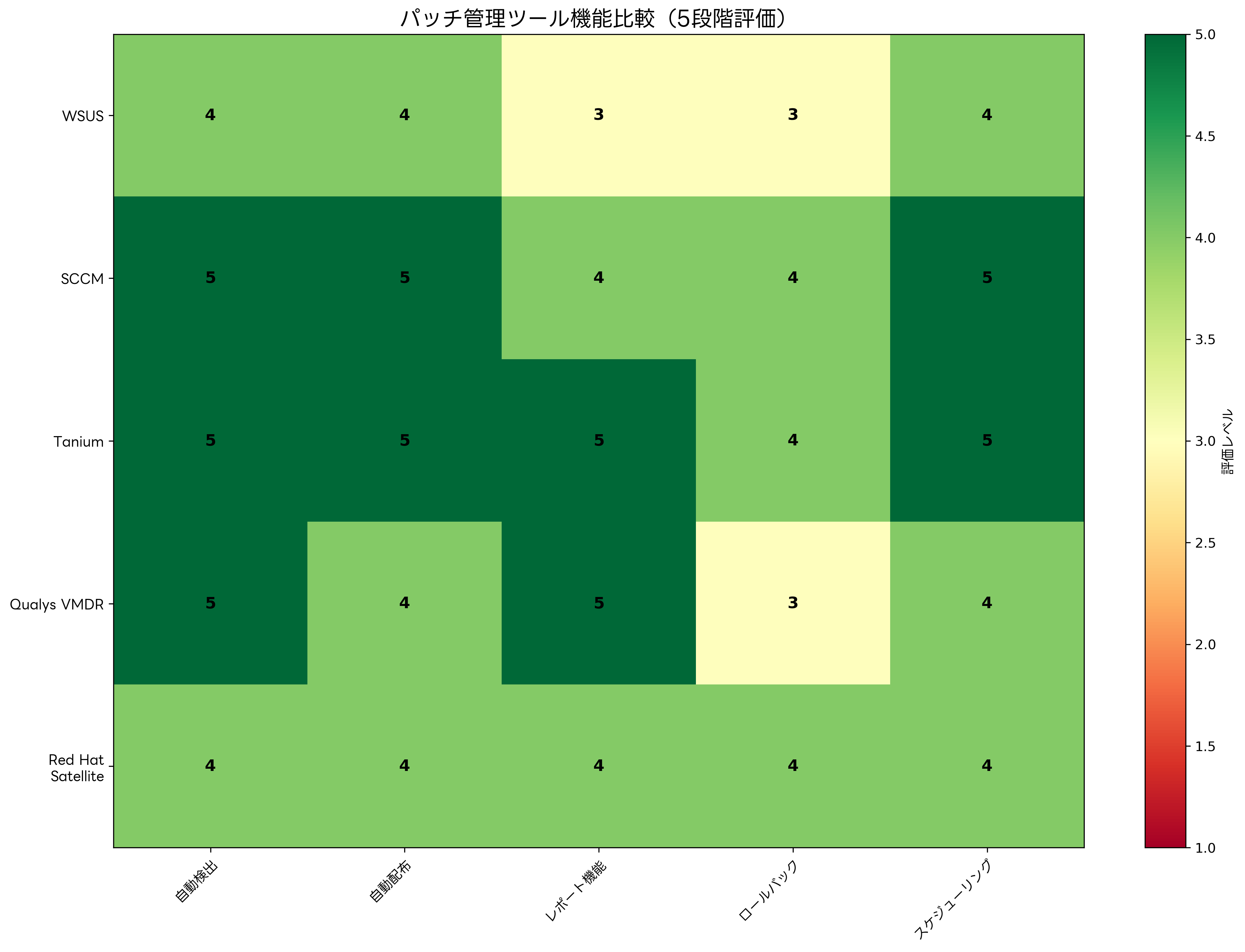

効率的なパッチ管理には、適切なツールの選択が重要です。Microsoft WSUSやSCCM、Red Hat Satellite、Qualys VMDRなど、様々なパッチ管理ツールが提供されており、それぞれ異なる特徴と強みを持っています。

エンタープライズ環境では、包括的な機能を提供するエンタープライズパッチ管理システムの導入が推奨されます。これらのシステムは、自動検出、自動配布、詳細なレポート機能、ロールバック機能、柔軟なスケジューリングなどの機能を統合的に提供します。

クラウド環境でのパッチ管理では、従来のオンプレミス型ツールとは異なるアプローチが必要です。クラウドネイティブなパッチ管理ソリューションを使用することで、スケーラビリティと柔軟性を確保しながら、効率的なパッチ管理が実現できます。

セキュリティ情報とイベント管理(SIEM)システムとの連携も重要です。SIEM統合型パッチ管理ツールを使用することで、パッチ適用状況をリアルタイムで監視し、セキュリティインシデントとの関連性を分析できます。

パッチ適用による影響とダウンタイム管理

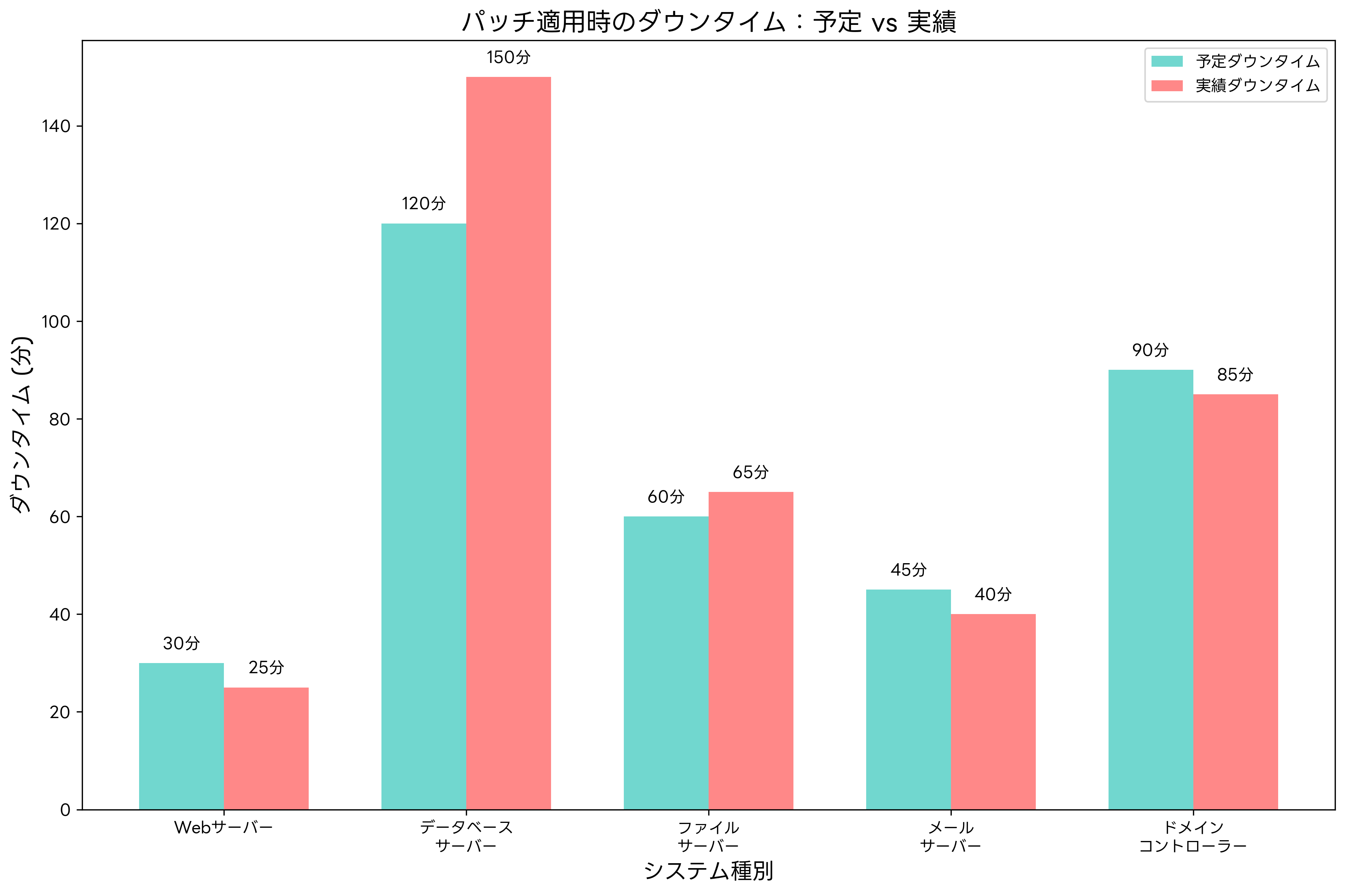

パッチ適用は、システムの可用性に直接的な影響を与えます。特に24時間365日稼働するシステムでは、計画的なダウンタイムの設定と最小化が重要な課題となります。

ダウンタイムを最小化するための戦略として、ローリングアップデートやブルーグリーンデプロイメントなどの手法が用いられます。これらの手法では、ロードバランサーやオーケストレーションツールを活用して、サービス継続性を保ちながらパッチを適用します。

仮想化環境では、ライブマイグレーション技術を活用することで、実行中の仮想マシンを別のホストに移動させながらパッチを適用できます。仮想化管理プラットフォームを使用することで、このプロセスを自動化し、ダウンタイムをほぼゼロに近づけることが可能です。

データベースシステムのパッチ適用では、特に慎重な計画が必要です。データベース高可用性ソリューションを導入することで、レプリケーションやクラスタリング機能を活用し、サービス継続性を保ちながらパッチを適用できます。

ベンダー別パッチリリースの傾向と対策

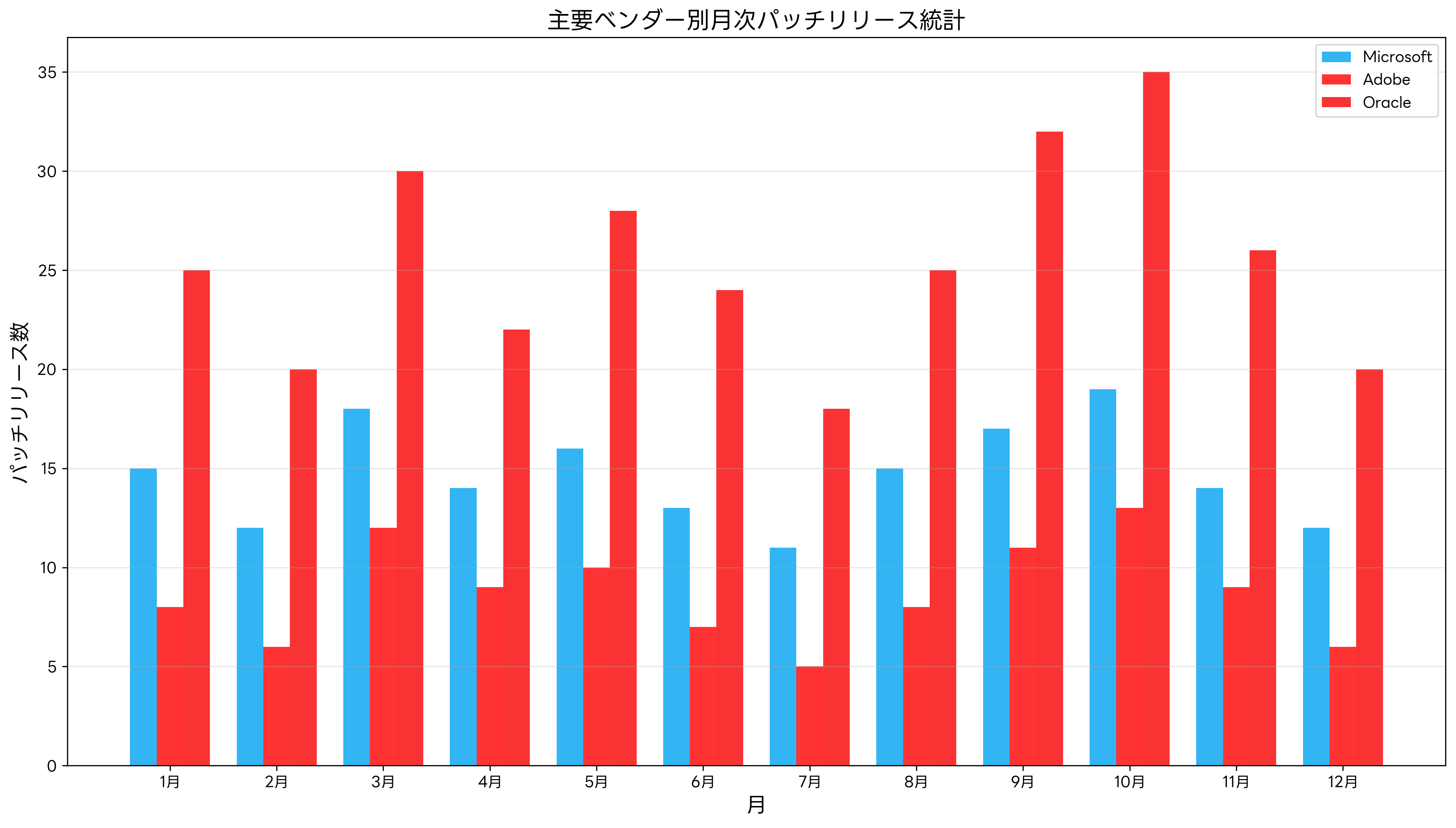

主要なソフトウェアベンダーは、それぞれ異なるパッチリリーススケジュールを持っています。Microsoftは毎月第2火曜日に「Patch Tuesday」として定期的なセキュリティアップデートを配信し、Adobeは四半期ごとにメジャーアップデートを提供します。Oracleは年4回のCritical Patch Updateを実施しています。

これらのリリーススケジュールを把握し、組織のパッチ適用計画に組み込むことが重要です。パッチスケジュール管理ツールを使用することで、複数ベンダーのパッチリリース情報を一元管理し、効率的な適用計画を策定できます。

緊急パッチ(Out-of-Band Update)への対応も重要な課題です。重大な脆弱性が発見された場合、ベンダーは通常のリリーススケジュール外で緊急パッチを提供します。このような状況に迅速に対応するため、緊急パッチ対応システムを構築し、24時間体制での監視と対応を可能にすることが推奨されます。

ゼロデイ攻撃に対する防御も考慮する必要があります。パッチが利用可能になる前に攻撃が行われる可能性があるため、行動分析型セキュリティシステムや次世代ファイアウォールなどの追加的な防御層を実装することが重要です。

自動化とオーケストレーション

現代のIT環境の複雑さに対応するため、パッチ管理の自動化は不可欠です。自動化により、人的ミスの削減、作業効率の向上、一貫性のある適用プロセスの実現が可能になります。

構成管理ツールを使用することで、インフラストラクチャをコードとして管理し、パッチ適用プロセスを自動化できます。AnsibleやPuppet、Chef などのツールを活用することで、大規模環境でも効率的なパッチ管理が実現できます。

コンテナ環境では、イミュータブルインフラストラクチャの考え方が重要です。パッチが必要な場合、既存のコンテナを修正するのではなく、パッチが適用された新しいコンテナイメージを作成し、デプロイを行います。コンテナレジストリとCI/CDパイプラインを組み合わせることで、このプロセスを完全に自動化できます。

機械学習を活用したパッチ管理も注目されています。AI搭載パッチ管理システムでは、過去の適用履歴や障害パターンを学習し、最適な適用タイミングやリスク評価を自動的に行います。

コンプライアンスと監査要件

多くの業界では、規制要件によってパッチ管理の実施が義務付けられています。PCI DSS、HIPAA、SOX法などの規制では、セキュリティパッチの迅速な適用と記録の保持が求められています。

コンプライアンス要件を満たすためには、コンプライアンス管理ツールを使用して、パッチ適用状況の継続的な監視と報告を行う必要があります。これらのツールは、規制要件に応じた報告書を自動生成し、監査準備を効率化します。

証跡管理も重要な要素です。パッチ適用の実施記録、承認プロセス、テスト結果、影響評価などの文書を適切に管理し、監査時に提出できるようにする必要があります。文書管理システムやワークフロー管理ツールを活用することで、効率的な証跡管理が実現できます。

継続的監査の概念も重要です。従来の年次監査から、リアルタイムでの監査を可能にする継続的監査システムを導入することで、コンプライアンス違反のリスクを大幅に削減できます。

応用情報技術者試験での出題傾向

応用情報技術者試験において、セキュリティパッチに関する問題は情報セキュリティ分野で頻出します。特に、パッチ管理プロセス、脆弱性評価、リスク管理の観点からの出題が多く見られます。

午前問題では、CVSSスコアの解釈、パッチ適用の優先順位決定、パッチ管理ツールの機能、ゼロデイ攻撃の対策などが問われます。これらの問題に対応するため、情報セキュリティ専門書や応用情報技術者試験対策本を活用した学習が効果的です。

午後問題では、より実践的な場面でのパッチ管理戦略の立案や、インシデント対応におけるパッチ適用の判断などが出題されます。これらの問題では、技術的な知識だけでなく、ビジネス継続性やリスク評価の観点も重要になります。

実務経験がある場合は、自社のパッチ管理プロセスを試験の観点から分析し、改善点を検討することで、理解を深めることができます。パッチ管理ベストプラクティスガイドを参考に、理論と実践の両面から学習を進めることが推奨されます。

クラウド環境でのパッチ管理

クラウドコンピューティングの普及により、パッチ管理の考え方も大きく変化しています。従来のオンプレミス環境とは異なる課題と機会が存在し、新しいアプローチが必要です。

Infrastructure as Code(IaC)の考え方では、インフラストラクチャをコードとして管理し、パッチ適用を含む変更を版数管理します。IaCツールを使用することで、一貫性があり、再現可能なパッチ適用プロセスを実現できます。

サーバーレスアーキテクチャでは、従来のパッチ管理の概念が大きく変わります。Function as a Service(FaaS)では、実行環境の管理はクラウドプロバイダーが担当し、開発者はアプリケーションコードに集中できます。ただし、依存関係のあるライブラリやランタイムのセキュリティ管理は依然として重要です。

マルチクラウド環境でのパッチ管理では、異なるクラウドプロバイダー間での一貫性のある管理が課題となります。マルチクラウド管理プラットフォームを使用することで、統一されたパッチ管理ポリシーを適用できます。

セキュリティオーケストレーション、自動化、対応(SOAR)

SOARプラットフォームは、セキュリティオペレーションの自動化と効率化を実現し、パッチ管理プロセスにも大きな影響を与えています。脅威インテリジェンスとパッチ管理を統合することで、より効果的なセキュリティ対策が可能になります。

SOAR統合プラットフォームでは、脆弱性情報の収集、影響評価、パッチ適用の優先順位決定、適用プロセスの実行、結果の検証までを自動化できます。これにより、セキュリティチームは戦略的な活動により多くの時間を割くことができます。

インシデント対応との連携も重要です。セキュリティインシデントが発生した際に、関連する脆弱性を迅速に特定し、適切なパッチ適用を自動的に実行するワークフローを構築することで、攻撃の拡大を防ぐことができます。

組織的な取り組みと人材育成

技術的な解決策だけでなく、組織的な取り組みもパッチ管理の成功には不可欠です。セキュリティ文化の醸成、適切な役割分担、継続的な教育訓練が重要な要素となります。

パッチ管理委員会の設置により、IT部門、セキュリティ部門、事業部門が連携してパッチ管理戦略を策定し、実行することが推奨されます。プロジェクト管理ツールを活用することで、各部門間のコミュニケーションと進捗管理を効率化できます。

セキュリティ意識向上のための教育プログラムも重要です。サイバーセキュリティ教育プラットフォームを使用して、従業員がパッチ管理の重要性を理解し、適切な行動を取れるように継続的な教育を実施することが必要です。

専門スキルの向上も欠かせません。セキュリティ認定資格の取得を支援し、チームメンバーの専門知識を向上させることで、より効果的なパッチ管理が実現できます。

まとめ

セキュリティパッチは、現代の情報セキュリティにおいて最も重要な防御手段の一つです。適切なパッチ管理により、組織は新たな脅威から自らを守り、ビジネス継続性を確保することができます。技術の進歩とともにパッチ管理の手法も進化し続けており、自動化、オーケストレーション、AI活用などの新しいアプローチが重要性を増しています。

成功するパッチ管理には、技術的な対策だけでなく、組織的な取り組み、適切なツール選択、継続的な改善が必要です。応用情報技術者試験の学習を通じて、これらの概念を深く理解し、実際の業務に活用することで、より安全で信頼性の高い情報システムの構築と運用が可能になります。