セッションハイジャックは、現代のWebアプリケーションにとって最も深刻なセキュリティ脅威の一つです。この攻撃手法により、攻撃者は正規ユーザーになりすまし、機密情報の窃取や不正な操作を実行することが可能になります。応用情報技術者試験においても頻出の重要なセキュリティトピックであり、Webシステムの開発・運用に携わる技術者にとって必須の知識です。

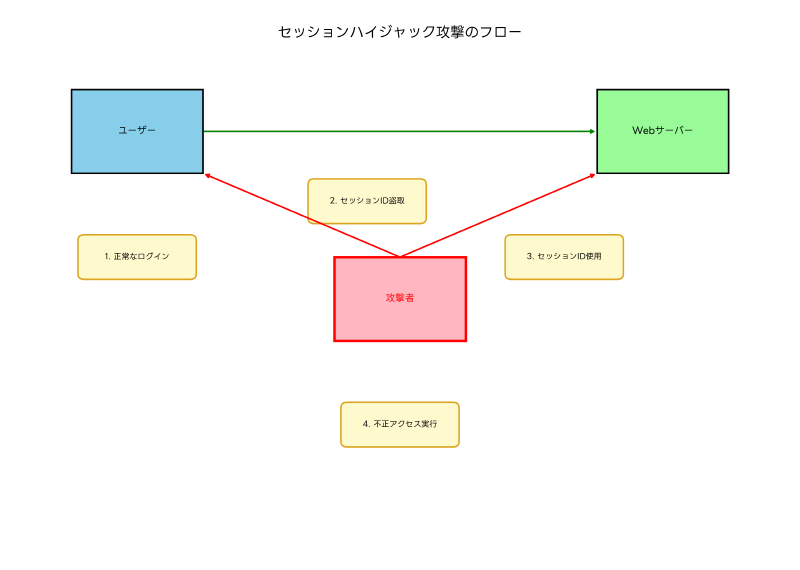

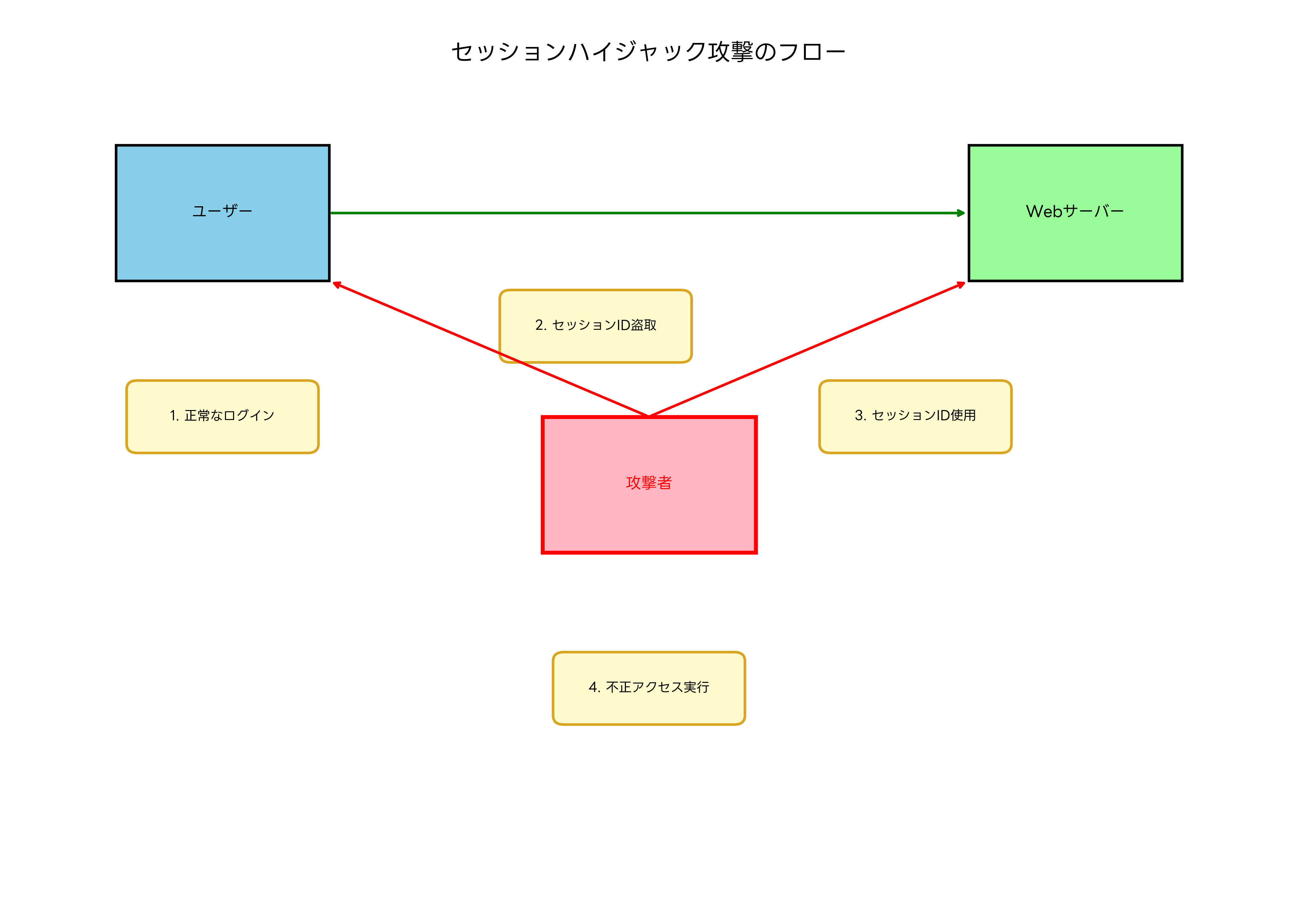

セッションハイジャックとは、ユーザーがWebアプリケーションにログインした際に発行されるセッションIDを盗取し、そのIDを使用して正規ユーザーになりすます攻撃手法です。セッションIDは、HTTPプロトコルがステートレスであるため、ユーザーの認証状態を維持するために使用される重要な識別子です。この仕組みを悪用することで、攻撃者は認証プロセスを迂回して不正アクセスを実現します。

セッションの仕組みとセキュリティの重要性

Webアプリケーションにおけるセッション管理は、ユーザーエクスペリエンスとセキュリティの両方を確保するために不可欠な機能です。ユーザーがログインすると、サーバーは一意のセッションIDを生成し、これをクッキーやURLパラメータとしてクライアントに送信します。その後のリクエストでは、このセッションIDによってユーザーを識別し、認証状態を維持します。

セッションIDの生成には、予測困難で十分な長さのランダムな値を使用することが重要です。多くのWebアプリケーションフレームワークでは、暗号学的に安全な乱数生成器を使用してセッションIDを生成しています。また、セッションの有効期限を適切に設定し、定期的にセッションIDを再生成することで、セッションハイジャックのリスクを軽減できます。

セッション管理の実装においては、セキュアなセッション管理ライブラリの使用が推奨されます。これらのライブラリは、セッションの生成、保存、検証、破棄などの処理を安全に実行するための機能を提供します。独自実装によるセキュリティホールを避けるため、実績のあるライブラリを使用することが重要です。

セッションストレージの選択も重要な要素です。メモリベースのセッションストレージは高速ですが、サーバーの再起動時にセッション情報が失われる問題があります。一方、分散セッションストレージシステムを使用することで、複数のサーバー間でセッション情報を共有し、可用性とスケーラビリティを向上させることができます。

セッションハイジャックの攻撃手法

セッションハイジャックには様々な攻撃手法が存在し、それぞれ異なるアプローチでセッションIDの盗取を試みます。攻撃者は技術的な脆弱性だけでなく、人間の心理的な弱点も利用して攻撃を実行します。

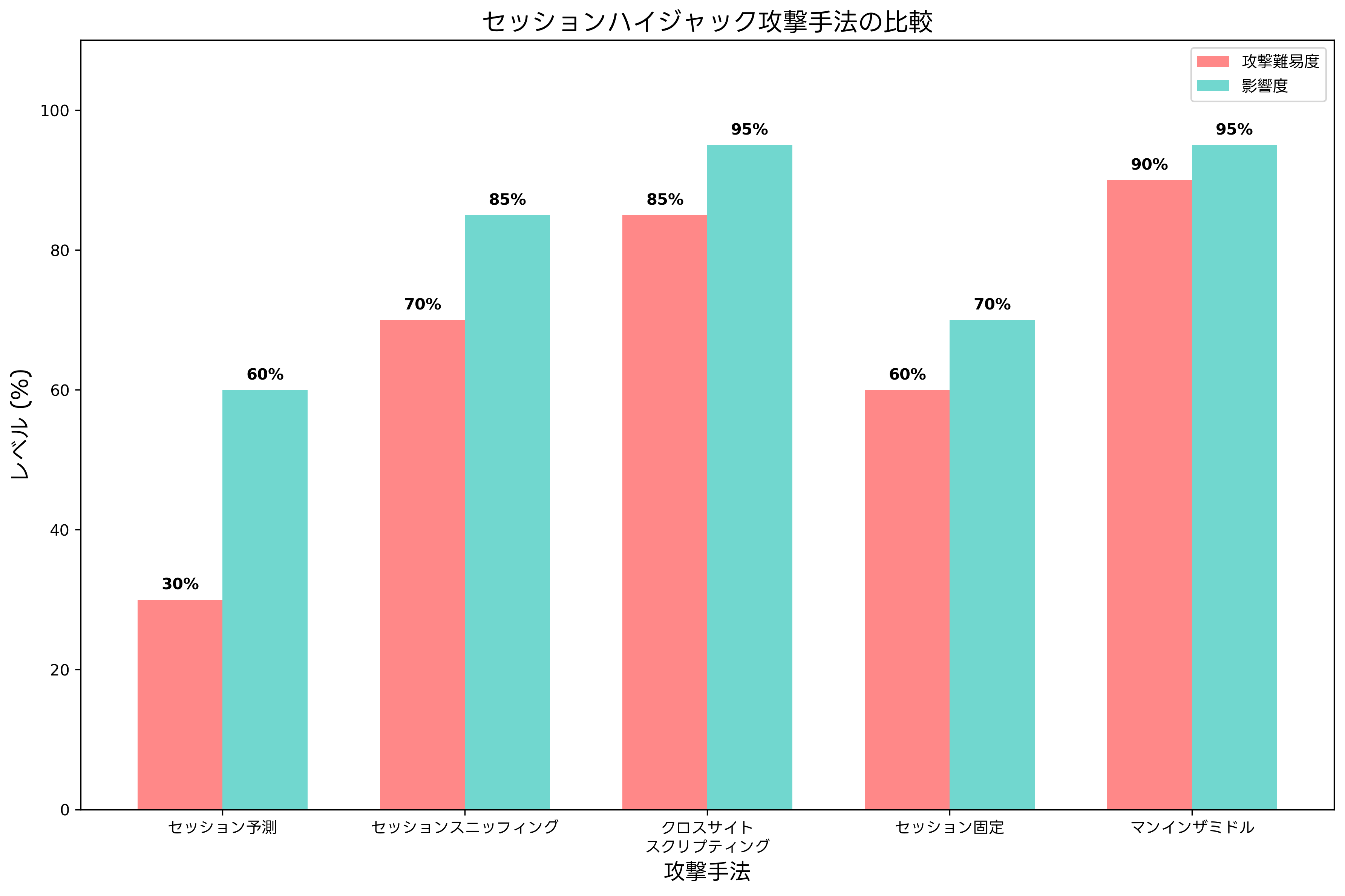

セッション予測攻撃は、セッションIDの生成パターンを解析し、次に生成されるセッションIDを予測する手法です。セッションIDが時刻や連番などの予測可能な値に基づいて生成されている場合、攻撃者は比較的容易にセッションIDを推測できます。この攻撃を防ぐためには、高品質な乱数生成器を使用し、予測困難なセッションIDを生成することが重要です。

セッションスニッフィング攻撃では、ネットワークトラフィックを盗聴してセッションIDを窃取します。特に、暗号化されていないHTTP通信では、セッションIDが平文で送信されるため、攻撃者はネットワーク監視ツールを使用して容易にセッションIDを取得できます。この攻撃を防ぐため、すべての通信をHTTPS化し、SSL/TLS証明書による暗号化を実装することが必須です。

クロスサイトスクリプティング(XSS)を利用したセッションハイジャックは、非常に危険な攻撃手法です。攻撃者は脆弱なWebアプリケーションに悪意のあるスクリプトを注入し、そのスクリプトがユーザーのブラウザで実行されることでセッションクッキーを盗取します。この攻撃を防ぐためには、XSS対策フィルタリングツールの導入と、適切な入力検証・出力エスケープの実装が必要です。

セッション固定攻撃では、攻撃者が事前に知っているセッションIDをユーザーに使用させることで、そのセッションを乗っ取る手法です。攻撃者は既知のセッションIDを含むリンクをユーザーに送信し、ユーザーがそのリンクからログインすることで、攻撃者がそのセッションを制御できるようになります。この攻撃を防ぐため、ログイン時には必ず新しいセッションIDを生成し、古いセッションを無効化することが重要です。

マンインザミドル攻撃は、攻撃者がユーザーとサーバーの通信を仲介し、通信内容を盗聴・改ざんする手法です。公衆WiFiや不正なアクセスポイントを利用して実行されることが多く、VPNソリューションやセキュアな通信ツールの使用により対策可能です。

セッションセキュリティ対策の実装

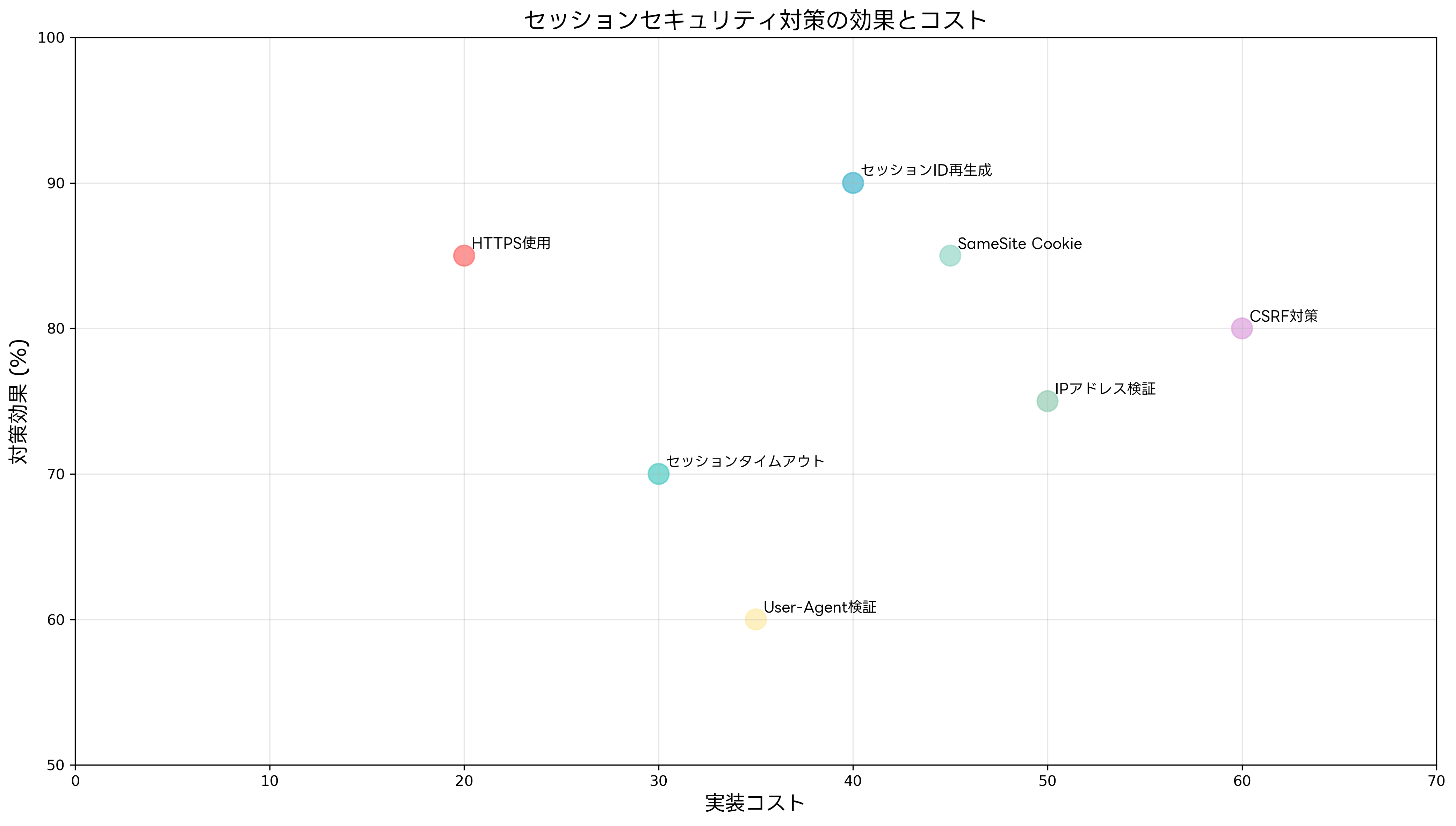

効果的なセッションセキュリティ対策には、技術的な対策と運用面での対策を組み合わせた多層防御アプローチが必要です。単一の対策に依存するのではなく、複数の対策を組み合わせることで、セキュリティレベルを大幅に向上させることができます。

HTTPS通信の実装は、セッションセキュリティの基盤となる重要な対策です。すべてのセッション関連の通信を暗号化することで、ネットワーク盗聴によるセッションID窃取を防ぐことができます。高性能SSL/TLSアクセラレータを導入することで、暗号化処理による性能低下を最小限に抑えながら、強固なセキュリティを実現できます。

セッションタイムアウトの適切な設定は、セッションハイジャックの影響を最小化するために重要です。長時間有効なセッションは攻撃者にとって魅力的な標的となるため、業務要件とセキュリティのバランスを考慮して適切なタイムアウト時間を設定する必要があります。セッション管理システムを使用することで、柔軟なタイムアウト設定と自動的なセッション管理が可能になります。

セッションIDの定期的な再生成は、セッション固定攻撃やセッション予測攻撃を防ぐために効果的です。特に、権限レベルの変更時(ログイン、ログアウト、権限昇格など)には必ずセッションIDを再生成し、古いセッションを無効化することが重要です。この機能を実装するため、セッション管理フレームワークの活用が推奨されます。

IPアドレスやUser-Agentの検証により、セッションの一貫性を確認することも重要な対策です。セッションが異なるIPアドレスや異なるブラウザから使用された場合にアラートを発出し、追加認証を要求することで、セッションハイジャックを検出・防止できます。ただし、モバイル環境やプロキシサーバーを考慮した柔軟な実装が必要です。

CSRF(Cross-Site Request Forgery)対策の実装も重要です。CSRFトークンを使用することで、正規のリクエストと攻撃者による偽装リクエストを区別できます。CSRF保護ライブラリを使用することで、効果的なCSRF対策を実装できます。

SameSite Cookieの設定は、クロスサイトリクエストによるセッションクッキーの送信を制御する重要な機能です。Strict、Lax、Noneの各設定を適切に選択することで、セキュリティレベルを向上させながら、ユーザビリティを維持できます。

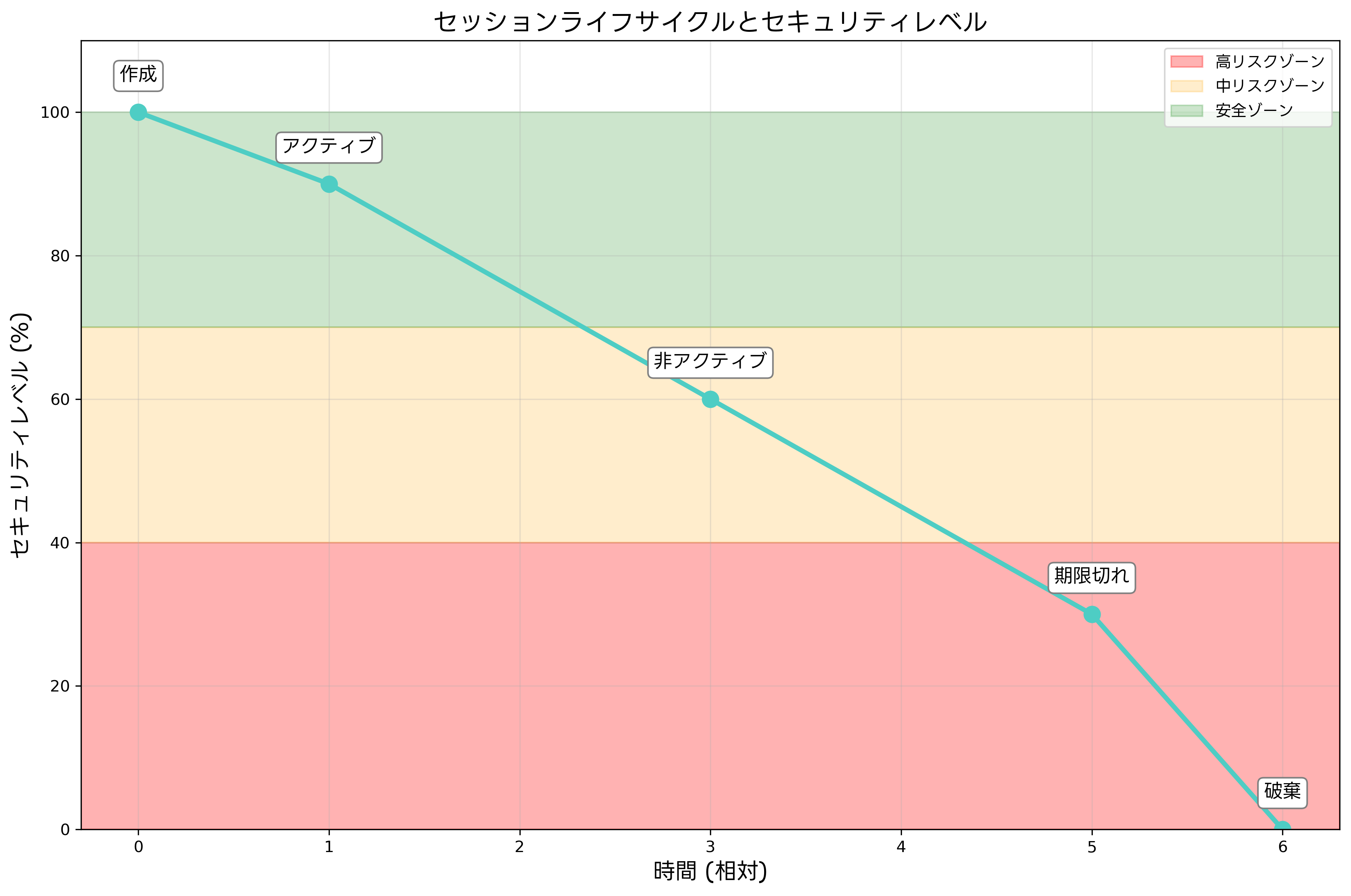

セッションライフサイクルの管理

セッションの適切なライフサイクル管理は、セキュリティ維持とパフォーマンス最適化の両方において重要です。セッションの作成から破棄まで各段階で適切な管理を行うことで、セキュリティリスクを最小化し、システムリソースの効率的な利用を実現できます。

セッション作成時には、暗号学的に安全なランダム値を使用してセッションIDを生成し、適切な有効期限とセキュリティ属性を設定することが重要です。セッションストレージには、高性能インメモリデータベースや分散キャッシュシステムを使用することで、高速なセッション管理を実現できます。

アクティブセッションの監視では、同時セッション数の制限、異常なアクセスパターンの検出、不正アクセスの疑いがあるセッションの自動無効化などを実装します。セッション監視ツールを使用することで、リアルタイムでセッションの状態を監視し、セキュリティインシデントの早期発見が可能になります。

非アクティブセッションの管理では、一定期間アクセスがないセッションを自動的にタイムアウトさせる仕組みを実装します。ただし、業務の特性を考慮して適切なタイムアウト時間を設定し、ユーザビリティを損なわないよう配慮することが重要です。長時間の作業が必要な業務では、自動セッション延長機能の実装も検討されます。

セッション期限切れ時の処理では、セッションデータの完全な削除、関連するリソースの解放、適切なログの記録を確実に実行します。セッション情報が残存することによるセキュリティリスクを避けるため、セキュアなデータ削除ツールの使用も考慮されます。

セッション破棄時には、明示的なログアウト処理と強制的なセッション無効化の両方に対応する必要があります。ユーザーがログアウトボタンをクリックした場合だけでなく、ブラウザを閉じた場合やネットワーク接続が切断された場合にも適切にセッションを処理する仕組みが必要です。

攻撃の検出と対応

セッションハイジャック攻撃の早期発見と迅速な対応は、被害を最小限に抑えるために極めて重要です。攻撃の兆候を素早く検出し、適切な対応策を実行することで、攻撃者による不正アクセスを阻止できます。

異常検知システムの導入により、通常とは異なるセッションの使用パターンを自動的に検出できます。例えば、短時間での複数IPアドレスからのアクセス、異常な地理的位置からのアクセス、通常とは異なるブラウザやデバイスからのアクセスなどを検出します。AI搭載異常検知システムを使用することで、従来の手法では検出困難な高度な攻撃も発見できます。

ログ分析による攻撃検出では、Webサーバーログ、アプリケーションログ、セキュリティログを総合的に分析し、攻撃の痕跡を発見します。ログ管理・解析ツールを使用することで、大量のログデータから攻撃パターンを効率的に検出できます。

リアルタイム監視システムでは、セッションの使用状況をリアルタイムで監視し、異常な活動を即座に検出してアラートを発出します。監視対象には、セッション数の急激な増加、異常なリクエストパターン、権限昇格の試行などが含まれます。統合セキュリティ監視プラットフォームにより、包括的な監視体制を構築できます。

インシデント対応手順では、攻撃が検出された場合の対応フローを事前に定義し、迅速かつ適切な対応を可能にします。対応には、該当セッションの即座な無効化、影響範囲の調査、被害の評価、復旧作業などが含まれます。インシデント対応管理システムを導入することで、組織的な対応体制を整備できます。

フォレンジック調査の準備も重要です。攻撃が発生した場合に備えて、必要なログの保存、証跡の保存、調査手順の整備を行います。デジタルフォレンジックツールを準備しておくことで、攻撃の詳細な分析と証拠保全が可能になります。

応用情報技術者試験での出題傾向

応用情報技術者試験においては、セッションハイジャックに関する問題が情報セキュリティ分野で頻繁に出題されています。試験では、攻撃手法の理解、対策技術の知識、実装上の注意点などが幅広く問われます。

午前問題では、セッションハイジャックの定義、具体的な攻撃手法、対策技術の選択問題が出題されます。例えば、「セッション固定攻撃を防ぐために最も効果的な対策はどれか」や「HTTPSによる通信の暗号化がセッションセキュリティに与える効果について正しい記述はどれか」といった問題が典型的です。

午後問題では、より実践的なシナリオでセッションセキュリティの設計や運用に関する問題が出題されます。Webアプリケーションの設計書を読み解き、セッション管理の問題点を指摘し、適切な改善策を提案する能力が評価されます。

試験対策としては、応用情報技術者試験のセキュリティ専門書で理論的な知識を深め、Webセキュリティの実践書で実装レベルの理解を深めることが重要です。また、過去問題の詳細解説集を活用して、出題パターンと解答のポイントを把握することも効果的です。

実際のWebアプリケーション開発経験がある場合は、自社システムのセッション管理機能を分析し、潜在的な脆弱性と対策を検討する実践的な学習も有効です。Webアプリケーションファイアウォールや脆弱性スキャナーを使用して、実際のセキュリティ評価を行うことで、試験で求められる実践的な知識を身につけることができます。

新技術とセッションセキュリティ

近年の技術進歩により、セッションセキュリティの分野でも新しいアプローチが登場しています。これらの新技術を活用することで、従来の手法では対応困難だった高度な攻撃に対しても効果的な防御が可能になります。

JWT(JSON Web Token)を使用したセッション管理は、従来のサーバーサイドセッションに比べて多くの利点を提供します。JWTはステートレスであるため、分散システムでのスケーラビリティが高く、JWTライブラリを使用することで実装の負担を軽減できます。ただし、JWTの適切な実装には、署名検証、有効期限チェック、リフレッシュトークンの管理などが重要です。

OAuth 2.0とOpenID Connectによる認証・認可フレームワークは、モダンなWebアプリケーションで広く採用されています。これらの標準プロトコルを使用することで、セキュアでスケーラブルな認証システムを構築できます。OAuth実装ライブラリを活用することで、複雑な仕様を正確に実装できます。

Zero Trust Architectureの考え方をセッション管理に適用することで、従来の境界防御を超えた包括的なセキュリティを実現できます。すべてのセッションを継続的に検証し、リスクベースの認証を実装することで、高度な攻撃に対する耐性を向上させます。Zero Trustセキュリティプラットフォームにより、統合的なアプローチが可能になります。

機械学習を活用した行動分析により、ユーザーの通常の行動パターンを学習し、異常なセッション使用を検出できます。機械学習セキュリティツールを導入することで、従来のルールベースでは検出困難な攻撃も発見できます。

ブロックチェーン技術を活用したセッション管理では、改ざん不可能なセッションログと分散認証を実現できます。これにより、セッションの完全性と可用性を同時に確保できます。ブロックチェーンベースの認証システムの導入により、次世代のセキュアなセッション管理が可能になります。

まとめ

セッションハイジャックは、Webアプリケーションにとって深刻な脅威でありながら、適切な対策により効果的に防ぐことができる攻撃です。技術的な対策と運用面での対策を組み合わせた多層防御アプローチにより、セキュリティレベルを大幅に向上させることができます。

応用情報技術者試験においても重要なトピックであり、攻撃手法の理解から対策技術の実装まで幅広い知識が求められます。実際のシステム開発・運用においては、セキュリティ要件の定義から実装、監視、インシデント対応まで一貫したアプローチが必要です。

新しい技術の登場により、セッションセキュリティの可能性は拡大し続けています。従来の手法に加えて、これらの新技術を適切に活用することで、より安全で使いやすいWebアプリケーションを構築することができます。継続的な学習と実践により、変化する脅威に対応できる技術力を身につけることが重要です。