現代の企業において、特権アカウント管理は情報セキュリティの中核を成す極めて重要な分野です。システム管理者、データベース管理者、ネットワーク管理者などの特権アカウントは、組織のITインフラストラクチャーに対して強力な権限を持つため、適切に管理されなければ重大なセキュリティリスクとなります。応用情報技術者試験においても頻出の重要トピックであり、現代のサイバーセキュリティ戦略において欠かせない知識です。

特権アカウントとは、一般ユーザーでは実行できない高度な操作や機密情報へのアクセスが可能なアカウントのことです。これらのアカウントが悪用されると、企業の機密情報の漏洩、システムの停止、データの改ざんなど、計り知れない被害をもたらす可能性があります。そのため、特権アカウント管理(PAM:Privileged Access Management)は、現代の企業セキュリティ戦略において最優先で取り組むべき課題となっています。

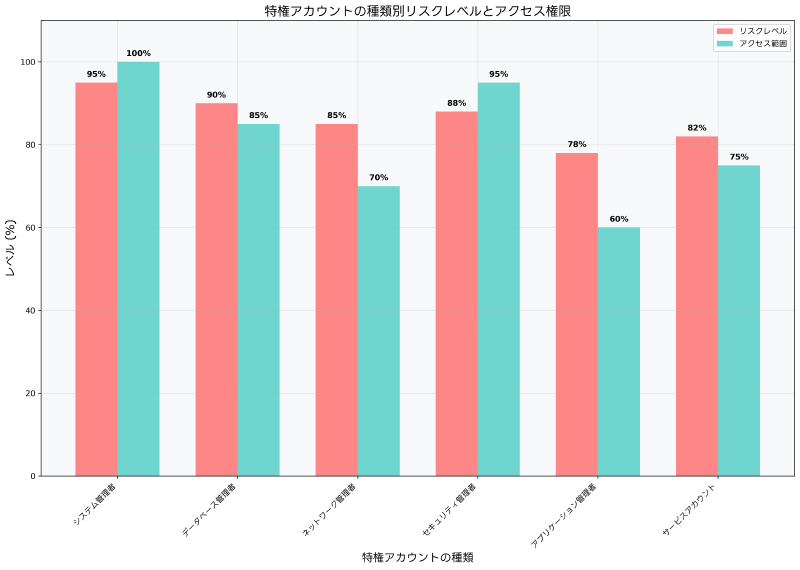

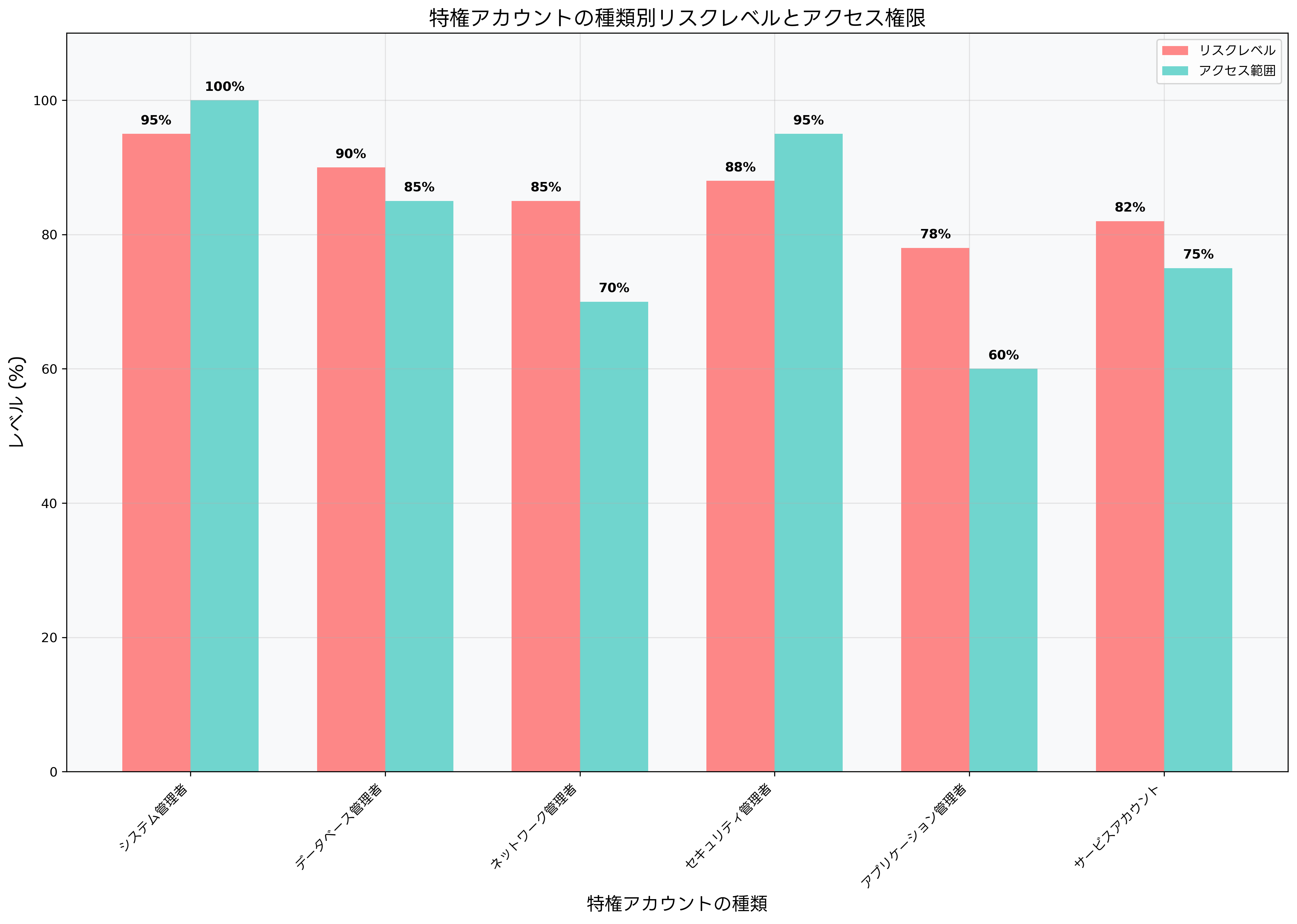

特権アカウントの種類と特徴

特権アカウントには様々な種類があり、それぞれ異なる役割と責任を持っています。システム管理者アカウントは、サーバーやワークステーションの完全な制御権限を持ち、オペレーティングシステムの設定変更、ソフトウェアのインストール、ユーザーアカウントの管理などを行います。これらのアカウントは最高レベルの権限を持つため、最も厳格な管理が必要です。

データベース管理者アカウントは、企業の重要なデータを格納するデータベースシステムに対する完全なアクセス権限を持ちます。顧客情報、財務データ、機密な業務データなどにアクセスできるため、データベースセキュリティの観点から極めて重要な管理対象となります。データベースセキュリティツールの導入により、これらのアカウントの活動を詳細に監視することが可能です。

ネットワーク管理者アカウントは、企業のネットワークインフラストラクチャーの設定と管理を行います。ルーター、スイッチ、ファイアウォールなどのネットワーク機器への設定変更権限を持つため、ネットワークセキュリティの要となります。適切なネットワーク管理ツールを使用して、これらのアカウントの操作を記録し、監査することが重要です。

サービスアカウントは、アプリケーションやサービスが自動的に実行される際に使用される特別なアカウントです。人間が直接操作することは少ないものの、システム間の連携や自動化されたプロセスにおいて重要な役割を果たします。これらのアカウントは、しばしば管理が不十分になりがちですが、適切に管理しなければセキュリティの大きな脆弱性となる可能性があります。

セキュリティ管理者アカウントは、セキュリティシステムの設定と管理を行います。ファイアウォール、侵入検知システム、ウイルス対策ソフトウェアなどのセキュリティツールの設定変更権限を持つため、組織のセキュリティ態勢に直接影響を与える重要なアカウントです。統合セキュリティ管理プラットフォームを活用することで、これらのアカウントの管理を効率化できます。

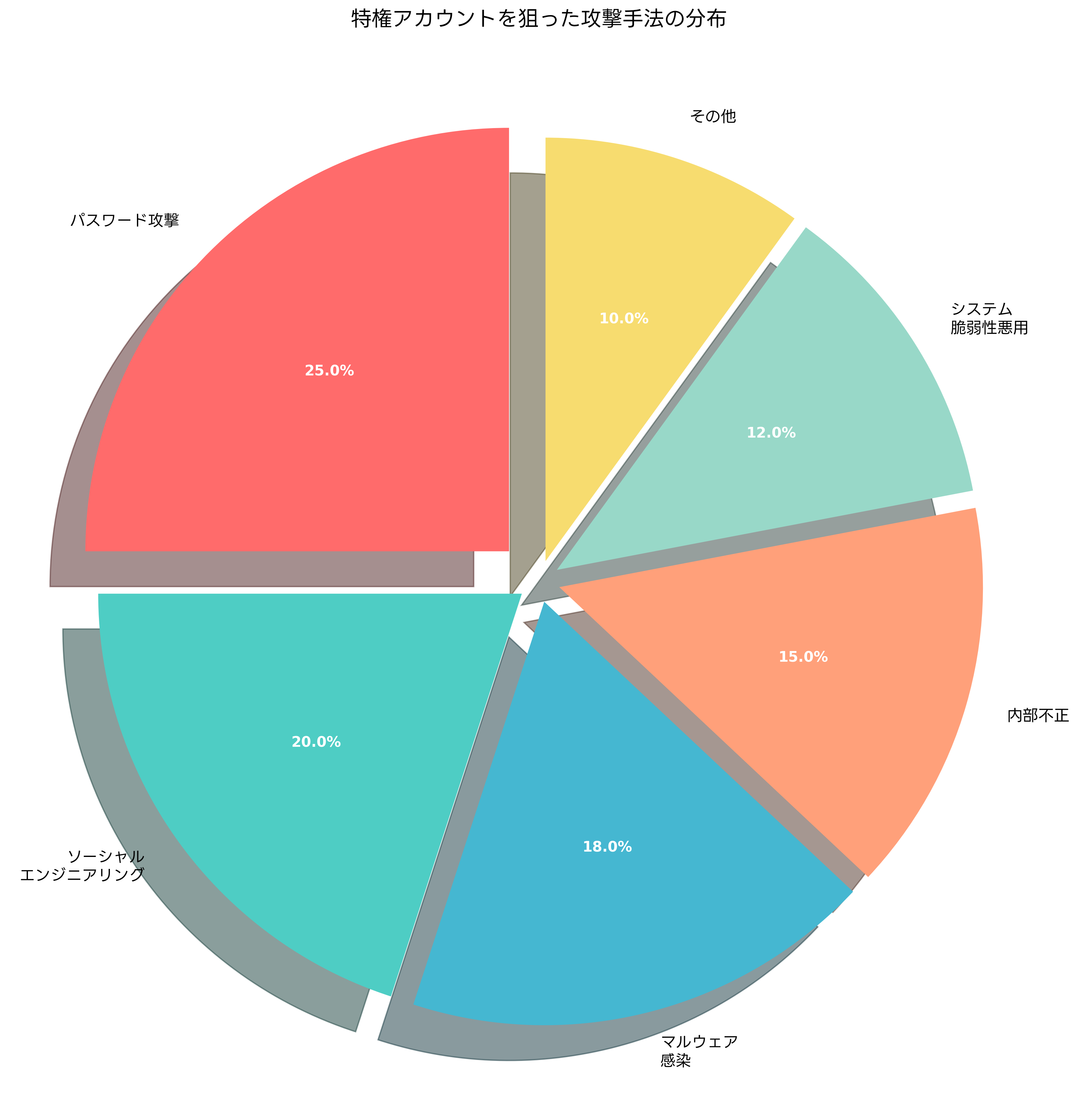

特権アカウントを狙った攻撃手法

特権アカウントは、サイバー攻撃者にとって非常に魅力的な標的となります。これらのアカウントを乗っ取ることができれば、攻撃者は組織のITシステム全体に対して強力な制御権を獲得することができるためです。

パスワード攻撃は、特権アカウントを狙った最も一般的な攻撃手法の一つです。ブルートフォース攻撃、辞書攻撃、レインボーテーブル攻撃などの手法により、弱いパスワードや推測しやすいパスワードを突破しようとします。これらの攻撃に対抗するため、強力なパスワード管理ツールの導入と、複雑なパスワードポリシーの実装が不可欠です。

ソーシャルエンジニアリング攻撃では、攻撃者が人間の心理的な弱点を悪用して、特権アカウントの認証情報を取得しようとします。フィッシングメール、電話による詐欺、偽のWebサイトなどを使用して、管理者を騙して認証情報を入力させようとします。セキュリティ意識向上トレーニングプログラムにより、従業員のセキュリティ意識を高めることが重要です。

マルウェア感染による特権昇格攻撃も深刻な脅威です。攻撃者は、まず一般ユーザーのコンピューターにマルウェアを感染させ、その後システムの脆弱性を悪用して特権アカウントへの昇格を試みます。高度な脅威検知システムの導入により、このような攻撃を早期に検出することができます。

内部不正による特権アカウントの悪用も重要な脅威です。悪意のある内部者や、退職した元従業員が特権アカウントを悪用して、機密情報の窃取やシステムの破壊を行う可能性があります。適切な内部脅威検知ソリューションにより、異常な行動パターンを検出し、内部不正を防止することができます。

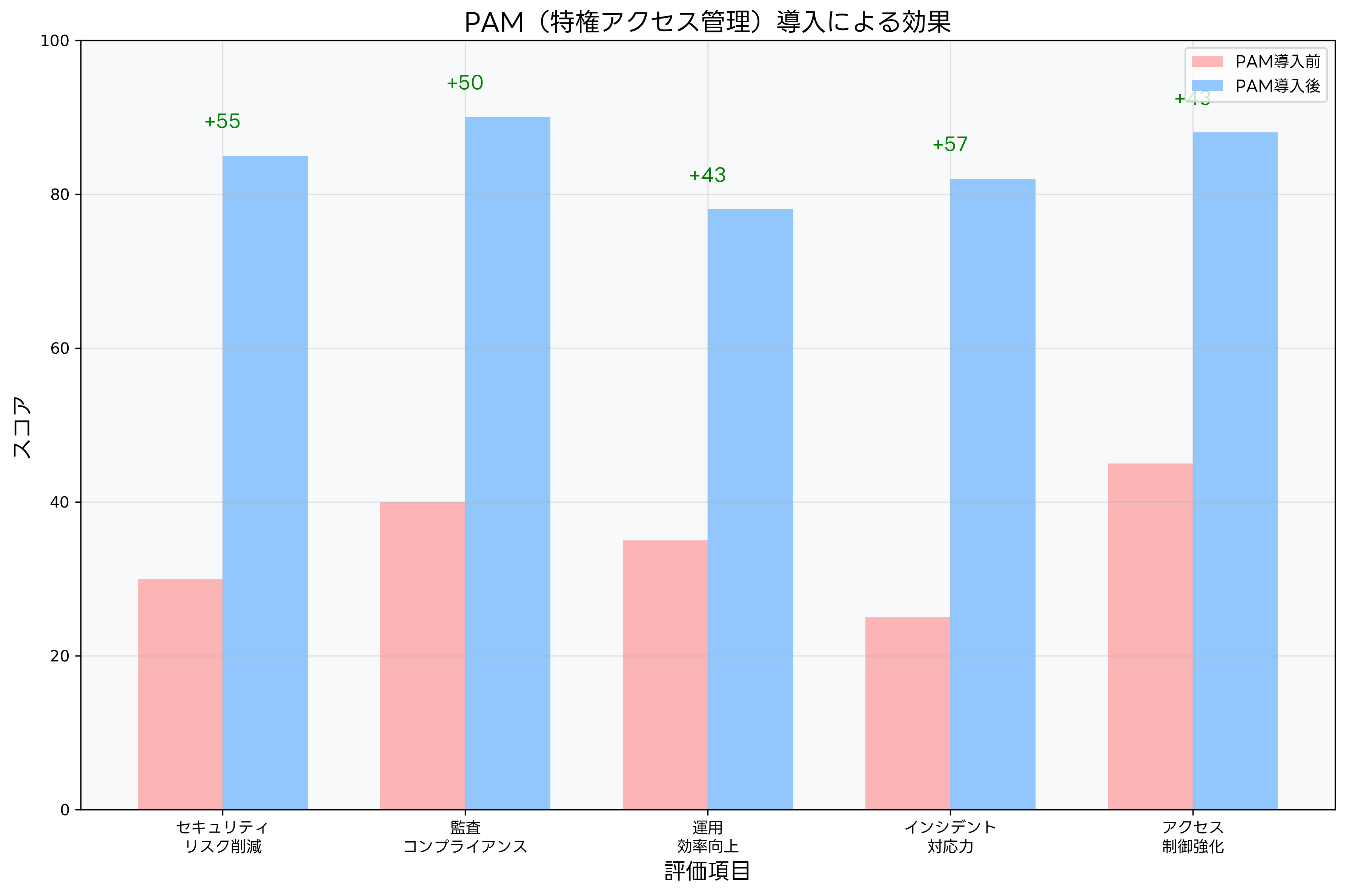

PAM(特権アクセス管理)の導入効果

特権アクセス管理システムの導入は、組織のセキュリティ態勢に劇的な改善をもたらします。PAMシステムを適切に実装することで、特権アカウントの可視性が向上し、アクセス制御が強化され、監査とコンプライアンスの要件を満たすことができます。

セキュリティリスクの削減は、PAM導入の最も重要な効果の一つです。特権アカウントの使用を一元的に管理し、必要最小限の権限のみを付与することで、攻撃者が特権アカウントを悪用するリスクを大幅に削減できます。エンタープライズPAMソリューションを導入することで、包括的な特権アカウント管理が可能になります。

監査とコンプライアンスの強化も重要な効果です。PAMシステムは、すべての特権アカウントの使用状況を詳細に記録し、監査レポートを自動生成します。これにより、SOX法、PCI DSS、HIPAAなどの規制要件への対応が容易になります。コンプライアンス管理ツールとの連携により、さらに効率的な監査プロセスを実現できます。

運用効率の向上も見逃せない効果です。PAMシステムにより、特権アカウントの認証情報を一元管理し、自動化されたパスワードローテーションを実装できます。これにより、管理者の作業負荷を軽減し、人的ミスによるセキュリティインシデントを防止できます。IT運用自動化ツールとの統合により、さらなる効率化が可能です。

インシデント対応力の向上も重要な効果です。PAMシステムは、異常な特権アクセスを検出し、リアルタイムでアラートを発出します。これにより、セキュリティインシデントを早期に発見し、被害を最小限に抑えることができます。SIEM(セキュリティ情報イベント管理)システムとの連携により、包括的なセキュリティ監視が実現できます。

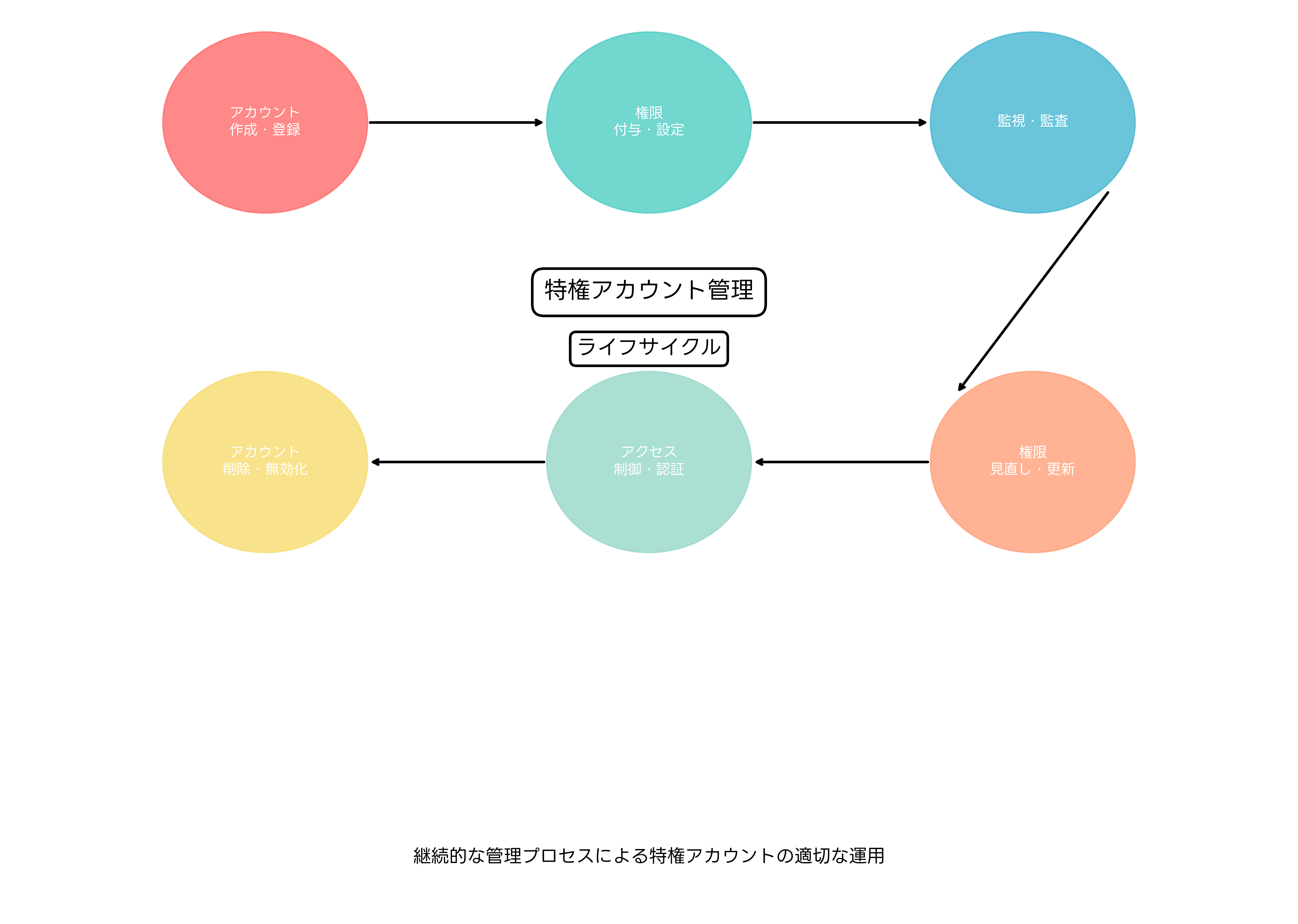

特権アカウント管理のライフサイクル

効果的な特権アカウント管理を実現するためには、アカウントの作成から削除まで、ライフサイクル全体を通じた一貫した管理プロセスが必要です。このプロセスは、継続的な改善と最適化を通じて、組織のセキュリティ要件に適応していく必要があります。

アカウント作成・登録段階では、業務上の必要性を厳格に評価し、適切な承認プロセスを経てアカウントを作成します。この段階では、アカウント所有者の身元確認、業務要件の文書化、セキュリティクリアランスレベルの確認などが重要です。ID管理システムを使用することで、この プロセスを自動化し、効率化できます。

権限付与・設定段階では、最小権限の原則に基づいて、業務に必要な最小限の権限のみを付与します。役割ベースアクセス制御(RBAC)や属性ベースアクセス制御(ABAC)などの手法を用いて、きめ細かな権限制御を実現します。アクセス制御管理ツールにより、複雑な権限設定を効率的に管理できます。

監視・監査段階では、特権アカウントの使用状況を継続的に監視し、異常な活動を検出します。すべてのログイン、操作、アクセスを詳細に記録し、定期的な監査を実施します。セキュリティ監視ツールにより、リアルタイムでの監視と異常検知が可能になります。

権限見直し・更新段階では、定期的にアカウントの必要性と権限レベルを再評価します。組織変更、役職変更、プロジェクト終了などに応じて、権限を適切に調整します。権限管理ワークフローシステムにより、この プロセスを体系化できます。

アクセス制御・認証段階では、多要素認証、生体認証、スマートカードなどの強固な認証メカニズムを実装します。また、セッション管理、時間制限、場所制限などの追加的な制御を適用します。多要素認証システムにより、セキュリティレベルを大幅に向上させることができます。

アカウント削除・無効化段階では、退職、異動、プロジェクト終了などに応じて、迅速にアカウントを無効化または削除します。このプロセスの遅れは、重大なセキュリティリスクとなるため、自動化されたワークフローの実装が重要です。

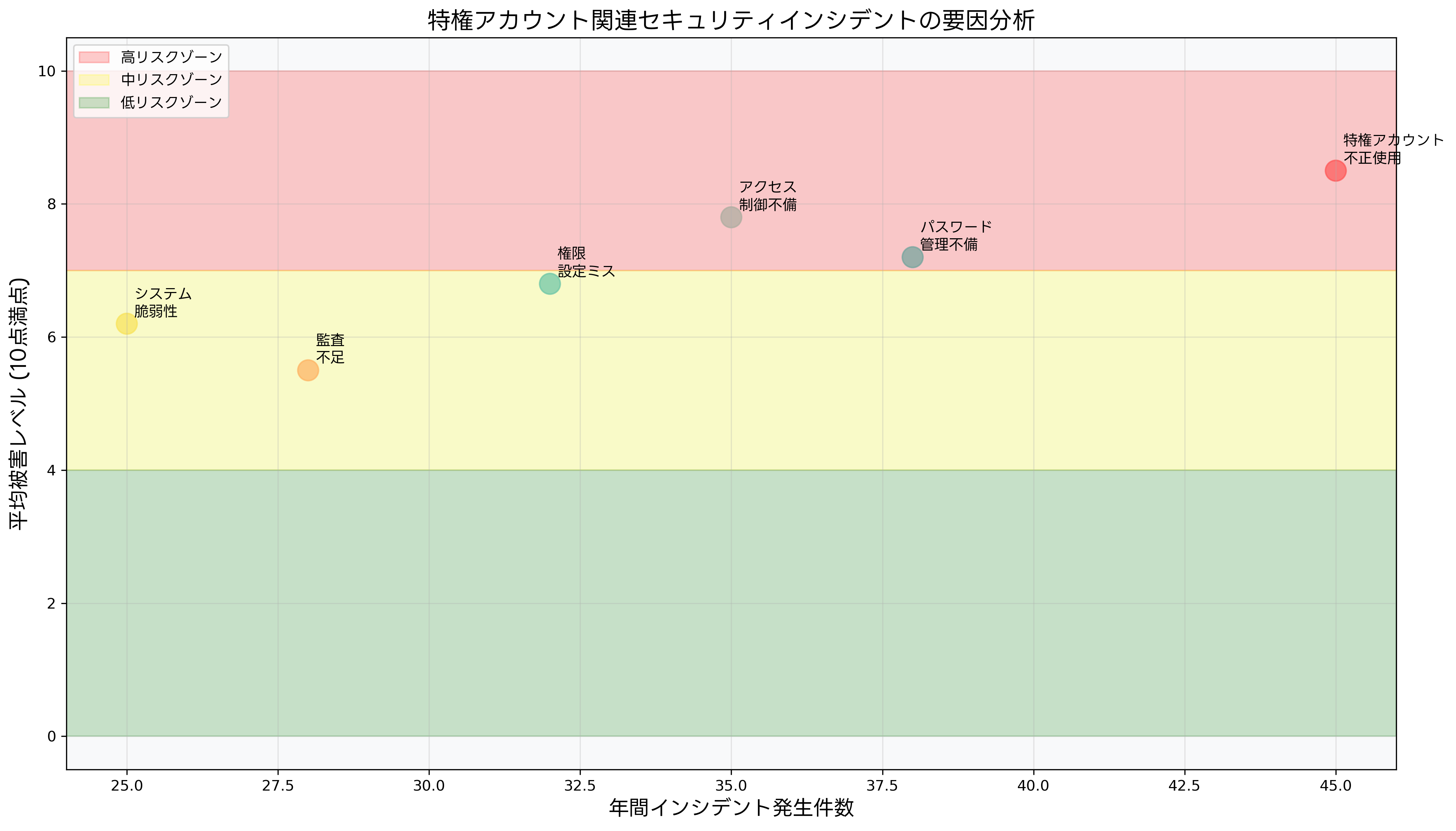

セキュリティインシデントの要因分析

特権アカウント関連のセキュリティインシデントは、企業に深刻な影響を与える可能性があります。これらのインシデントの要因を理解し、適切な対策を講じることが重要です。

特権アカウントの不正使用は、最も深刻なセキュリティインシデントの要因の一つです。内部の悪意ある従業員や、アカウントを乗っ取った外部攻撃者による不正使用により、機密情報の窃取、システムの破壊、データの改ざんなどが発生します。ユーザー行動分析ツールにより、異常な使用パターンを検出し、不正使用を防止できます。

パスワード管理の不備も重要な要因です。弱いパスワード、パスワードの使い回し、定期的な変更の未実施などにより、攻撃者にアカウントを乗っ取られるリスクが高まります。パスワード強度チェックツールと自動パスワード生成機能により、この問題を解決できます。

権限設定ミスも頻繁に発生するインシデント要因です。過度な権限付与、不要な権限の長期間放置、権限継承の設定ミスなどにより、セキュリティホールが生まれます。権限分析ツールにより、権限設定の妥当性を定期的にチェックできます。

監査不足により、セキュリティインシデントの発見が遅れ、被害が拡大することがあります。定期的な監査の実施、ログの詳細な分析、異常検知システムの導入などが必要です。ログ分析ツールにより、大量のログデータから重要な情報を効率的に抽出できます。

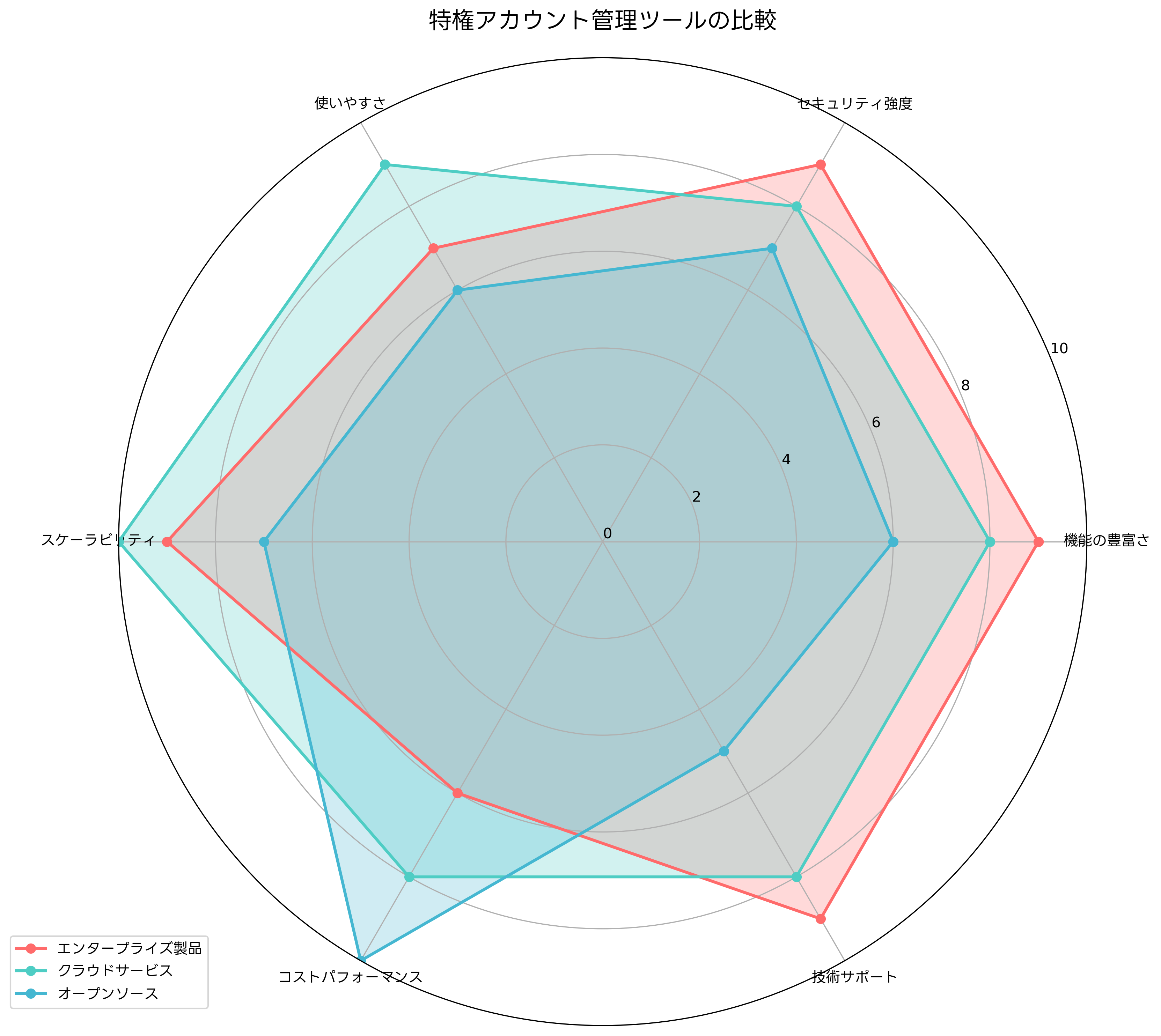

PAMツールの選定と比較

特権アカウント管理ツールの選定は、組織のセキュリティ戦略において重要な決定です。市場には様々なPAMソリューションが存在し、それぞれ異なる特徴と機能を持っています。

エンタープライズ製品は、包括的な機能セットと高度なセキュリティ機能を提供します。大規模な組織や、厳格なコンプライアンス要件を持つ企業に適しています。エンタープライズPAMスイートは、高い信頼性とサポート体制を提供しますが、導入コストと運用コストが高いという特徴があります。

クラウドベースのPAMサービスは、スケーラビリティと使いやすさに優れています。迅速な導入が可能で、クラウドファーストの組織に適しています。クラウドPAMサービスは、サブスクリプションモデルにより初期投資を抑えることができ、自動アップデートにより常に最新の機能を利用できます。

オープンソースソリューションは、コストパフォーマンスに優れ、カスタマイズ性が高いという特徴があります。技術力のある組織や、特定の要件に合わせたカスタマイズが必要な場合に適しています。オープンソースPAMツールの関連書籍により、導入と運用のノウハウを習得できます。

ツール選定においては、組織の規模、技術的要件、予算、コンプライアンス要件などを総合的に考慮する必要があります。PAM評価フレームワークを活用することで、客観的な評価と比較が可能になります。

応用情報技術者試験での出題傾向

応用情報技術者試験において、特権アカウント管理に関する問題は情報セキュリティ分野の重要な出題領域となっています。午前問題では、特権アカウントの定義、管理手法、セキュリティリスク、対策技術などの基本的な知識が問われます。

午前問題の典型的な出題パターンとして、「特権アカウント管理において最も重要な原則はどれか」といった基本概念を問う問題や、「PAMシステムの主要な機能として適切でないものはどれか」といった技術的な理解を確認する問題があります。応用情報技術者試験対策書により、これらの出題パターンを体系的に学習できます。

午後問題では、より実践的なシナリオでの特権アカウント管理の応用が問われます。企業のセキュリティポリシー策定、インシデント対応計画の作成、監査手順の設計などの文脈で、特権アカウント管理の知識を活用する能力が評価されます。情報セキュリティ管理実践ガイドにより、実践的なスキルを身につけることができます。

試験対策として重要なのは、理論的な知識だけでなく、実際の業務での応用を理解することです。セキュリティ管理ケーススタディを通じて、様々な状況での特権アカウント管理の実装方法を学習することが効果的です。

新技術とPAMの進化

人工知能と機械学習の進歩により、特権アカウント管理の分野でも革新的な技術が導入されています。AI搭載のPAMシステムは、ユーザーの行動パターンを学習し、異常な活動を自動的に検出することができます。

ゼロトラストアーキテクチャの普及により、特権アカウント管理のアプローチも変化しています。従来の境界防御から、すべてのアクセスを検証するアプローチへの移行により、より細かな制御が可能になりました。ゼロトラストセキュリティ実装ガイドにより、最新のアプローチを学習できます。

クラウドネイティブ環境での特権アカウント管理も重要な進化の方向です。コンテナ、マイクロサービス、サーバーレスアーキテクチャなどの新しい技術に対応したPAMソリューションが求められています。クラウドセキュリティ最新動向により、これらの技術トレンドを把握できます。

バイオメトリクス認証の進歩により、より安全で使いやすい認証メカニズムが利用可能になっています。指紋認証、顔認証、虹彩認証などの生体認証技術により、パスワードに依存しない認証システムの構築が可能です。バイオメトリクス認証システムの導入により、セキュリティと利便性の両立が実現できます。

実装のベストプラクティス

特権アカウント管理を成功させるためには、技術的な実装だけでなく、組織的なプロセスと文化の変革も必要です。段階的なアプローチにより、組織の成熟度に応じて徐々に管理レベルを向上させることが重要です。

初期段階では、特権アカウントの棚卸しとリスク評価から始めます。組織内に存在するすべての特権アカウントを特定し、そのリスクレベルを評価します。アカウント監査ツールにより、この作業を効率化できます。

次の段階では、基本的なアクセス制御と監視機能を実装します。多要素認証の導入、ログ記録の強化、定期的なパスワード変更の自動化などを行います。基本セキュリティツールセットにより、必要な基盤を構築できます。

成熟段階では、高度な分析機能と自動化を導入します。機械学習による異常検知、自動的な権限調整、インテリジェントなリスク評価などを実装します。AI搭載セキュリティプラットフォームにより、これらの高度な機能を実現できます。

継続的改善のフェーズでは、定期的な評価と最適化を行います。新しい脅威への対応、プロセスの改善、技術の更新などを継続的に実施します。セキュリティ成熟度評価ツールにより、組織の進歩を客観的に測定できます。

まとめ

特権アカウント管理は、現代の企業セキュリティにおいて最も重要な要素の一つです。適切に管理されていない特権アカウントは、組織にとって最大のセキュリティリスクとなり得ます。PAMシステムの導入により、このリスクを大幅に削減し、セキュリティ態勢を強化することができます。

応用情報技術者試験においても重要な出題領域であり、理論的な理解と実践的な応用能力の両方が求められます。継続的な学習と実践により、変化する脅威環境に対応できる能力を身につけることが重要です。

技術の進歩とともに、特権アカウント管理の手法も進化し続けています。AI、機械学習、ゼロトラスト、クラウドネイティブなどの新しい技術を積極的に活用し、組織のセキュリティレベルを継続的に向上させることで、安全で信頼性の高い情報システムを構築することができます。組織の規模や業種に関わらず、特権アカウント管理は今後ますます重要性を増していく分野であり、IT専門家として深い理解と実践的なスキルを身につけることが求められています。